6 طرق مثبتة لتجنب تسرب البيانات في تطبيق Android

نشرت: 2017-11-10مع وجود 2.9 مليون تطبيق في متجر Google play ، لا يمكن إنكار حقيقة أن سوق Android ينمو بشكل سريع. لقد استفدنا من عدد لا يحصى من المرافق والفرص. لكن على الجانب الآخر ، فقد أثار قلقنا بشأن تهديد البيانات. نظرًا لأن متجر Google play لا يراقب التطبيقات بدقة ، كما هو موضح في حالة متجر تطبيقات iPhone ، فهناك فرص أكبر للموافقة على تطبيق Android ضار.

"وفقًا لمسح ، أرسل ما يقرب من 15 إلى 30 تطبيقًا مجانيًا وشائعًا لأجهزة Android المحمولة سراً المعلومات الحساسة للمستخدمين (أرقام الاتصال ، والبريد الصوتي ، والصور ، وما إلى ذلك) إلى الخوادم البعيدة. بينما ، تعامل حوالي ثلثي التطبيقات مع البيانات بطريقة غامضة ".

نظرًا لأن الأشخاص يستخدمون التطبيقات لأداء كل مهمة تقريبًا ، بما في ذلك الخدمات المصرفية والتسوق والحجز ، فإن مسؤولية المطور هي النظر في مسألة الأمان. وبعد ذلك ، قم بتوفير تجربة مستخدم مريحة وآمنة.

يفرض مطورو تطبيقات الأجهزة المحمولة العديد من آليات حماية البيانات المتقدمة هذه الأيام. ومع ذلك ، لا يتذكر الجميع حماية العناصر الأقل وضوحًا التي تشارك في معالجة البيانات. إذا كنت أحدهم ، فانتقل إلى النقاط التالية لفهم مفهوم تسرب البيانات غير المقصود وتجنب تسرب البيانات.

ما هو تسرب البيانات؟

يمكن استخدام المصطلح لوصف المعلومات التي يتم نقلها إلكترونيًا أو ماديًا. تحدث تهديدات تسرب البيانات عادةً عبر الويب والبريد الإلكتروني ، ومع ذلك يمكن أن تحدث أيضًا عن طريق أجهزة تخزين البيانات ، على سبيل المثال ، الوسائط الضوئية ومفاتيح USB وأجهزة الكمبيوتر وأجهزة الكمبيوتر المحمولة.

تسرب البيانات هو نقل غير مصرح به لبيانات حساسة يتم كشفها عن طريق الخطأ على الإنترنت أو إلى وجهة خارجية بأي شكل آخر بما في ذلك محركات الأقراص الثابتة أو أجهزة الكمبيوتر المحمولة المفقودة.

لا يحتاج تسريب البيانات إلى هجوم إلكتروني لأنه يحدث عادةً من ممارسات أمان بيانات سيئة أو نشاط عرضي أو تقاعس فرد عن العمل.

يُعرف تسرب البيانات أيضًا بسرقة البيانات المنخفضة والبطيئة. لقد أصبحت مشكلة كبيرة لأمن بيانات android ، ويمكن أن يكون الضرر الذي يلحق بأي مؤسسة ، بغض النظر عن حجمها أو مجالها ، خطيرًا وخسارة. من انخفاض الدخل إلى السمعة الملوثة أو العقوبات المالية الهائلة إلى الدعاوى القضائية المدمرة ، يعد هذا خطرًا على أي جمعية أن تحمي نفسها منه.

ليس هناك من ينكر حقيقة أنه مع الاعتماد المتزايد لتطبيقات الأجهزة المحمولة ، قام المتسللون الضارون أيضًا بتحسين طرق اختراق تطبيقات الأجهزة المحمولة وسرقة المعلومات الحساسة للمستخدم. بمعنى أن كل من تطبيقات Android و iOS للأجهزة المحمولة متورطة في حالات خرق البيانات الشائعة - سواء كانت Facebook Cambridge Analytica أو حالة خرق بيانات Dashdoor.

فيما يلي قائمة بالطرق التي ستوفر إجابات حول كيفية تجنب تسرب البيانات.

هيا نبدأ!

طرق منع تسرب البيانات في تطبيق Android

1. استخدم مفاتيح التشفير

تعد معالجة البيانات جزءًا حساسًا من دورة حياة تطوير التطبيق . يتيح توافر البيانات ومعالجتها بشكل أسرع . ولكن نظرًا لاحتوائها على معلومات حساسة ، فإنها تتطلب الحاجة إلى تأمينها. وفقًا لمطوري تطبيقات الأجهزة المحمولة من مناطق مختلفة مثل مطوري تطبيقات android في تكساس ، فإن الحل الوسط مع الأمان في معالجة البيانات هو المصدر الأكثر شيوعًا لتسريبات بيانات android المحتملة . أتساءل كيف؟ حسنًا ، كما قد تكون مألوفًا ، يجب تشفير البيانات الحساسة. ولكن لتشفير أي بيانات واستخدامها بشكل أكبر ، فأنت بحاجة إلى مفاتيح التشفير التي يوفرها التطبيق.

في كثير من الأحيان يتم حفظ المفاتيح على الجهاز وهو أحد أسباب تسرب البيانات. في الواقع ، يتم حفظ مفاتيح التشفير في شكل نص عادي. إذا تمكن المتسللون من الوصول إلى قاعدة البيانات المشفرة هذه ، فيمكنهم بسهولة العثور على المفتاح العام وفك تشفير قاعدة البيانات. من المثير للدهشة أن هذا سهل للغاية بحيث يمكن للمرء القيام بذلك باستخدام المفاتيح العامة المتاحة عبر الإنترنت. هذا سؤال حول مفهوم التشفير وتجربة المستخدم الآمنة.

للتأكد من التعامل مع مفاتيح التشفير بأمان ، يجب على شركة تطوير تطبيقات android استخدام مجموعة من أدوات تشفير بيانات Android تسمى KeyStore . إنها فئة مصممة لتخزين وإدارة مفاتيح التشفير باستخدام الخوارزميات الأكثر أمانًا المستخدمة في جميع أنحاء العالم.

"هذه الأداة الخاصة بأدوات أمان Android لا تحمي كلمة المرور فحسب ، بل تحمي البيانات الحساسة الأخرى أيضًا."

وفقًا لخبرائنا ، فإنه يتعامل مع كل شيء بطريقة يصعب على المتسللين أو البرامج غير المصرح بها / البريد العشوائي الحصول على المعلومات. علاوة على ذلك ، فإنه يوفر أفضل أداء ويقوم بترقية سرعة معالجة البيانات ، بشرط التعامل مع جميع مفاتيح التشفير بحكمة.

2. تنفيذ HTTPs

عادةً ما يتم استخدام بروتوكول HTTP لنقل البيانات بين تطبيق جوال وخادم. البيانات المنقولة باستخدام هذا البروتوكول غير مشفرة. لذلك ، من الأفضل استخدام نسخته المشفرة ، أي HTTPs. استنادًا إلى التشفير غير المتماثل TLS / SSL ، تقدم HTTPs مستوى أعلى من الأمان إلى حد ما. ومع ذلك ، فمن الضروري أن يتم تنفيذه بعناية دقيقة.

لتشفير الاتصال عبر HTTPs ، يحتاج الخادم إلى إمكانية التعامل مع اتصال HTTPs. عند تطبيق هذا الشرط ، من المفترض أن يرسل العميل طلبًا إلى العنوان يبدأ ببروتوكول "https". خلال هذا ، يقوم الخادم والعميل ببناء معلمات التشفير في عملية ، وهي المصافحة. عند إجراء المصافحة بشكل صحيح ، يتم تشفير الاتصال.

وفقًا لخبرائنا ، من الضروري تنفيذ اتصال HTTPs بالكامل. هذا لأن شخصًا ما قد يسيء استخدام المحتوى في حالة تعرضه لهجوم رجل في الوسط. في هذا الهجوم ، يتم الاحتفاظ بعقدة (برنامج أو جهاز) بين تطبيق android والخادم الذي يقوم بفك تشفير الاتصال تمامًا مثل التطبيق وقراءته وإعادة تشفيره مرة أخرى. لن يعرف الخادم والتطبيق ولا المستخدم هذا الحادث ، وسيتم إساءة استخدام البيانات الحساسة.

لمنع هذا الموقف ، يمكن للمطور إضافة شهادة داخل رمز التطبيق بحيث يمكن للتطبيق التحقق من شهادة الخادم. بهذه الطريقة ، سيتلقى تطبيق Android للجوّال استجابة فقط من خادم بشهادة معينة.

"وفقًا لأفضل خدمات تطوير تطبيقات Android ، فإن تقنية تثبيت الشهادة ليست فقط طرفًا من آليات أمان Android ولكن يجب استخدامها في كل تطبيق عميل مسؤول عن الاتصال المشفر باستخدام اتصال HTTPs. بدون هذا ، يمكن للمرء بسهولة كسر تشفير البيانات ".

3. منع التخزين المؤقت للبيانات

هل سبق لك أن واجهت الموقف عندما قمت بلصق كلمة المرور بطريق الخطأ في قسم تسجيل الدخول ، أو قمت بإرسالها في رسالة خاصة ؟ من الشائع ملاحظة مثل هذه الأشياء ، وذلك بفضل التخزين المؤقت للبيانات.

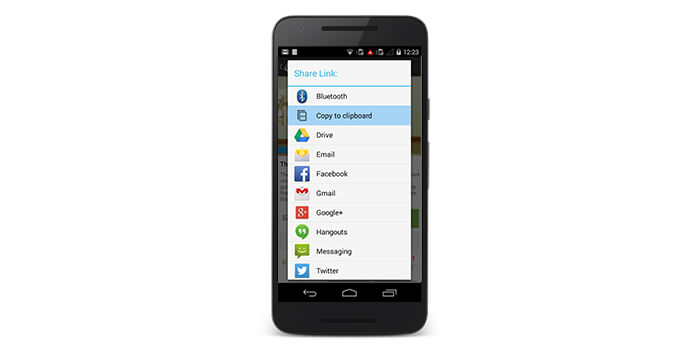

آلية التخزين المؤقت للبيانات هي جعل حياة المستخدم أسهل. النوعان الشائعان لهذه الآلية هما قواميس المستخدم والحافظة. يقترح قاموس المستخدم الكلمات على أساس اختيار الكلمات السابق للمستخدم ، بينما تسمح الحافظة بنقل البيانات بين تطبيقات الأجهزة المحمولة عن طريق حفظها في ذاكرة النظام مؤقتًا.

هذه العناصر تجعل تجربة المستخدم مريحة وفعالة. هذا هو السبب في قيام العديد من المطورين من مناطق مختلفة مثل مطوري تطبيقات Android في تكساس بإدراجهم في إستراتيجية تطوير تطبيقات Android الخاصة بهم ، بغض النظر عن حقيقة أنها تنطوي على مخاطر. نظرًا لأن هذا الإجراء يعمل تلقائيًا ، فإنه يحفظ جميع المعلومات دون تصنيف المحتوى. وبالتالي ، يتم أيضًا حفظ كلمات المرور والمعلومات الحساسة الأخرى كنص في الحافظة والقاموس. الآن ، إذا انتقل مستخدم جهاز android إلى بعض التطبيقات حيث تحفز لوحة المفاتيح على استبدال المحتوى المكتوب بكلمة المرور ونقر على ما يرام ، فستتم مشاركة كلمة المرور عبر الإنترنت باعتبارها عبارة تم البحث عنها (سجلات البحث أو نتيجة البحث أو خوارزمية التخزين المؤقت) . وبالتالي ، يتم اختراق أمن البيانات.

أفضل طريقة لمنع هذا الموقف ، وفقًا لأفضل شركات تطوير تطبيقات android ، هي تعيين أنواع الإدخال المناسبة (مثل أنواع "كلمات المرور"). وبهذه الطريقة ، قم بحظر التخزين المؤقت التلقائي وكذلك الامتناع عن نسخ المحتوى إلى الحافظة.

4. النظر في سجلات التطبيق

العناصر الأساسية الأخرى التي يجب مراعاتها عند تطوير تطبيق Android للجوال هي السجلات. تعد سجلات التطبيق مفيدة لمحترفي التطبيقات أثناء تحليل عمل الخوارزميات وراء معالجة البيانات داخل التطبيقات. يمكنهم التأكد من أن تسلسل المعالجة صحيح أو أن النتائج مرغوبة. ولكن ، للأسف ، قد تحتوي السجلات على معلومات حساسة مثل كلمات المرور أو رموز الوصول ويتم تخزينها محليًا على الأجهزة. يمكن قراءتها بشكل عام ويمكن الوصول إليها من قبل العديد من التطبيقات الأخرى المثبتة على نفس الجهاز إذا كان يعمل على إصدار نظام تشغيل أقل من Android 4.2. أفضل طريقة للتعامل مع هذا الموقف هي التأكد من أن تطبيق Android الخاص بك لا يستخدم السجلات. على الرغم من أنها مفيدة ، إلا أن المطورين لا يحتاجونها لإصدار الإنتاج من التطبيق.

5. أحدث إرشادات تطوير android

بدأت Google حاليًا في تنفيذ قواعد وإرشادات صارمة للتأكد من أن أي تطبيق يتم نشره على متجر Play خالٍ من الرسائل غير المرغوب فيها. وبالتالي ، فإن البقاء على اطلاع دائم بالمعلومات الحديثة وتطبيقها في عملية تطوير التطبيق الخاص بك يعد مرة أخرى استراتيجية مفيدة لمنع تسرب البيانات في تطبيق android.

يمكنك أيضًا منع تسرب المعلومات في تطبيق Android الخاص بك عن طريق الاستثمار بشكل مكثف في تأكيد الجودة وضمان تحديث تطبيقك من حين لآخر.

6. مكونات النظام

تعتمد جميع المعلومات ومنطق العمل على مكونات النظام المضمنة في Android SDK. ليس من الواضح للجميع أن هذه المكونات تتطلب حماية إضافية. الاحتياجات الأمنية الفريدة ، على وجه التحديد ، مكونات التطبيقات هذه ، التي تشكل نقاط نهاية IPC (الاتصال بين العمليات) المزعومة. وهذا يعني أن هذه النقاط النهائية تُستخدم لإرسال واستقبال المعلومات بين عمليات مختلفة: لتطبيق مشابه أو تطبيقات مختلفة أو مكونات نظام. الأسلوب الأكثر شهرة للتعامل مع مثل هذه الاتصالات هو إرسال البيانات كبث.

تغليف!

يشهد استخدام تطبيقات الهاتف المحمول لعدة أغراض ارتفاعًا مطردًا في العالم الحديث المتطور. بدأ الأفراد في استخدام تطبيقات الهاتف المحمول بعدة طرق. يتم إنشاء التطبيقات لأداء أي مهمة مثل الشراء والحجز والغرض من العمل والخدمات المصرفية. يجب حماية هذه الوظائف وغيرها من الوظائف الأخرى التي تتضمن بيانات حساسة من تسرب البيانات المتنقلة غير المرغوب فيها أو فقدان البيانات. من واجب شركة تطوير تطبيقات android النظر في هذه المشكلات المتعلقة بالأمان وتوفير بيئة محمية ومفيدة.

عند الحديث عن تسرب البيانات والأمان في تطبيق Android ، لا يقتصر الأمر على النقاط الموضحة أعلاه . يمكن أن يكون هناك المزيد من أماكن تسرب البيانات ، وبالتالي ، إذا كنت تقوم ببناء تطبيق جوال ، فأنت بحاجة إلى أن تكون على دراية بجميع المشاكل المحتملة ويجب أن تكون حريصًا على تنفيذ جميع الوسائل الممكنة لحماية البيانات وتقليل مخاطر تسرب android.

إذا كنت تتطلع إلى تطوير تطبيق يكون مُحدَّثًا مع أحدث التقنيات في الوقت الحالي ويكون آمنًا ، يمكنك الشراكة مع خدمات تطوير تطبيقات Android في الولايات المتحدة الأمريكية ، لمساعدتك في توسيع رحلة تطبيقك.