الاحتيال: الدفع أم عدم الدفع؟ - ميزة العلامة التجارية الجديدة من RedTrack

نشرت: 2019-04-02

الدفع مقابل الاحتيال؟ لا توجد مثل هذه الأسئلة. أنت فقط لا تريد أن تفعل ذلك. لكن ربما تفعل ذلك كل يوم دون أن تدري. وفقًا لأحدث الأبحاث ، في عام 2018 ، فقد حوالي 51 مليون دولار يوميًا للنقر على الاحتيال أو 19 مليار دولار على مدار العام .

هل تريد أن تعرف بالضبط كم تنفق على حركة المرور غير البشرية؟ ثم واصل القراءة.

تقرير الاحتيال بواسطة RedTrack

بعد بضعة أشهر من العمل التجريبي ، يسعدنا الإعلان عن إصدار تقرير الاحتيال في RedTrack. الآن ، احصل على نظرة عامة كاملة على حركة المرور التي تشتريها وما إذا كانت الأموال التي أنفقتها يتم تقديمها إلى برامج الروبوت وحركة المرور غير البشرية.

تقرير الاحتيال ليس مجرد حل يقوم بتقييم حركة المرور الخاصة بك ويصنفها على أنها "احتيال" أو "عدم الاحتيال". إنه يفحص جودة كل نقرة على الإعلان استنادًا إلى 13 مقياسًا ويوفر نسبة النقرات البشرية والنقرات الاحتيالية بسبب السلوك الاحتيالي. سواء أكان هذا الإجراء ناتجًا عن حشو ملفات تعريف الارتباط أو مستخدم متصل بالوكيل ، وما إلى ذلك ، فإن RedTrack يكتشفه ويبلغك بنشاط مشبوه.

كيف ولماذا تشتري حركة مرور غير بشرية؟

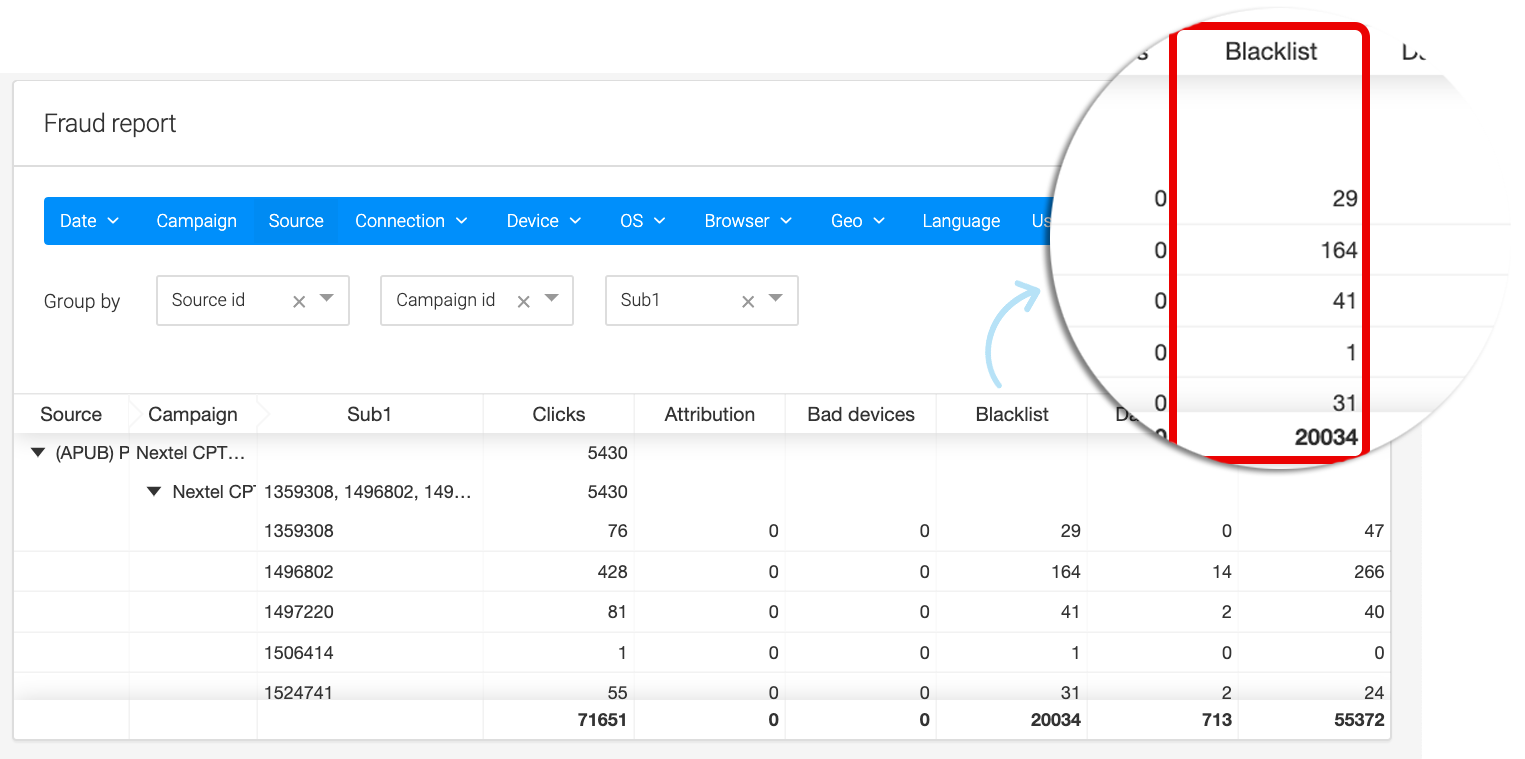

يوجد أدناه لقطة شاشة لاختبار RedTrack Fraud Report بواسطة أحد أوائل المستخدمين لدينا.

ألق نظرة على عمود القائمة السوداء. بصراحة ، الأرقام تنبهنا للغاية. تشكل نقرات الاحتيال لبعض الناشرين أكثر من نصف الحجم الإجمالي. ونعم - في هذه الحملة ، دفع مستخدمنا مقابل عدد غير قليل من برامج الروبوت.

لماذا تضيع الأموال على حركة المرور منخفضة الجودة؟

كانت تلك نقطة البداية الخاصة بك. قمت بتشغيل تقرير الاحتيال الخاص بك في RedTrack.io وكنت تعلم أنك دفعت مقابل برامج الروبوت. هذه حقيقة لا يمكنك تجاهلها ، أليس كذلك؟ إذا ما هو التالي؟ هل هذا يعني أنه لا يمكنك الوثوق بمصدر حركة المرور؟ كنا نقول - لا يزال من السابق لأوانه استخلاص مثل هذه الاستنتاجات.

بدلاً من ذلك ، يوفر RedTrack لعملائنا إمكانية التحليل المتعمق مع خيار إنشاء تقارير مخصصة بناءً على أكثر من 20 مرشحًا. قم بالتنقل في تقرير الاحتيال إلى عناوين IP الفرعية وما إلى ذلك لتحديد الجاني الذي يريد كسب المال بسهولة معك ومع مصدر حركة المرور الخاص بك. قم بحظر عناوين IP هذه من جانب مصدر الزيارات لحماية نفسك من حركة المرور غير البشرية أو تزويد الناشرين المخادعين بالأدلة التي لا يمكن إنكارها وطلب رد المبالغ المدفوعة.

إذا لم تتمكن من التصفية حسب عنوان IP من جانب مصدر حركة المرور ، يمكنك استبعاد حركة المرور هذه في لوحة RedTrack. استخدم وظيفة القائمة السوداء للروبوتات في RedTrack واستبعد إضافة زيارات الروبوت إلى إحصاءاتك. إلى جانب ذلك ، لن يتم احتساب حركة المرور هذه تجاه الأحداث المدرجة في خطة RedTrack الخاصة بك.

أنا أستخدم تقرير الاحتيال من RedTrack للتحقق من حركة المرور الخاصة بي الآن. مثل كل شيء على RedTrack ، فهو بسيط وفعال وبأسعار معقولة.

أثناء اختبار فحص الاحتيال في حملاتي الإعلانية ، واجهت عدة مفاجآت كبيرة وسيئة:

- إذا قمت بتقسيم التقرير حسب موفري الدفع ، فقد حصلت على نسبة تتراوح من 20٪ إلى 40٪ من النقرات السيئة.

- الأسوأ من ذلك كله ، على ما يبدو ، هو أنه إذا قمت بالتقسيم حسب "معرف المصدر" (من كل مزود مرور محدد) ، فلن تكون النتائج مختلفة تمامًا. أعني ، هناك نسبة عالية من حركة المرور السيئة في المصادر التي تم تحليلها.

منذ الآن لدي كل هذه البيانات في لوحة RedTrack - أرى المكان الذي تلقيت فيه نقرات احتيالية. باستخدام هذه المعلومات ، سأتحدث إلى جميع مقدمي الخدمة حول ذلك وأرى ماذا سيقولون لي.

هنريكي ،

تمكين مراقبة الاحتيال في RedTrack

ميزة جديدة تمامًا - يمنحك تقرير الاحتيال نظرة عامة شاملة على جودة حركة المرور التي تشتريها في الوقت الفعلي ، وكل ذلك في مكان واحد في لوحة RedTrack.

انقر فوق مراقبة الجودة متاحة للحسابات المهنية وما فوق. يتم تشغيله بسعر 0،10 دولار أمريكي لكل ألف ظهور أو 10 سنتات فقط مقابل 1،000 نقرة. لتنشيط تقرير الاحتيال لحسابك ، اتصل بفريق الدعم - [email protected] .

للتحقق من نقراتك ، تحتاج إلى تنشيط "تقرير الاحتيال" على مستوى الحملة. بمجرد أن يتحقق RedTrack من النقرة الأولى - يمكنك الوصول إلى تقرير جودة النقرات عن طريق اختيار حملة في القائمة والنقر فوق الزر "تقرير احتيال".

يوفر RedTrack تقارير في الوقت الفعلي حول كل نقرة على الإعلان وما إذا كان عرضة للاحتيال - ما السبب. القائمة الكاملة لأسباب الاحتيال التي تم اكتشافها والإبلاغ عنها في RedTrack هي:

| فئة | تفاصيل |

|---|---|

| موافق | تهانينا! يبلغ نظام مراقبة الاحتيال RedTrack.io عن عدم وجود مشاكل. |

| الإسناد | النقرات غير المرغوب فيها - تم اكتشاف عمليات تثبيت التطبيقات التي كانت تُنسب سابقًا إلى الإعلانات التي تم النقر عليها على أنها عمليات تثبيت للتطبيقات من إنشاء المستخدمين تمت المطالبة بها بشكل عشوائي بواسطة شبكات الإعلانات عن طريق إرسال رسائل غير مرغوب فيها إلى خوارزميات البصمات. حشو ملفات تعريف الارتباط - العملية التي يتم من خلالها تزويد العميل بملفات تعريف الارتباط من المجالات الأخرى كما لو كان المستخدم قد زار تلك المجالات الأخرى. أخذ علامات الإعلانات من موقع الناشر ووضعها في موقع آخر دون علم الناشر. النقر فوق الحقن (Android فقط) - يكون نظام التشغيل Android عرضة بشكل فريد للنقر على الاحتيال عن طريق الحقن ، حيث تحصل شبكة إعلانية على رصيد مقابل عمليات تثبيت التطبيق العضوية. |

| جهاز سيء | تم تعديل جهاز المستخدم (المتصفح أو الهاتف أو التطبيق أو محاكي الجهاز أو أي نظام آخر) للاتصال بـ html أو لتقديم طلبات إعلان لا تخضع لسيطرة المستخدم ويتم إجراؤها دون موافقة المستخدم. جهاز مخترق حيث يوجد مستخدم ويتم إجراء مكالمات HTML أو إعلانات إضافية بشكل مستقل عن المحتوى الذي يطلبه المستخدم. يتم إدراج الإعلانات وعمليات إعادة التوجيه في تجربة المستخدم بواسطة البرنامج الذي يعمل على الجهاز. webcrawlers. |

| القائمة السوداء | عناوين IP ذات FraudScore المفرطة في الماضي القريب. عناوين IP المرتبطة بـ Botnets و Adware المعروفة . |

| مركز البيانات | حركة المرور الصادرة من الخوادم في مراكز البيانات أو موفري الأنظمة الأساسية السحابية المعروفة ، بدلاً من الشبكات السكنية أو الشركات ، حيث لا يتم عرض الإعلان في جهاز المستخدم (لا يوجد مستخدم بشري حقيقي). |

| الوكيل | اتصالات " بروكسي " - وكيل Socks و VPN و Tor وما إلى ذلك. حركة المرور الموجهة عبر جهاز أو شبكة وكيل وسيط حيث يتم عرض الإعلان في جهاز المستخدم حيث يوجد مستخدم بشري حقيقي. يخفي المستخدمون هويتهم أو يجرون تحويلات من موقع غير مرغوب فيه |

لا تريد أن تدفع مقابل النقرات الاحتيالية؟ دعونا نتحدث. انتقل إلى RedTrack.io ، واشترك للحصول على نسخة تجريبية مجانية واطلب عرضًا توضيحيًا متعمقًا لتقرير الاحتيال.