كيفية ضمان الأمن السيبراني في عصر إنترنت الأشياء

نشرت: 2021-03-03بدون أمان كافٍ ، توفر جميع الأجهزة المتصلة بوابة مباشرة إلى شبكاتنا الشخصية والمهنية. هل من الممكن تجنب سرقة البيانات؟

بالنظر إلى الوتيرة التي نتحرك بها جميعًا ، تسعى الشركات باستمرار لجعل كل شيء متصلًا تقريبًا. يمكن للأجهزة المتصلة بإنترنت الأشياء أن "تتواصل" مع بعضها البعض سواء كانت أدوات تقنية ، أو هواتف ذكية ، أو معدات وآلات منزلية ذكية ، وما إلى ذلك ، ولكن بدون توفر الأمان الكافي ، توفر هذه الأجهزة المتصلة بوابة مباشرة إلى شبكاتنا الشخصية وشبكات الشركات والحكومية حيث يمكن إما سرقة البيانات السرية أو إتلافها.

الآن بعد أن أصبحت إنترنت الأشياء مغيرًا كاملًا للعبة ، أصبح الأمن السيبراني أكثر أهمية من أي وقت مضى وصعبًا في نفس الوقت. لا يزال السؤال مطروحًا ، هل نحن مستعدون لمثل هذا المستوى المتزايد من الاتصال؟ ما هي مخاطر أمان إنترنت الأشياء؟

قبل أن نتعمق في قضايا الأمان الصارخة ، دعونا نلقي نظرة على بعض إحصاءات سوق إنترنت الأشياء ، أليس كذلك؟

إحصاءات أساسية لإنترنت الأشياء لإبقائك على اطلاع دائم

نظرة عامة على سوق إنترنت الأشياء

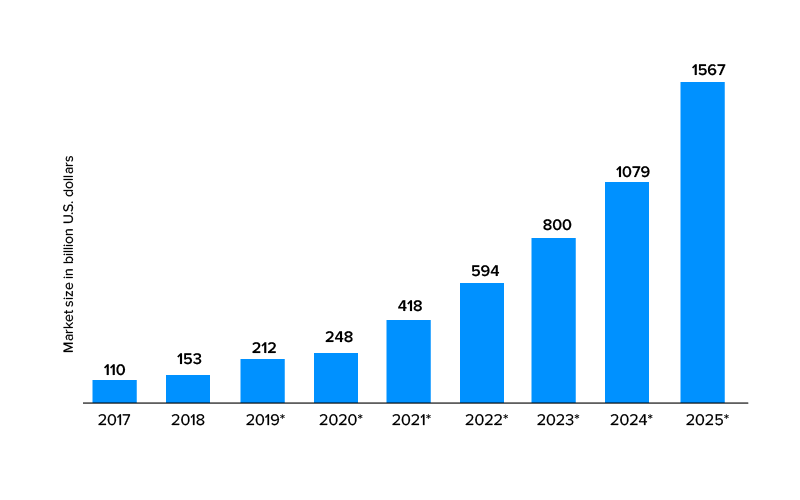

1. بلغت إيرادات السوق العالمية لإنترنت الأشياء (IoT) 100 مليار دولار أمريكي لأول مرة في عام 2017 ، وتشير التوقعات إلى أن هذا الرقم سيرتفع إلى حوالي 1.6 تريليون دولار أمريكي بحلول عام 2025.

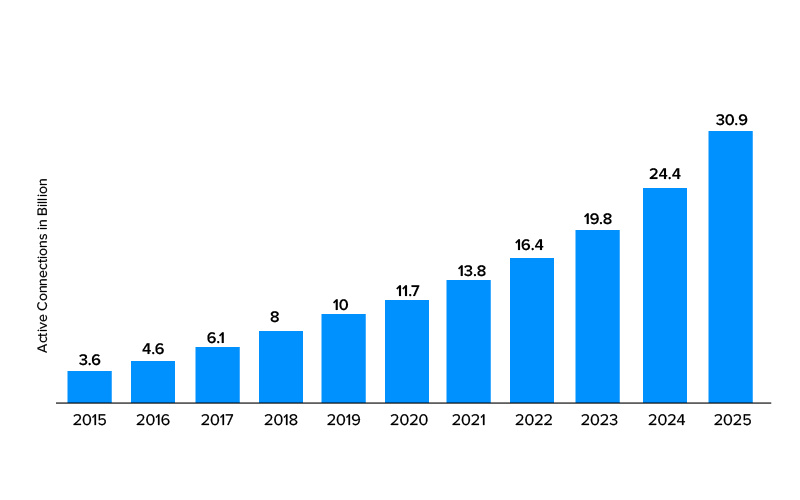

2 - من المتوقع أن يصل العدد الإجمالي للأجهزة المتصلة بإنترنت الأشياء إلى 30.9 مليار في جميع أنحاء العالم بحلول عام 2025. يرجى ملاحظة أن هذا الرقم يشمل العقد / الأجهزة النشطة أو البوابات التي تركز على أجهزة الاستشعار الطرفية ، بدلاً من الأجهزة الاستهلاكية مثل أجهزة الكمبيوتر والهواتف المحمولة .

3. بسبب وباء كوفيد -19 ، ازداد معدل تبني إنترنت الأشياء ، خاصة في إنترنت الأشياء في إعداد الرعاية الصحية.

وفقًا لتقرير إشارات إنترنت الأشياء لعام 2020 من Microsoft ، يخطط واحد من كل ثلاثة من صانعي القرار لزيادة استثماراتهم في إنترنت الأشياء بينما يقول 41٪ أن استثماراتهم الحالية ستظل كما هي.

إحصائيات حول تهديدات أمان إنترنت الأشياء

1.سجل برنامج SonicWall ، الذي يحظر ما معدله 26 مليون هجوم برمجيات خبيثة على مستوى العالم كل يوم ، ارتفاعًا بنسبة 40٪ في هجمات البرامج الضارة خلال الربع الثالث من عام 2020 مقارنة بـ 151.9 مليون هجوم فدية على مستوى العالم خلال الأرباع الثلاثة الأولى من عام 2019 ، وهو ما يمثل 15٪ و انخفاض بنسبة 5٪ على أساس سنوي على التوالي. يشير التقرير بوضوح إلى كيفية اختراق الأمن السيبراني لإنترنت الأشياء.

2. وفقًا لتقرير تهديد IoT للوحدة 42 لعام 2020 ، فإن 98٪ من حركة مرور أجهزة إنترنت الأشياء غير مشفرة ، مما يعرض البيانات الشخصية والسرية على الشبكة. هذا مثال كبير على مخاطر الإنترنت في إنترنت الأشياء.

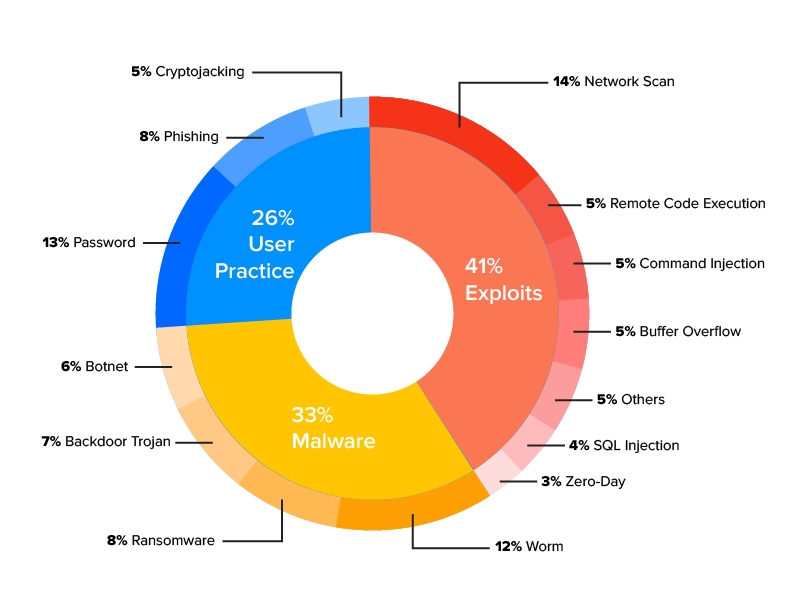

3. يشير التقرير نفسه أيضًا إلى أن 57٪ من أجهزة إنترنت الأشياء عرضة لهجمات متوسطة أو شديدة الخطورة. أيضًا ، تستغل 41٪ من الهجمات نقاط ضعف الجهاز التي تُظهر مرة أخرى تحديات أمان إنترنت الأشياء.

الآن بعد أن أصبحت على اطلاع دائم بجميع البيانات التي تدور حول جوانب الأمان في إنترنت الأشياء ، دعنا نناقش تحديات تأمين أجهزة إنترنت الأشياء.

الثغرات الأمنية والتحديات التي تواجه أمن إنترنت الأشياء

1. الاختبار والتحديث غير كافيين

المشكلة الرئيسية التي تأتي مع الشركات أثناء تطوير أجهزة إنترنت الأشياء هي أنه لا أحد يهتم بمسألة الأمان ما لم تحدث بعض المشاكل الرئيسية. بمجرد أن تطلق الشركات المصنعة لإنترنت الأشياء جهازًا ، فإنها تضمن أنه آمن ولكن بمرور الوقت يصبح عرضة للمتسللين ومشكلات الأمان الأخرى بسبب عدم وجود اختبار وتحديث مستمر. وبالتالي ، فتح الباب أمام تحديات أمان إنترنت الأشياء.

2. عدم الامتثال من جانب مصنعي إنترنت الأشياء

اسمحوا لي أن أشرح ذلك بأمثلة تراها في حياتك اليومية. إذا كنت تستخدم أجهزة تتبع اللياقة البدنية ، فلا بد أنك لاحظت أن البلوتوث يظل مرئيًا بعد الاقتران الأول. يمكن للثلاجة الذكية الكشف عن بيانات اعتماد gmail ويمكن الوصول إلى قفل بصمة الإصبع الذكي باستخدام مفتاح Bluetooth له نفس عنوان MAC الخاص بجهاز القفل.

يمكن تصنيف هذا على أنه أحد أكبر تهديدات الأمن السيبراني لإنترنت الأشياء! فيما يلي بعض مشكلات الأمان في أجهزة إنترنت الأشياء من الشركات المصنعة:

- كلمات مرور ضعيفة وسهلة التخمين

- استخدام أنظمة التشغيل والبرامج القديمة

- تخزين ونقل البيانات غير الآمن وغير المحمي

- المشكلات الفنية في الأجهزة

3. هجمات البوت نت

يعد الأمن السيبراني لأجهزة إنترنت الأشياء أمرًا بالغ الأهمية نظرًا لأنها معرضة بشدة لهجمات البرامج الضارة. ليس لديهم تحديثات أمان البرامج العادية التي يقوم بها الكمبيوتر. لتنفيذ هجوم الروبوتات ، يقوم المخترق أولاً بإنشاء جيش من الروبوتات عن طريق إصابتها ببرامج ضارة. علاوة على ذلك ، يوجههم لإرسال آلاف الطلبات في الثانية لإسقاط الهدف.

يجب أن يسير الأمن السيبراني وإنترنت الأشياء جنبًا إلى جنب لتجنب حدوث هجوم. يمكن أن يتسبب هجوم الروبوتات بسهولة في تهديد أمني لأنظمة النقل والمصانع ومنشآت معالجة المياه والشبكات الكهربائية ، مما قد يهدد مجموعات كبيرة من الأشخاص.

على سبيل المثال: يمكن للمتسلل إنشاء طفرات على شبكة الطاقة عن طريق تشغيل نظام تبريد وتدفئة في نفس الوقت. إذا تم التخطيط لهذا الهجوم على نطاق واسع ، فيمكن أن يؤدي إلى انقطاع التيار الكهربائي على مستوى الدولة.

4. أمن البيانات وقضايا الخصوصية

هل تعلم أن المتسللين لم يدخروا صاحب رؤية مثل Elon Musk وشركة مثل Apple التي تشتهر بادعاءاتها الأمنية. ؟ إذا وقعت مثل هذه البيانات في الأيدي الخطأ ، فلن يؤدي ذلك إلى خسارة الأموال فحسب ، بل يؤدي أيضًا إلى تعريض الملكية الفكرية للخطر.

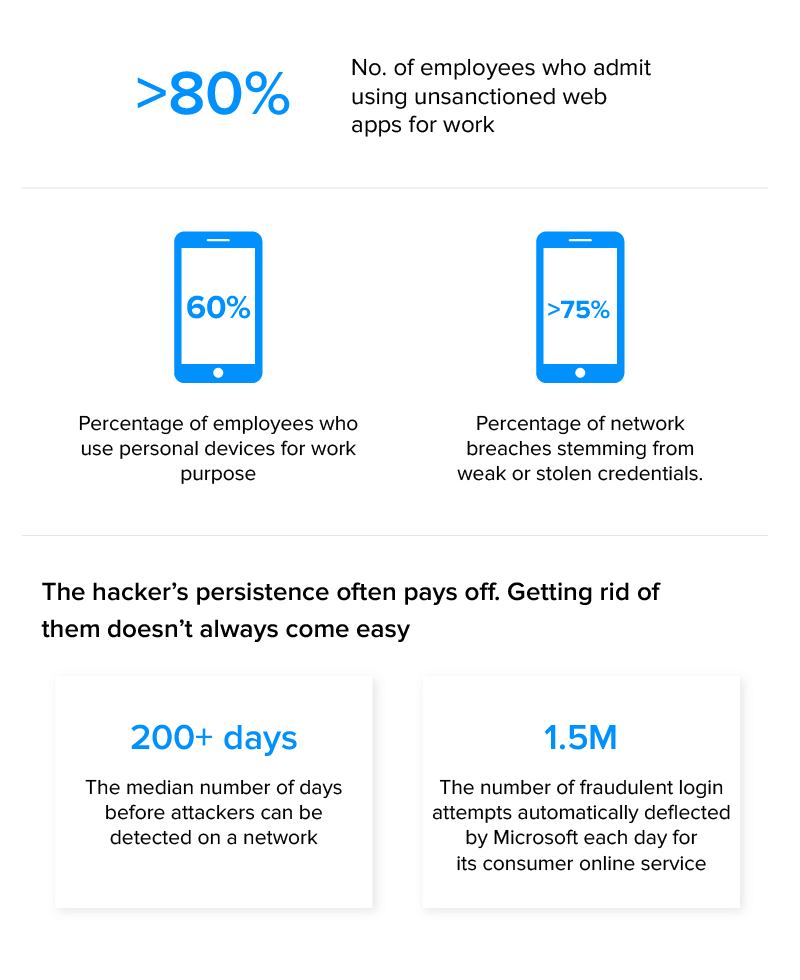

كان من المتوقع أن تصبح إنترنت الأشياء بيئة غنية بالأهداف للمتسللين بحلول عام 2020 ، حيث ستجتذب أكثر من 25٪ من جميع الهجمات الإلكترونية. وفقًا لمايكروسوفت ، فإن جوانب الأمان في إنترنت الأشياء متخلفة لأن 60٪ من الموظفين يستخدمون أجهزتهم الشخصية لأغراض العمل ، ويعترف أكثر من 80٪ باستخدام تطبيقات الويب غير المصرح بها للعمل.

5. الجرائم المالية

قد تواجه شركات الدفع الإلكتروني التي تنشر إنترنت الأشياء موجة من الجرائم المالية. سيكون من الصعب ضمان الكشف عن الاحتيال في الوقت المناسب.

أيضًا ، نظرًا لقضايا الامتثال والتشغيل ، سيكون من الصعب على جميع الشركات المالية إطلاق نماذج جديدة لسير العمل. أي ما لم يحسنوا دورة حياة المشروع واستراتيجيات إدارة المخاطر التي تتضمن تهديدًا متزايدًا لانتهاكات أمان إنترنت الأشياء.

6. غزوات الوطن

يجب أن تكون على دراية بمفهوم "المنازل الذكية" ، وهو منتج ثانوي لإنترنت الأشياء. يصبح الأمن السيبراني لإنترنت الأشياء مشكلة كبيرة عندما يتعلق الأمر بأتمتة المنزل. نظرًا للأجهزة غير الآمنة وآليات الدفاع الضعيفة ، فإن عناوين IP الخاصة بك قابلة للتتبع وتجعل من السهل على المتسللين تحديد عنوان الجهاز.

7. وصول السيارة الذكية عن بعد

يتمثل التحدي الأمني لإنترنت الأشياء الذي يقترب من غزو المنزل في اختطاف مركباتك الذكية. يمكن أن يؤدي ذلك إلى سرقة البيانات الشخصية ، وسرقة المركبات ، والتلاعب بأنظمة السلامة الحرجة ، وما إلى ذلك.

أيضًا ، يمكن أن يكون الوصول إلى السيارة عن بُعد عرضة لبرامج الفدية ، حيث قد يطلب أحد المتطفلين رسومًا باهظة لإلغاء قفل السيارة أو لتمكين المحرك. من الواضح أن هذه الاختراقات الخبيثة تشكل تهديدًا كبيرًا للسلامة العامة لأنها يمكن أن تسبب حوادث.

الآن بعد أن تجاوزت نقاط الضعف والتحديات التي تأتي مع إنترنت الأشياء ، حان الوقت للحديث عن استراتيجيات الأمن السيبراني التي يمكن أن تساعدك في التغلب عليها.

كيف يمكنك جعل اتصالات إنترنت الأشياء آمنة؟

1. تأمين الشبكة

من المهم للغاية تأمين الشبكة التي تعد جسرًا يربط بين أجهزة إنترنت الأشياء وأنظمة النهاية الخلفية. يمكن تحقيق ذلك من خلال تنفيذ ميزات الأمان مثل أنظمة مكافحة الفيروسات ومكافحة البرامج الضارة والجدران النارية وكشف التسلل وأنظمة الوقاية.

ومع ذلك ، من أجل الحفاظ على التشغيل السلس ، هناك حاجة لحماية وتأمين شبكة إنترنت الأشياء. يمكنك حماية الشبكة بشكل فعال وتأمينها ضد الهجمات بمساعدة الأنظمة المذكورة أعلاه.

2. مصادقة أجهزة إنترنت الأشياء

يمكن أن يكون أحد حلول الأمن السيبراني هو ميزات مصادقة الجهاز لأجهزة إنترنت الأشياء. تضمن ميزات مثل المصادقة متعددة العوامل وأنظمة المقاييس الحيوية عدم تمكن أي شخص من الوصول إلى أجهزتك. سيحتاج المهاجم المحتمل إلى معلومات شخصية للوصول إلى المعلومات وهذا هو المكان الذي تتمتع فيه بالنفوذ.

من الأهمية بمكان تأمين أجهزتك وتقليل احتمالية وقوع بياناتك في الأيدي الخطأ. عند تنفيذ خيارات الأمان المقترحة ، تصبح أجهزة إنترنت الأشياء الخاصة بك مؤمنة جيدًا ضد الخرق الخارجي للأمان. وبالتالي ، ستكون قادرًا على الاستمتاع بالفوائد العديدة لامتلاك أجهزة إنترنت الأشياء في المنزل والمكتب وفي سيارتك وفي أي مكان تريده.

3. استراتيجية البنية التحتية للمفتاح العام

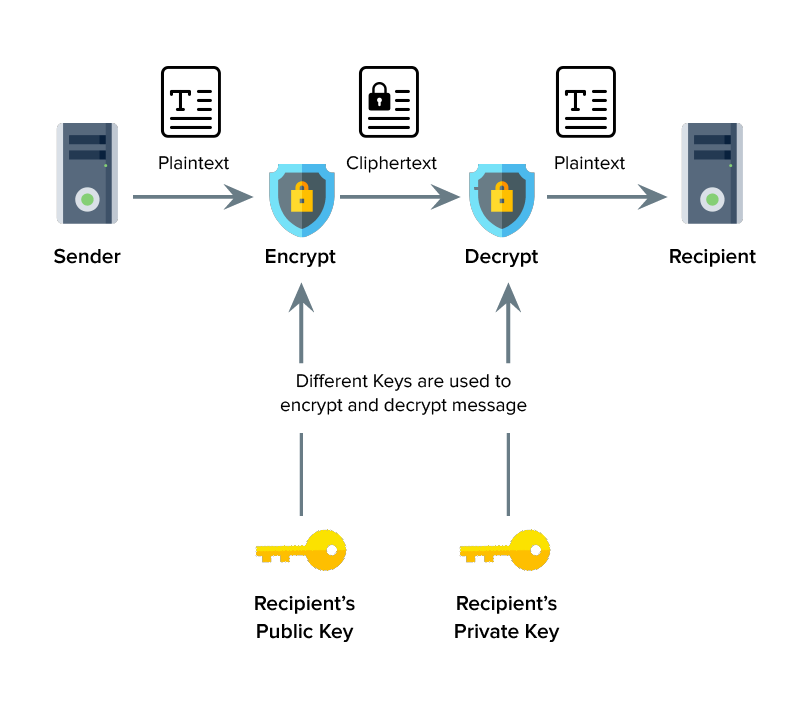

تسمح البنية التحتية للمفتاح العام (PKI) للمستخدمين بالمشاركة في أشكال آمنة من الاتصالات وتبادل البيانات وتبادل الأموال. يتم تنفيذ هذا النوع من المشاركة باستخدام أزواج مفاتيح التشفير العامة والخاصة.

يضمن PKI تشفير البيانات من خلال عمليتين - التشفير غير المتماثل والمتماثل. في حالة عدم التماثل ، نحتاج إلى مفتاحين ، أحدهما هو المفتاح العام والآخر هو المفتاح الخاص. إذا تم تشفير شيء ما باستخدام المفتاح العام ، فلا يمكن فك التشفير إلا باستخدام المفتاح الخاص والعكس صحيح.

من ناحية أخرى ، بالنسبة للتماثل ، يتم تشفير البيانات وفك تشفيرها بنفس المفتاح. يضمن تشفير البيانات وفك تشفيرها الحفاظ على خصوصية البيانات وتقليل فرص سرقة البيانات إلى الحد الأدنى.

4. استخدم تحليلات أمان إنترنت الأشياء

يمكنك تغيير عدد مشكلات الأمان التي تواجهها بشكل جذري من خلال تنفيذ تحليلات الأمان. يتضمن ذلك جمع البيانات من مصادر متعددة وربطها وتحليلها ويمكن أن يساعد موفري أمن إنترنت الأشياء من خلال المساعدة في تحديد التهديدات المحتملة.

اخر كلام

هناك مجال كبير في إنترنت الأشياء اليوم ومن الآمن القول أن السوق سيزداد وفقًا للتوقعات ، لذا فقد حان الوقت للتعمق في الموضوع وفهم ما هو وكيف. أيضًا ، من خلال المناقشة حول التحديات والحلول الأمنية لإنترنت الأشياء ، يمكننا أن نستنتج أن تأمين التطبيقات له أهمية قصوى.

يجب إدارة التحديات الأمنية ومراقبتها وتجنبها من خلال اتخاذ تدابير معينة. يمكنك المضي قدمًا وتوظيف شركة تطوير تطبيقات IoT التي يمكنها مساعدتك في التغلب على جميع المخاطر الأمنية ، كما يمكنك اختيار الشركة بناءً على الموقع ، على سبيل المثال إذا كنت تقيم في الولايات المتحدة الأمريكية ، ثم العثور على شركة تطوير تطبيقات iot في الولايات المتحدة الأمريكية. أفضل خيار ، حيث ستتمكن من معرفة ما إذا كانت الشركة أصلية وتعرف اختيار عملائها وعملائها.