صعود التصيد الاحتيالي خلال أسابيع الطوارئ: أفضل الممارسات والمصادقة للدفاع عن نفسك

نشرت: 2020-04-28في هذه المقالة

لماذا تتزايد محاولات الإساءة؟ لأنه ، في الوقت الحالي ، المستلمون أكثر عرضة للخطر. لنلقِ نظرة على الخطوات التي يمكن للشركات اتخاذها ومزايا أنظمة DKIM و DMARC و- في المستقبل- BIMI.

يحاول مجرمو الإنترنت دائمًا استغلال الأوقات الصعبة للتعبير عن عمليات الاحتيال ، سواء كان ذلك من خلال التصيد الاحتيالي أو الاحتيال أو أي أنواع أخرى من الإساءة. الأسابيع التي عشناها ليست استثناء في الواقع.

ما هو أساس هذا "الزخم" لمجرمي الإنترنت؟ إنهم يأملون أن يتلاشى عامل تصفية الاستقبال خلال هذه الأسابيع ، وهي فرضية لا أساس لها ، وأن يصبح المستلمون أكثر عرضة للخطر ويميلون إلى التفاعل مع الاتصالات في صندوق البريد الخاص بهم.

تم تأسيس هذه الفرضية الثانية بالفعل ، كما هو موضح في منشور المدونة السابق. هناك ، أعلنا كيف كانت معدلات افتتاح شهر آذار (مارس) والنقرات أعلى بكثير من المتوسطات لبقية العام.

لقد كنا دائمًا في طليعة الكفاح ضد جميع أنواع إساءة استخدام البريد الإلكتروني من خلال إضافة المزيد إلى المناقشة وبذل كل ما في وسعنا لمنع انتشار الاتصالات الاحتيالية. اليوم ، نريد أن نعطيك فكرة أكثر دقة عن الشكل الذي تبدو عليه محاولات التصيد ، بالإضافة إلى بعض المؤشرات حول كيفية مواجهة جرائم الإنترنت .

قام MailUp ببناء علاقات قوية وعالمية مع مزودي خدمة الإنترنت والقوائم السوداء على مر السنين. نشارك جميعًا باستمرار المعلومات حول السياسات والممارسات والقضايا. نرحب بأي شخص يرغب في مساعدة MailUp في تقديم خدمة أفضل أو التعاون . من فضلك اكتب لنا على abuse@mailup.com .

حالات التصيد المبلغ عنها خلال حالة الطوارئ الحالية

لقد علمنا بالعديد من محاولات إساءة الاستخدام ، حتى لو لم تؤثر على البنية الأساسية لـ MailUp. يمكن تجميعها في فئتين ماكرو :

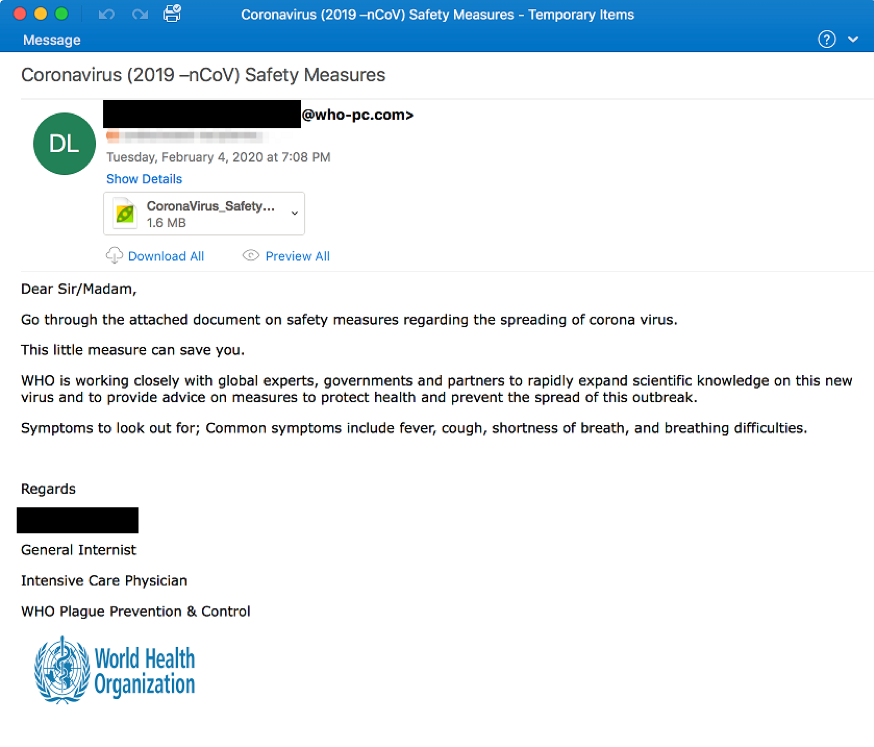

1. محاولات التصيد متخفية في صورة اتصالات مؤسسية . ستجد العديد من الأمثلة على هذه المحاولات في هذا المنشور.

2. تنتقل البرامج الضارة عبر موقع مشابه لخريطة الإصابة بجامعة جونز هوبكنز.

لخص أصدقاؤنا في SpamHaus الوضع العام في منشور المدونة هذا.

أفضل الممارسات للدفاع عن نفسك ضد التصيد الاحتيالي

على الرغم من إدراك أن التصيد لا يمكن حله بالكامل ، فلنلقِ نظرة على أفضل الممارسات التي يمكن أن تثبط (إن لم تمنع ) هذا النوع من المشاكل:

- حاول دائمًا أن تجعل هوية علامتك التجارية قابلة للتمييز في الرسائل التي ترسلها. قد يبدو هذا تافهًا ولكنه ليس كذلك: أولئك الذين يقومون بالتصيد ، حتى لو حاولوا نسخ شعارك ، لا يمكنهم أبدًا نسخ جميع التفاصيل التي تشكل جزءًا من هويتك الرقمية بنسبة 100٪.

- لا تستخدم المجالات "lookalike" أو "cousin" في اتصالاتك الرسمية. إذا كان المستلمون يتوقعون اتصالات من مجالات مثل "brandname-email.com" ، فيمكنهم عن طريق الخطأ النظر في المجالات الشرعية التي ليست كذلك (مثل "brand-name-email.com" أو "brandname-mail.com"). استخدم دائمًا المجال الخاص بك ، وإذا كنت ترغب في التمييز بين التدفقات ، فاستخدم المجالات الفرعية (email.brandname.com) ، كما هو موضح في أفضل الممارسات التي نشرتها M3AAWG.

- كن على علم بالمجال الذي يتم استخدامه في توقيع DKIM ، وحاول ، إن أمكن ، مواءمة هذا النطاق مع النطاق الذي تستخدمه كمرسل.

- انشر سياسة DMARC مناسبة (عزل / رفض) لحماية سمعة نطاقاتك. على الرغم من أن المهاجمين سيستمرون في استخدام النطاقات المتشابهة ، إلا أن فرصهم في خداع المستلمين ستنخفض بشكل كبير ، علاوة على ذلك ، سيجعلك هذا مستعدًا لتحقيق أقصى استفادة من أخبار نظام التسويق عبر البريد الإلكتروني (BIMI ، على سبيل المثال) في المستقبل.

هل تتساءل عما تعنيه اختصارات DKIM و DMARC و BIMI؟ دعونا نلقي بعض الضوء على هذا.

المصادقات: ما هي وما الغرض منها

DKIM

DKIM (اختصار لـ DomainKeys Identified Mail) هو نظام مصادقة البريد الإلكتروني. من خلال إضافة توقيع مشفر ، فإنه يجعل أجهزة الاستقبال قادرة على التحقق مما إذا تم تغيير الرسالة ، على الأقل في مجالاتها الأساسية ، بين الإرسال والاستلام.

وبالتحديد ، يجب إضافة المفتاح العام DKIM إلى إعدادات نطاق الويب الخاص بك وإضافة توقيع محدد إلى جميع رسائل البريد الإلكتروني التي نرسلها لك.

يعتمد تشفير هذا التوقيع على بعض عناصر كل بريد إلكتروني مرسل ، وبالتالي فهو فريد لكل رسالة. عند تحليل بريدك الإلكتروني ، سيقوم خادم البريد المتلقي بفك تشفير التوقيع باستخدام المفتاح العام المذكور أعلاه. سيقوم بعد ذلك بإنشاء سلسلة نصية جديدة تعتمد على نفس العناصر. سيتم اعتبار البريد الإلكتروني مصدقًا من DKIM ، إذا كان هناك تطابق بين التوقيع الذي تم فك تشفيره وسلسلة التجزئة الجديدة. إليك مثال على توقيع DKIM:

توقيع DKIM: v = 1 ؛ أ = rsa-sha256 ؛ ج = استرخاء / استرخاء ؛ ق = المعاملات ؛ د = mailup.com ؛

h = من: إلى: التاريخ: الموضوع: إصدار MIME: نوع المحتوى: معرف القائمة: List-Unsubscribe: Message-ID؛ i=news-it@mailup.com ؛

bh = eFMbGLxi / 7mcdDRUg + V0yHUTmA1F4EXExVBQxIxBr2I = ؛

ب = ra3pGFHHvCr9OZsm9vnOid …… ..Yj00 / + nTKs =

إذا كانت الرسالة تحتوي على توقيع صالح (على سبيل المثال ، لم يتم التلاعب به) ، فسيقوم نطاق التوقيع - المحدد بواسطة العلامة = - بإبلاغ هويتك إلى المستلم الذي سيتعامل مع البريد وفقًا لذلك. أعطت أنظمة تقييم السمعة لموفري صندوق البريد الرئيسيين وزنًا متزايدًا لهذا المعرف مقارنةً بالآخرين (مثل IP). في الوقت الحاضر ، يسمح بعض المزودين (مثل Gmail) بمراقبة السمعة بناءً على هذا المعرف. باختصار ، أصبح هذا عنصرًا إلزاميًا لتقديم الاتصالات.

يحدث تكوين DKIM من خلال تكوين سجلات DNS. هذه ليست عملية صعبة. ومع ذلك ، من المستحيل الحصول على توقيع شخصي قياسي لجميع العملاء على وجه التحديد لأن توقيع DKIM أمر إلزامي.

ولهذا السبب ، فإن جميع المرسبات الكهروستاتيكية الرئيسية تستخدم توقيعًا واحدًا أو أكثر من خوادمها. يمنح هذا امتثالًا لأفضل الممارسات ولكنه ينتج نوعًا من "السمعة المشتركة" بين جميع العملاء في تلك المجموعة. الآن ، قد لا يكون هذا هو الأمثل في بعض الحالات (خاصةً إذا كان لدى بعض العملاء أحجام أكبر بكثير أو كان أداءهم أقل من الآخرين).

لهذا السبب ، توفر منصة MailUp فرصة لاستخدام المجال الخاص بك كتوقيع DKIM. نحن متاحون لجميع العملاء من خلال استشارات التسليم الخاصة بنا لأولئك الذين يسعون للحصول على مزيد من المعلومات أو يحتاجون إلى المساعدة في تكوين سجلات DKIM.

حماية المراسلات الخاصة بك

لست عميل MailUp حتى الآن؟ كونتا ط م

DMARC

بشكل أساسي ، يسمح DMARC لمالك المجال ، والذي يكون أيضًا مرسل رسائل البريد الإلكتروني ، بمطالبة موفري البريد الإلكتروني بعدم تسليم الرسائل غير المصرح بها التي يبدو أنها تأتي من مجالهم . كما قد تكون خمنت ، فهذه آلية مفيدة لمنع هجمات التصيد الاحتيالي والانتحال.

من وجهة نظر فنية ، DMARC (مصادقة الرسائل المستندة إلى المجال ، والإبلاغ والتوافق) هو نظام قائم على مصادقة DKIM و SPF يساعد الخوادم المستقبلة (مثل Gmail و Yahoo و Libero وما إلى ذلك) على معرفة ما يجب فعله عندما يمكن للرسالة تم تجميلها . للقيام بذلك ، يسمح لمرسل البريد الإلكتروني بنشر " سياسة " لإرشاد الخوادم المستلمة حول كيفية إدارة أي مشاكل تتعلق بالمصادقة. علاوة على ذلك ، يوفر DMARC آلية إبلاغ عن الإجراءات المتخذة ، بناءً على السياسة. وبهذه الطريقة ، فإنه ينسق نتائج DKIM و SPF ويحدد الظروف التي يمكن بموجبها اعتبار عنوان البريد الإلكتروني للمرسل ، والذي غالبًا ما يكون مرئيًا للمستلم النهائي ، شرعيًا.

يمكن للمؤسسات المالية والشركات الأخرى المعرضة لهجمات التصيد الاحتيالي والانتحال حماية نفسها بشكل أفضل من خلال تنفيذ سياسة DMARC.

يمكن أن يكون لتكوين سجل DMARC بشكل غير صحيح تأثير سلبي جوهري على إمكانية التسليم ، ليس فقط لرسائل البريد الإلكتروني المرسلة من خلالنا ولكن أيضًا لجميع الاتصالات المرسلة بواسطة مجال ممكّن لـ DMARC (مثل رسائل البريد الإلكتروني للموظفين إلى المستلمين الخارجيين). بمعنى ، نوصي باستشارة خبير قابلية التسليم لتطبيق سياسة DMARC بشكل صحيح .

BIMI

تمثل BIMI (مؤشرات العلامة التجارية لتحديد الرسائل) المستقبل القريب للتسويق عبر البريد الإلكتروني.

حاليًا ، تم اعتماده فقط من قبل مجموعة Verizon Media Group (بمعنى آخر ، Yahoo! & AOL) ولكن مع التزام Google. BIMI هو معيار مستقل عن البائع يسمح للعلامات التجارية بعرض شعارها الذي تم التحقق منه في صندوق الوارد الخاص بالمستلم لرسائل البريد الإلكتروني المصادق عليها بالكامل (DMARC).

يشجع BIMI العلامات التجارية الكبرى على اعتماد مصادقة مناسبة للبريد الإلكتروني ، وخاصة DMARC ، عندما يرسلون رسائل جماعية إلى المستهلكين. تتم مكافأة المرسلين الذين يلتزمون بتنفيذ DMARC بعرض شعارهم ، مما يعزز الاعتراف والثقة.

في تلخيص

كما لاحظت ، فإن نصيحتنا هي أن تتولى زمام الأمور في وقت مبكر. نحن على يقين من أن هذه السلسلة من التطبيقات ستؤتي ثمارها من حيث الحماية من إساءة الاستخدام وجودة الإرسال.

في الحقيقة ، مجرد الإرسال لا يكفي. يمكن أن يؤدي البريد العشوائي وقواعد البيانات القديمة والإعدادات الخاطئة إلى تقليل معدل التسليم والإضرار بسمعة علامتك التجارية. لحماية نفسك من المخاطر ، يمكنك الاعتماد على خدمات Deliverability Suite. التكوينات المخصصة والمراقبة المستمرة ستحافظ دائمًا على أمان التسليم.