ما هو DMARC؟ فهم سجلات DMARC

نشرت: 2020-03-05مصادقة الرسائل المستندة إلى المجال أو الإبلاغ عنها والمطابقة ، أو DMARC ، هي بروتوكول يستخدم إطار سياسة المرسل ( SPF) والبريد المحدد بمفاتيح المجال ( DKIM) لتحديد مصداقية رسالة البريد الإلكتروني.

تسهل سجلات DMARC على مزودي خدمة الإنترنت (ISPs) منع ممارسات البريد الإلكتروني الضارة ، مثل انتحال المجال من أجل التصيد الاحتيالي للمعلومات الشخصية للمستلمين.

بشكل أساسي ، يسمح لمرسلي البريد الإلكتروني بتحديد كيفية التعامل مع رسائل البريد الإلكتروني التي لم تتم مصادقتها باستخدام SPF أو DKIM. يمكن للمرسلين اختيار إرسال رسائل البريد الإلكتروني هذه إلى مجلد البريد غير الهام أو حظرهم جميعًا معًا. من خلال القيام بذلك ، يمكن لمزودي خدمة الإنترنت التعرف بشكل أفضل على مرسلي البريد العشوائي ومنع البريد الإلكتروني الضار من غزو صناديق البريد الوارد للمستهلكين مع تقليل الإيجابيات الكاذبة وتقديم تقارير مصادقة أفضل لتحقيق شفافية أكبر في السوق.

يتم نشر سجل DMARC الخاص بك جنبًا إلى جنب مع سجلات DNS الخاصة بك ويتضمن ما يلي:

- SPF

- سجل

- CNAME

- (DKIM)

من المهم ملاحظة أنه لن تقوم جميع الخوادم المستقبلة بإجراء فحص DMARC قبل قبول الرسالة ، ولكن كل مزودي خدمة الإنترنت الرئيسيين يفعلون ذلك والتنفيذ آخذ في الازدياد.

ما هي مزايا DMARC؟

هناك بعض الأسباب الرئيسية التي قد تدفعك إلى تنفيذ DMARC:

- الشهرة : يحمي نشر سجل DMARC علامتك التجارية عن طريق منع الأطراف غير المصادق عليها من إرسال بريد من نطاقك. في بعض الحالات ، يمكن أن يؤدي مجرد نشر سجل DMARC إلى حدوث ارتباك إيجابي في السمعة.

- الرؤية: تعمل تقارير DMARC على زيادة مستوى الرؤية في برنامج البريد الإلكتروني الخاص بك عن طريق إخبارك بمن يقوم بإرسال بريد إلكتروني من نطاقك.

- الأمان: يساعد DMARC مجتمع البريد الإلكتروني على إنشاء سياسة متسقة للتعامل مع الرسائل التي تفشل في المصادقة. يساعد ذلك نظام البريد الإلكتروني ككل على أن يصبح أكثر أمانًا وجدارة بالثقة.

كيف يبدو سجل DMARC؟

يمكنك معرفة الشكل الذي يبدو عليه سجل DMARC عن طريق كتابة <dig txt _ dmarc.sendgrid.net > في جهازك الطرفي . يمكنك أيضًا الانتقال إلى https://www.valimail.com/ لعرض سجل DMARC لأي مجال إذا كان لديهم 1 منشورًا.

في ما يلي مثال على سجل DMARC - هذا سجل DMARC الخاص بـ SendGrid:

v = DMARC1 \ ؛ p = بلا \ ؛ rua = mailto: dmarc@sendgrid.com \ ؛ ruf = mailto: dmarc@sendgrid.com \ ؛ rf = afrf \ ؛ pct = 100

دعونا نكسرها

"v = DMARC1"

الإصدار - هذا هو المعرف الذي يبحث عنه الخادم المستلم عند فحص سجل DNS للمجال الذي تلقى الرسالة منه. إذا كان النطاق لا يحتوي على سجل txt يبدأ بـ v = DMARC1 ، فلن يُجري خادم الاستلام فحص DMARC.

"p = لا شيء"

السياسة - ستخبر السياسة التي تحددها في سجل DMARC خادم البريد الإلكتروني للمستلم المشارك بما يجب فعله بالبريد الذي لا يجتاز نظام التعرف على هوية المرسل (SPF) و DKIM ، ولكنه يزعم أنه من نطاقك. في هذه الحالة ، يتم تعيين السياسة على "بلا". هناك 3 أنواع من السياسات يمكنك تعيينها:

- p = لا شيء - أخبر المستلم بعدم اتخاذ أي إجراءات ضد البريد غير المؤهل ، ولكن لا يزال بإمكانك إرسال تقارير بالبريد الإلكتروني إلى mailto: في سجل DMARC لأي مخالفات.

- p = quarantine - أخبر المستلم بعزل البريد غير المؤهل ، والذي يعني عمومًا "إرسال هذا مباشرة إلى مجلد الرسائل غير المرغوب فيها".

- p = رفض - أخبر المتلقي برفض أي بريد غير مؤهل للمجال تمامًا. مع تمكين هذا ، فقط البريد الذي تم التحقق من تسجيله بنسبة 100٪ بواسطة مجالك سيكون لديه فرصة في البريد الوارد. يتم رفض أي بريد لا يمر - ولا يرتد - لذلك لا توجد طريقة للقبض على الإيجابيات الكاذبة.

"rua = mailto: dmarc@sendgrid.com "

يخبر هذا الجزء الخادم المتلقي بمكان إرسال التقارير الإجمالية لإخفاقات DMARC. يتم إرسال التقارير الإجمالية يوميًا إلى مشرف النطاق الذي ينتمي إليه سجل DMARC. وهي تتضمن معلومات عالية المستوى حول إخفاقات DMARC ولكنها لا تقدم تفاصيل دقيقة حول كل حادث. يمكن أن يكون هذا أي عنوان بريد إلكتروني تختاره.

"ruf = mailto: dmarc@sendgrid.com"

يخبر هذا الجزء الخادم المتلقي بمكان إرسال تقارير الطب الشرعي لإخفاقات DMARC. يتم إرسال تقارير الطب الشرعي هذه في الوقت الفعلي إلى مشرف النطاق الذي ينتمي إليه سجل DMARC وتحتوي على تفاصيل حول كل إخفاق فردي. يجب أن يكون عنوان البريد الإلكتروني هذا من النطاق الذي تم نشر سجل DMARC من أجله.

" rf = afrf"

شكل التقارير. يخبر هذا الجزء الخادم المتلقي بنوع الإبلاغ الذي يريده حامل الوثيقة. في هذه الحالة ، تعني rf = afrf تنسيقًا إجماليًا للإبلاغ عن الفشل.

"pct = 100"

النسبة المئوية - يخبر هذا الجزء الخادم المستلم بكمية البريد التي يجب أن تخضع لمواصفات سياسة DMARC. يمكنك اختيار أي رقم من 1-100. في هذه الحالة ، إذا تم تعيين p = للرفض ، فسيتم رفض 100٪ من البريد الذي يفشل DMARC.

هناك عدد من الآليات الأخرى التي يمكن تضمينها في سجل DMARC. عدد قليل من أبرزها ما يلي:

"sp =" سيخبر هذا الجزء الخادم المستلم بما إذا كان يجب تطبيق سياسة DMARC على النطاقات الفرعية أم لا.

“adkim =” يعيّن هذا محاذاة DKIM. يمكن ضبطه إما على "s" للتشديد أو "r" للاسترخاء. Strict يعني أن جزء DKIM من مصادقة DMARC لن يمر إلا إذا كان الحقل d = في توقيع DKIM يطابق تمامًا النطاق from. إذا تم ضبطه على "غير مفعم بالحيوية" ، فستمرر الرسائل جزء DKIM من مصادقة DMARC إذا كان حقل DKIM d = يطابق النطاق الجذر لعنوان "من".

"ri =" يعيّن هذا الفاصل الزمني لعدد المرات التي تريد فيها تلقي تقارير مجمّعة حول حالات فشل DMARC.

كيف يمكنني تنفيذ DMARC مع Twilio SendGrid؟

قبل الشروع في العمل على تنفيذ DMARC ، لاحظ أنه ليس للجميع. إذا كنت تمتلك نطاقًا صغيرًا ، فمن المحتمل أنك بخير بدونه. ومع ذلك ، فهذه خطوة ذكية إذا واجهت مشاكل في التصيد الاحتيالي في الماضي أو كان لديك نشاط تجاري موجه ماليًا يعالج المعلومات الحساسة.

شيء آخر يجب أخذه في الاعتبار هو أن التقارير الإجمالية والطب الشرعي DMARC مصممة لتكون قابلة للقراءة آليًا. قد يكون من الصعب على البشر فهمها ، لذا ستحتاج أيضًا إلى استخدام خدمة مراقبة تقارير DMARC لجمع التقارير والوصول إلى المعلومات. عقدت Twilio SendGrid شراكة مع ValiMail.

بمجرد أن تقرر التنفيذ واختيار الخدمات المناسبة ، فإن عملية إعداد DMARC تتضمن 5 مراحل:

1. انشر DKIM و SPF مع مصادقة المرسل على عنوان IP الخاص بـ Sendgrid

أكمل عملية مصادقة المرسل لحسابك. هذا يضمن أن رسائل البريد الإلكتروني المرسلة من خلال حساب Twilio SendGrid الخاص بك سيتم توقيعها بشكل صحيح باستخدام DKIM و SPF لمجالك الفريد.

إذا لم تكن متأكدًا من كيفية إكمال هذه الخطوة الأولى ، فتفضل بزيارة وثائقنا هنا للحصول على المساعدة.

2. تحقق من توقيع DKIM و SPF المناسب للمجال المسموح به

أرسل لنفسك بعض رسائل البريد الإلكتروني الاختبارية للمساعدة في التأكد من أن كل شيء يعمل بشكل صحيح. أنت تبحث للتحقق من أن تواقيع DKIM و SPF في رؤوس بريدك الإلكتروني تتوافق مع المجال الذي استخدمته للسماح بحساب SendGrid الخاص بك. طالما أن كلاهما يمر ، فأنت في العمل!

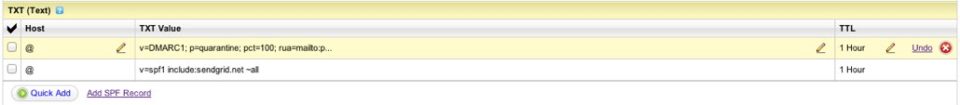

3. انشر سجل DMARC مع مسجل DNS ثم راقب النتائج

داخل مسجل DNS الخاص بك ، تحتاج إلى إنشاء سجل موارد TXT الذي يمكن للمستلمين استخدامه لتحديد تفضيلات DMARC الخاصة بك. يتم ذلك داخل مسجل DNS لمضيف المجال ، والذي من المحتمل أنه نفس المكان الذي أنشأت فيه سجلات DNS لمصادقة المرسل. تم إنشاء هذا السجل على مستوى الجذر للمجال - وليس المجال الفرعي.

قد يبدو سجل DMARC البسيط كما يلي:

“v=DMARC1; p=quarantine; pct=100; rua=mailto:dmarc.rua@alloweddomain.com”

"v = DMARC1 ؛ ع = الحجر الصحي ؛ نسبة مئوية = 100 ؛ rua = mailto: dmarc.rua@alloweddomain.com ”*

- ت = DMARC1 ؛

تم تعيينه لاستخدام الإصدار 1 من DMARC ، ولا توجد إصدارات أخرى في الوقت الحالي. لذلك ضع دائمًا 1. - ع = الحجر الصحي ؛ *

تخبر هذه السياسة المستلم بـ QUARANTINE بريد غير مؤهل ، وهو ما يعني عمومًا "إرسال هذا مباشرة إلى مجلد الرسائل غير المرغوب فيها". - نسبة مئوية = 100 ؛

يوجه هذا المتلقي لتقييم 100٪ من الرسائل التي تدعي أنها من المجال ، ويمكن أن يكون هذا أي رقم بين 1 و 100. - rua = mailto: dmarc.rua@alloweddomain.com

هذا يخبر المستلمين بإرسال تقارير مجمعة إلى dmarc.rua@alloweddomain.com . قم بتعيين هذا على عنوان بريد إلكتروني تتحكم فيه ويتم مراقبته عن كثب.

* يستخدم هذا المثال p = quarantine policy ، لكننا نوصي بالبدء دائمًا باستخدام سياسة p = none في البداية.

4. قم بتحليل الملاحظات التي تتلقاها واضبط تدفقات البريد حسب الحاجة

إذا تم إرسال بريد إلكتروني غير مؤهل إلى المستلمين المشاركين في DMARC واستلامه منهم ، فسيقوم المستلم بإنشاء تقارير لهذه الرسائل وإرسالها مرة أخرى إلى عنوان mailto المحدد في سجل DMARC الخاص بك.

في هذه التقارير ، سيكون لديك معلومات لمساعدتك في تقييم الخدمات التي قد ترسل البريد نيابة عن نطاقك بالضبط.

هنا نموذج تقرير بسجل واحد فقط ، يعرض نتائج قطعتين من البريد. (يرجى ملاحظة أن نتائج تأليف SPF و DKIM المدرجة هي نتائج أولية ، بغض النظر عن s = المحاذاة. تم تنسيق اسم الملف على النحو التالي: filename = Receiver "!" policy-domain "!" begin-timestamp "!" end-timestamp ". "(مثال: receiver.org! sender.com! 1335571200! 1335657599.zip))

<report_metadata>

<org_name> receiver.com

noreply-dmarc-support@receiver.com

<extra_contact_info> http://receiver.com/dmarc/support

<report_id> 9391651994964116463

<date_range>

1335571200

1335657599

<policy_published> sender.com

ص

ص

لا أحد

لا أحد

100

<source_ip> 72.150.241.94.0

2 <policy_evaluated> لا شيء

يفشل

يمر

<header_from> sender.com

<auth_results>

المرسل

يفشل

<human_result>

المرسل

يمر

<human_result>

المرسل

يمر

* ملاحظة: يتم إرسال التقارير الإجمالية كمرفق .zip ، لذا تأكد من أن العنوان الذي تحدده يمكنه قبول المرفقات في هذا النوع من الملفات.

5. تصعيد علامات سياسة DMARC أثناء التعلم

الآن بعد أن اختبرت تدفقات البريد الخاصة بك وقمت بتعديلها لتحديد من يرسل بريدًا إلكترونيًا لنطاقك بالضبط ، فقد حان الوقت لتحسينه.

حتى الآن ، كان من المفترض أن تستخدم سياسة p = none فقط للحصول على تقارير عن أي سلوك خاطئ ، ويجب أن تكون لديك فكرة جيدة عن مصدر البريد الإلكتروني. تتمثل الخطوة التالية في تعديل السياسة على سجل DMARC لبدء التحكم في كيفية تعامل المستلمين مع البريد الذي يزعم أنه من نطاقك. تذكر:

- p = none - تتلقى تقارير بالمخالفات ، لكن المستلمين لا يتخذون أي إجراء فيما يتعلق بمعالجة الرسائل بأنفسهم.

- p = quarantine - ينتقل البريد غير المؤهل مباشرةً إلى البريد العشوائي ، ولكن يمكن استرداده. يكون هذا مفيدًا عندما تكون متأكدًا إلى حد ما من أنك تعرف جميع المواقع التي يأتي منها البريد ، ولكنك تريد "فشل softfail" في أي رسائل غير مؤهلة حتى تكون متأكدًا بنسبة 100٪.

- p = رفض - استخدم هذا عندما تكون متأكدًا تمامًا من أنك تعرف كل خادم وخدمة ترسل بريدًا إلكترونيًا لمجالك ، وأن التسجيل في مكانه لكل من هذه الخدمات وتريد أن تدعي أي شيء بجرأة أن تدعي خلاف ذلك مرفوضًا تمامًا. يتم حذف البريد غير المؤهل تمامًا بواسطة خادم بريد المستلم ، ولن يتم رؤيته مرة أخرى أبدًا.

لماذا يعتبر DMARC مهمًا جدًا

تعد سجلات DMARC تطورًا مهمًا لمصادقة البريد الإلكتروني. هذا مجرد مثال رائع آخر على عمل مرسلي البريد الإلكتروني ومزودي خدمة الإنترنت معًا لحماية قناة البريد الإلكتروني. لمعرفة المزيد حول DMARC ، قم بزيارة موقع المنظمة على www.dmarc.org. لمعرفة المزيد حول المصادقة ، اقرأ منشور المدونة هذا.

مصادر إضافية

- الأسئلة الشائعة لـ DMARC.org

- تحديث لسياسة DMARC الخاصة بـ Yahoo

- أول ياهو و الآن AOL. ما الذي تحتاج إلى تغييره لتكون متوافقًا مع DMARC؟