13 من أساطير أمان WordPress | حماية موقع الويب الخاص بك من التعرض للاختراق!

نشرت: 2019-03-23على الرغم من أن WordPress هو موطن لمجتمع كبير من المستخدمين من جميع أنحاء العالم وهو النظام الأساسي لإدارة المحتوى ، إلا أن هذا المكان الأول يضع هدفًا على ظهره وتظهر العديد من خرافات أمان WordPress.

ستجد الكثير من النصائح الأمنية حول حماية مواقعك بالإضافة إلى طريقة لتحسين أمان WooCommerce ، ولكن هذا أدى إلى العديد من الأساطير التي لا تفعل شيئًا مفيدًا في الواقع لحماية موقعك. بعض هذه النصائح قد تجعله أكثر عرضة للهجمات.

أساطير أمان WordPress

دعنا نفحص أهم 13 خرافة حول الأمان في WordPress وما يمكنك القيام به لحماية موقع WordPress الخاص بك بشكل صحيح.

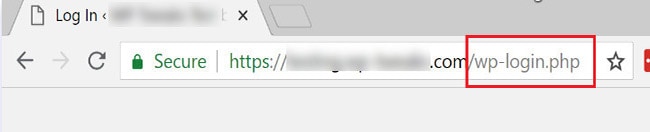

1. قم بإخفاء صفحات wp-admin أو wp-login ، ولن يتمكن أي شخص من العثور على عنوان URL لتسجيل الدخول

المنطق وراء هذه الفكرة هو منع المتسللين المحتملين من اختراق الأشياء التي لا يمكنهم العثور عليها. إذا لم يكن عنوان URL لتسجيل الدخول هو WordPress / wp-admin / URL القياسي ، ألست محميًا من هجمات القوة الغاشمة؟ بينما يمكن أن يساعد إخفاء عنوان URL الخاص بـ wp-admin في إيقاف بعض الهجمات ، إلا أنه لن يوقفها جميعًا.

السبب وراء عدم نجاح هذه الإستراتيجية هو وجود طرق أخرى لتسجيل الدخول إلى مواقع WordPress الخاصة بك إلى جانب الطريقة العادية لاستخدام مستعرض الإنترنت ، مثل REST API أو XML-RPC. هذا يعني أنه حتى إذا قمت بتغيير عنوان URL لتسجيل الدخول إلى WordPress ، فلا يزال بإمكان المكون الإضافي أو المظهر الذي تستخدمه الارتباط بعنوان URL الذي تم تغييره.

على الرغم من أن ميزة إخفاء الواجهة الخلفية جيدة بما يكفي لمنع معظم محاولات الوصول المباشر ، إلا أنه لا يزال من الممكن إعادة توجيه أولئك الذين يجدون عناوين URL المخصصة لـ wp-admin أو wp-login إلى صفحات تسجيل الدخول الخاصة بك.

سبب آخر لعدم نجاح ذلك هو أن إخفاء الواجهة الخلفية تمامًا قد يؤدي إلى تعطيل موقعك. كل شيء تقوم بتثبيته يفترض أن wp-admin سيكون في عنوان URL.

يمكن أن يؤدي إخفاء عنوان URL لتسجيل الدخول إلى حجب عنوان URL الخاص بتسجيل الدخول ، ولكن لا يمكن تغيير الرابط الفعلي بالكامل لتسجيل الدخول إلى WordPress ، كما أن تخصيص عنوان URL لتسجيل الدخول يمكن أن يتسبب بالفعل في الكثير من المشاكل ، حيث أن العديد من السمات والمكونات الإضافية والتطبيقات تقوم بترميز ملف wp-login.php في ملفاتهم. الكود الأساسي.

إذا لم تتمكن هذه المكونات الإضافية والسمات وما إلى ذلك من العثور على الرابط ، فستجد خطأً بدلاً من ذلك. الحل الأكثر موثوقية هو استخدام المصادقة الثنائية ورفض كلمات المرور المخترقة.

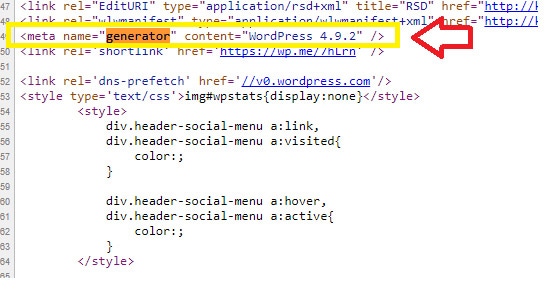

2. إخفاء رقم إصدار WordPress واسم المظهر لحماية إضافية

الفكرة من وراء هذا التكتيك هي أنه إذا كان لدى المتسللين هذه المعلومات ، فيمكنهم استخدامها للوصول إلى موقعك.

لن يؤدي إخفاء معلومات إصدار WordPress أو اسم المظهر إلى حمايتك من الخروقات الأمنية حيث أن هناك العديد من برامج الروبوت التي تبحث عن نقاط الضعف المعروفة في الكود الذي يتم تشغيله على موقع الويب الخاص بك.

بدلاً من إخفاء هذه المعلومات ، تأكد من أن تثبيت WordPress الخاص بك محدث دائمًا للتأكد من تثبيت أحدث تصحيحات الأمان.

3. أعد تسمية دليل wp-content ، وستكون بأمان

يتم تضمين جميع المكونات الإضافية والسمات ومجلد تحميل الوسائط في دليل wp-content على موقعك. هناك الكثير من التعليمات البرمجية والمعلومات التي يمكن الاستفادة منها ، لذلك من الحكمة بالطبع حماية هذه المعلومات.

ومع ذلك ، فإن تغيير اسم دليل المحتوى لن يضيف بالفعل طبقة الحماية الإضافية إلى موقعك. باستخدام أدوات مطور المستعرض ، يمكن العثور على اسم محتوى wp الخاص بك حتى إذا قمت بتغييره.

يمكن أن تتسبب إعادة تسميته في حدوث تعارض مع المكونات الإضافية التي تحتوي على مسار دليل wp-content ذي تشفير ثابت يحتاجون إلى استخدامه للعمل.

السبب الوحيد الذي يجعلك قلقًا بشأن دليل wp-content هو ما إذا كان يحتوي على مكون إضافي أو سمة بها ثغرة أمنية يمكن استغلالها. أفضل طريقة لمنع ذلك هي الحفاظ على تحديث السمات والمكونات الإضافية لتجنب الثغرات الأمنية.

4. القرصنة تحدث فقط للمواقع الكبيرة

حتى إذا كان موقع WordPress الخاص بك صغيرًا مع حركة مرور منخفضة ، فمن الضروري أن تكون استباقيًا عندما يتعلق الأمر بتأمين موقعك.

لا يهتم الهاكر بمدى حجم الموقع أو انشغاله. يمكن أن يصبح أي موقع معرض للهجوم مركزًا للمواقع الضارة أو رسائل البريد الإلكتروني العشوائية أو حتى تعدين البيتكوين. المفتاح هو الضعف وليس حجم الموقع أو مستويات حركة المرور.

يمكنك التخفيف من ذلك عن طريق الاحتفاظ دائمًا بالمكونات الإضافية والسمات و WordPress نفسها محدثة ، وتثبيت مكون أمان إضافي موثوق به لـ WordPress. تعد الاستضافة عالية الجودة والمصادقة ذات العاملين جزءًا مهمًا أيضًا في إبعاد المهاجمين.

5. WordPress ليس نظامًا أساسيًا آمنًا

ربما تكون قد سمعت هذا الادعاء من قبل ، لكنه ببساطة ليس صحيحًا. لم يصل WordPress ، باعتباره أحد أفضل أنظمة إدارة المحتوى عبر الإنترنت اليوم ، إلى ما هو عليه الآن بدون إجراءات أمنية قوية وموثوقة.

تأتي أكبر ثغرة أمنية من المستخدمين ويمكن تجنبها من خلال التدابير الاحترازية التي يتخذها مالكو الموقع. السبب الأول للاختراق هو البرامج القديمة ، وسيتم تصحيح معظم المكونات الإضافية بانتظام لإصلاح الثغرات الأمنية المحتملة في التعليمات البرمجية الخاصة بهم.

تأكد دائمًا من تحديث السمات والإضافات الخاصة بك. عندما يتم اختراق موقع ما ، فإن هذا ليس عيبًا في WordPress - بل إن يقظة المستخدم تجعله عرضة للهجوم .

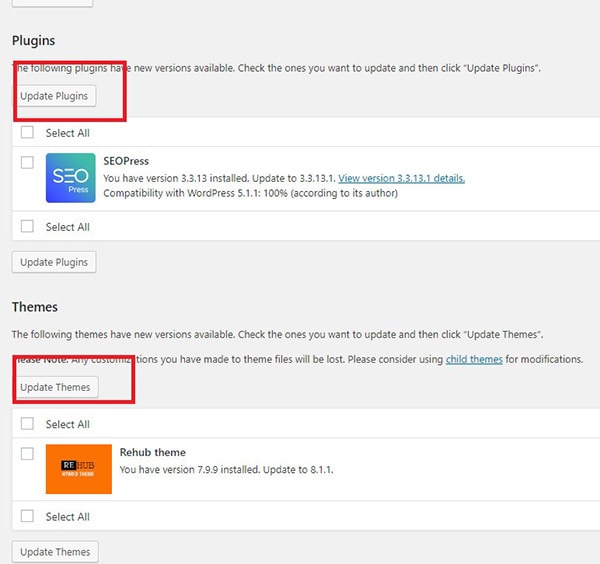

6. التحديثات المنتظمة تحافظ دائمًا على أمان موقعك

بينما يعد تحديث المكونات الإضافية والسمات بانتظام أمرًا حيويًا للحفاظ على الأمان على موقعك ، إلا أنه ليس علاجًا شاملاً للاستغلال المحتمل لموقعك. يحتوي WordPress على العديد من المكونات الإضافية والقوالب المتاحة ، ولم يتم تحديث عدد كبير منها لمدة عامين أو أكثر.

يمكن أن تحتوي المكونات الإضافية التي لم تتلق صيانة مناسبة ومنتظمة على ميزات قديمة تؤدي إلى إبطاء أوقات التحميل أو ، الأسوأ من ذلك ، كسر موقعك.

تحقق للتأكد من أن المكونات الإضافية الخاصة بك تتلقى دعمًا نشطًا للحفاظ على سلامتك من عمليات الاستغلال المحتملة وإزالة المكونات الإضافية القديمة التي لم تعد تتلقى الدعم لتقليل مخاطر القرصنة.

7. ستعمل النسخ الاحتياطية دائمًا على إصلاح موقع الويب الخاص بك

تعد النسخ الاحتياطية أحد الحلول الأكثر شيوعًا لإصلاح مواقع الويب المخترقة. بينما تسمح لك النسخة الاحتياطية الكاملة للموقع (تحقق من أفضل المكونات الإضافية المجانية للنسخ الاحتياطي في WordPress) باستعادة موقعك ، فإنها تترك لك نفس الثغرات الأمنية التي أدت إلى اختراق موقعك في المقام الأول.

- اسم

- نسخة مجانية

- النسخة المدفوعةمع ترقيات وملحقات إضافية

- نسخ احتياطي كامل للموقعهل من الممكن عمل نسخة احتياطية للموقع بأكمله مع جميع الملفات

- نسخ احتياطي لقاعدة البياناتهل من الممكن النسخ الاحتياطي لقاعدة البيانات فقط

- النسخ الاحتياطية إلى Dropboxهل من الممكن حفظ ملفات النسخ الاحتياطي في Dropbox

- النسخ الاحتياطية إلى Amazon S3هل من الممكن حفظ ملفات النسخ الاحتياطي في Amazon S3

- النسخ الاحتياطية إلى Google Driveهل من الممكن حفظ ملفات النسخ الاحتياطي على Google Drive

- النسخ الاحتياطية لبروتوكول نقل الملفاتهل من الممكن حفظ ملفات النسخ الاحتياطي على FTP

- النسخ الاحتياطية إلى Rackspaceهل من الممكن حفظ ملفات النسخ الاحتياطي على Rackspace

- إشعار البريد الإلكترونيإشعار البريد الإلكتروني عندما يتم إنشاء نسخة احتياطية

- يغير النسخ الاحتياطية فقطمن أجل تقليل موارد الخادم وتوفير مساحة ، تتم إضافة تغييرات جديدة فقط إلى النسخ الاحتياطي

- مجدولة النسخ الاحتياطية

- النسخ الاحتياطية في الوقت الحقيقييتم إنشاء ملفات النسخ الاحتياطية متى قمت بإجراء تغييرات على موقعك

- ترحيل الموقعانسخ الموقع أو انقله إلى مضيف جديد

- استعادة ملف فردياستعادة الملفات / الملفات الفردية من النسخة الاحتياطية بدلاً من كل شيء

- استعادة النسخة الاحتياطية من الواجهة

- فحص الأمان والبرامج الضارةخيارات للبحث عن الفيروسات والالتهابات الأخرى

- إصلاح قواعد البيانات وتحسينهاخيارات لتحسين قاعدة بيانات ووردبرس

- دعم متعدد المواقع

- سعر النسخة المدفوعةمع جميع الإضافات والميزات (أرخص خطة لمواقع أو مواقع)

- النسخ الاحتياطيكما أن لديها إصدارًا مميزًا / مدفوعًا مع إضافات وترقيات إضافية

- فقط في النسخة المدفوعة

- 75 دولارللخطة القياسية

- BackUpWordPressكما أن لديها إصدارًا مميزًا / مدفوعًا مع إضافات وترقيات إضافية

- متاح فقط مع الملحق المدفوع الذي يبلغ سعره حوالي 24 دولارًا

- متاح فقط مع الملحق المدفوع الذي يبلغ سعره حوالي 24 دولارًا

- متاح فقط مع الملحق المدفوع الذي يبلغ سعره حوالي 24 دولارًا

- متاح فقط مع الملحق المدفوع الذي يبلغ سعره حوالي 24 دولارًا

- متاح فقط مع الملحق المدفوع الذي يبلغ سعره حوالي 24 دولارًا

- 60 دولارًاللخطة الشخصية

- أوبدرافت بلسكما أن لديها إصدارًا مميزًا / مدفوعًا مع إضافات وترقيات إضافية

- متاح فقط مع الملحق المدفوع الذي يبلغ سعره حوالي 15 دولارًا

- الملحق المدفوعمتاح فقط مع الملحق المدفوع الذي يبلغ سعره حوالي 30 دولارًا

- الملحق المدفوعمتوفر فقط مع الملحق المدفوع الذي يبلغ سعره حوالي 25 دولارًا

- 99 $ (عدد غير محدود من المواقع)لخطة المطور مع جميع الوظائف الإضافية ولعدد غير محدود من المواقع

لذا ، كيف تصلح هذا؟ لا تعتمد على النسخ الاحتياطية وحدها لإصلاح موقعك بعد اختراق ناجح ، حيث ستفقد البيانات والسجلات مثل المعاملات التي حدثت بعد آخر نسخة احتياطية.

لحفظ معلوماتك ، كن يقظًا بشأن تطبيق التصحيحات على عيوب التعليمات البرمجية الفعلية قبل أن تقع فريسة لمحاولة اختراق ناجحة.

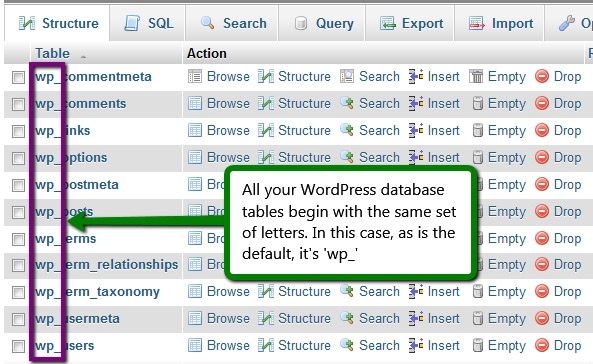

8. يؤدي تغيير بادئة جدول WordPress إلى تحسين أمنك

هذه توصية شائعة. سيؤدي تغيير بادئة جداول قاعدة بيانات WordPress الخاصة بك إلى منع هجمات حقن SQL. ومع ذلك ، فإن الأمر ليس بهذه البساطة مثل تغيير "wp_" إلى قيمة مختلفة.

لا يوجد حتى الآن أي دليل على أن هذه الطريقة ستفعل أي شيء لتحسين أمان موقعك. ويمكن أن يعرض موقعك بالكامل للخطر إذا لم يتم تنفيذه بشكل مثالي.

تعتبر مثل هذه الإجراءات "مسرحًا أمنيًا" لأنها تجعلك تشعر وكأنك تبذل الكثير من الجهد لتحسين أمنك مع تحقيق القليل جدًا في الواقع. لحماية موقعك من هجمات حقن SQL ، يتطلب الأمر نهجًا ثلاثي الأبعاد للأمان.

ستحتاج إلى جدار حماية تطبيق ويب فعال بالإضافة إلى الترقيع المستمر وتحديث المكونات الإضافية والسمات والجوهر. وتأكد بالطبع من أنك تراقب موقعك بحثًا عن محاولات تسجيل دخول مشبوهة أو برامج ضارة.

9. يحتوي موقعي على شهادة SSL ، لذا فهو آمن تمامًا

شيء يجب مراعاته حول شهادات SSL هو أن الأمان الذي توفره هو معاملات بحتة. إنه يحمي فقط المعلومات التي يتم تمريرها بين موقعك وزوارك - أشياء مثل معلومات بطاقة الائتمان والبيانات الشخصية (انظر كيفية إضافة شهادة SSL مجانية إلى موقع WordPress).

ومع ذلك ، لا تحمي شهادات SSL الملفات والبيانات الموجودة على الموقع نفسه . لتغطية بيانات موقعك ، من الضروري أن يكون لديك جدار حماية لتطبيق الويب والتأكد من تحديث المكونات الإضافية والسمات والملفات الأساسية.

10. موقع الويب الخاص بي آمن. أستخدم CDN أو جدار الحماية السحابي

تعمل شبكات توصيل المحتوى أو شبكات CDN وخدمات جدار الحماية السحابي مثل Cloudflare أو Incapsula أو Sucuri على تأمين مواقعك عن طريق إعادة توجيه حركة المرور إلى خوادمها وتصفية حركة المرور حسب قواعد جدار الحماية. إذا كانت حركة المرور الخاصة بك متوافقة مع قواعد جدار الحماية ، فإنها تنتقل إلى موقعك.

على الرغم من أنك قد تعتقد أن هذه هي الطريقة المثلى لتجنب الكشف عن موقع الخادم الفعلي لموقعك ، إلا أن عنوان IP الأصلي لموقعك لا يزال بإمكانه إخبارك ، وقد يكون من الصعب حجبه ، إن لم يكن مستحيلاً.

- شبكة توصيل المحتوى

- حماية ضد أكبر الهجمات الحجمية

- رؤية كاملة لطبقة التطبيق

- التخفيف من الهجمات ضد خوادم DNS

- حماية خدمات البنية التحتية غير الويب(FTP ، SMTP ، VOIP ، إلخ.)

- الكشف عن هجمات طبقة التطبيق والتخفيف من حدتها

- التخصيص الفوري ونشر قواعد الأمان

- رؤية وتحكم في الوقت الحقيقي

- حماية عناوين IP الأصلية ضد هجمات DDoS

- مراقبة هجوم DDoS الخارجي للبنية التحتية للشبكة

- الضغط و التصغير

- تحسين المحتوى والشبكة

- التخزين المؤقت لكل من المحتوى الثابت والمولد ديناميكيًا

- خدمة الموارد المخزنة مؤقتًا مباشرة من الذاكرة الفعلية

- التخزين المؤقت للمستوى الثانوي على محركات أقراص الحالة الصلبة لتحديثات ذاكرة التخزين المؤقت في الوقت الفعلي

- جدار حماية تطبيق الويب المتوافق مع PCI (WAF)

- صلاحية التحكم صلاحية الدخول

- نظام مراقبة قائم على سمعة IP

- تخصيص الخدمة الذاتية لقواعد الأمان

- 60 ثانية من نشر قاعدة الأمان

- حماية الباب الخلفي للحماية من الإصابة بالبرامج الضارة

- تكامل API

- مصادقة ثنائية لمنع كلمات المرور المسروقة

- موازنة تحميل الخادم العالمية

- تطبيق موازنة تحميل الخادم المحلي لطبقة التطبيق

- تجاوز فشل موقع طبقة التطبيق

- مراقبة صحة طبقة التطبيق في الوقت الفعلي

- قواعد تسليم التطبيق(على سبيل المثال ، عمليات إعادة التوجيه بناءً على ملفات تعريف الارتباط والعنوان وما إلى ذلك)

- نظام التذاكر

- دعم عبر الهاتف

- دعم HTTP / 2HTTP / 2 هو أحدث تطور لبروتوكول HTTP ، والذي يقدم تحسينات كبيرة على سرعات تحميل موقع الويب والاستجابة.

- مراكز البيانات

- أصل السحب

- دفع (تحميل إلى خوادم CDN)

- تطهير / تطهير الكل

- Gzip

- يكرم جميع رؤوس الخادم الأصلي

- يمكن تجاوز رؤوس الخادم الأصلي

- تعيين رؤوس التخزين المؤقت للملفات المدفوعة

- CNAMEs مخصصة

- HTTPS

- حماية Hotlink

- دردشة مباشرة

- نسخ احتياطي مجاني

- التكامل مع ووردبريس

- سعر

- إنكابسولا

- دائما متاح

- 30

- إعادة الإرسال من الأصل ، أو الضغط على الحافة

- الشهادة المشتركة مجانية للجميع باستثناء الخطة المجانية.

- الشهادة المشتركة مجانية للجميع باستثناء الخطة المجانية.

- يتكامل بشكل مستقل عن WordPress. تحتاج إلى تغيير إعدادات DNS. ستحصل على جميع التعليمات في البريد الإلكتروني وعلى لوحة معلومات Incapsula.

- خطط مجانية ومدفوعةتتضمن الخطة المجانية حماية الروبوتات والتحكم في الوصول وحماية تسجيل الدخول و CDN والمحسن وتحليلات مواقع الويب ودعم المجتمع. تبدأ خطة PRO المدفوعة بـ 59 دولارًا شهريًا وتتضمن نفس ميزات الخطة المجانية ، بالإضافة إلى دعم SSL والأداء المتقدم ودعم البريد الإلكتروني.

- CloudFlare

- كتيب

- 86

- يتكامل بشكل مستقل عن WordPress. تحتاج فقط إلى التسجيل في CloudFlare ثم تعيين خوادم DNS جديدة لاسم المجال الخاص بك. تلتقط CloudFlare من هناك.

- خطط مجانية ومدفوعةيقدمون خطة أساسية مجانية مناسبة للمواقع والمدونات الصغيرة والحزم المدفوعة التي تتراوح من 20 دولارًا إلى 200 دولار.

- أكاماي

- أكثر من 100000

- إعادة الإرسال من الأصل ، أو الضغط على الحافة

- للحصول على أسعار لمنتجات Akamai ، عليك الاتصال بهم.

- ماكس سي دي إن

- ستبدأ MaxCDN في تقديم DDOS و WAF قريبًا

- ستبدأ MaxCDN في تقديم DDOS و WAF قريبًا

- ستبدأ MaxCDN في تقديم DDOS و WAF قريبًا

- ستبدأ MaxCDN في تقديم DDOS و WAF قريبًا

- ستبدأ MaxCDN في تقديم DDOS و WAF قريبًا

- ستبدأ MaxCDN في تقديم DDOS و WAF قريبًا

- ستبدأ MaxCDN في تقديم DDOS و WAF قريبًا

- 75

- يتعامل CDN مع gzipping

- بعد إعداد منطقة السحب الخاصة بك ، يمكنك دمج MaxCDN من خلال المكون الإضافي لذاكرة التخزين المؤقت. على سبيل المثال W3 Total Cache أو Super Cache أو WP Rocket.

- تبدأ من 9 دولارات شهريًا إلى 299 دولارًا في الشهرهناك أيضًا تسعير مخصص لكل جيجابايت

- مفتاح CDN

- 25

- فقط إذا كان الخادم الأصلي يعمل بـ Gzip

- بعد الإعداد ، يمكنك الدمج من خلال المكون الإضافي لذاكرة التخزين المؤقت. على سبيل المثال W3 Total Cache أو Super Cache أو WP Rocket.

- ادفع كما تذهبلا تحتاج لشراء أي حزم. السعر يبدأ من 0.04 دولار / جيجابايت

كانت هذه مشكلة شائعة مع موفري جدار الحماية السحابي ، والحل البسيط هو تنفيذ إجراءات أمان نقطة النهاية على موقعك. إذا كنت تحمي بياناتك عند نقطة الأصل ، فهذا هو أفضل دفاع مباشر ضد المتسللين وأشكال الهجوم الأخرى.

11. حجب IP يبقي المتسللين في مأزق

هناك خدمات مفيدة عبر الإنترنت لتسجيل عمليات تسجيل الدخول المشبوهة وتتبع عناوين IP ، ويمكن حتى حظر عناوين IP هذه تمامًا.

بينما قد تعتقد أن حظر IP هو وسيلة فعالة لمنع المتسللين من الوصول إلى موقعك ، فإن المتسللين يغيرون عناوين IP باستمرار ويعملون غالبًا من عناوين IP متعددة في وقت واحد لتحقيق أهدافهم.

عندما تحظر عنوان IP واحدًا ، يمكنهم ببساطة التبديل إلى العنوان التالي الذي اصطفوا فيه. والأسوأ من ذلك ، أن عدم حظر عناوين IP بشكل صحيح يمكن أن يؤدي إلى تعطل موقعك ، مما قد يستغرق وقتًا طويلاً لإصلاحه.

12. كل ما تحتاجه هو اسم مستخدم وكلمة مرور آمنان

على الرغم من أن اسم المستخدم الفريد للمشرف وكلمة المرور القوية والمعقدة ضروريان للأمان المناسب على موقعك ، إلا أنها ليست طريقة مضمونة لإحباط المتسللين المحتملين.

أحد الأساليب الشائعة المستخدمة لاختراق المواقع هو استخدام برامج الروبوت للتنقل بين آلاف كلمات المرور الشائعة باستخدام اسم المستخدم القياسي "المسؤول".

تأكد من تغيير اسمك من المسؤول ودمج أنواعًا متعددة من الأحرف في كلمة مرورك ، بما في ذلك الأحرف الكبيرة والصغيرة والأرقام وعلامات الترقيم والرموز الفريدة الأخرى التي ستجعل من الصعب اختراقها.

ومع ذلك ، ضع في اعتبارك أن مجموعة اسم المستخدم / كلمة المرور الفعالة لن تحمي من كل شيء. يمتلك المتسللون وسائل أخرى لمهاجمة موقعك ، بما في ذلك من خلال الثغرات الأمنية في السمات القديمة أو المكونات الإضافية ، وخرق البيانات ، وحتى مخططات التصيد الاحتيالي.

13. فقط قم بتعطيل الإضافات / السمات التي لا تستخدمها

هذا خطأ شائع يرتكبه العديد من مالكي المواقع. بدلاً من إزالة المكونات الإضافية القديمة ، قاموا بتعطيلها بدلاً من ذلك. ومع ذلك ، يمكن استغلال المكونات الإضافية والسمات غير النشطة بسبب نقص التحديثات أو إصلاحات الأمان.

بينما يمكنك تحديث المكونات الإضافية والسمات المعطلة ، فإن الخيار الأفضل هو إزالة الأشياء التي لا تحتاجها لتقليل مخاطر الأمان.

خاتمة أساطير أمان WordPress

هناك العديد من الأسباب التي تؤدي إلى اختراق مواقع WordPress. بعد قراءة خرافات أمان WordPress هذه ، قد يبدو تحسين الأمان على موقعك أمرًا شاقًا بعض الشيء. ليس من السهل دائمًا معرفة ما إذا كانت الإجراءات الأمنية ستكون فعالة وما هو ببساطة "المسرح الأمني".

يعد الحفاظ على أمان موقع WordPress الخاص بك أمرًا مهمًا جدًا وكذلك منع سرقة المحتوى. على الرغم من عدم وجود طريقة للتأكد من أن الموقع سيكون 100٪ غير معرض للهجمات ، إلا أن هناك الكثير من الممارسات والاحتياطات التي يمكنك تضمينها في إدارة موقعك وصيانته والتي يمكن أن تقلل من مخاطر القرصنة وتوفر لك راحة البال.

لكي تكون آمنًا ، من الأفضل تثبيت مكون أمان WordPress الإضافي مثل iThemes Security أو WordFence أو MalCare أو Swift Security أو Hide My WP والتي توفر عددًا كبيرًا من الإعدادات والخيارات التي يمكنك تمكينها لحماية موقع الويب الخاص بك وتنفيذ طبقات الأمان. لمزيد من المعلومات ، راجع مراجعة iThemes Security ، مراجعة MalCare ، Wordfence مقابل iThemes Security ، Swift Security vs Hide My WP.