Warum werden WordPress-Websites gehackt und wie kann man es verhindern?

Veröffentlicht: 2021-01-05Cyberkriminelle greifen in der Regel nicht nur WordPress-Sites, sondern alle anderen Websites an. WordPress wird aufgrund seiner immensen Popularität und einer großen Anzahl von Benutzern aus der ganzen Welt häufiger ins Visier genommen. Dies macht es Hackern leicht , anfällige WordPress-Sites zu finden und Cyberangriffe zu starten, um die Sicherheit dieser Websites zu gefährden und ihre Ressourcen zu manipulieren.

Einige versuchen, unsichere Websites anzugreifen, nur um ihre Fähigkeiten zu überprüfen, aber die meisten tun dies, um auf die Details der Benutzer auf der Website, Ressourcen usw. zuzugreifen, um ihre bösartigen Pläne zu erfüllen.

Warum werden WordPress-Sites gehackt?

Der Schutz Ihrer WordPress-Site vor Hackern muss Priorität haben. Lassen Sie uns vor diesem Hintergrund die Gründe untersuchen, warum WordPress-Websites von Angreifern gehackt werden und was Sie tun können, um diese Angriffe zu stoppen.

1. Unsicheres Webhosting

WordPress wird wie jede andere Website auf einem Webhost gehostet. Leider legen die meisten Website-Besitzer nicht genügend Wert auf den Webserver, den sie auswählen und wählen den günstigsten, den sie in die Hände bekommen, oder sogar mit kostenlosem WordPress-Hosting.

Es gibt viele erschwingliche WordPress-Hosting-Anbieter. Zum Beispiel ist es ziemlich günstig, Ihre Site in einem Shared-Hosting-Netzwerk zu hosten – eines, das seine Servereinrichtungen mit mehreren anderen Websites teilt.

In einem Shared-Hosting-System macht eine erfolgreiche Sicherheitsverletzung einer beliebigen Site auf diesem Server Ihre Domain anfällig für Angreifer. Eine einzelne kompromittierte Site kann die maximale Serverbandbreite nutzen und die Leistung aller anderen Websites beeinträchtigen.

Dies kann verhindert werden, indem Sie einfach den richtigen WordPress-Hosting-Service für Ihre Domain auswählen. Stellen Sie sicher, dass Ihre Website in einem stabilen Hosting-Netzwerk gehostet wird. Vollständig gesicherte Server können fast alle bekannten Bedrohungen für WordPress-Sites blockieren.

Empfohlene Hosting-Anbieter sind GreenGeeks, SiteGround, InMotion-Hosting, Cloudways, 10Web (siehe 10Web-Rezension) usw.

2. Verwendung schwacher Passwörter

Schwache Passwörter sind einer der Hauptgründe für Brute-Force-Angriffe auf WordPress-Sites. Trotz des erhöhten Risikos von Cyberangriffen verwenden die Menschen heutzutage immer noch schlechte Passwörter wie „mypassword“ oder „012345“. Wenn Sie solche „einfach zu erratenden“ Passwörter verwenden, können Sie leicht Opfer eines Hackers werden, der Ihr Passwort bequem mit verschiedenen Hacking-Tools knacken kann.

Sie können dieses Problem mühelos überwinden, indem Sie starke Passwörter verwenden , die von niemandem erraten werden können. Ein Passwort mit einer Kombination aus Alphabeten, Ziffern und Sonderzeichen verbessert seine Stärke.

3. Unsicherer Zugriff auf das WordPress-Admin-Verzeichnis

Der WordPress-Admin-Bereich ermöglicht einer Person den Zugriff auf Ihr WordPress-Konto, um verschiedene Aktivitäten durchzuführen. Es ist auch die Region einer WordPress-Plattform, auf die häufig abgezielt wird.

Wenn sie angreifbar bleibt, können Hacker die Website mit verschiedenen Methoden knacken. Sie können es für sie zu einer Herausforderung machen, indem Sie Ebenen der Überprüfung in Ihr WordPress-Admin-Verzeichnis aufnehmen.

Sie müssen zuerst Ihr WordPress-Admin-Feld mit einem starken Passwort sichern. Dies fügt eine zusätzliche Sicherheitsebene hinzu, und jeder, der versucht, den WordPress-Administrator einzugeben, müsste ein zusätzliches Passwort eingeben.

Wenn Sie eine WordPress-Website mit mehreren Autoren oder mehreren Benutzern betreiben, müssen Sie für alle Personen sichere Passwörter auf Ihrer Website implementieren. Um es Angreifern noch komplizierter zu machen, auf Ihren WordPress-Administrator zuzugreifen, können Sie die Zwei-Faktor-Authentifizierungsmethode nutzen .

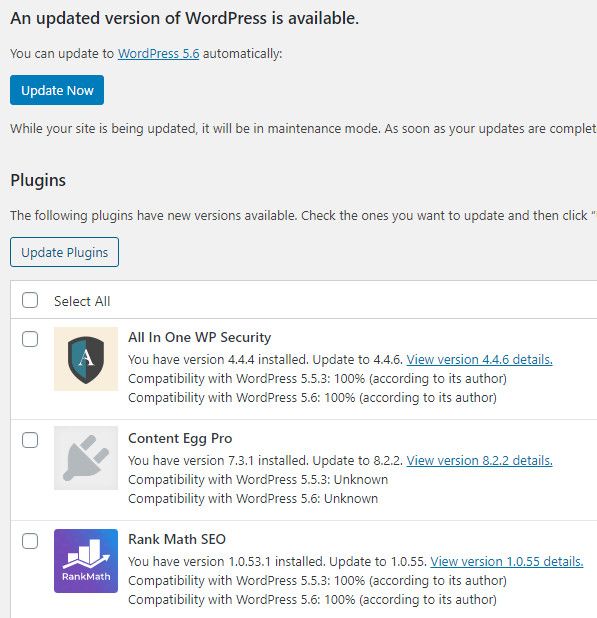

4. Veraltete WordPress-Version

Abgelaufene Software ist eine der wahrscheinlichsten Ursachen für die Kompromittierung von Websites. Während WordPress kostenlos ist und viele Website-Besitzer sofort auf die aktuelle Version aktualisieren, verschieben die meisten Benutzer das Upgrade auf die neueste Version, weil sie befürchten, dass die neue Version Probleme auf ihrer Website verursachen könnte. Während Updates können Probleme auftreten, daher ist es eine gute Idee, mit Updates zu warten. Aber warte nicht zu lange.

Fehler und Sicherheitslücken in früheren Ausgaben werden in der neuen Version der WordPress-Software behoben . Wenn Sie die WordPress-Site nicht aktualisieren, lassen Sie sie absichtlich ungeschützt.

Wenn Sie befürchten, dass Ihre Website durch ein Upgrade beschädigt wird, können Sie vor dem Start eines Updates ein vollständiges WordPress-Backup erstellen oder alles auf der Staging-Site testen. Dieser Ansatz hilft Ihnen, schnell zur früheren Edition zurückzukehren, wenn nach dem Software-Upgrade etwas nicht richtig funktioniert.

Für gute Backup-Plugins können Sie den kostenlosen Vergleich der WordPress-Backup-Plugins, die Überprüfung von BackupBuddy und die Überprüfung von WPvivid überprüfen.

5. Veraltete WordPress-Plugins und -Themes

Ähnlich wie im vorherigen Fall profitieren Angreifer auch von den Vorteilen veralteter, deaktivierter oder veralteter Plugins und Themes, die auf Websites installiert sind. Es ist einfach, ein Plugin oder Thema aus der langen Liste herunterladbarer Themen und Plugins herunterzuladen, die auf verschiedenen Websites verfügbar sind.

Sicherheitslücken und -fehler werden häufig in WordPress-Plugins und -Themes gefunden. Theme- und Plugin-Entwickler benötigen im Allgemeinen nicht viel Zeit, um diese Fehler zu beheben. Sie starten schnell ein neues Update, das die Sicherheitslücken der früheren Version abdeckt . Wenn die Webbesitzer ihr Theme oder Plugin jedoch nicht aktualisieren, können Entwickler nichts dagegen tun.

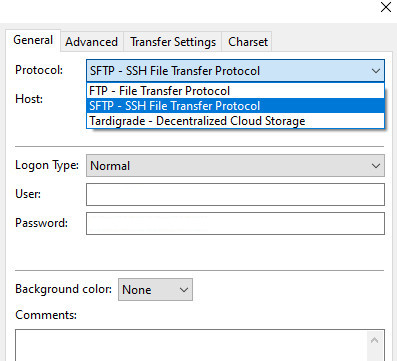

6. FTP statt SFTP verwenden

Das File Transfer Protocol (FTP) wird verwendet, um Dateien auf Ihre Site hochzuladen. Für diese Arbeit wird ein FTP-Client (Desktop-App wie FileZilla) verwendet. Fast alle Webhosts ermöglichen FTP-Verbindungen unter Verwendung verschiedener Protokolle.

Wenn Sie eine einfache FTP- Verbindung verwenden, werden Ihre Dateien unsicher an den Server übertragen. In diesem Fall könnte jeder, der die Übertragung abfängt, die Daten lesen. Um Ihre Site vor Sicherheitsbedrohungen zu schützen, sollten Sie daher immer ein sicheres Dateiübertragungsprotokoll (SFTP) oder SSH verwenden. Dadurch wird sichergestellt, dass alle Ihre Daten auf sichere Weise gesendet werden und niemand sie zu seinem eigenen Vorteil manipulieren kann.

7. Leicht zu erratende Admin-Benutzernamen

Neben schwachen Passwörtern verwenden die Leute auch einfache Benutzernamen, die leicht zu erraten sind. Dabei handelt es sich um typische Benutzernamen wie „admin“, „adminA“ oder „admin123“ für Admin-Benutzer. Häufig verwendete Admin-Benutzernamen machen es Cyberkriminellen leicht, in Admin-Profile zu gelangen und Backend-Dateien zu überwachen.

Wenn Sie solche oder andere Benutzernamen verwenden, die Hacker leicht vorhersagen können, müssen Sie diese Benutzernamen in eindeutige und komplizierte ändern. WordPress hat sechs separate Benutzerrollen mit eingeschränkter Berechtigung . Geben Sie Administratorzugriff nur an Personen, die ihn wirklich benötigen, um ihre Aufgaben zu erledigen.

8. Kein SSL-Zertifikat installieren

SSL-Zertifikate (Secure Sockets Layer) schützen die an die Benutzer gesendeten und empfangenen Daten. Wenn Ihre WordPress-Site kein gültiges SSL-Zertifikat hat , kann sie leicht von Cyberkriminellen kompromittiert werden. Sie können die übertragenen Informationen im Klartext abfangen und lesen. Die Installation eines SSL-Zertifikats auf Ihrer WordPress-Site hilft Ihnen, Ihre Daten durch Verschlüsselung zu schützen.

SSL-Zertifikate schützen Ihre Website nicht nur vor böswilligen Akteuren, sondern verbessern auch ihre SEO-Rankings, erhöhen das Vertrauen der Benutzer und verbessern die Verkehrsrate auf Ihrer Website.

Um ein SSL-Zertifikat zu erwerben, können Sie sich an Ihren Hosting-Anbieter wenden oder es bei jedem authentischen SSL-Anbieter kaufen. Wenn Sie ein unbezahltes SSL-Zertifikat erwerben möchten, gibt es einige gute, wie Let's Encrypt . Sie können meine Anleitung zum kostenlosen Hinzufügen eines SSL-Zertifikats zur WordPress-Site lesen.

9. Keine Firewall verwenden

Eine weitere offensichtliche Antwort darauf, warum Betrüger Webseiten-Schutzmechanismen umgehen und in Back-End-Dienste eindringen können, ist das Fehlen von Firewall-Software . Firewalls sind die letzte Schutzschicht gegen Angreifer und funktionieren wie der montierte Sicherheitsalarm Ihres Hauses.

Firewalls verfolgen Webanfragen, die von verschiedenen IP-Adressen kommen . Wenn Firewalls auf eine verdächtige Anfrage stoßen, stoppen sie diesen Prozess sofort und zeigen eine Warnmeldung zu dieser Software oder diesem Link an.

Sie können Abfragen, die in der Vergangenheit als betrügerisch angesehen wurden, erkennen und verbieten, wodurch Hacker daran gehindert werden, auf Ihre Website zuzugreifen. Verschiedene Bedrohungen wie Brute-Force-Angriffe, Cross-Site-Scripting und SQL-Injections können durch Firewall-Anwendungen gestoppt werden.

10. Verwenden von nulled Themes & Plugins

Viele Websites verteilen kostenlos kostenpflichtige WordPress-Plugins und -Themes. Es ist keine Anomalie, dass viele der Website-Besitzer von diesen verlockenden Angeboten angezogen werden und diese nulled Plugins und Themes auf ihren Websites verwenden.

Es ist jedoch äußerst riskant, WordPress-Themes und Plugins von unzuverlässigen Websites zu installieren . Sie gefährden nicht nur den Schutz Ihrer Website, sondern können auch dazu verwendet werden, vertrauliche Daten zu erfassen. Später können diese Informationen verwendet werden, um bösartige Aufgaben auszuführen.

Verwenden Sie keine nulled WordPress-Themes und -Plugins. WordPress-Plugins und -Themes dürfen nur von seriösen Websites oder offiziellen Kanälen heruntergeladen werden, wie der Plugin-/Theme-Ersteller-Website oder dem offiziellen WordPress-Repository.

Wenn Sie ein kostenpflichtiges Plugin oder Theme nicht kaufen können oder kaufen möchten, stehen viele kostenlose Äquivalente zur Verfügung. Diese kostenlosen Erweiterungen sind vielleicht nicht so effektiv wie ihre Premium-Varianten, aber sie werden die Arbeit für Sie erledigen und vor allem die Sicherheit Ihrer Website gewährleisten .

11. Ungeschützte wp-config.php-Datei

Die WordPress-Konfigurationsdatei wp-config.php enthält die Anmeldedaten für Ihre WordPress-Site. Wenn es gehackt wird, werden Daten preisgegeben, die einem Angreifer vollen Zugriff auf Ihre WordPress-Website ermöglichen könnten. Sie können eine zusätzliche Sicherheitsebene einschließen, indem Sie den Zugriff auf die wp-config- Datei mit .htaccess verweigern .

So verhindern Sie, dass Websites gehackt werden Schlussfolgerung

WordPress ist eine leistungsstarke Plattform für die Entwicklung erstaunlicher Websites, um Geschäfte jeder Art zu tätigen. Seine attraktiven Funktionen, Plugins und Themes mit einer einfachen Benutzeroberfläche machen es zu einer der am weitesten verbreiteten Plattformen der Welt.

Aber diese Plattform ist auch in den Augen von Cyberkriminellen, die immer wieder neue Techniken ausprobieren, um die Sicherheit Ihrer WordPress-Website zu beeinträchtigen. Zu wissen, warum WordPress-Websites gehackt werden, ist der erste Schritt, um die erforderlichen Sicherheitsimplementierungen vorzunehmen. Wenn Sicherheitslücken vorhanden sind, müssen Sie diese sofort entfernen, um die Website vor einer Kompromittierung zu schützen.

Lassen Sie sich auch nicht von vielen WordPress-Sicherheitsmythen täuschen. Der beste Weg, Ihre Website zu schützen, ist die Verwendung eines Sicherheits-Plugins. Überprüfen Sie iThemes Security Review, MalCare Review oder Hide My WP Review und wählen Sie das Plugin aus, das Ihren Anforderungen am besten entspricht.

| AUTORENBIO: Dan Radak ist ein Webhosting-Sicherheitsexperte mit zehn Jahren Erfahrung. Derzeit arbeitet er mit einer Reihe von Unternehmen im Bereich Online-Sicherheit zusammen und arbeitet eng mit einigen E-Commerce-Unternehmen zusammen. |