13 WordPress-Sicherheitsmythen | Schützen Sie Ihre Website vor Hackern!

Veröffentlicht: 2019-03-23Obwohl WordPress eine riesige Community von Benutzern aus der ganzen Welt beherbergt und die Top-Content-Management-Plattform ist, setzt dieser Spitzenplatz ein Ziel auf den Rücken und viele WordPress-Sicherheitsmythen tauchen auf.

Sie werden viele Sicherheitstipps zum Schutz Ihrer Websites sowie Möglichkeiten zur Verbesserung der WooCommerce-Sicherheit finden, aber dies hat zu vielen Mythen geführt, die für den Schutz Ihrer Website nicht wirklich nützlich sind. Einige dieser Tipps können es sogar anfälliger für Angriffe machen.

WordPress-Sicherheitsmythen

Lassen Sie uns die 13 wichtigsten WordPress-Sicherheitsmythen untersuchen und was Sie tun können, um Ihre WordPress-Website richtig zu schützen.

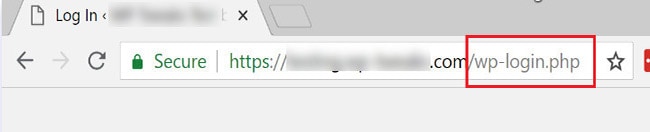

1. Verstecke deine wp-admin- oder wp-login-Seiten und niemand kann die Login-URL finden

Die Logik hinter dieser Idee besteht darin, potenzielle Hacker davon abzuhalten, Dinge zu hacken, die sie nicht finden können. Wenn Ihre Anmelde-URL nicht die standardmäßige WordPress - URL /wp-admin/ ist , sind Sie dann nicht vor Brute-Force-Angriffen geschützt? Das Verbergen Ihrer wp-admin-URL kann zwar dazu beitragen, einige Angriffe zu stoppen, aber nicht alle.

Der Grund, warum diese Strategie nicht funktioniert, liegt darin, dass es neben der normalen Verwendung eines Internetbrowsers auch andere Möglichkeiten gibt, sich bei Ihren WordPress-Sites anzumelden, wie z. B. REST API oder XML-RPC. Dies bedeutet, dass selbst wenn Sie die WordPress-Anmelde-URL ändern , ein Plugin oder Theme, das Sie verwenden, weiterhin auf die geänderte URL verlinken kann.

Während das Ausblenden der Backend-Funktion gut genug ist, um die meisten direkten Zugriffsversuche zu verhindern, können diejenigen, die Ihre benutzerdefinierten wp-admin- oder wp-login-URLs finden, dennoch auf Ihre Anmeldeseiten umgeleitet werden.

Ein weiterer Grund, warum dies nicht funktioniert, ist, dass das vollständige Verstecken des Backends Ihre Website zerstören würde . Alles, was Sie installieren, setzt voraus, dass wp-admin in der URL enthalten ist.

Das Verbergen der Anmelde-URL kann verdecken, aber es kann den tatsächlichen Link zu Ihren WordPress-Anmeldungen nicht vollständig ändern Basiscode.

Wenn diese Plugins, Themes usw. den Link nicht finden können, finden sie stattdessen einen Fehler. Eine zuverlässigere Lösung wäre die Verwendung einer Zwei-Faktor-Authentifizierung und die Ablehnung kompromittierter Passwörter.

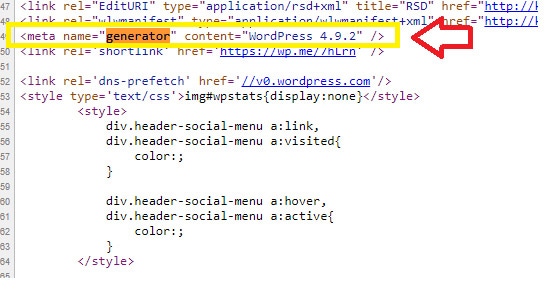

2. Verstecke deine WordPress-Versionsnummer und deinen Theme-Namen für zusätzlichen Schutz

Die Idee hinter dieser Taktik ist, dass Hacker, die über diese Informationen verfügen, diese verwenden können, um auf Ihre Website zuzugreifen.

Das Verbergen Ihrer WordPress-Versionsinformationen oder Ihres Theme-Namens schützt Sie nicht vor Sicherheitsverletzungen, da viele Bots nach bekannten Schwachstellen im Code suchen, der auf Ihrer Website ausgeführt wird.

Anstatt diese Informationen zu verschleiern, stellen Sie sicher, dass Ihre WordPress-Installation immer auf dem neuesten Stand ist, um sicherzustellen, dass Sie die neuesten Sicherheitspatches installiert haben.

3. Benennen Sie Ihr wp-content-Verzeichnis um und Sie sind sicher

Ihre Plugins, Themes und Medien-Uploads-Ordner sind alle im wp-content-Verzeichnis auf Ihrer Site enthalten. Es gibt eine Menge Code und Informationen, die verwendet werden können, daher ist es natürlich ratsam, diese Informationen zu schützen.

Das Ändern des Inhaltsverzeichnisnamens fügt Ihrer Site jedoch nicht diese zusätzliche Schutzebene hinzu. Mit Browser-Entwicklertools kann der Name Ihres wp-Inhalts auch dann gefunden werden , wenn Sie ihn ändern.

Das Umbenennen kann sogar zu Konflikten mit Plugins führen, die einen hartcodierten wp-content-Verzeichnispfad haben, den sie verwenden müssen, um zu funktionieren.

Der einzige Grund, warum Sie sich Sorgen um Ihr wp-content-Verzeichnis machen sollten, ist, wenn es ein Plugin oder Theme mit einer Schwachstelle enthält, die ausgenutzt werden kann. Der beste Weg, dies zu verhindern, besteht darin, Ihre Themes und Plugins auf dem neuesten Stand zu halten, um Sicherheitslücken zu vermeiden.

4. Hacking passiert nur bei großen Seiten

Auch wenn Ihre WordPress-Site klein ist und wenig Verkehr hat, ist es wichtig, proaktiv zu sein, wenn es um die Sicherung Ihrer Site geht.

Hackern ist es egal, wie groß oder beschäftigt eine Site ist. Jede anfällige Website kann zu einer Drehscheibe für bösartige Websites, Spam-E-Mails oder sogar Bitcoin-Mining werden. Der Schlüssel ist eher die Anfälligkeit als die Site-Größe oder das Verkehrsaufkommen.

Sie können dies abschwächen, indem Sie Plugins, Themes und WordPress selbst immer auf dem neuesten Stand halten und ein vertrauenswürdiges Sicherheits-Plugin für WordPress installieren. Hochwertiges Hosting und Zwei-Faktor-Authentifizierung sind ebenfalls wichtige Bestandteile, um Angreifer in Schach zu halten.

5. WordPress ist keine sichere Plattform

Sie haben diese Behauptung vielleicht schon einmal gehört, aber sie ist einfach nicht wahr. WordPress, heute eines der Top-Content-Management-Systeme im Internet, ist ohne solide und zuverlässige Sicherheitsmaßnahmen nicht zu dem geworden, was es heute ist.

Die größte Schwachstelle geht von Benutzern aus und kann durch Vorsichtsmaßnahmen der Website-Besitzer vermieden werden. Der Hauptgrund für Hacks ist veraltete Software, und die meisten Plugins werden regelmäßig gepatcht, um potenzielle Schwachstellen in ihrem Code zu beheben.

Stellen Sie sicher, dass Ihre Themes und Plugins immer auf dem neuesten Stand sind. Wenn eine Website gehackt wird, ist dies kein WordPress-Fehler – es ist ein Versäumnis der Wachsamkeit eines Benutzers, der ihn für Angriffe offen lässt .

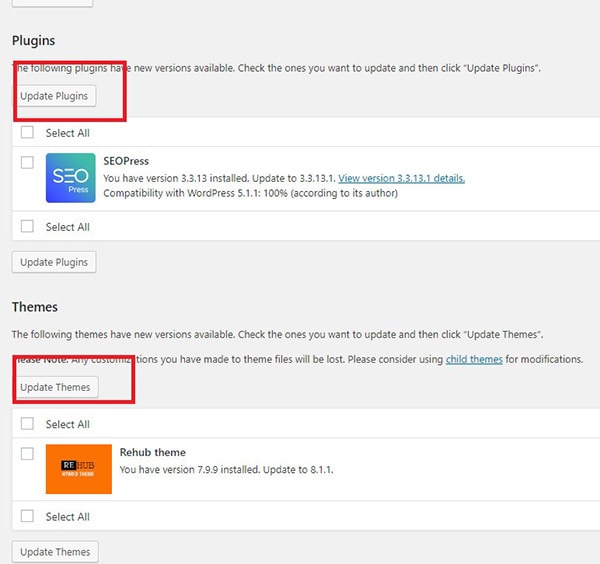

6. Regelmäßige Updates sorgen immer für die Sicherheit Ihrer Website

Die regelmäßige Aktualisierung Ihrer Plugins und Designs ist zwar wichtig, um die Sicherheit Ihrer Website zu gewährleisten, aber es ist kein Allheilmittel für eine potenzielle Ausnutzung Ihrer Website. WordPress hat viele Plugins und Themes zur Verfügung, und eine große Anzahl von ihnen wurde zwei oder mehr Jahre nicht aktualisiert.

Plugins, die nicht ordnungsgemäß gewartet wurden, können veraltete Funktionen enthalten, die Ihre Ladezeiten verlangsamen oder, noch schlimmer, Ihre Website beschädigen.

Stellen Sie sicher, dass Ihre Plugins aktiven Support erhalten, um Sie vor potenziellen Exploits zu schützen, und entfernen Sie alte Plugins , die keinen Support mehr erhalten, um das Risiko von Hacking zu minimieren.

7. Backups werden Ihre Website immer reparieren

Backups sind eine der gebräuchlichsten Lösungen, um kompromittierte Websites zu reparieren. Während Sie mit einem vollständigen Site-Backup (überprüfen Sie die besten kostenlosen WordPress-Backup-Plugins) Ihre Site wiederherstellen können, bleiben Sie dabei mit den gleichen Sicherheitslücken, die Ihre Site in erster Linie kompromittiert haben.

- Name

- Freie Version

- BezahlversionMit zusätzlichen Upgrades und Add-ons

- Vollständiges Site-BackupIst es möglich, die gesamte Site mit allen Dateien zu sichern?

- Datenbank-BackupsIst es möglich, nur die Datenbank zu sichern?

- Backups in DropboxIst es möglich, Backup-Dateien in Dropbox zu speichern?

- Backups auf Amazon S3Ist es möglich, Backup-Dateien auf Amazon S3 zu speichern?

- Backups auf Google DriveIst es möglich, Sicherungsdateien auf Google Drive zu speichern?

- Backups auf FTPIst es möglich, Backup-Dateien auf FTP zu speichern?

- Backups auf RackspaceIst es möglich, Backup-Dateien in Rackspace zu speichern?

- Email BenachrichtigungE-Mail-Benachrichtigung, wenn ein Backup erstellt wird

- Ändert nur BackupsUm Serverressourcen zu reduzieren und Platz zu sparen, werden dem Backup nur neue Änderungen hinzugefügt

- Geplante Backups

- Echtzeit-BackupsSicherungsdateien werden erstellt, wenn Sie Änderungen an Ihrer Site vornehmen

- Website migrierenWebsite kopieren oder auf einen neuen Host verschieben

- Individuelle DateiwiederherstellungStellen Sie einzelne Dateien/Dateien aus dem Backup wieder her, anstatt das Ganze

- Backup von Schnittstelle wiederherstellen

- Sicherheit und Malware-ScanOptionen zur Suche nach Viren und anderen Infektionen

- Datenbankreparatur und -optimierungOptionen zur Optimierung der WordPress-Datenbank

- Multisite-Unterstützung

- Preis für kostenpflichtige VersionMit allen Addons und Funktionen (günstigster Plan für 1-2 Seiten)

- ZurückWPupEs hat auch eine Premium- / kostenpflichtige Version mit zusätzlichen Add-Ons und Upgrades

- Nur in der kostenpflichtigen Version

- 75$Für Standardplan

- ZurückNach obenWordPressEs hat auch eine Premium- / kostenpflichtige Version mit zusätzlichen Add-Ons und Upgrades

- Nur mit kostenpflichtigem Add-On verfügbar, der Preis beträgt etwa 24 $

- Nur mit kostenpflichtigem Add-On verfügbar, der Preis beträgt etwa 24 $

- Nur mit kostenpflichtigem Add-On verfügbar, der Preis beträgt etwa 24 $

- Nur mit kostenpflichtigem Add-On verfügbar, der Preis beträgt etwa 24 $

- Nur mit kostenpflichtigem Add-On verfügbar, der Preis beträgt etwa 24 $

- 60$Für persönlichen Plan

- AufwindPlusEs hat auch eine Premium- / kostenpflichtige Version mit zusätzlichen Add-Ons und Upgrades

- Nur mit kostenpflichtigem Add-On verfügbar, der Preis beträgt etwa 15 $

- Kostenpflichtiges Add-OnNur mit kostenpflichtigem Add-On verfügbar, der Preis liegt bei etwa 30 $

- Kostenpflichtiges Add-OnNur mit kostenpflichtigem Add-On verfügbar, der Preis beträgt etwa 25 $

- 99$ (unbegrenzte Anzahl von Websites)Für Entwicklerplan mit allen Addons und für eine unbegrenzte Anzahl von Websites

Also, wie können Sie das beheben? Verlassen Sie sich nicht nur auf Backups, um Ihre Site nach einem erfolgreichen Hack zu reparieren, da Sie Daten und Aufzeichnungen wie Transaktionen verlieren , die nach Ihrem letzten Backup aufgetreten sind.

Um Ihre Informationen zu speichern, seien Sie wachsam, wenn Sie Patches auf tatsächliche Codefehler anwenden, bevor Sie einem erfolgreichen Hacking-Versuch zum Opfer fallen.

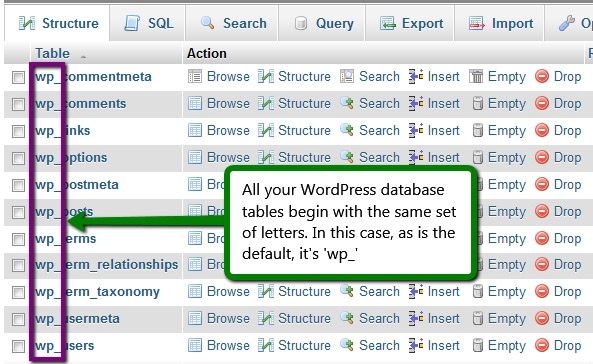

8. Das Ändern des WordPress-Tabellenpräfixes verbessert Ihre Sicherheit

Dies ist eine allgemeine Empfehlung. Das Ändern des Präfixes Ihrer WordPress-Datenbanktabellen verhindert SQL-Injection-Angriffe. Es ist jedoch nicht so einfach, „wp_“ auf einen anderen Wert zu ändern.

Es muss noch keinen Beweis dafür geben, dass diese Methode etwas zur Verbesserung der Sicherheit Ihrer Site beitragen wird. Und es kann Ihre gesamte Website gefährden, wenn sie nicht perfekt ausgeführt wird.

Maßnahmen wie diese werden als „Sicherheitstheater“ bezeichnet, weil Sie das Gefühl haben, dass Sie sich viel Mühe geben, um Ihre Sicherheit zu verbessern, während Sie in Wirklichkeit wenig erreichen. Um Ihre Site vor SQL-Injection-Angriffen zu schützen , ist ein dreigleisiger Sicherheitsansatz erforderlich.

Sie benötigen eine effektive Web Application Firewall zusätzlich zum kontinuierlichen Patchen und Aktualisieren Ihrer Plugins, Designs und des Kerns. Und stellen Sie natürlich sicher, dass Sie Ihre Website auf verdächtige Anmeldeversuche oder Malware überwachen.

9. Meine Website hat ein SSL-Zertifikat, also ist sie absolut sicher

Bei SSL-Zertifikaten ist zu beachten, dass die Sicherheit, die sie bieten, rein transaktionsbezogen ist. Es schützt nur Informationen, die zwischen Ihrer Site und Ihren Besuchern ausgetauscht werden – Dinge wie Kreditkarteninformationen und persönliche Daten (siehe So fügen Sie ein kostenloses SSL-Zertifikat zur WordPress-Site hinzu).

SSL-Zertifikate schützen jedoch keine Dateien und Daten, die sich auf der Site selbst befinden . Um die Daten Ihrer Site abzudecken, ist es wichtig, über eine Web Application Firewall zu verfügen und sicherzustellen, dass Ihre Plugins, Themes und Core-Dateien auf dem neuesten Stand sind.

10. Meine Website ist sicher; Ich verwende CDN oder Cloud-Firewall

Content Delivery Networks oder CDNs und Cloud-Firewall-Dienste wie Cloudflare, Incapsula oder Sucuri sichern Ihre Sites, indem sie den Datenverkehr auf ihre Server umleiten und den Datenverkehr nach Firewall-Regeln filtern. Wenn Ihr Datenverkehr mit den Firewall-Regeln kompatibel ist, wird er zu Ihrer Site weitergeleitet.

Obwohl Sie vielleicht denken, dass dies der perfekte Weg ist, um zu vermeiden, dass der tatsächliche Serverstandort Ihrer Website preisgegeben wird, kann die ursprüngliche IP-Adresse Ihrer Website Sie dennoch verraten , und es kann schwierig, wenn nicht sogar unmöglich sein, sie zu verschleiern.

- Content Delivery Network

- Schutz vor den größten volumetrischen Angriffen

- Vollständige Sichtbarkeit der Anwendungsebene

- Abwehr von Angriffen auf DNS-Server

- Schutz von Nicht-Web-Infrastrukturdiensten(FTP, SMTP, VOIP usw.)

- Erkennung und Abwehr von Angriffen auf die Anwendungsschicht

- Sofortige Anpassung und Weitergabe von Sicherheitsregeln

- Sichtbarkeit und Kontrolle in Echtzeit

- Schutz der Ursprungs-IP-Adressen vor DDoS-Angriffen

- Externe DDoS-Angriffsüberwachung für Netzwerkinfrastruktur

- Kompression und Verkleinerung

- Content- und Netzwerkoptimierung

- Caching von statischen und dynamisch generierten Inhalten

- Zwischengespeicherte Ressourcen direkt aus dem physischen Speicher bereitstellen

- Second-Level-Caching auf SSDs für Cache-Updates in Echtzeit

- PCI-konforme Web Application Firewall (WAF)

- Zugangskontrolle

- IP-Reputation-basiertes Überwachungssystem

- Self-Service-Anpassung von Sicherheitsregeln

- 60-Sekunden-Sicherheitsregel-Verbreitung

- Backdoor-Schutz zum Schutz vor Malware-Infektionen

- API-Integration

- Zwei-Faktor-Authentifizierung zum Schutz vor gestohlenen Passwörtern

- Globaler Server-Load-Balancing

- Anwendungsschicht Lastausgleich des lokalen Servers

- Site-Failover auf Anwendungsebene

- Zustandsüberwachung der Anwendungsschicht in Echtzeit

- Regeln für die Anwendungsbereitstellung(zB Weiterleitungen basierend auf Cookies, Header, etc.)

- Ticketsystem

- Telefonsupport

- HTTP/2-UnterstützungHTTP/2 ist die neueste Entwicklung des HTTP-Protokolls, das erhebliche Verbesserungen bei der Ladegeschwindigkeit und Reaktionsfähigkeit von Websites bietet.

- Daten Center

- Origin-Pull

- Push (auf CDN-Server hochladen)

- Bereinigen/Alles bereinigen

- Gzip

- Respektiert alle Ursprungsserver-Header

- Kann die Header des Ursprungsservers überschreiben

- Caching-Header für gepushte Dateien festlegen

- Benutzerdefinierte CNAMEs

- HTTPS

- Hotlink-Schutz

- Live-Chat

- Kostenlose Backups

- Integration mit WordPress

- Preis

- Inkapsula

- Immer auf

- 30

- Erneut vom Ursprung senden oder am Rand komprimieren

- Gemeinsames Zertifikat ist für alle außer dem kostenlosen Plan kostenlos.

- Gemeinsames Zertifikat ist für alle außer dem kostenlosen Plan kostenlos.

- Integriert sich unabhängig von WordPress. Sie müssen die DNS-Einstellungen ändern. Sie erhalten alle Anweisungen per E-Mail und auf dem Incapsula-Dashboard.

- Kostenlose und kostenpflichtige PläneEin kostenloser Plan umfasst Bot-Schutz, Zugriffskontrolle, Login-Schutz, CDN und Optimierer, Website-Analyse und Community-Support. Ein kostenpflichtiger PRO-Plan beginnt bei 59 USD pro Monat und umfasst dieselben Funktionen wie der kostenlose Plan sowie SSL-Unterstützung, erweiterte Leistung und E-Mail-Support.

- CloudFlare

- Handbuch

- 86

- Integriert sich unabhängig von WordPress. Sie müssen sich nur bei CloudFlare anmelden und Ihrem Domainnamen dann neue DNS-Server zuweisen. CloudFlare nimmt von dort ab.

- Kostenlose und kostenpflichtige PläneSie bieten einen kostenlosen Basisplan an, der für kleine Websites und Blogs geeignet ist, und kostenpflichtige Pakete, die zwischen 20 und 200 US-Dollar variieren.

- Akamai

- Mehr als 100.000

- Erneut vom Ursprung senden oder am Rand komprimieren

- Um Preise für die Produkte von Akamai zu erhalten, müssen Sie sie kontaktieren.

- MaxCDN

- MaxCDN wird bald DDOS und WAF anbieten

- MaxCDN wird bald DDOS und WAF anbieten

- MaxCDN wird bald DDOS und WAF anbieten

- MaxCDN wird bald DDOS und WAF anbieten

- MaxCDN wird bald DDOS und WAF anbieten

- MaxCDN wird bald DDOS und WAF anbieten

- MaxCDN wird bald DDOS und WAF anbieten

- 75

- Das CDN übernimmt das gzipping

- Nachdem Sie Ihre Pull-Zone eingerichtet haben, können Sie MaxCDN über das Cache-Plugin integrieren. Zum Beispiel W3 Total Cache, Super Cache oder WP Rocket.

- Ab 9 USD/Monat bis 299 USD/MonatEs gibt auch benutzerdefinierte Preise pro Gigabyte

- SchlüsselCDN

- 25

- Nur wenn der Ursprungsserver Gzip

- Nach der Einstellung können Sie über das Cache-Plugin integrieren. Zum Beispiel W3 Total Cache, Super Cache oder WP Rocket.

- Zahlen Sie wenn sie hinausgehenSie müssen keine Pakete kaufen. Der Preis beginnt bei 0,04 $ / GB

Dies ist ein häufiges Problem bei Cloud-Firewall-Anbietern, und die einfache Lösung besteht darin, Endpunktsicherheitsmaßnahmen auf Ihrer Site zu implementieren. Wenn Sie Ihre Daten an ihrem Ursprungsort schützen, ist dies die beste direkte Verteidigung gegen Hacker und andere Angriffsformen.

11. IP-Blockierung hält Hacker in Schach

Es gibt online nützliche Dienste, um verdächtige Logins aufzuzeichnen und die IP-Adressen zu verfolgen und diese IPs sogar vollständig zu blockieren.

Während Sie vielleicht denken, dass die IP-Blockierung eine effektive Methode ist, um Hacker am Zugriff auf Ihre Website zu hindern , ändern Hacker ständig die IPs und arbeiten oft von mehreren IPs gleichzeitig aus, um ihre Ziele zu erreichen.

Wenn Sie eine IP-Adresse blockieren, können sie einfach zur nächsten, die sie aufgereiht haben, wechseln . Schlimmer noch, wenn IPs nicht richtig blockiert werden, kann dies zum Absturz Ihrer Website führen, was zeitaufwändig sein kann.

12. Ein sicherer Benutzername und ein sicheres Passwort sind alles was Sie brauchen

Während ein eindeutiger Admin-Benutzername und ein starkes, komplexes Passwort für die richtige Sicherheit auf Ihrer Website unerlässlich sind , ist dies keine narrensichere Methode, um potenzielle Hacker zu vereiteln.

Eine gängige Taktik, die verwendet wird, um Websites zu verletzen, besteht darin, Bots zu verwenden, um Tausende von gängigen Passwörtern mit dem Standard-Benutzernamen „admin“ zu durchlaufen.

Stellen Sie sicher, dass Sie Ihren Namen vom Administrator ändern und mehrere Arten von Zeichen in Ihr Passwort aufnehmen , einschließlich Groß- und Kleinbuchstaben, Zahlen, Satzzeichen und andere einzigartige Symbole, die das Knacken erschweren.

Denken Sie jedoch daran, dass eine effektive Kombination aus Benutzername und Passwort nicht vor allem schützt. Hacker haben andere Möglichkeiten, Ihre Website anzugreifen, einschließlich durch Schwachstellen in veralteten Designs oder Plugins, Datenschutzverletzungen und sogar Phishing-Schemata.

13. Deaktiviere einfach Plugins/Themes, die du nicht verwendest

Dies ist ein häufiger Fehler, den viele Website-Besitzer machen. Anstatt alte Plugins zu entfernen, deaktivieren sie sie stattdessen. Aber auch inaktive Plugins und Themes können mangels Updates oder Sicherheitsfixes ausgenutzt werden .

Sie können deaktivierte Plugins und Designs zwar aktualisieren, aber die bessere Option besteht darin, Dinge zu entfernen, die Sie nicht benötigen, um Sicherheitsrisiken zu minimieren.

Fazit zu WordPress-Sicherheitsmythen

Es gibt viele Gründe, warum WordPress-Sites gehackt werden. Nachdem Sie sich diese WordPress-Sicherheitsmythen durchgelesen haben, kann sich die Optimierung der Sicherheit auf Ihrer Website etwas entmutigend anfühlen. Es ist nicht immer einfach zu sagen, ob Sicherheitsmaßnahmen wirksam sind und was einfach „Sicherheitstheater“ ist.

Es ist sehr wichtig, Ihre WordPress-Site sicher zu halten und Inhaltsdiebstahl zu verhindern. Es gibt zwar keine Möglichkeit, sicherzustellen, dass eine Site zu 100 % unangreifbar ist, aber es gibt zahlreiche Praktiken und Vorsichtsmaßnahmen, die Sie in Ihre Site-Verwaltung und -Wartung integrieren können, um das Risiko von Hacking zu minimieren und Ihnen Sicherheit zu geben.

Um sicher zu gehen, installieren Sie am besten WordPress-Sicherheits-Plugins wie iThemes Security, WordFence, MalCare, Swift Security oder Hide My WP, die eine Vielzahl von Einstellungen und Optionen bieten, die Sie aktivieren können, um Ihre Website zu schützen und Sicherheitsebenen zu implementieren. Weitere Informationen finden Sie unter iThemes Security Review, MalCare Review, Wordfence vs iThemes Security, Swift Security vs Hide My WP.