6 formas comprobadas de evitar la fuga de datos en una aplicación de Android

Publicado: 2017-11-10Con 2,9 millones de aplicaciones en Google Play Store, no se puede negar el hecho de que el mercado de Android está creciendo rápidamente. Nos ha apalancado con innumerables facilidades y oportunidades. Pero por otro lado, nos ha alarmado la amenaza de los datos. Dado que Google Play Store no supervisa estrictamente las aplicaciones, como se ve en el caso de la tienda de aplicaciones de iPhone, existen mayores posibilidades de aprobación de una aplicación de Android maliciosa.

“Según una encuesta, entre 15 y 30 aplicaciones móviles Android populares y gratuitas enviaron en secreto la información confidencial de los usuarios (números de contacto, correos de voz, imágenes, etc.) a servidores remotos. Mientras que, alrededor de dos tercios de las aplicaciones manejaron datos de una manera enigmática”.

Dado que las personas usan aplicaciones para realizar casi todas las tareas, incluidas operaciones bancarias, compras y reservas, es responsabilidad del desarrollador investigar el asunto de la seguridad. Y, a partir de entonces, proporcione una experiencia de usuario cómoda y segura.

Los desarrolladores de aplicaciones móviles aplican muchos mecanismos avanzados de protección de datos en estos días. Sin embargo, no todos recuerdan salvaguardar los elementos menos evidentes que intervienen en el tratamiento de datos. Si usted es uno de ellos, revise los siguientes puntos para comprender el concepto de fuga de datos involuntaria y evitar fugas de datos.

¿Qué es una fuga de datos?

El término se puede utilizar para describir información que se mueve electrónica o físicamente. Las amenazas de fuga de datos generalmente ocurren a través de la web y el correo electrónico, sin embargo, también pueden ocurrir a través de dispositivos de almacenamiento de datos, por ejemplo, medios ópticos, llaves USB y PC y portátiles.

Una fuga de datos es una transmisión no autorizada de datos confidenciales que se exponen accidentalmente en Internet o en un destino externo de cualquier otra forma, incluidos discos duros o portátiles perdidos.

Una fuga de datos no necesita un ataque cibernético, ya que generalmente ocurre por malas prácticas de seguridad de datos o actividad accidental o inacción por parte de un individuo.

La fuga de datos también se conoce como robo de datos bajo y lento. Se ha convertido en un gran problema para la seguridad de los datos de Android, y el daño causado a cualquier organización, independientemente de su tamaño o industria, puede ser grave y generar pérdidas. Desde la disminución de los ingresos hasta una reputación manchada o enormes sanciones financieras hasta juicios devastadores, este es un peligro del que cualquier asociación deberá protegerse.

No se puede negar el hecho de que con la creciente adopción de aplicaciones móviles, los piratas informáticos maliciosos también han mejorado las formas de piratear aplicaciones móviles y robar información confidencial del usuario. Es decir, las aplicaciones móviles de Android e iOS están involucradas en casos populares de violación de datos, ya sea Facebook Cambridge Analytica o el caso de violación de datos de Dashdoor.

A continuación se muestra la lista de formas que proporcionarán respuestas sobre cómo evitar la fuga de datos.

¡Vamos a empezar!

Maneras de prevenir fugas de datos en una aplicación de Android

1. Usa claves de encriptación

El procesamiento de datos es una parte sensible crucial del ciclo de vida del desarrollo de aplicaciones . Permite la disponibilidad y un procesamiento más rápido de los datos . Pero dado que contiene información confidencial, exige la necesidad de protegerla. Según los desarrolladores de aplicaciones móviles de varias regiones, como los desarrolladores de aplicaciones de Android en Texas , un compromiso con la seguridad en el procesamiento de datos es la fuente más común de posibles filtraciones de datos de Android . ¿Se pregunta cómo? Bueno, como quizás esté familiarizado, los datos confidenciales deben estar encriptados. Pero para cifrar los datos y utilizarlos más, necesita las claves de cifrado proporcionadas por la aplicación.

Muchas veces, las claves se guardan en el dispositivo, que es una de las razones de la fuga de datos. En realidad, las claves de cifrado se guardan en forma de texto sin formato. Si los piratas informáticos obtienen acceso a una base de datos cifrada de este tipo, pueden encontrar fácilmente la clave pública y descifrar la base de datos. Sorprendentemente, esto es tan fácil que uno puede hacerlo usando claves públicas disponibles en línea. Esta es una pregunta sobre el concepto de cifrado y experiencia de usuario segura.

Para asegurarse de que las claves de cifrado se manejen de manera segura, la empresa de desarrollo de aplicaciones de Android debe usar un conjunto de herramientas de cifrado de datos de Android llamado KeyStore . Es una clase diseñada para almacenar y administrar claves de cifrado con los algoritmos más seguros utilizados en todo el mundo.

"Esta herramienta de seguridad de Android no solo protege la contraseña, sino también otros datos confidenciales".

Según nuestros expertos, maneja todo de tal manera que es difícil para los piratas informáticos o el software no autorizado/spam obtener la información. Además, proporciona el mejor rendimiento y mejora la velocidad de procesamiento de datos, siempre que todas las claves de cifrado se manejen con prudencia.

2. Implementar HTTP

Por lo general, el protocolo HTTP se usa para la transmisión de datos entre una aplicación móvil y un servidor. Los datos transferidos mediante este protocolo no están encriptados. Entonces, es mejor usar su versión encriptada, es decir, HTTPs. Basado en la criptografía asimétrica TLS/SSL, HTTPs brinda un nivel de seguridad bastante más alto. Sin embargo, es necesario implementarlo con cuidado.

Para cifrar la comunicación a través de HTTP, el servidor debe tener la capacidad de manejar la conexión HTTP. Cuando se aplica esta condición, se supone que el cliente debe enviar una solicitud a la dirección que comienza con el protocolo 'https'. Durante esto, el servidor y el cliente construyen los parámetros del cifrado en un proceso, a saber, el protocolo de enlace. Al realizar correctamente el handshaking, la comunicación se cifra.

Según nuestros expertos, es esencial implementar completamente la conexión HTTP. Esto se debe a que alguien podría hacer un mal uso del contenido en caso de un ataque de intermediario. En este ataque, se mantiene un nodo (programa o dispositivo) entre la aplicación de Android y el servidor que descifra la conexión al igual que la aplicación, la lee y la vuelve a cifrar. Ni el servidor ni la aplicación, ni el usuario se enteran de este percance, y los datos confidenciales se utilizarán indebidamente.

Para evitar esta situación, un desarrollador puede agregar un certificado dentro del código de la aplicación para que la aplicación pueda verificar el certificado del servidor. De esta manera, la aplicación móvil de Android recibirá una respuesta solo de un servidor con un certificado determinado.

“Según los principales servicios de desarrollo de aplicaciones de Android, la técnica de fijación de certificados no solo es una parte de los mecanismos de seguridad de Android, sino que debe emplearse en cada aplicación de cliente responsable de la comunicación cifrada mediante una conexión HTTP. Sin esto, uno puede romper fácilmente el cifrado de datos”.

3. Evite el almacenamiento en caché de datos

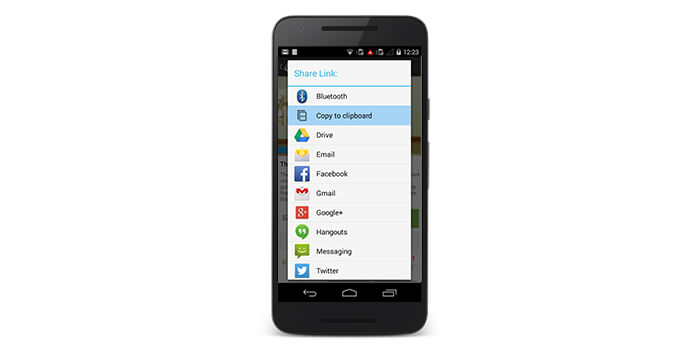

¿Alguna vez te has encontrado con la situación en la que accidentalmente pegaste la contraseña en la sección de inicio de sesión o la enviaste en un mensaje privado ? Tales cosas son comunes de observar, gracias al almacenamiento en caché de datos.

El mecanismo de almacenamiento en caché de datos es para facilitar la vida del usuario. Los dos tipos comunes de este mecanismo son los diccionarios del usuario y el portapapeles. El diccionario del usuario sugiere palabras sobre la base de la elección de palabras anterior del usuario , mientras que el portapapeles permite transferir datos entre aplicaciones móviles guardándolos en la memoria del sistema temporalmente.

Estos elementos hacen que la experiencia del usuario sea cómoda y eficiente. Es por eso que varios desarrolladores de diferentes áreas, como los desarrolladores de aplicaciones de Android en Texas , los incluyen en su estrategia de desarrollo de aplicaciones de Android , independientemente de que implique riesgo. Como este procedimiento funciona automáticamente, guarda toda la información sin categorizar el contenido. Por lo tanto, las contraseñas y otra información confidencial también se guardan como texto en el portapapeles y el diccionario. Ahora, si el usuario del dispositivo Android va a alguna aplicación donde el teclado lo estimula para reemplazar el contenido escrito con la contraseña y hace clic en Aceptar, la contraseña se compartirá en Internet como una frase buscada (registros de búsqueda, resultado de búsqueda o algoritmo de almacenamiento en caché) . Por lo tanto, la seguridad de los datos se ve comprometida.

La mejor manera de prevenir esta situación, según las mejores empresas de desarrollo de aplicaciones de Android, es establecer los tipos de entrada apropiados (como los tipos de 'contraseña'). Y de esta manera, bloquee el almacenamiento automático en caché y evite copiar el contenido en el portapapeles.

4. Considere los registros de aplicaciones

Otros elementos esenciales a considerar en el desarrollo de una aplicación móvil Android son los Registros. Los registros de la aplicación son útiles para los profesionales de la aplicación mientras analizan el trabajo de los algoritmos detrás del procesamiento de datos dentro de las aplicaciones. Pueden garantizar que la secuencia de procesamiento sea correcta o que los resultados sean deseables. Pero, lamentablemente, los registros pueden contener información confidencial, como contraseñas o tokens de acceso, y se almacenan localmente en los dispositivos. Son de lectura pública y accesibles para muchas otras aplicaciones instaladas en el mismo dispositivo si funciona en una versión del sistema operativo anterior a Android 4.2. El mejor método para lidiar con esta situación es asegurarse de que su aplicación de Android no use registros. Aunque son útiles, los desarrolladores no los necesitan para la versión de producción de la aplicación.

5. Las últimas pautas de desarrollo de Android

Actualmente, Google ha comenzado a implementar reglas y pautas estrictas para asegurarse de que cualquier aplicación que se publique en Play Store esté libre de spam. Por lo tanto, mantenerse actualizado con la información reciente y aplicarla en el proceso de desarrollo de su aplicación es nuevamente una estrategia útil para prevenir la fuga de datos en una aplicación de Android.

También puede evitar la fuga de información en su aplicación de Android invirtiendo intensamente en la afirmación de la calidad y garantizando que su aplicación se actualice de vez en cuando.

6. Componentes del sistema

Toda la información y la lógica empresarial dependen de los componentes del sistema incluidos en el SDK de Android. No está claro para todos que estos componentes requieran protección adicional. Necesidades de seguridad únicas, específicamente, estos componentes de aplicaciones, que constituyen los supuestos puntos finales de IPC (Comunicación entre procesos). Esto implica que esos puntos finales se utilizan para enviar y recibir información entre diferentes procesos: de una aplicación similar, diferentes aplicaciones o componentes del sistema. El enfoque más conocido para lidiar con dicha comunicación es enviar datos como transmisiones.

¡Terminando!

El uso de aplicaciones móviles para varios propósitos está en constante aumento en el mundo moderno y vanguardista. Las personas han comenzado a utilizar aplicaciones móviles de varias maneras. Se están creando aplicaciones para realizar cualquier tarea, como comprar, reservar, propósito de trabajo y operaciones bancarias. Estas y otras funciones diferentes que incluyen datos confidenciales deben protegerse de la fuga o pérdida de datos móviles no deseada. Es obligación de la empresa de desarrollo de aplicaciones de Android analizar estos problemas relacionados con la seguridad y brindar un entorno protegido y ventajoso.

Cuando se habla de fuga de datos y seguridad en una aplicación de Android, no se limita a los puntos descritos anteriormente . Puede haber más lugares de fuga de datos y, por lo tanto, si está creando una aplicación móvil, debe estar familiarizado con todos los problemas posibles y debe estar ansioso por implementar todos los medios posibles de protección de datos y minimizar el riesgo de fugas de Android.

Si está buscando desarrollar una aplicación que esté actualizada con las últimas tecnologías del momento y que sea segura, puede asociarse con nuestros servicios de desarrollo de aplicaciones de Android en EE . UU ., para ayudarlo a expandir su viaje de aplicaciones.