Los mayores anillos de fraude publicitario en línea descubiertos (hasta ahora)

Publicado: 2020-11-10El fraude publicitario digital es un problema cada vez más importante que crece continuamente año tras año. Con anunciantes dispuestos a gastar miles de millones en anuncios cada año, esto ha atraído a un gran número de estafadores.

No estamos hablando solo de algunas personas que hacen clic en los anuncios de otras personas; estamos hablando de grandes círculos de fraude publicitario que tienen los ojos puestos en los grandes dólares.

Estos grupos clandestinos y turbios están continuamente pensando en elaborados esquemas de fraude para defraudar a millones de anunciantes. Por lo general, en forma de malware o redes de bots, estos estafadores infectan la computadora de otras personas para hacer clic por ellos.

Para arrojar algo de luz sobre el lado oscuro de la web, estamos analizando los mayores círculos de fraude publicitario en línea que se han descubierto. Actualmente, se han identificado muchos círculos de fraude publicitario de alto perfil y cada pocos meses se encuentran nuevos.

Para darle una idea de cuánto les están costando a los anunciantes estos anillos de fraude publicitario, (¡y a usted!), Hemos compilado una lista de los anillos de fraude publicitario más grandes jamás vistos.

Aquí están las redes de fraude publicitario en línea más grandes descubiertas hasta ahora. Comencemos con el más pequeño de la lista, Clickbot.A.

Clickbot.A (2006)

- 100.000+ máquinas infectadas

- $ 10,000 + ganancias fraudulentas por día (estimado)

- Desmantelado en 2006

El primer círculo de fraude publicitario de nuestra lista es Clickbot.A, un malware diseñado expresamente para hacer clic activamente en anuncios de Internet de pago por clic. Descubierto en 2006 por el investigador Swa Frantzen, en ese momento el malware infectaba solo 100 computadoras, pero rápidamente creció a más de 100,000 máquinas.

El bot fue escrito como un complemento para Internet Explorer y utilizó las computadoras de la víctima para hacer clic automáticamente en los anuncios de pago por clic. Se desconoce la cifra real de cuánto costó a los anunciantes este grupo de fraude, pero se ha estimado en unos 10.000 dólares al día.

Aparte del número de máquinas infectadas, se sabe poco más sobre el grupo que está detrás del funcionamiento de la botnet. Hasta el día de hoy, no ha habido arrestos ni cargos por parte de ningún funcionario encargado de hacer cumplir la ley y los creadores siguen sin conocerse.

Sin embargo, lo que sí sabemos es que RSA y Panda Software trabajaron juntos para desmantelarlo y, a día de hoy, ya no es una amenaza para los anunciantes.

DNSChanger (2006)

- 4.000.000+ máquinas infectadas

- $ 6,000 + ganancias fraudulentas por día

- Cierre por el FBI en 2012

El siguiente grupo de fraude publicitario en nuestra lista es una banda de estonios que crearon un programa informático para forzar anuncios a usuarios desprevenidos.

Descubierto en 2006 y todavía activo en la actualidad, DNSChanger es una pieza de malware que infecta las computadoras de los usuarios y las inyecta con anuncios.

Diseñado para propagarse a las computadoras vecinas en las redes, esta pieza de malware infectó a más de 4 millones de computadoras en su punto máximo. Desde que fue allanada por el FBI, el número se ha reducido significativamente, pero el programa todavía está activo hoy en algunas computadoras.

Una vez que una computadora estaba infectada, el malware funcionaba enviando anuncios al usuario y contando su IP única como una impresión. Con una vasta colección de usuarios infectados, la pandilla vendería tráfico e impresiones falsas a clientes desprevenidos haciéndose pasar por una agencia de marketing digital falsa, Rove Digital.

Los clientes pensaban que estaban comprando tráfico de calidad y espacio publicitario para sus anuncios, cuando en realidad sus anuncios solo los estaban viendo robots. El cliente pagaría por el servicio y luego recibiría una gran cantidad de vistas falsas y fraudulentas. Muchas grandes organizaciones gubernamentales y empresas multinacionales fueron defraudadas, incluida la NASA por una suma de 60.000 dólares.

A lo largo de los años que estuvo activo, Rove Digital logró cobrar a los clientes más de $ 14 millones de dólares en tarifas de publicidad. Esto equivale a alrededor de $ 6,000 por día en ingresos fraudulentos que, aunque es la cantidad más pequeña de nuestra lista, todo suma mucho dinero a lo largo de los años.

El cabecilla del grupo, el estonio Vladimir Tsastsin, que fue arrestado y extraditado a Estados Unidos por sus crímenes, fue condenado a 87 meses por su participación. Otros miembros del grupo también recibieron sentencias que iban de 40 a 48 meses.

DrainerBot (2019)

- Ganancias estimadas de $ 40,000 + por día

- Más de 1.000.000 de teléfonos Android infectados

Uno de los anillos de fraude publicitario más recientemente descubierto se conoce con el nombre de DrainerBot y recibe su nombre por agotar tanto los datos como la batería de los dispositivos móviles.

Descubierto originalmente por Oracle en febrero de 2019, no hay cifras exactas sobre cuántos dispositivos están infectados, pero sin duda supera el millón. Encontrado en un kit de desarrollo de software (SDK) destinado a ayudar a los desarrolladores de aplicaciones a monetizar la versión descargada ilegalmente de sus aplicaciones, también se desconoce cuánto dinero ha ganado el bot.

Una vez que un dispositivo ha sido infectado por DrainerBot, el bot ejecuta continuamente anuncios de video en el fondo del dispositivo. La red de publicidad registra cada anuncio de video como una vista legítima cuando, en realidad, ningún ser humano vio el video.

Esto agota los datos móviles del dispositivo a un ritmo extremadamente rápido mientras usa hasta 10 GB de datos móviles al mes. Como el dispositivo ejecuta anuncios de video en segundo plano sin parar, la batería también se usa increíblemente rápido y, a menudo, deja el dispositivo caliente al tacto.

Nadie se ha atribuido la responsabilidad ni ha sido procesado por el malware, ya que parece estar envuelto en un misterio.

Hummingbad (2016)

- 10,000,000+ teléfonos Android infectados

- $ 10,000 + ganancias fraudulentas por día

- Todavía activo hoy

Pasando a un tipo diferente de anillo de fraude, este próximo grupo se enfoca principalmente en anuncios móviles en lugar de anuncios de escritorio.

Hummingbad, descubierto en 2016 por la empresa de seguridad Check Point, es el nombre de un tipo de malware móvil que se dirige específicamente a los usuarios de Android. Los investigadores estimaron que el malware veía de forma fraudulenta más de 20 millones de anuncios al día y descargaba 50.000 aplicaciones para usuarios móviles desprevenidos en su mejor momento.

Toda esta actividad fraudulenta resultó en ganancias diarias de alrededor de $ 10,000 para la red de fraudes y les ayudó a expandir su red. Con ganancias de $ 300,000 por mes, esta es una gran cantidad de dinero perdido por fraude.

A día de hoy, el malware todavía está activo en algunos dispositivos Android y todavía genera miles de dólares diariamente en ganancias fraudulentas. Aunque informar a los usuarios sobre el malware ha ayudado a reducir significativamente el número, es probable que el malware nunca se elimine por completo, especialmente con 10 millones de dispositivos infectados.

ZeroAccess (2011)

- 2,000,000+ máquinas infectadas

- $ 100,000 + ganancias fraudulentas por día

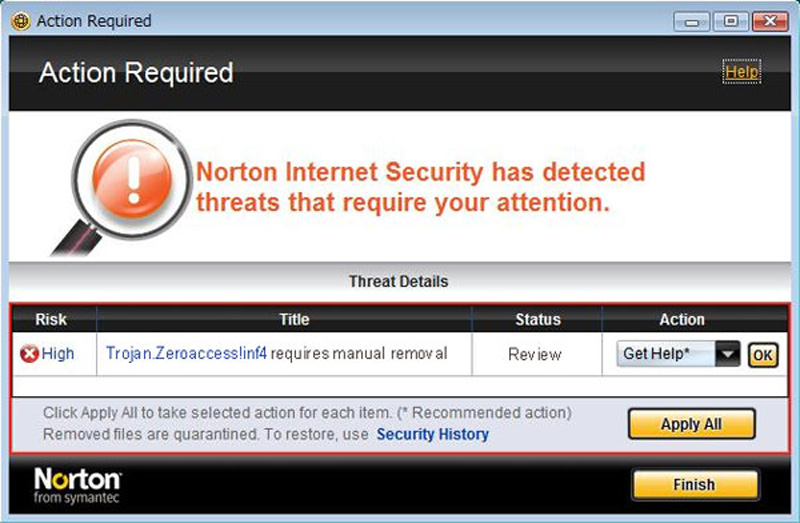

El siguiente en nuestra lista es un virus troyano secreto que logró infectar a más de 2 millones de computadoras durante 2011 y 2012. Descubierto en mayo de 2011, una vez que el troyano infectaba una computadora, comenzaría a descargar malware y otros programas mientras permanecía anónimo del usuario. .

Ha habido varias estimaciones del tamaño de la botnet que van desde tan solo 1 millón hasta tan alto como 9 millones. Una vez que la botnet ha infectado el sistema, comenzará a extraer criptomonedas como Bitcoin o comenzará a hacer clic en los anuncios de manera fraudulenta.

La cantidad de dinero ganado por la red de fraudes se ha estimado en alrededor de $ 100,000 por día. Con millones de computadoras afectadas, no hay duda de que esta es una de las redes de bots más grandes jamás descubiertas. Combine esto con el hecho de que se está utilizando para hacer clic activamente en anuncios PPC y también lo convierte en uno de los anillos de fraude publicitario más grandes encontrados.

Desde su descubrimiento, se han lanzado muchos parches y herramientas antivirus que ayudan a reparar las computadoras infectadas. A día de hoy, la botnet todavía está activa, pero no es tan grande como solía ser. Habiendo sido descubierto hace más de 6 años, casi todos los programas antivirus son capaces de detectarlo y eliminarlo de las computadoras infectadas.

Los creadores del bot aún se desconocen y lo más probable es que nunca sean identificados. Sin embargo, con la perspectiva de poder ganar $ 100,000 o más por día, existe una buena posibilidad de que la red de fraude regrese en el futuro.

Camaleón (2013)

- 120.000+ máquinas infectadas

- $ 200,000 + ganancias fraudulentas por día

Si pensaba que $ 3,000,000 al mes era una gran cantidad de dinero perdido por fraude, pruebe con $ 6,000,000. Esa es la cantidad de ingresos fraudulentos generados por la botnet llamada Chameleon que existe desde 2013.

Descubierta por Spider.io, la botnet está instalada actualmente en más de 120.000 máquinas diferentes y emula miles de millones de visitantes humanos todos los días. La investigación de Spider.io estimó que la botnet ofrece más de 9 mil millones de impresiones de anuncios al mes. Con un costo promedio por milla de alrededor de 69 centavos, esto equivale a más de $ 6 millones en ganancias fraudulentas cada mes.

La botnet en sí se instala en las computadoras con un programa javascript simple y se ejecuta continuamente en segundo plano. Desde su descubrimiento, se ha publicado poca información adicional. Normalmente, cuando se descubre una red de bots, la cantidad de equipos infectados disminuye rápidamente a medida que el software antivirus comienza a detectarlos.

Actualmente, se desconoce el tamaño real de la red Chameleon, pero es muy probable que sea mucho más pequeña en comparación con lo que solía ser. A día de hoy se desconoce quién es responsable de la red y quién la opera. Como la mayoría de los otros círculos de fraude publicitario en nuestra lista, hasta ahora no ha habido arrestos por parte de ninguna autoridad internacional.

SilentFade (2020)

- Más de 10,000 cuentas de Facebook comprometidas

- $ 4 millones + en inversión publicitaria fraudulenta

Si pensaba que el fraude publicitario solo se limitaba a Google Ads, piénselo de nuevo. Uno de los esquemas de fraude publicitario más nuevos en esta lista, el malware SilentFade causó estragos en Facebook y muchos anunciantes durante su operación.

Descubierta por los propios Facebook en 2020, la red de fraude publicitario había estado en funcionamiento desde 2018 y había pasado por muchas variaciones diferentes. El nombre SilentFade es el nombre interno de Facebook para el malware que significa "ejecutar silenciosamente anuncios de Facebook con exploits".

Comparado con otros tipos de malware en esta lista, SilentFade es bastante único. En lugar de crear un bot automatizado para hacer clic en los anuncios de Facebook de otras personas, este malware hizo algo completamente diferente.

Al usar un exploit dentro del sistema de Facebook, este malware en realidad secuestraría las cuentas de los usuarios y comenzaría a publicar anuncios pagados en ellos sin que se dieran cuenta. Esto significaba que los piratas informáticos detrás del grupo podían publicar anuncios en prácticamente cualquier sitio web de forma gratuita utilizando el dinero de otras personas.

En general, se informa que el grupo logró gastar más de $ 4 millones del dinero de los usuarios en anuncios de Facebook. Aunque se desconoce cuánto dinero ganaron con la publicidad de los muchos bienes y servicios que estaban promocionando, cuando la publicidad es gratuita, ¡cualquier retorno es una ganancia!

A partir de 2020, el esquema se cerró y el exploit que aprovechó se corrigió. Este malware no solo muestra que los piratas informáticos están interesados en explotar redes además de Google Ads, sino que también es una buena indicación de lo que podría hacer el malware de fraude publicitario en el futuro.

Methbot (2016)

- 852.992 direcciones IP únicas

- $ 3,000,000 + ganancias fraudulentas por día

En la parte superior de nuestra lista está el padre de los anillos de fraude. Conocido como Methbot debido a sus referencias a la “metanfetamina” en su código, este tipo único de red de fraude creció hasta convertirse en la red de fraude publicitaria más grande jamás descubierta.

Descubierta a mediados de 2016 por White Ops, la red ha crecido exponencialmente hasta el punto en que ahora ve de manera fraudulenta más de 300 millones de anuncios de video por día.

A diferencia de los otros anillos de fraude mencionados en esta lista, este es único en la forma en que realiza el fraude. En lugar de instalarse en las PC de las víctimas desprevenidas, el grupo usa servidores dedicados con proxies para ver anuncios de video de manera fraudulenta.

Otro problema con esta operación es que es increíblemente difícil de detectar. Con más de 852.992 direcciones IP únicas que forman parte de la red, la mayoría de ellas se alquilan a ISP legítimos como Verizon, Comcast y Spectrum. Esto hace que sea muy difícil distinguir entre un espectador fraudulento y un espectador real.

Con un costo por millas en anuncios gráficos que van desde $ 3.27 a $ 36.72, la red puede generar $ 3 a $ 5 millones en ingresos por día. Este es sin duda el grupo de fraude de clics más grande descubierto hasta la fecha. Con más de 200 a 400 millones de impresiones generadas por día, el tamaño de este círculo de fraude es básicamente inaudito.

Desde su descubrimiento, el grupo de estafadores ha aparecido en los titulares de muchos periódicos y ha atraído mucha atención. Además de publicar un libro blanco sobre la operación Methbot, White Ops también publicó una enorme lista de direcciones IP en la lista negra para ayudar a los anunciantes a evitar que la operación afecte sus anuncios.

Con la ayuda de varias empresas de seguridad que investigan esta operación, la red de fraudes se está reduciendo día a día.

Este anillo de fraude único muestra que los defraudadores están constantemente pensando en nuevas formas de evadir la detección y parecer legítimos. Aprender de este grupo brindará a los investigadores información valiosa sobre cómo los anillos publicitarios futuros podrían decidir operar.

Ahí lo tienen, los principales anillos de fraude descubiertos hasta ahora. Dado que el tamaño del fraude aumenta casi todos los años, es muy probable que se descubran nuevos círculos de fraude publicitario en el futuro. Sin embargo, gracias a los esfuerzos constantes de muchas empresas de investigación de seguridad, nos mantendrán al día con los últimos desarrollos.

Protéjase del próximo Methbot

¿Te han dejado paranoico las botnets y los grupos de fraude publicitario? No viva con el temor de que los estafadores hagan clic en sus anuncios, protéjase hoy con el mejor software de prevención de fraude de clics del mundo.

Regístrese a continuación para su prueba gratuita de 14 días sin necesidad de información de tarjeta de crédito.