Cómo la autenticación de correo electrónico podría ayudarlo a mejorar la capacidad de entrega

Publicado: 2020-08-21Cuando envía correos electrónicos, quiere saber que sus destinatarios los recibirán, ¿verdad?

Es por eso que el término "capacidad de entrega" debe ser importante para usted.

Una buena capacidad de entrega significa que sus correos electrónicos llegan a donde usted quiere que vayan. Pero, ¿cómo hacen eso? Una forma es la autenticación de correo electrónico.

Tres miembros del equipo de capacidad de entrega de ActiveCampaign, Hanna Fray, Patrick Cappy y David Carriger, dirigieron un seminario web sobre cómo la autenticación de correo electrónico puede ayudarlo a mejorar sus tasas de capacidad de entrega de correo electrónico.

Mire el seminario web anterior o lea el resumen a continuación para aprender todo lo que necesita saber sobre la autenticación de correo electrónico.

¿Qué es la autenticación de correo electrónico?

La autenticación de correo electrónico es la verificación de si un mensaje es legítimo o ilegítimo.

Cuando envía correos electrónicos, los proveedores de buzones (como Gmail, Outlook, AOL y Yahoo) deben identificar si el mensaje es un correo electrónico legítimo enviado por el propietario del nombre de dominio o la dirección de correo electrónico o un correo electrónico falsificado enviado por un spammer o phisher. Esto incluye correos electrónicos enviados desde ESP como ActiveCampaign.

Hay 3 métodos establecidos de autenticación de correo electrónico que se utilizan para verificar la identidad de un remitente:

- Correo identificado con claves de dominio (DKIM)

- Marco de política del remitente (SPF)

- Autenticación, informes y conformidad de mensajes basados en dominios (DMARC)

DKIM (Correo Identificado por Claves de Dominio)

DKIM es una firma que cualquier remitente puede aplicar a sus mensajes de correo electrónico.

“Es esencialmente una firma, como firmar su nombre en un cheque, que puede aplicar a sus mensajes de correo electrónico para que cuando ese mensaje salga y llegue al destinatario, lo mirarán y dirán, veamos dónde. este mensaje viene. Cuando vean una firma DKIM para su dominio de marca, dirán 'Está bien, esto coincide, déjelos pasar'”, dice Patrick.

Esta firma deja en claro que el supuesto remitente del mensaje es en realidad el remitente del mensaje. Cualquier dominio se puede utilizar como firma.

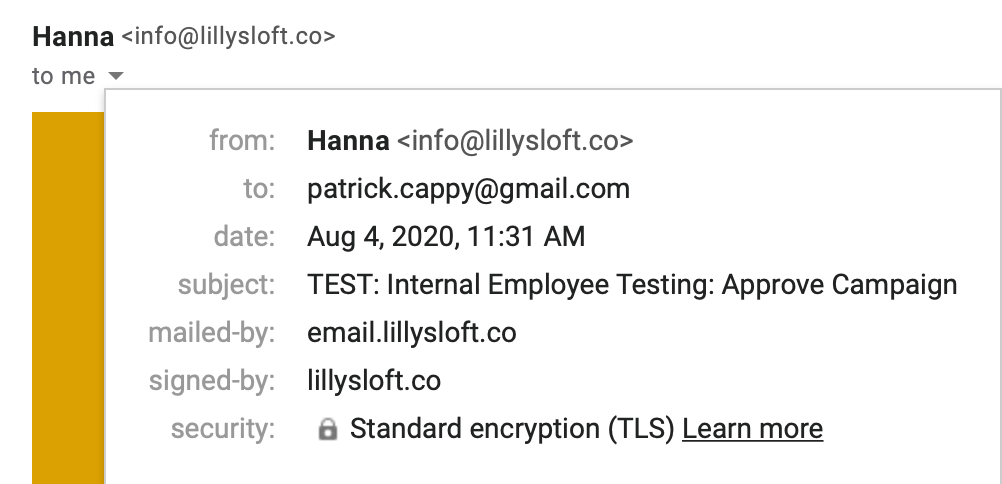

Un ejemplo de una firma de correo electrónico verificada por DKIM, en la sección "firmado por".

Un ejemplo de una firma de correo electrónico verificada por DKIM, en la sección "firmado por".

SPF (Marco de política del remitente)

SPF significa marco de política del remitente. Estos son registros adicionales en su dominio que autorizarán a los ESP a enviar correo en su nombre desde su nombre de dominio.

“Lo bueno de SPF y ActiveCampaign es que ya lo configuramos automáticamente; por lo que no necesita entrar y crear otro registro. No necesita modificar uno a menos que desee agregar su propio registro SPF”, dice Patrick.

Si aún desea agregar ActiveCampaign a su registro SPF existente, puede hacerlo agregando "include:emsd1.com" a su registro SPF existente o creando uno nuevo. Por ejemplo, si envía un correo electrónico desde G Suite y ActiveCampaign, su registro SPF podría verse así:

v= spf 1 incluye:emsd1.com incluye:_spf.google.com ~todos

Nota : solo puede crear un registro SPF para su nombre de dominio. Si tiene un registro SPF existente, deberá modificar su registro existente en lugar de crear un nuevo registro SPF.

DMARC (Autenticación, informes y conformidad de mensajes basados en dominio)

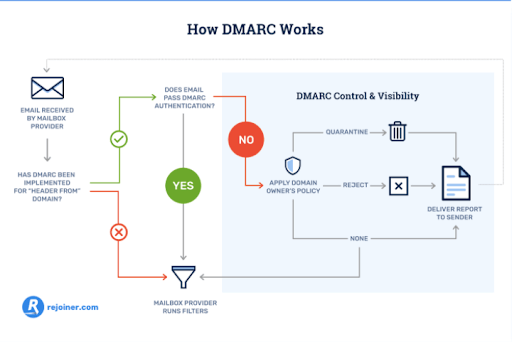

DMARC permite que el propietario del dominio cree una política que le indique a los proveedores de buzones (como Google o Microsoft) qué hacer si el correo electrónico falla en las verificaciones de SPF y DKIM.

“DMARC está configurado básicamente para brindarle una especie de capa adicional de seguridad bajo el dominio y también proporciona esa capa adicional de autenticación de correo electrónico”, dice Patrick.

DMARC admite tres configuraciones de políticas principales:

- Ninguna

- Cuarentena

- Rechazar

Las 3 configuraciones de DMARC. (Fuente)

Las 3 configuraciones de DMARC. (Fuente)

- Ninguno : indica que los correos electrónicos deben tratarse normalmente si falla DMARC. Es equivalente a no tener ningún registro de DMARC, aunque aún puede aprovechar las funciones de informes de DMARC.

- Cuarentena : indica que los correos electrónicos deben enviarse a la carpeta de correo no deseado si falla la verificación de DMARC.

- Rechazar : indica que los correos electrónicos deben rebotarse (no entregarse al destinatario) si falla la verificación de DMARC.

Para comenzar con DMARC, debe comenzar con una política de "Ninguno" para que no afecte su capacidad de entrega en caso de una configuración incorrecta. Luego puede monitorear sus informes DMARC para ver cuál sería el impacto si usa una política más estricta.

Los pros y los contras de la autenticación de correo electrónico

Te gustaría pensar que enviar un correo electrónico no tiene ningún riesgo, pero desafortunadamente hay algunas personas que pueden (y lo harán) meterse con ellos. La autenticación por correo electrónico puede ayudar a minimizar este riesgo, pero ¿significa eso que no hay riesgo de utilizar la autenticación por correo electrónico?

Hay pros y contras de usar (o no usar) la autenticación de correo electrónico.

Ventajas de la autenticación de correo electrónico

- Protección contra el fraude y detener a los spammers y phishers

- Mejora la capacidad de entrega de su correo electrónico

“Cuando no tenemos autenticación de correo electrónico, los spammers pueden básicamente imitar su comportamiento, cambiar las direcciones de correo electrónico 'De' y atravesar los filtros y causar algún daño”, dice Hanna.

Sin la autenticación de correo electrónico, los spammers pueden cambiar la dirección de origen de los correos electrónicos a voluntad e intentar colarse a través de los filtros de spam y otras defensas.

Los phishers cambian la dirección del remitente para que parezca que el mensaje se originó en un remitente legítimo.

“Conseguí uno de Netflix. Fue bastante convincente, aunque lo enviaron desde NetLix, así que lo capté de inmediato. Pero a veces son realmente buenos para hacer que hagas clic en enlaces y obtener información privada de ti”, señala Hanna.

Los ciberdelincuentes copian la apariencia de la marca de los bancos, las redes sociales y otras entidades conocidas para atraer a los destinatarios a hacer clic en sitios web fraudulentos donde se puede robar información del usuario, como contraseñas o números de cuenta.

“Cuando configuramos la autenticación, especialmente cuando tenemos una política DMARC, podemos evitar mejor que esto le suceda a usted ya su marca. Y estamos protegiendo ese dominio”, dice Hanna.

Todos los principales proveedores de buzones utilizan la autenticación de correo electrónico para filtrar los correos electrónicos sospechosos de spam. Les ayuda a validar que el correo electrónico se origina en una fuente legítima.

También puede ayudar a mejorar su capacidad de entrega.

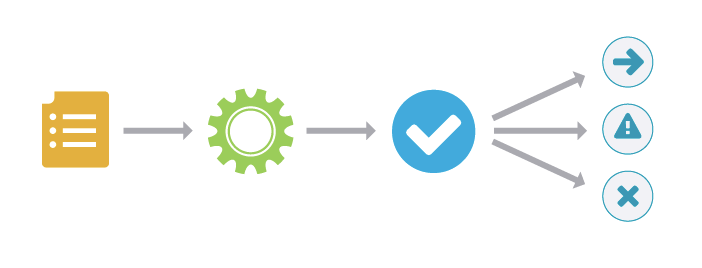

Autenticación de correo electrónico = buena capacidad de entrega. (Fuente)

Autenticación de correo electrónico = buena capacidad de entrega. (Fuente)

La autenticación de correo electrónico puede ayudarlo a mejorar su capacidad para recibir notificaciones y otros correos electrónicos de productos críticos en las bandejas de entrada de sus usuarios.

Esto se debe a que la autenticación de correo electrónico puede ayudar a que sea más probable que los servidores de correo de recepción confíen en los dominios de envío de su correo electrónico.

Contras de la autenticación de correo electrónico

Realmente solo hay uno, y es solo un tal vez.

- Daña tu capacidad de entrega*

“Si no es un remitente legítimo, si compra una lista, no limpia su lista, ignora las cancelaciones de suscripción, si tiene una queja de abuso y spam realmente alta, todas estas cosas alimentan una mala reputación general. Y luego vas y dices, Oye, ese spammer o ese mal centro que pensabas que era, sí, definitivamente soy esa persona. ¿Qué crees que va a pasar con tus correos electrónicos? dice Hanna.

"Tenga en cuenta que es posible que vea una caída cuando implemente la autenticación de correo electrónico, pero puede mejorar eso".

¿Cómo afecta la alineación de dominios a la autenticación de correo electrónico?

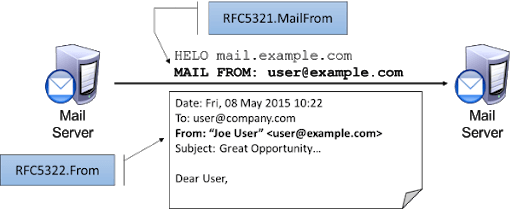

DMARC depende de la alineación del dominio . Cada correo electrónico tiene una dirección De: que es visible para el destinatario (esto se conoce como Remitente amigable o RFC 5322.De). Entonces, para [email protected] , el dominio es ejemplo.com.

Cada correo electrónico también tiene una dirección MAIL FROM separada (conocida como Envelope From o RFC 5321.From) que se usa para indicar a otros servidores dónde enviar notificaciones de rebote. Esto también se denomina a veces Return-Path (que es de donde la empresa de certificación de correo electrónico, Return Path, obtiene su nombre).

“Retrocedamos en el tiempo para decir la década de 1970, ¿verdad? Por lo tanto, debe crear una versión electrónica del correo, ya sabe, debe comunicarse con las personas de forma asincrónica, por lo que no puede simplemente levantar el teléfono y llamarlos. Ya sabes, debes enviarles un mensaje y ellos deben poder recibirlo en su propio tiempo y responderte”.

“Así es como funciona el correo electrónico. Entonces, cuando crean un correo electrónico, fue diseñado para ser muy similar al correo donde tienes un mensaje o un sobre. Y luego tienes la carta en sí. Y así el sobre puede estar dirigido a una sola persona. Y luego la carta puede ir dirigida a otra persona, ¿verdad? Y eso se relaciona con cómo funcionan SPF, DKIM y demark, y cuando envía ese correo electrónico, tiene esta idea de que el sobre tiene un remitente específico, y luego la carta en sí tiene un remitente específico, y demark se preocupa por eso en lo que llaman alineación de dominio”, dice David.

"Este es un ejemplo de un correo electrónico alineado con SPF para que el nombre de dominio en el sobre ejemplo.com coincida con lo que vería el destinatario, que es [email protected]".

Cómo aparece la alineación del dominio en un correo electrónico. (Fuente)

Cómo aparece la alineación del dominio en un correo electrónico. (Fuente)

“Si le envío esto a Hanna, o si le envío esto a Patrick, no estoy tratando de asustar a quien soy aquí; Estoy usando el mismo dominio para ambos. Esto pasaría la alineación DMARC para SPF. Pero algunos, en algunos casos, SPF no estarán alineados. Entonces, hay otra forma en que podemos pasar DMARC. También podemos usar DKIM”, dice David.

DKIM inserta una firma firmada en su correo electrónico para verificar la autenticidad del remitente.

Parte de la firma DKIM es un identificador de dominio (el valor d= ). Entonces, si está firmando un correo con la clave para example.com , la firma DKIM lo indicará con el campo d=example.com .

Si DKIM pasa (el mensaje no ha sido alterado ni manipulado antes de la entrega al destinatario) y DKIM está alineado (el dominio en el remitente amistoso coincide con el dominio en la firma DKIM), ¡eso también es suficiente para que pase DMARC!

De forma predeterminada, los correos electrónicos enviados desde ActiveCampaign no están alineados.

Usamos nuestra propia dirección de correo electrónico (con un nombre de dominio diferente al suyo) como el remitente del sobre. ¡Así es como ActiveCampaign puede procesar automáticamente los rebotes por usted!

Cuando una dirección de correo electrónico rebota, lo sabemos porque recibimos la notificación de rebote. Luego, implementamos procesos para ver si la dirección de correo electrónico rebotó porque no existe, y cancelamos automáticamente la suscripción de ese correo electrónico de su lista.

¡Afortunadamente, esto es fácil de arreglar!

Si configura DKIM dentro de su cuenta de ActiveCampaign, esto le permitirá pasar DMARC a través de DKIM alineado (firmaremos el mensaje con su nombre de dominio).

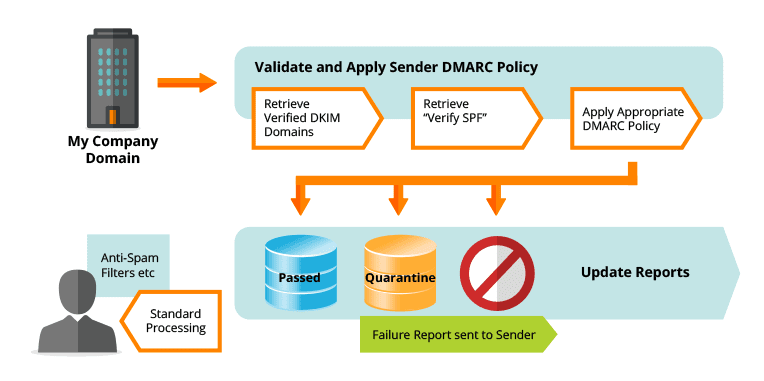

Cómo funciona DMARC. (Fuente)

Cómo funciona DMARC. (Fuente)

“Cuando el proveedor del buzón de correo recibe un mensaje, preguntará, '¿hay un registro DMARC?' Y si lo hay, entonces van a echar un vistazo a SPF y van a echar un vistazo a DKIM, y uno de ellos debe aprobar y alinearse. Si SPF pasa y está alineado, entonces genial, pasamos una marca. Si DKIM pasa y está alineado, entonces genial, pasamos una marca. Así que no importa si uno falla mientras el otro tenga éxito”, dice David.

“Para la mayoría de las personas, DKIM será suficiente. Manejamos SPF por usted y configuramos DKIM. Pero en términos de tener una política DMARC, no necesariamente tiene sentido que todos tengan ese aspecto de la autenticación que es demasiado trabajo. Si no está en una vertical que esté expuesta a phishing o spam, no se preocupe tanto por eso. Solo sé que es una opción y por qué podría ayudar. Pero para la mayoría de ustedes, sin duda, comiencen con DKIM y, con suerte, veremos algunas mejoras en la capacidad de entrega”, dice Hanna.