¿Qué es un hacker de sombrero blanco? Todo lo que necesita saber en 2021

Publicado: 2019-07-30Tabla de contenido

¿Qué es un hacker de sombrero blanco?

¿Cuál es la diferencia entre un sombrero blanco, un sombrero negro y un hacker de sombrero gris?

¿Qué motiva a los hackers de sombrero blanco?

Técnicas de los hackers de sombrero blanco

Los hackers de sombrero blanco más famosos del mundo

¿Cómo convertirse en un hacker (de sombrero blanco)?

Envolver

La Web es el campo de batalla más importante que jamás haya conocido la historia. No hay fronteras nacionales, ni ejércitos organizados. El campo de batalla en línea es donde tiene lugar el enfrentamiento más puro entre el bien y el mal.

Todos los días, los ciberdelincuentes lanzan miles de ataques contra empresas, gobiernos e individuos. Y cientos de miles de programas maliciosos intentarán infiltrarse en un sistema cuando llegue al final de este artículo.

La buena noticia es que tenemos hackers de sombrero blanco para equilibrar la balanza.

¿Qué es un hacker de sombrero blanco?

Los piratas informáticos de sombrero blanco, también conocidos como "piratas informáticos éticos", son especialistas en ciberseguridad que prueban la seguridad de los sistemas.

Aunque un sombrero blanco utiliza métodos similares a los de un hacker de sombrero negro (ciberdelincuente) para penetrar en un sistema, hay una distinción crucial.

El hacker ético tiene permiso para penetrar en un sistema y exponer sus vulnerabilidades. Por otro lado, un sombrero negro no lo hace . Además, los sombreros negros lo hacen con malas intenciones, a menudo impulsados por la codicia. Por eso sus acciones son ilegales y punibles por la ley.

En general, tanto los sombreros blancos como los negros hacen lo mismo: encuentran fallas en un sistema. Mientras que este último explota esos defectos, generalmente para obtener ganancias financieras, el pirata informático ético los señala para que el propietario del sistema pueda solucionarlos.

A menudo, las corporaciones contratan piratas informáticos de sombrero blanco para probar sus sistemas y encontrar problemas con su seguridad antes de que un sombrero negro pueda aprovecharlos.

Dado que la definición de pirateo es obtener acceso a los datos de un sistema, tanto los ciberdelincuentes como los ciberdefensores son piratas informáticos. Y a ambas partes se les paga por piratear.

Aunque el crimen generalmente paga bien, los sombreros blancos también ganan un salario impresionante. Además, tienen muchas otras fuentes de ingresos.

Muchas empresas de tecnología ofrecen programas de recompensa por errores para encontrar fallas en sus sistemas. Los sombreros blancos están pirateando el sistema en cuestión para encontrar eventuales agujeros en su seguridad, obteniendo recompensas si tienen éxito.

Si lo piensas bien, los hackers de sombrero blanco no solo ayudan a las empresas mejorando su seguridad. También ayudan a los consumidores asegurándose de que los servicios que utilizan sean seguros y estén protegidos.

Todos estamos de acuerdo en que preferiríamos utilizar un servicio más seguro. Es por eso que los sombreros blancos son tan valiosos en el mundo digital actual.

¿Por qué los hackers se llaman sombreros?

La analogía de los sombreros blancos y negros se remonta a las películas del oeste de Estados Unidos realizadas entre las décadas de 1920 y 1940. En ese entonces, el chico bueno usualmente usaba un sombrero blanco, mientras que el villano tenía uno negro.

A lo largo de la historia, el blanco siempre se ha considerado el color de la luz y la pureza, mientras que el negro ha simbolizado la oscuridad y el mal. Es por eso que las novias usan vestidos blancos en sus bodas. Los novios visten de negro porque, bueno ya sabes, están condenados a partir de ese día (es broma).

De todos modos, este simbolismo en blanco y negro es la razón por la que llamamos a los buenos hackers de sombrero blanco y ciberdelincuentes: hackers de sombrero negro.

Así que ahora sabes qué es un hacker blanco y por qué se llaman sombreros. Aún así, hay varios otros tipos de sombreros para hacer las cosas más interesantes.

¿Cuál es la diferencia entre un sombrero blanco, un sombrero negro y un hacker de sombrero gris?

Como en la vida, nada es solo blanco y negro. Hay muchos tonos intermedios.

Es por eso que echaremos un vistazo a los diferentes tipos de sombreros para ver quién hace qué.

¿Qué es un hacker de sombrero blanco?

Como se mencionó anteriormente, los sombreros blancos son los "buenos". A menudo son contratados por empresas o compiten en programas de recompensas por errores.

El pirateo de sombrero blanco es legal y se recompensa generosamente. Con la creciente necesidad de especialistas en ciberseguridad, la piratería de sombrero blanco se está convirtiendo en una actividad cada vez más rentable.

De hecho, ¿sabes cuál es la tasa de desempleo de los especialistas en ciberseguridad?

Cero por ciento.

Eso es correcto - ¡Zero! Nada! Niente!

¡No hay un especialista en ciberseguridad en la Tierra que no pueda encontrar un trabajo por sus habilidades! Ninguna otra industria en el mundo tiene tanta demanda de especialistas.

Los hackers de sombrero blanco son buscados y bien pagados.

¿Ya estás considerando un cambio de carrera? Llegaremos a eso.

¿Qué es un hacker de sombrero negro?

Los Señores Sith del imperio de la piratería son a menudo criaturas muy inteligentes, pero egoístas. Impulsados por la codicia, los ciberdelincuentes son responsables de todo tipo de ciberataques. Las filtraciones de datos, los ataques DDoS, el ransomware, el cryptojacking y el robo de identidad son solo algunos de los tipos de ataques que aparecen en los titulares.

Hay una motivación mundana detrás de la mayoría de estos: el dinero . Los ciberdelincuentes obtienen grandes beneficios haciendo lo que hacen.

Los sombreros negros son los supervillanos en el mundo moderno, sin embargo, los medios y las películas romantizan un poco a estos criminales. Sobre todo Hollywood tiene la culpa de esto, ya que no hay solo una película sobre piratas informáticos de sombrero negro, lo que los hace lucir geniales. Películas como Swordfish , Hackers y BlackHat crean una idea errónea del verdadero hacker de sombrero negro.

No se deje engañar: los hackers de sombrero negro son criminales, y eso es todo. Pueden parecer la persona promedio, pero al final del día, se ganan la vida cometiendo delitos.

Afortunadamente, algunos de ellos recurren al Lado Luminoso. La mayoría de las veces, eso sucede una vez que las autoridades los atrapan.

Por lo general, las agencias prefieren aprovechar sus habilidades en lugar de encerrarlas. Desafortunadamente, eso solo le sucede a un pequeño porcentaje de piratas informáticos de sombrero negro.

¿Qué es un hacker de sombrero gris?

Los sombreros grises están a medio camino entre los sombreros blancos y negros. Ven la piratería informática más o menos como una prueba de sus habilidades.

Pueden piratear algunos sistemas, pero por lo general no tienen la intención maliciosa de los sombreros negros. La mayoría de las veces, ni siquiera poseen las habilidades de un sombrero negro. Al mismo tiempo, un hacker de sombrero gris no tiene la intención de convertirse en un sombrero blanco.

Entonces, ¿qué hacen exactamente?

Bueno, piratean principalmente para demostrar su valía. Si la piratería les permitiera ganar algo de dinero en el proceso, aún mejor. Una vez que los sombreros grises encuentran un problema en un sistema, generalmente informan al propietario. Naturalmente, se ofrecerán a solucionar el problema por una tarifa.

No obstante, la mayoría de ellos no explota la vulnerabilidad. Aún así, lo que hacen los sombreros grises es ilegal, ya que carecen del permiso del propietario del sistema.

Algunos sombreros grises incluso usan sus habilidades para delitos menores, como robar pequeñas cantidades de dinero.

En resumen, intentan monetizar sus habilidades sin exponerse a grandes riesgos.

Estos tres tipos de piratas informáticos representan la mayoría de los piratas informáticos en todo el mundo. Aún así, hay varios grupos más en la familia global de hackers.

¿Qué es un hacker de sombrero azul?

Este tipo de piratas informáticos piratea para vengarse. No tienen grandes habilidades de piratería y se dirigen solo a empresas o personas que lo hicieron mal. Los sombreros azules generalmente no tienen como objetivo mejorar sus habilidades de piratería. Aún así, saben lo suficiente como para alcanzar su objetivo de una manera que satisfaga el hambre de venganza de los piratas informáticos.

¿Qué es un hacker de sombrero verde?

Los sombreros verdes son novatos. Están ansiosos por aprender y no pueden esperar para convertirse en un hacker "real" tan pronto como sea posible. A menudo puede verlos en conferencias de piratería, armados con cientos de preguntas.

Para poner las cosas en perspectiva: si la piratería informática fuera un juego de rol, los sombreros negros serían un hacker de nivel 90, mientras que los sombreros verdes solo tendrían un nivel de un dígito.

¿Qué son los Script Kiddies?

Los niños de script se consideran parte de la comunidad de piratería, pero no quieren aprender. Descargan códigos maliciosos ya escritos y los utilizan para crear un virus. La mayoría de las veces, lo hacen para impresionar a sus amigos.

A pesar de su falta de habilidad (o tal vez a causa de ella), no son inofensivos. El problema con los script kiddies es que no pueden evaluar las consecuencias de sus ataques. Es por eso que pueden crear un caos sin darse cuenta.

¿Qué es hacktivista?

Gracias a "Anonymous", los hacktivistas se han vuelto ampliamente conocidos. Son una raza diferente de piratas informáticos, que es similar a los piratas informáticos de sombrero negro.

Mira, la mayor diferencia entre los hacktivistas y todos los demás tipos de hackers es que piratean por una causa. Principalmente es para propagar puntos de vista políticos o promover el cambio social.

Ya sabes, problemas como la libertad de expresión, los derechos humanos, etc. Si lo piensas bien, no son tan malos en términos de ideales.

Un ataque de denegación de servicio (DoS) ocurre cuando los piratas informáticos inundan un servidor con olas masivas de tráfico. Este ataque tiene como objetivo apagar un sistema o dejarlo completamente inoperable. Sin embargo, es controvertido promover la libertad de expresión mientras se ejecuta un ataque DoS en un sitio web.

¿Qué es un hacker de Red Hat?

Dejé este tipo de hacker para el final, ya que es un misterio si los sombreros rojos existen. La Web está en conflicto si son reales o simplemente un mito.

Sin embargo, si existen, son los mejores que existen.

Son como hackers de sombrero blanco, lo que significa que también tienen como objetivo detener a los ciberdelincuentes. Aún así, los métodos que utilizan son diferentes a los de los sombreros blancos. Si un sombrero negro ataca a un sistema, a los sombreros blancos les gustaría verlo procesado por la ley. Los sombreros rojos, por otro lado, toman la ley en sus manos y apuntan directamente a destruir el sombrero negro, utilizando un arsenal de técnicas.

Tienen todas las habilidades y herramientas de los piratas informáticos de sombrero blanco y negro. Una vez que encuentran un pirata informático malintencionado, lanzan un ataque total que incluye, entre otros, la carga de virus, ataques DoS o tomar el control de la computadora del sombrero negro.

Se rumorea que son los vigilantes de la comunidad de piratas informáticos o piratas informáticos de sombrero negro reclutados por la agencia que operan en secreto.

No hay información oficial sobre las acciones de los sombreros rojos, pero existe la posibilidad de que estos piratas informáticos hayan atacado los mercados delictivos de la Dark Web.

En resumen, un hacker de sombrero rojo está motivado por el puro deseo de destruir a los hackers de sombrero negro.

Ahora, volvamos a las estrellas del espectáculo.

¿Qué motiva a los hackers de sombrero blanco?

El factor número uno para que casi todos los seres humanos se conviertan en piratas informáticos es la curiosidad. No para encontrar lo que hace algo, sino lo que puede hacer. Entonces, una vez que las personas descubren lo que es la piratería, un mundo completamente nuevo se desarrolla frente a sus ojos.

En ese preciso momento, tienen que tomar una decisión: ¿deben usar sus habilidades para bien… o no? Si encuentran un exploit, ¿qué deben hacer con él? ¿Deberían informarlo, para que todos puedan beneficiarse de esto, o explotarlo para beneficio personal?

Todo se reduce a la ética del individuo. La mayoría de los piratas informáticos de sombrero negro son egoístas por naturaleza, y no se preocupan por las consecuencias de sus acciones para otras personas.

Los hackers de sombrero blanco, por otro lado, realmente quieren hacer del mundo un lugar mejor y más seguro. Lo bueno de estos muchachos es que todos, incluido usted, se benefician de su trabajo.

Hay otra razón por la que un pirata informático ético protege los sistemas, en lugar de explotarlos: el dinero.

El salario promedio de un hacker ético en los EE. UU. Es de $ 71,331 por año. En algunos estados, puede alcanzar hasta $ 132,322 al año, incluidas las bonificaciones. En comparación con el salario promedio en los EE. UU., Que es de $ 47,060 por año, la piratería ética parece tentadora.

También hay muchos programas de recompensas por errores, que ofrecen buenos pagos. El más grande hasta ahora es de $ 112,500, pagado por Google. La recompensa promedio pagada por HackerOne es de más de $ 2,000 por problemas críticos.

Como puede ver, la piratería ética puede ser una profesión rentable. No solo eso, sino que existe el innegable placer de crear un mundo más seguro. Así que veamos cómo lo hacen realmente.

Técnicas de los hackers de sombrero blanco

Los piratas informáticos de sombrero blanco se ganan la vida a través de lo que se conoce como pruebas de penetración (también conocidas como pruebas de penetración). Las empresas los contratan para infiltrarse en la red y encontrar posibles agujeros en su política de seguridad. Por lo general, esto se hace antes de que los piratas informáticos de sombrero negro puedan encontrar las vulnerabilidades y explotarlas.

Los sombreros blancos utilizan las mismas herramientas y técnicas que los sombreros negros. Entran en un sistema y recorren toda la red para encontrar cualquier problema. Una vez que lo hacen, ellos (o el departamento de seguridad de la empresa) los arreglan para evitar futuros ataques.

La única desventaja de contratar sombreros blancos es su tarifa. El servicio no es barato y, por lo general, esto limita el tiempo que tienen los piratas informáticos éticos para encontrar vulnerabilidades. Los sombreros negros, por otro lado, tienen todo el tiempo del mundo para prepararse para un ataque. Una vez que se infiltran en un sistema, pueden permanecer allí durante meses antes de lanzar el ataque real.

Por lo general, las empresas realizan simulaciones automatizadas de violaciones para probar su seguridad. Si bien esta es una buena práctica, estas simulaciones a menudo están desactualizadas, ya que los sombreros negros crean nuevas técnicas y malware a diario.

Es por eso que los hackers de sombrero blanco siguen siendo la mejor solución en términos de ciberseguridad. Así que aquí hay algunos nombres que vale la pena mencionar.

Los hackers de sombrero blanco más famosos del mundo

Hay miles de hackers éticos que trabajan día y noche para hacer del mundo un lugar mejor. Aunque cada uno de ellos merece un reconocimiento, aquí están los cinco hackers de sombrero blanco más famosos.

Kevin Mitnick - el chico del cartel de la piratería

"Para algunas personas, siempre seré el malo".

Kevin Mitnick es conocido como el hacker más famoso del mundo. Su experiencia como hacker es tan rica que necesitaríamos un artículo aparte para su historia.

Para resumir, solía ser un hacker de sombrero negro. Mitnick estaba en la lista de los más buscados por el FBI por piratear 40 grandes corporaciones.

Fue arrestado en 1995 y cumplió cinco años de prisión por numerosos delitos cibernéticos. Uno de los datos interesantes sobre su tiempo en prisión es que pasó el primer año en régimen de aislamiento.

¿Por qué?

Porque, según los funcionarios, podría "iniciar una guerra nuclear silbando en un teléfono público".

Después de su liberación en el año 2000, Mitnick se convirtió en consultor de seguridad. Sus clientes son compañías Fortune 500 y el FBI (la misma agencia que lo derribó en primer lugar). Hoy dirige su propia empresa de consultoría en ciberseguridad, llamada "Mitnick Security".

Kevin Mitnick también es responsable de la fama del próximo hacker de nuestra lista.

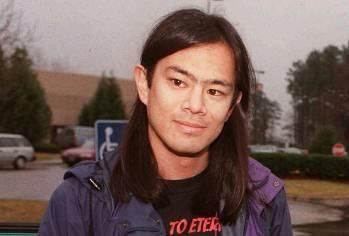

Tsutomu Shimomura

El nombre de Shimomura se hizo famoso después de que ayudó al FBI a capturar a Mitnick.

Mira, en 1994, Kevin Mitnick cometió un error. Robó un código de software especializado de la computadora de Shimomura, que era un especialista en ciberseguridad de la NSA.

Naturalmente, Tsumotu Shimomura se tomó esto como algo personal y, en pocas palabras, ayudó al FBI a atrapar a Mitnick, señalando la ubicación del apartamento de Mitnick.

John Markoff fue periodista del New York Times en la década de 1990. Escribió un libro llamado "Takedown" que cuenta la historia de la captura de Mitnick. Cuatro años después, la historia apareció en la gran pantalla gracias a la película Track Down (en algunos países conocida como Takedown).

Dr. Charlie Miller

Según Foreign Policy, el Dr. Miller es uno de "los hackers técnicamente más competentes de la Tierra".

Después de graduarse de la Universidad de Notre Dame, trabajó para la NSA durante cinco años. Luego comenzó a trabajar para Uber, donde se ocupó de los vehículos autónomos.

Se hizo ampliamente conocido por piratear un Jeep de forma remota, obteniendo el control total del vehículo. Eso llevó a un retiro del mercado de 1.4 millones de autos debido a sus fallas de seguridad.

Actualmente, el Dr. Miller trabaja para Cruise como experto en ciberseguridad para vehículos autónomos.

Greg Hoglund

El nombre de Greg Hoglund no le suena a la mayoría de la gente, pero es bien conocido en la comunidad de piratería.

Contribuyó mucho a la seguridad debido a su investigación sobre vulnerabilidades del sistema y rootkits. Los rootkits son herramientas que permiten a los piratas informáticos obtener el control de un sistema sin ser detectados. También patentó varios métodos para probar software y escribió varios libros.

Su nombre se hizo más conocido cuando expuso una gran vulnerabilidad en World of Warcraft. Ese descubrimiento impulsó su carrera como autor con el libro "Explotación de juegos en línea".

Al igual que otros piratas informáticos de sombrero blanco de nuestra lista, Hoglund también trabajó con agencias gubernamentales en la búsqueda de piratas informáticos de sombrero negro y mejorar la seguridad.

Greg Hoglund fundó varias empresas, incluidas Cenciz, Bugsan y HBGary.

Lo interesante de esto es que Anonymous pirateó una empresa afiliada a HBGary, llamada HBGary Federal. La razón de ese ataque fue que HBGary Federal iba a exponer las identidades de Anonymous.

En la actualidad, Greg Hoglund trabaja en su empresa Outlier Security, que forma parte de Symantec.

Dan Kaminsky

Dan Kaminsky es uno de los hackers de sombrero blanco más famosos.

En 2008, encontró una falla en el DNS que permitió a los piratas informáticos de sombrero negro redirigir las solicitudes de un sitio web a otro en segundos. Gracias al descubrimiento de Kaminsky, la vulnerabilidad se solucionó rápidamente después.

Dado que el DNS es esencial para el funcionamiento de la Web, hoy sería un lugar muy diferente si no fuera por Dan Kaminsky.

No solo eso, Kaminsky también encontró varias vulnerabilidades en el protocolo SSL, que también se solucionaron en unos días.

Hoy, Dan Kaminsky continúa su carrera en seguridad de sombrero blanco trabajando como CSO en su firma de ciberseguridad White Ops.

Todos esos cinco nombres se han ganado el respeto de la comunidad de piratas informáticos. Hacen que Internet sea más seguro para todos.

Entonces, ahora que sabes lo que es un hacker blanco, el dinero y el respeto que pueden ganar, ¿qué tal un cambio de carrera? Seguro que parece tentador.

¿Cómo convertirse en un hacker (de sombrero blanco)?

¿Cuál es el trabajo de un hacker de sombrero blanco, exactamente?

Identifican vulnerabilidades, simulan ataques y recomiendan actualizaciones de seguridad. Puede sonar aburrido en papel, pero las apariencias engañan.

Aquí está el trato:

Puedes pensar en un sistema como un laberinto lleno de misterios. El trabajo de los sombreros blancos es recorrer todo el laberinto y resolver todos los acertijos que hay dentro. Esa es la única forma en que pueden estar seguros de que no hay otras formas de entrar o salir del laberinto.

Entonces, ¿qué necesitas para convertirte en un hacker ético?

En primer lugar, habilidades informáticas. Un título en cualquiera de las ciencias de la computación o matemáticas sería una buena base, incluso si no es un requisito.

Sin embargo, existen varias certificaciones que se verían bien en su currículum. Como CEH (Certified Ethical Hacker) o GIAC GPEN (Probador de penetración de certificación de garantía de información global).

Hay cientos de cursos en línea que puede tomar y que le enseñan el ABC de la piratería. Una vez que tenga esto cubierto, puede bucear en las profundidades.

¿Cuánto puedes ganar?

Hay varias fuentes de ingresos para los hackers de sombrero blanco.

El primero es su salario si tienen un trabajo a tiempo completo. El salario medio de un hacker ético está en el rango de $ 70,000 a $ 80,000 por año.

Sin embargo, los piratas informáticos de sombrero blanco más brillantes pueden ganar más mediante programas de recompensas de errores y consultoría. Los mejores cazarrecompensas de errores pueden ganar hasta $ 500,000 al año al encontrar fallas en los sistemas. Los piratas informáticos de la plataforma de seguridad Hackerone han ganado más de 31 millones de dólares en recompensas desde 2012.

Los consultores también ganan mucho dinero. Se llevan a casa una considerable tarifa de consultor de $ 15.000 a $ 45.000 por empresa.

¿Dónde puedes encontrar trabajo como hacker ético?

La respuesta corta sería: en todas partes.

Hay empresas de seguridad informática y de redes que siempre están buscando talentos brillantes.

Los gobiernos y las agencias también están aumentando sus presupuestos de ciberseguridad año tras año y, en la mayoría de los casos, no tienen suficiente personal.

Naturalmente, puede ser un trabajador autónomo / autónomo y ganar dinero con programas de recompensas de errores y consultoría.

Envolver

Bueno, ahora sabes lo que es un hacker blanco.

También sabe lo que hacen, cómo lo hacen y por qué. Incluso sabes cuánto dinero ganan y algunos de sus nombres e historias de fondo.

Tenemos muchos artículos sobre ciberseguridad y ciberataques, pero hoy conociste a los guardianes humanos del reino de Internet.

Entonces, si sabes lo que es la piratería y quieres hacer del mundo un lugar mejor, adelante y conviértete en un hacker de sombrero blanco. Puede convertir sus habilidades informáticas en una carrera lucrativa; existe una gran demanda de sus habilidades.

Para todos los demás: al menos puede dormir bien por la noche, sabiendo que todos sus datos tienen un ángel de la guarda que trabaja para protegerlos.

Manténgase seguro en línea y nos vemos la próxima vez.

Preguntas más frecuentes

Los piratas informáticos de sombrero blanco también se conocen como probadores de penetración y piratas informáticos éticos. Son contratados para buscar vulnerabilidades del sistema antes de que un hacker de sombrero negro pueda explotarlas.

Los sombreros blancos a menudo usan las mismas técnicas que sus contrapartes criminales. La diferencia es que un hacker ético tiene permiso para infiltrarse en un sistema, mientras que los sombreros negros lo hacen ilegalmente.

Generalmente, los piratas informáticos de sombrero blanco identifican cualquier defecto en la red y recomiendan actualizaciones de seguridad. Es una práctica común que los sombreros blancos solucionen los problemas por sí mismos.

El salario promedio de un hacker ético es de $ 71,331 por año. Aún así, algunos de ellos pueden ganar hasta $ 500,000 al año de las recompensas por errores y las empresas de consultoría.

Ahora, esto es complicado.

Si le cree a los medios, es Kevin Mitnick. Es conocido por ser el hacker más famoso del mundo. Aún así, no significa necesariamente que sea el mejor. Muchos hackers de sombrero blanco merecen este título. Aún así, cada uno de ellos trabaja en diferentes campos de seguridad, por lo que es discutible quién es el mejor.

Hemos mencionado a cinco personas que son excelentes en lo que hacen, pero hay muchas más que hacen un gran trabajo para mantener segura la Web.

En palabras simples: un hacker de sombrero negro es un tipo malo, mientras que el de sombrero blanco es bueno. Ambas partes penetran en los sistemas. Aún así, el primero tiene intenciones maliciosas de piratear el sistema, mientras que el segundo hace lo mismo para mejorar su seguridad.

Generalmente, la ley y la motivación del hacker definen qué es un hacker blanco. Aún así, en algunos países, los límites entre los sombreros blancos y negros son un poco confusos.