Tout ce que vous devez savoir sur le botnet 3ve

Publié: 2021-07-08Les annonceurs modernes doivent faire bien plus que simplement convertir les prospects, car la montée des botnets et de la fraude aux clics continue d'affecter le succès des campagnes publicitaires.

Les botnets sont désormais responsables d'une grande partie de ces clics frauduleux. Et ces dernières années, le botnet 3ve était l'une des opérations de botnet les plus sophistiquées jamais vues.

Il a fonctionné de 2013 à 2018 et a infecté plus de 1,7 million de PC dans le monde, causant des ravages et coûtant des millions aux annonceurs.

Mais comment est-il devenu un tel dilemme mondial ? Nous sommes ici pour détailler son ascension et sa chute, ainsi que pour souligner les problèmes que créent les botnets, avec des conseils sur la façon de protéger votre entreprise.

Comment 3ve a été découvert

Prononcé comme eve, le botnet a fonctionné de 2013 à 2018, mais il n'a été découvert qu'en 2016 par HUMAN (anciennement White Ops), le spécialiste de la cybersécurité.

L'entreprise a collaboré avec Google et le FBI pour faire tomber le réseau de la fraude, avec des contributions d'organisations telles qu'Adobe, McAfee et Amazon.

3ve a utilisé les logiciels malveillants Boaxxe/Miuref et Kovter pour infecter les PC avec des courriers indésirables et des pièces jointes infectées.

Il a été détecté pour la première fois par HUMAN lorsque le réseau Methbot faisait l'objet d'une enquête. Au départ, 3ve semblait être une ferme de robots standard sans rien d'unique.

Mais en 2017, son activité a augmenté et il générait des milliards de demandes d'enchères publicitaires quotidiennes. C'était entre 3 et 12 milliards chaque jour.

Le logiciel malveillant découvert utilisait des outils anti-légaux, une tactique d'évasion où le logiciel malveillant effectue une analyse des processus, du matériel, du nom d'utilisateur et de l'adresse IP d'un PC. Tout ce qui le rendra identifiable.

Une fois ce problème résolu, Google et HUMAN ont progressivement découvert toute l'ampleur de l'opération 3ve. Comme Google l'a expliqué dans son livre blanc Hunt for 3ve :

« Une façon de réduire les opérations de bot est de mettre sur liste noire toutes leurs adresses IP connues. Cependant, en raison de l'agressivité de l'opération, ainsi que de sa capacité à acquérir rapidement de nouvelles adresses IP, nous nous sommes rendu compte qu'une liste noire n'interromprait que temporairement l'activité de 3ve. Pour le supprimer définitivement, nous devions comprendre comment 3ve était structuré et organisé, nous devions nous assurer que les opérateurs pensaient qu'ils passaient inaperçus afin de les observer et appliquer nos apprentissages aux futurs efforts de sécurité, et nous devions étendre nos efforts au-delà de Google et [HUMAN]. "

Google a commencé à construire une infrastructure de partenaires pour mettre fin à 3ve. Mais ce faisant, le géant de la recherche devait s'assurer que le botnet croyait qu'il n'était toujours pas détecté.

Ce qui a suivi a été une entreprise gigantesque impliquant de grandes organisations, toutes travaillant en tandem pour abattre sans doute le botnet le plus sophistiqué de l'histoire.

L'opération 3ve

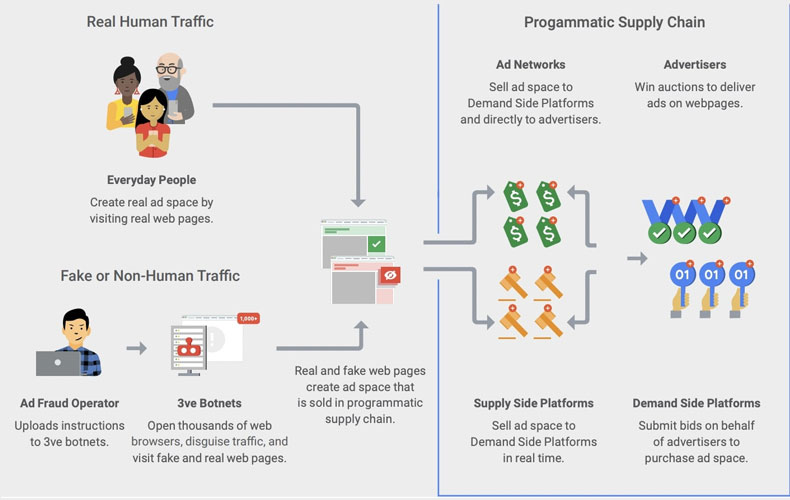

3ve a fonctionné de manière intéressante, il a utilisé des sites Web faux et de mauvaise qualité qui étaient des participants de Google AdSense. Il a ensuite vendu du faux trafic premium aux annonceurs.

Il pourrait réussir à falsifier les domaines d'éditeurs de haut rang et prestigieux, laissant les annonceurs plus sages qu'ils avaient été dupés.

La capacité de 3ve à infecter des dizaines de milliers de PC lui a permis de créer une masse de clics illégitimes sur les publicités, ce qui a permis à l'opération de gagner de l'argent.

Comme Google l'a noté dans le livre blanc The Hunt for 3vE :

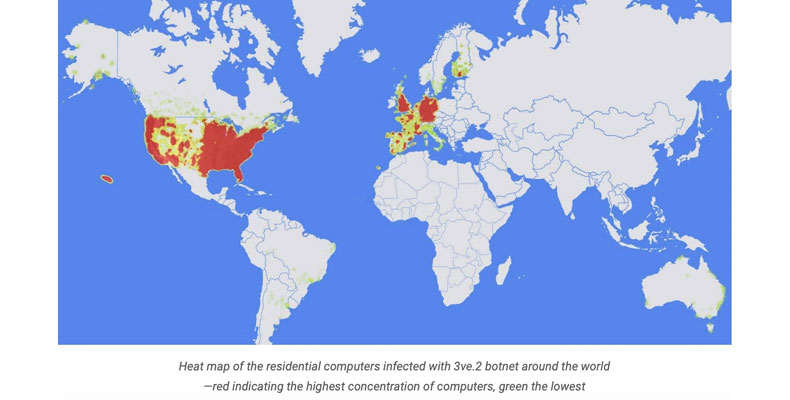

« Les opérateurs de 3ve ont pris grand soin d'essayer d'empêcher les réseaux publicitaires de remarquer leur activité illicite. C'est pourquoi, par exemple, les logiciels malveillants de 3ve ne sont entièrement exécutés que dans les pays où les internautes organiques sont susceptibles de naviguer sur les mêmes sites premium que 3ve contrefaits, notamment aux États-Unis, au Canada et au Royaume-Uni. La population de victimes de 3ve est illustrée dans la figure ci-dessous.

Plus cela s'est avéré fructueux, plus l'opération s'est étendue.

Ses opérateurs étaient également capables d'échapper constamment à la détection en déguisant les robots de 3ve. Ainsi, même après que des morceaux de son trafic aient été mis sur liste noire, ils pourraient se rematérialiser ailleurs.

Les opérateurs de 3ve ont utilisé diverses tactiques pour ne pas être détectés. Y compris l'évasion des balises, l'imitation des comportements humains avant de cliquer sur les publicités et la régénération rapide des adresses IP résidentielles.

À son apogée, le botnet 3ve :

- Généré plus de 3 milliards de demandes d'enchères quotidiennes

- 1 million d'adresses IP compromises

- Infecté plus de 700 000 PC

- Plus de 10 000 sites Web falsifiés

Comment 3ve a été abattu

Google, HUMAN et le FBI ont réalisé que l'opération devait être arrêtée pour de bon afin qu'elle ne continue plus à évoluer.

Au total, 15 grandes parties de l'industrie ont travaillé avec Google, Human et le Centre des plaintes contre la criminalité Internet du FBI pour faire échouer l'opération.

La liste des organisations qui ont aidé à éliminer 3ve comprend :

- Adobe

- Bureau de commerce

- Amazone

- Serment

- Malwarebytes

- ESET

- Preuve

- Symantec

- F-Secure

- McAfee

- Trend Micro

- département de la Sécurité intérieure

Avec un système d'intelligence collaborative, le groupe de travail a passé des mois à observer 3ve en action pour déterminer son fonctionnement.

Les organisations combinées ont pu approfondir la recherche 3ve pour cartographier son infrastructure, ses stratégies de monétisation et ses principaux composants.

Par exemple, McAfee et d'autres spécialistes de l'antivirus se sont efforcés de comprendre le malware avec lequel 3ve infectait les PC.

Cela a conduit à un démontage technique coordonné de l'infrastructure, empêchant les opérateurs de reconstruire 3ve.

En moins de 18 heures, Google signalait un trafic de demandes d'enchères de 3ve proche de 0 %.

Au terme de l'enquête, le ministère américain de la Justice a émis 13 actes d'accusation contre 8 personnes. 6 de ces fraudeurs viennent de Russie, les 2 autres du Kazakhstan.

Le communiqué de presse publié en novembre 2018 par le ministère de la Justice, Huit accusés inculpés , a révélé les noms des personnes et a déclaré :

« Des mandats de saisie autorisant le FBI à prendre le contrôle de 31 domaines Internet et des mandats de perquisition autorisant le FBI à prélever des informations sur 89 serveurs informatiques, qui faisaient tous partie de l'infrastructure des botnets engagés dans la publicité numérique, ont également été descellés aujourd'hui devant le tribunal fédéral de Brooklyn. activité de fraude. Le FBI, en collaboration avec des partenaires du secteur privé, a redirigé le trafic Internet vers les domaines (une action connue sous le nom de « sinkholing ») afin de perturber et de démanteler ces botnets. »

Les accusations portaient sur la perte de dizaines de millions de dollars de fraude publicitaire numérique.

Les résultats de l'arrêt de 3ve ont certainement sonné l'alarme pour les industries de la publicité et de la technologie, soulignant pourquoi il est important de rester proactif dans la lutte contre les fraudeurs en ligne.

Protégez vos publicités des 3 prochaines années

Malheureusement, bien que 3ve ait pu être supprimé, il existe encore de nombreux autres botnets actifs.

Et chaque annonceur qui diffuse des annonces de recherche, d'affichage ou vidéo payantes risque de perdre de l'argent à cause de ces stratagèmes de fraude publicitaire.

En 2019, Spamhaus (une organisation de renseignement sur les menaces) a publié son rapport sur les menaces de botnet. Ses conclusions ont montré une augmentation spectaculaire des noms de domaine enregistrés pour héberger des botnets. L'augmentation est de 100 % par rapport aux statistiques de 2017.

Et comme l'a révélé notre rapport mondial sur la fraude aux clics 2021 , les botnets restent la forme de fraude aux clics la plus dommageable.

C'est vraiment un jeu du chat et de la souris. De nouveaux botnets sont découverts tout le temps. Par exemple, en mars 2021, un botnet spécifique à Windows a été découvert et s'est avéré gonfler en taille.

Appelé le malware Purple Fox , il utilise des e-mails de phishing et des kits d'exploitation pour infecter les machines et se propage rapidement d'un PC à l'autre. Le malware cible les ordinateurs Windows connectés à Internet qui utilisent des mots de passe faibles.

Plus vous diffusez d'annonces sur le Réseau Display de Google, plus vous faites de publicité sur des sites Web et plus vous dépensez d'argent, plus vous avez de chances d'être victime de fraude.

Les opérateurs de botnet travaillent dur pour rendre leurs bots aussi indiscernables que possible du comportement humain.

Il est donc très difficile de repérer des activités illégitimes sur vos campagnes publicitaires, et encore moins de les empêcher de se produire.

Il est important d'être vigilant. Et pour protéger vos campagnes publicitaires et votre entreprise avec les dernières données disponibles. Cela peut vous donner une longueur d'avance considérable pour bloquer les fraudeurs.

Leçons apprises de 3ve

Malheureusement, les botnets sont là pour rester, tout comme 3ve a prouvé à quel point les opérations deviennent sophistiquées pour échapper à la détection.

Il a fallu une main-d'œuvre entière de milliers de personnes provenant d'acteurs mondiaux majeurs pour démanteler le réseau. La puissance combinée de Google, de HUMAN, du FBI et de bien d'autres, pour arrêter les actions de propagation de logiciels malveillants des robots non humains.

Les enseignements tirés de 3ve ont contribué à la lutte contre les fraudeurs et ne manqueront pas de contribuer aux futures enquêtes.

Mais vous pouvez également protéger vos campagnes publicitaires en prenant des mesures proactives. Nous avons une liste d' exclusion gratuite de plus de 60 000 pour les applications, les chaînes et les sites Web qui empêchent la diffusion de vos annonces sur les sites Web suspects et peu performants.

Ajoutez-le à votre compte Google Ads et vous exclurez immédiatement les fraudeurs et améliorerez la qualité de votre trafic.

Cela aide à protéger votre image de marque, à éviter les sites Web non pertinents, à arrêter les clics illégitimes et à améliorer votre retour sur investissement.

Téléchargez la liste complète des exclusions ci-dessous.