Les plus gros réseaux de fraude publicitaire en ligne découverts (jusqu'à présent)

Publié: 2020-11-10La fraude publicitaire numérique est un problème de plus en plus important qui ne cesse de croître d'année en année. Avec des annonceurs prêts à dépenser des milliards en publicités chaque année, cela a attiré un grand nombre de fraudeurs.

Nous ne parlons pas seulement de quelques personnes qui cliquent sur les annonces d'autres personnes ; nous parlons d'énormes réseaux de fraude publicitaire qui ont les yeux rivés sur les gros sous.

Ces groupes clandestins louches réfléchissent continuellement à des stratagèmes de fraude élaborés pour escroquer des millions d'annonceurs. Habituellement, sous la forme de logiciels malveillants ou de botnets, ces fraudeurs infectent l'ordinateur d'autres personnes pour cliquer à leur place.

Pour faire la lumière sur le côté obscur du Web, nous examinons les plus grands réseaux de fraude publicitaire en ligne qui ont été découverts. Actuellement, de nombreux réseaux de fraude publicitaire très médiatisés ont été identifiés et de nouveaux sont découverts tous les quelques mois.

Pour vous donner une idée de combien ces réseaux de fraude publicitaire coûtent aux annonceurs (et à vous !), nous avons compilé une liste des plus grands réseaux de fraude publicitaire jamais vus.

Voici les plus grands réseaux de fraude publicitaire en ligne découverts à ce jour. Commençons par le plus petit de la liste, Clickbot.A.

Clickbot.A (2006)

- Plus de 100 000 machines infectées

- Plus de 10 000 $ de gains frauduleux par jour (estimation)

- Démantelé en 2006

Le premier réseau de fraude publicitaire sur notre liste est Clickbot.A, un logiciel malveillant spécialement conçu pour cliquer activement sur les publicités Internet au paiement par clic. Découvert en 2006 par le chercheur Swa Frantzen, à l'époque, le malware n'infectait que 100 ordinateurs, mais est rapidement passé à plus de 100 000 machines.

Le bot a été écrit en tant que plugin pour Internet Explorer et a utilisé les ordinateurs de la victime pour cliquer automatiquement sur les publicités au paiement par clic. Le chiffre réel du coût de ce groupe de fraude aux annonceurs est inconnu, mais il a été estimé à environ 10 000 $ par jour.

Mis à part le nombre de machines infectées, on ne sait pas grand-chose d'autre sur le groupe à l'origine du fonctionnement du botnet. À ce jour, aucune arrestation ou accusation n'a été portée par des responsables de l'application des lois et les créateurs restent inconnus.

Cependant, ce que nous savons, c'est que la RSA et Panda Software ont travaillé ensemble pour le démanteler et qu'à ce jour, ce n'est plus une menace pour les annonceurs.

DNSChanger (2006)

- Plus de 4 000 000 de machines infectées

- Plus de 6 000 $ de gains frauduleux par jour

- Fermeture par le FBI en 2012

Le prochain groupe de fraude publicitaire sur notre liste est un gang d'Estoniens qui ont créé un programme informatique afin de forcer des publicités à des utilisateurs peu méfiants.

Découvert en 2006 et toujours actif aujourd'hui, DNSChanger est un malware qui infecte les ordinateurs des utilisateurs et leur injecte des publicités.

Conçu pour se propager aux ordinateurs voisins sur les réseaux, ce malware a infecté plus de 4 millions d'ordinateurs à son apogée. Depuis qu'il a été perquisitionné par le FBI, le nombre a considérablement diminué, mais le programme est toujours actif aujourd'hui sur certains ordinateurs.

Une fois qu'un ordinateur était infecté, le malware fonctionnait en envoyant des publicités à l'utilisateur et en comptant son adresse IP unique comme une impression. Avec une vaste collection d'utilisateurs infectés, le gang vendrait alors du faux trafic et des impressions à des clients sans méfiance en se faisant passer pour une fausse agence de marketing numérique, Rove Digital.

Les clients pensaient qu'ils achetaient du trafic et de l'espace publicitaire de qualité pour leurs publicités, alors qu'en fait, leurs publicités étaient simplement vues par des robots. Le client paierait pour le service et recevrait ensuite une énorme quantité de vues fausses et frauduleuses. De nombreuses grandes organisations gouvernementales et multinationales ont été fraudées, dont la NASA à hauteur de 60 000 $.

Au fil des années d'activité, Rove Digital a réussi à facturer à ses clients plus de 14 millions de dollars en frais de publicité. Cela représente environ 6 000 $ par jour de revenus frauduleux, ce qui, bien qu'il s'agisse du plus petit montant de notre liste, représente beaucoup d'argent au fil des ans.

Le chef du groupe, l'Estonien Vladimir Tsastsin, qui a été arrêté et extradé vers les États-Unis pour ses crimes, a été condamné à 87 mois pour son implication. D'autres membres du groupe ont également été condamnés à des peines allant de 40 à 48 mois.

DrainerBot (2019)

- Estimation de 40 000 $ + gains par jour

- Plus de 1 000 000 de téléphones Android infectés

L'un des réseaux de fraude publicitaire les plus récemment découverts s'appelle DrainerBot et tire son nom du fait qu'il draine à la fois les données et la batterie des appareils mobiles.

Découvert à l'origine par Oracle en février 2019, il n'y a pas de chiffres exacts sur le nombre d'appareils infectés, mais c'est sans aucun doute plus d'un million. Trouvé dans un kit de développement logiciel (SDK) visant à aider les développeurs d'applications à monétiser la version téléchargée illégalement de leurs applications, on ne sait pas non plus combien d'argent le bot a gagné.

Une fois qu'un appareil a été infecté par DrainerBot, le bot diffuse continuellement des publicités vidéo en arrière-plan de l'appareil. Chaque publicité vidéo est enregistrée comme une vue légitime par le réseau publicitaire alors qu'en réalité, aucun humain n'a vu la vidéo.

Cela draine les données mobiles de l'appareil à un rythme extrêmement rapide tout en utilisant jusqu'à 10 Go de données mobiles par mois. Comme l'appareil diffuse des publicités vidéo en arrière-plan en continu, la batterie est également utilisée incroyablement rapidement et laisse souvent l'appareil chaud au toucher.

Personne n'a revendiqué la responsabilité ou n'a été poursuivi pour le malware, car il semble entouré de mystère.

Hummingbad (2016)

- Plus de 10 000 000 de téléphones Android infectés

- Plus de 10 000 $ de gains frauduleux par jour

- Toujours actif aujourd'hui

Passant à un autre type de réseau de fraude, ce groupe suivant se concentre principalement sur les publicités mobiles par opposition aux publicités sur ordinateur.

Découvert en 2016 par la société de sécurité Check Point, Hummingbad est le nom d'un type de malware mobile qui cible spécifiquement les utilisateurs d'Android. Les chercheurs ont estimé que le logiciel malveillant a visionné frauduleusement plus de 20 millions de publicités par jour et téléchargé 50 000 applications à des utilisateurs mobiles sans méfiance à son apogée.

Toutes ces activités frauduleuses ont généré des bénéfices quotidiens d'environ 10 000 $ pour le réseau de fraude et les ont aidés à étendre leur réseau. Avec des revenus de 300 000 $ par mois, c'est une énorme somme d'argent perdue à cause de la fraude.

À ce jour, le malware est toujours actif sur certains appareils Android et génère toujours des milliers de bénéfices par jour. Bien que la sensibilisation des utilisateurs au malware ait permis de réduire considérablement le nombre, il est probable que le malware ne sera jamais complètement supprimé, en particulier avec 10 millions d'appareils infectés.

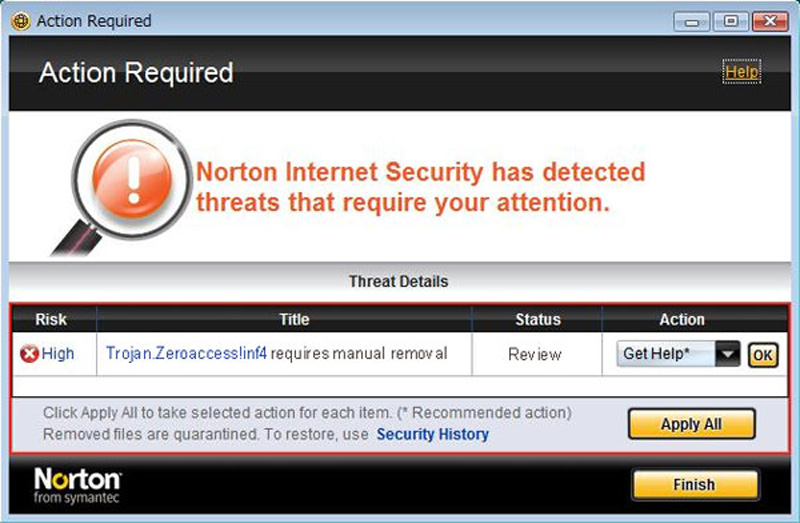

ZéroAccès (2011)

- Plus de 2 000 000 de machines infectées

- Plus de 100 000 $ de gains frauduleux par jour

Le prochain sur notre liste est un virus de cheval de Troie secret qui a réussi à infecter plus de 2 millions d'ordinateurs en 2011 et 2012. Découvert en mai 2011, une fois que le cheval de Troie a infecté un ordinateur, il commencerait à télécharger des logiciels malveillants et d'autres programmes tout en restant anonyme de l'utilisateur .

Il y a eu diverses estimations de la taille du botnet allant d'un million à 9 millions. Une fois que le botnet a infecté le système, il commencera soit à extraire des crypto-monnaies telles que Bitcoin, soit à cliquer frauduleusement sur des publicités.

Le montant d'argent gagné par le réseau de fraude a été estimé à environ 100 000 $ par jour. Avec des millions d'ordinateurs touchés, il ne fait aucun doute qu'il s'agit de l'un des plus grands botnets jamais découverts. Combinez cela avec le fait qu'il est utilisé pour cliquer activement sur les publicités PPC et cela en fait également l'un des plus grands réseaux de fraude publicitaire trouvés.

Depuis sa découverte, de nombreux correctifs et outils antivirus ont été publiés pour aider à réparer les ordinateurs infectés. À ce jour, le botnet est toujours actif mais n'est plus aussi grand qu'avant. Ayant été découvert il y a plus de 6 ans, presque tous les logiciels antivirus sont capables de le détecter et de le supprimer des ordinateurs infectés.

Les créateurs du bot sont encore inconnus et ne seront probablement jamais identifiés. Cependant, avec la perspective de gagner 100 000 $ ou plus par jour, il y a de fortes chances que le réseau de fraudes revienne à l'avenir.

Caméléon (2013)

- Plus de 120 000 machines infectées

- Plus de 200 000 $ de gains frauduleux par jour

Si vous pensiez que 3 000 000 $ par mois étaient beaucoup d'argent perdu à cause de la fraude, alors essayez 6 000 000 $. C'est le montant des revenus frauduleux générés par le botnet baptisé Chameleon qui existe depuis 2013.

Découvert par Spider.io, le botnet est actuellement installé sur plus de 120 000 machines différentes et émule des milliards de visiteurs humains chaque jour. Les recherches de Spider.io ont estimé que le botnet sert plus de 9 milliards d'impressions publicitaires par mois. Avec un coût moyen par mile d'environ 69 cents, cela équivaut à plus de 6 millions de dollars de revenus frauduleux chaque mois.

Le botnet lui-même est installé sur les ordinateurs avec un simple programme javascript et s'exécute en continu en arrière-plan. Depuis sa découverte, peu d'informations supplémentaires ont été publiées. Normalement, lorsqu'un botnet est découvert, le nombre d'ordinateurs infectés diminue rapidement à mesure que le logiciel antivirus commence à les détecter.

Actuellement, la taille réelle du réseau Chameleon est inconnue, mais il est très probable qu'il soit beaucoup plus petit par rapport à ce qu'il était auparavant. A ce jour, on ne sait pas qui est responsable du réseau et qui l'exploite. Comme la plupart des autres réseaux de fraude publicitaire sur notre liste, il n'y a eu jusqu'à présent aucune arrestation par les autorités internationales.

Fondu silencieux (2020)

- Plus de 10 000 comptes Facebook compromis

- Plus de 4 millions de dollars de dépenses publicitaires frauduleuses

Si vous pensiez que la fraude publicitaire se limitait à Google Ads, détrompez-vous. L'un des plus récents stratagèmes de fraude publicitaire sur cette liste, le malware SilentFade a causé des ravages à Facebook et à de nombreux annonceurs lors de son opération.

Découvert par Facebook lui-même en 2020, le réseau de fraude publicitaire était opérationnel depuis 2018 et avait connu de nombreuses variantes. Le nom SilentFade est le nom interne de Facebook pour le malware qui signifie « exécuter silencieusement des publicités Facebook avec des exploits ».

Comparé aux autres types de logiciels malveillants de cette liste, SilentFade est assez unique. Au lieu de créer un bot automatisé pour cliquer sur les publicités Facebook d'autres personnes, ce malware a fait quelque chose de complètement différent.

En utilisant un exploit dans le système de Facebook, ce malware détournerait en fait les comptes des utilisateurs et commencerait à diffuser des publicités payantes sur eux sans même qu'ils s'en aperçoivent. Cela signifiait que les pirates derrière le groupe pouvaient diffuser des publicités sur pratiquement n'importe quel site Web gratuitement en utilisant l'argent d'autres personnes.

Dans l'ensemble, il est rapporté que le groupe a réussi à dépenser plus de 4 millions de dollars d'argent de l'utilisateur sur Facebook Ads. Bien que l'on ne sache pas combien d'argent ils ont gagné en faisant la publicité des nombreux biens et services dont ils faisaient la promotion, lorsque la publicité est gratuite, tout retour est un profit !

À partir de 2020, le programme a été fermé et l'exploit dont il a profité a été corrigé. Non seulement ce malware montre que les pirates sont intéressés par l'exploitation de réseaux autres que Google Ads, mais c'est aussi une bonne indication de ce que les logiciels malveillants de fraude publicitaire pourraient faire à l'avenir.

Méthbot (2016)

- 852 992 adresses IP uniques

- Plus de 3 000 000 $ de gains frauduleux par jour

Le papa des réseaux de fraude vient en tête de notre liste. Connu sous le nom de Methbot en raison de ses références à la « méthamphétamine » dans son code, ce type unique de réseau de fraude est devenu le plus grand réseau de fraude publicitaire jamais découvert.

Découvert à la mi-2016 par White Ops, le réseau a connu une croissance exponentielle au point de regarder frauduleusement plus de 300 millions de publicités vidéo par jour.

Contrairement aux autres réseaux de fraude mentionnés sur cette liste, celui-ci est unique dans la manière dont il effectue la fraude. Au lieu de s'installer sur les PC des victimes sans méfiance, le groupe utilise des serveurs dédiés avec des proxys pour visionner frauduleusement des publicités vidéo.

Un autre problème avec cette opération est qu'elle est incroyablement difficile à détecter. Avec plus de 852 992 adresses IP uniques faisant partie du réseau, la plupart d'entre elles sont louées à des FAI légitimes tels que Verizon, Comcast et Spectrum. Cela rend très difficile la distinction entre un téléspectateur frauduleux et un téléspectateur réel.

Avec un coût par miles sur les annonces display allant de 3,27 $ à 36,72 $, le réseau est en mesure de générer 3 à 5 millions de dollars de revenus par jour. Il s'agit sans aucun doute du plus grand groupe de fraude au clic découvert à ce jour. Avec plus de 200 à 400 millions d'impressions générées par jour, la taille de ce réseau de fraude est pratiquement inconnue.

Depuis sa découverte, le groupe de fraude a fait les gros titres de nombreux journaux et a attiré beaucoup d'attention. En plus de publier un livre blanc sur l'opération Methbot, White Ops a également publié une énorme liste d'adresses IP sur liste noire pour aider les annonceurs à empêcher l'opération d'affecter leurs publicités.

Avec l'aide de diverses sociétés de sécurité recherchant cette opération, le réseau de fraude se réduit de jour en jour.

Ce réseau de fraude unique montre que les fraudeurs réfléchissent constamment à de nouvelles façons d'échapper à la détection et de se faire passer pour légitime. Apprendre de ce groupe donnera aux chercheurs des informations précieuses sur la façon dont les futurs anneaux publicitaires pourraient décider de fonctionner.

Alors voilà, les principaux réseaux de fraude découverts jusqu'à présent. La taille de la fraude augmentant presque chaque année, il y a de fortes chances que de nouveaux réseaux de fraude publicitaire soient découverts à l'avenir. Cependant, grâce aux efforts constants de nombreuses sociétés de recherche en sécurité, elles nous tiendront au courant de tous les derniers développements.

Protégez-vous du prochain Methbot

Les botnets et les groupes de fraude publicitaire vous ont rendu paranoïaque ? Ne vivez pas dans la peur des fraudeurs qui cliquent sur vos annonces, protégez-vous dès aujourd'hui avec le meilleur logiciel de prévention de la fraude aux clics au monde.

Inscrivez-vous ci-dessous pour votre essai gratuit de 14 jours sans aucune information de carte de crédit requise.