Munculnya phishing selama minggu-minggu darurat: praktik terbaik dan otentikasi untuk membela diri

Diterbitkan: 2020-04-28Dalam artikel ini

Mengapa upaya pelecehan meningkat? Sebab, saat ini penerima lebih rentan. Mari kita lihat langkah-langkah yang dapat diambil perusahaan dan keuntungan dari sistem DKIM, DMARC, dan—di masa depan—BIMI.

Penjahat dunia maya selalu mencoba memanfaatkan masa-masa sulit untuk menyampaikan penipuan mereka, baik itu phishing , penipuan , atau jenis penyalahgunaan lainnya. Minggu-minggu yang kita alami memang tidak terkecuali.

Apa dasar dari "momentum" penjahat dunia maya ini? Mereka berharap filter penerimaan akan mengendur selama minggu-minggu ini, yang merupakan hipotesis tak berdasar, dan penerima akan menjadi lebih rentan dan cenderung berinteraksi dengan komunikasi di kotak masuk mereka.

Hipotesis kedua ini sebenarnya ditemukan, seperti yang ditunjukkan dalam posting blog kami sebelumnya. Di sana, kami melaporkan bagaimana rasio pembukaan dan klik bulan Maret secara signifikan lebih tinggi daripada rata-rata untuk sisa tahun ini.

Kami selalu berada di garis depan dalam memerangi semua jenis penyalahgunaan melalui email dengan menambahkan diskusi dan melakukan segala daya kami untuk mencegah penyebaran komunikasi penipuan. Hari ini, kami ingin memberi Anda gambaran yang lebih tepat tentang seperti apa upaya phishing, ditambah beberapa indikasi tentang cara melawan kejahatan dunia maya .

MailUp telah membangun hubungan global yang solid dengan ISP dan daftar hitam selama bertahun-tahun. Kita semua terus-menerus berbagi informasi tentang kebijakan, praktik, dan masalah. Siapa pun yang ingin membantu MailUp memberikan layanan yang lebih baik atau berkolaborasi dipersilakan. Tolong, tulis kami di abuse@mailup.com .

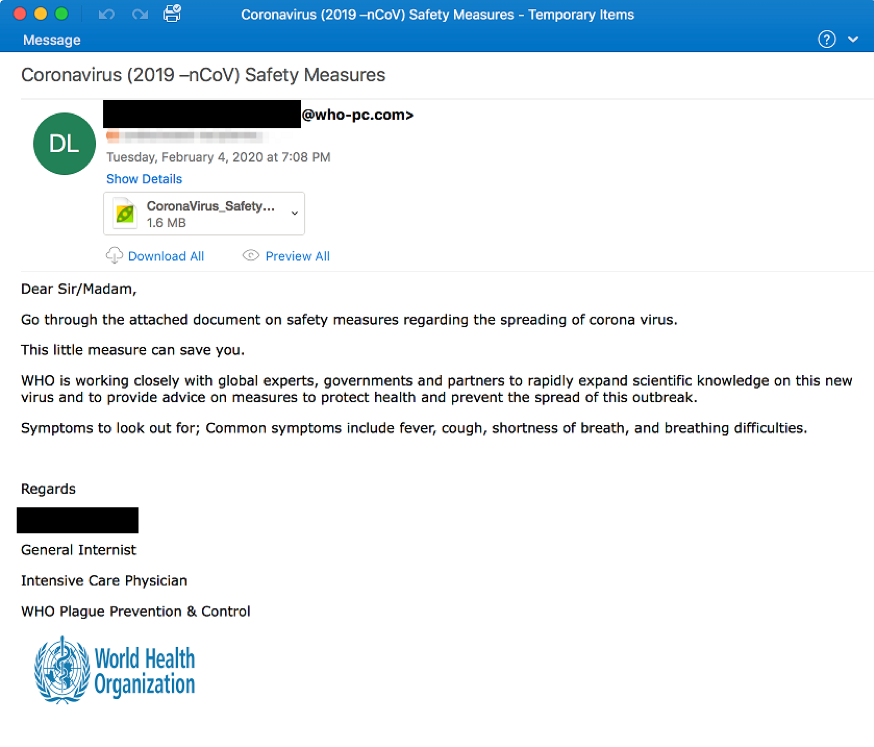

Kasus phishing dilaporkan selama keadaan darurat saat ini

Kami telah mengetahui banyak upaya penyalahgunaan, bahkan jika itu tidak memengaruhi infrastruktur MailUp. Ini dapat dikelompokkan menjadi dua kategori makro :

1. Upaya phishing yang disamarkan sebagai komunikasi institusional . Anda akan menemukan beberapa contoh upaya tersebut di posting ini.

2. Malware yang ditransmisikan melalui situs yang mirip dengan peta infeksi Universitas Johns Hopkins.

Teman-teman SpamHaus kami merangkum situasi umum dalam posting blog ini.

Praktik terbaik untuk mempertahankan diri dari phishing

Meskipun dengan kesadaran bahwa phishing tidak dapat diselesaikan sepenuhnya, mari kita lihat praktik terbaik yang dapat mencegah (bahkan mencegah ) jenis masalah ini:

- Selalu berusaha untuk membuat identitas merek Anda dapat dikenali dalam pesan yang Anda kirim. Ini mungkin tampak sepele tetapi tidak: mereka yang melakukan phishing, bahkan jika mereka mencoba untuk meniru logo Anda, tidak akan pernah bisa 100% menyalin semua detail yang merupakan bagian dari identitas digital Anda.

- Jangan gunakan domain “mirip” atau “sepupu” dalam komunikasi resmi Anda. Jika penerima dapat mengharapkan komunikasi dari domain seperti “nama-merek-email.com”, maka mereka dapat keliru mempertimbangkan domain sah yang bukan (misalnya “nama-merek-email.com” atau “nama-merek-mail.com”). Selalu gunakan domain Anda dan, jika Anda ingin membedakan alurnya, gunakan subdomain (email.brandname.com), seperti yang ditunjukkan dalam praktik terbaik yang diterbitkan oleh M3AAWG.

- Ketahui domain mana yang digunakan dalam tanda tangan DKIM dan, jika mungkin, coba sejajarkan domain ini dengan domain yang Anda gunakan sebagai pengirim.

- Publikasikan kebijakan DMARC yang sesuai (karantina/tolak) untuk menjaga reputasi domain Anda. Meskipun penyerang akan terus menggunakan domain serupa, peluang mereka untuk menipu penerima akan berkurang secara signifikan. Selanjutnya, ini akan membuat Anda siap untuk memanfaatkan berita ekosistem Pemasaran Email (BIMI, misalnya) dengan sebaik-baiknya di masa mendatang.

Apakah Anda bertanya-tanya apa arti singkatan DKIM, DMARC, dan BIMI? Mari kita jelaskan ini.

Otentikasi: apa itu dan untuk apa mereka

DKIM

DKIM (singkatan dari DomainKeys Identified Mail) adalah sistem otentikasi email. Dengan menambahkan tanda tangan terenkripsi , itu membuat penerima dapat memverifikasi apakah pesan telah diubah , setidaknya di bidang dasarnya, antara pengiriman dan penerimaan.

Yaitu, kunci publik DKIM kami harus ditambahkan ke pengaturan domain web Anda dan tanda tangan khusus ditambahkan ke semua email yang kami kirimkan untuk Anda.

Enkripsi tanda tangan ini didasarkan pada beberapa elemen dari setiap email yang dikirim dan oleh karena itu, unik untuk setiap pesan. Saat menganalisis email Anda, server email penerima akan mendekripsi tanda tangan dengan kunci publik yang disebutkan di atas. Ini kemudian akan menghasilkan string hash baru berdasarkan elemen yang sama. Email akan dianggap sebagai otentifikasi-DKIM, jika ada kecocokan antara tanda tangan yang didekripsi dan string hash yang baru. Berikut adalah contoh tanda tangan DKIM:

DKIM-Tanda Tangan: v=1; a=rsa-sha256; c=santai/santai; s=transaksional; d=mailup.com ;

h=Dari:Ke:Tanggal:Subjek:Versi MIME:Tipe-Konten:Id Daftar:Daftar-Berhenti Berlangganan:ID-Pesan; i=news-it@mailup.com;

bh=eFMbGLxi/7mcdDRUg+V0yHUTmA1F4EXExVBQxIxBr2I=;

b=ra3pGFHHvCr9OZsm9vnOid……..Yj00/+nTKs=

Jika pesan memiliki tanda tangan yang valid (yaitu, tidak dimanipulasi), maka domain penandatanganan—diidentifikasi oleh d=tag—akan mengomunikasikan siapa Anda kepada penerima yang kemudian akan menangani surat sesuai dengan itu. Sistem penilaian reputasi dari Penyedia Kotak Surat utama semakin memberikan bobot pada pengenal ini dibandingkan dengan yang lain (misalnya IP). Saat ini, beberapa penyedia (seperti Gmail) memungkinkan untuk memantau reputasi berdasarkan pengenal ini. Singkatnya, ini telah menjadi elemen wajib untuk penyampaian komunikasi.

Konfigurasi DKIM terjadi melalui konfigurasi catatan DNS. Ini bukan operasi yang sulit. Namun, tidak mungkin memiliki tanda tangan standar yang dipersonalisasi untuk semua pelanggan justru karena memiliki tanda tangan DKIM adalah wajib.

Untuk alasan ini, semua ESP utama menggunakan satu atau lebih tanda tangan dari domain layanan mereka. Ini memberikan kepatuhan praktik terbaik tetapi menghasilkan semacam "reputasi bersama" di antara semua pelanggan di cluster itu. Sekarang, ini mungkin tidak optimal dalam kasus-kasus tertentu (terutama jika beberapa pelanggan memiliki volume yang jauh lebih besar atau kinerjanya lebih rendah daripada yang lain).

Untuk alasan ini, platform MailUp menawarkan kesempatan untuk menggunakan domain Anda sendiri sebagai tanda tangan DKIM. Kami tersedia untuk semua pelanggan melalui konsultasi keterkiriman kami bagi mereka yang mencari informasi lebih lanjut atau memerlukan bantuan dalam mengonfigurasi catatan DKIM.

Lindungi surat Anda

Belum menjadi pelanggan MailUp? Hubungi kami

DMARC

Pada dasarnya, DMARC memungkinkan pemilik domain, yang juga merupakan pengirim pesan email, untuk meminta penyedia email agar tidak mengirimkan pesan tidak sah yang tampaknya berasal dari domain mereka . Seperti yang mungkin sudah Anda duga, ini adalah mekanisme yang berguna untuk mencegah serangan phishing dan spoofingat.

Dari sudut pandang teknis, DMARC (Domain-based Message Authentication, Reporting & Conformance) adalah sistem berbasis otentikasi DKIM dan SPF yang membantu server penerima (misalnya Gmail, Yahoo, Libero, dll.) mengetahui apa yang harus dilakukan ketika sebuah pesan dapat tidak diautentikasi . Untuk melakukannya, memungkinkan pengirim e-mail untuk menerbitkan " kebijakan " untuk menginstruksikan server penerima tentang cara mengelola masalah otentikasi. Selanjutnya, DMARC menyediakan mekanisme pelaporan atas tindakan yang diambil, berdasarkan kebijakan. Dengan cara ini, ini mengoordinasikan hasil DKIM dan SPF dan menentukan dalam keadaan apa alamat email pengirim, yang sering terlihat oleh penerima akhir, dapat dianggap sah.

Lembaga keuangan dan perusahaan lain yang terkena serangan phishing dan spoofing dapat melindungi diri mereka dengan baik dengan menerapkan kebijakan DMARC.

Salah mengonfigurasi data DMARC dapat berdampak negatif secara substansial pada kemampuan pengiriman, tidak hanya untuk email yang dikirim melalui kami tetapi juga untuk semua komunikasi yang dikirim oleh domain yang mendukung DMARC (misalnya email karyawan ke penerima eksternal). Artinya, kami menyarankan Anda untuk berkonsultasi dengan pakar keterkiriman untuk penerapan kebijakan DMARC yang tepat .

BIMI

Bimi (Indikator Merek untuk Pesan Identification) merupakan waktu dekat E-mail Pemasaran.

Saat ini, telah diadopsi hanya oleh Verizon Media Group (dengan kata lain, Yahoo!& AOL) tetapi dengan komitmen oleh Google. BIMI adalah standar vendor-independen yang memungkinkan merek untuk menampilkan logo terverifikasi mereka di kotak masuk penerima untuk email yang sepenuhnya diautentikasi (DMARC).

BIMI mendorong merek-merek besar untuk mengadopsi otentikasi email yang memadai, khususnya DMARC, ketika mereka mengirim pesan massal kepada konsumen. Pengirim yang berkomitmen untuk menerapkan DMARC dihargai dengan tampilan logo mereka . Hal ini meningkatkan pengakuan dan kepercayaan.

Singkatnya

Seperti yang mungkin Anda perhatikan, saran kami adalah mengambil kendali sebelumnya. Kami yakin bahwa rangkaian implementasi ini akan membuahkan hasil dalam hal perlindungan penyalahgunaan dan kualitas pengiriman.

Nyatanya, mengirim saja tidak cukup. Spam, database usang, dan pengaturan yang salah dapat mengurangi tingkat pengiriman dan merusak reputasi merek Anda. Untuk melindungi diri Anda dari risiko, Anda dapat mengandalkan layanan Deliverability Suite. Konfigurasi yang disesuaikan dan pemantauan konstan akan selalu menjaga pengiriman Anda tetap aman.