Come individuare un'e-mail di phishing? [Una guida definitiva]

Pubblicato: 2019-07-11Sommario

Che cos'è il phishing?

6 attacchi di phishing comuni

10 suggerimenti su come individuare un'e-mail di phishing

Avvolgendo

Ogni anno migliaia di persone perdono i loro sudati guadagni a causa di attacchi di phishing, che vengono effettuati principalmente tramite e-mail.

Se non sai come individuare un'e-mail di phishing , devi recuperare un po' di tempo. Tali truffe colpiscono tutti e sono oggi più diffuse che mai.

Lo sapevate…?

- L'utente medio riceve 16 e-mail dannose al mese.

- Oltre il 75% delle aziende ha subito un attacco di phishing via e-mail.

- La violazione digitale costa in media alle aziende di medie dimensioni 1,6 milioni di dollari.

- Il phishing è un'industria da 5 miliardi di dollari.

- Secondo un recente sondaggio, il 97% delle persone non riesce a identificare un'e-mail di phishing.

Come puoi vedere, il phishing è una seria minaccia sia per gli individui che per le aziende e un piccolo errore può costare molto.

Questo pone la domanda:

Come puoi proteggerti?

La chiave è capire come funziona questo tipo di truffa e i suoi segnali di allarme. Ciò ti consentirà di individuare le e-mail fraudolente a un miglio di distanza.

Non preoccuparti, battere i criminali informatici è più facile di quanto pensi e alla fine dell'articolo scoprirai come si fa.

Quindi, diamoci da fare.

Che cos'è il phishing?

Il phishing è simile alla pesca in uno stagno, ma invece di attaccare l'amo a una canna da pesca, il phisher lo inserisce in un'e-mail. In questo modo, possono rubare informazioni personali.

Ora ti starai chiedendo:

Come si fa?

Bene, il phisher si spaccia per una persona o un'azienda genuina e convince gli utenti a fare clic su un collegamento a un sito Web, che sembra il vero affare. In realtà è un falso, progettato per essere il "gancio" dell'intera operazione. Una volta che gli utenti inseriscono le loro informazioni, vengono effettivamente rubate.

In alternativa, gli hacker potrebbero indurre le persone a scaricare un file che sembra innocuo ma in realtà è malware o ransomware.

Il malware è un software dannoso progettato per rubare dati. Al contrario, il ransomware crittografa tutti i file su un computer infetto. L'hacker può quindi richiedere un riscatto per decrittografare i dati.

Ora che sappiamo cos'è il phishing, scopriamo i tipi più comuni di attacchi di phishing.

6 attacchi di phishing comuni

Gli attacchi di phishing sono di tutte le forme e dimensioni:

1. Phishing ingannevole

Il phishing ingannevole è il tipo meno sofisticato e più comune di truffa di phishing via e-mail . Utilizza un approccio "spruzza e prega", in cui le e-mail di massa vengono inviate a milioni di utenti.

Questi sono i messaggi "Hai vinto un premio" e "Messaggio URGENTE dalla tua banca" che cercano di ingannare gli utenti instillando loro paura o accecandoli con l'avidità.

Molto spesso è coinvolta una pagina web falsa, che assomiglia molto a quella reale.

Ad esempio, i truffatori PayPal potrebbero inviare un'e-mail chiedendo agli utenti di fare clic su un collegamento per risolvere un problema con il proprio account. Il link li condurrà a una falsa pagina PayPal, dove i loro dettagli di accesso verranno raccolti e inviati a un altro sito.

A volte, gli hacker giocano sulla curiosità degli utenti inviando e-mail vuote con un allegato dannoso.

Questo è stato esattamente il modo in cui il ransomware Locky, considerato uno dei più efficaci malware per la crittografia dei file, si è diffuso nel 2017.

In sole 24 ore, gli autori delle minacce hanno inviato 23 milioni di e-mail con un file zip che nascondeva il payload dannoso e una riga dell'oggetto che diceva "scansione", "stampa" o "download".

Una volta che qualcuno ha fatto clic sul file, il ransomware Locky ha crittografato tutti i suoi file su tale computer. Per recuperare i dati, le sfortunate vittime hanno dovuto pagare 0,5 bitcoin (2.300 dollari all'epoca).

Nel tempo tali truffe sono diventate ancora più sofisticate. Se vuoi proteggerti, devi sapere come identificare un'email di phishing .

La prevenzione è l'unico approccio praticabile qui. Una volta eseguito il software dannoso, non c'è molto che puoi fare.

2. Spear phishing

A differenza del phishing ingannevole, questo tipo di truffa è molto più personalizzato.

Gli attori delle minacce personalizzano le e-mail di attacco con il nome del bersaglio e altri dettagli per indurli a credere che l'e-mail sia genuina.

L'obiettivo dello spear phishing è lo stesso del phishing ingannevole: indurre la vittima a scaricare un file dannoso o a inserire informazioni personali su una pagina Web falsa.

A livello personale, gli aggressori potrebbero spacciarsi per un'azienda di cui ti fidi, come la tua banca.

Potrebbero inviare e-mail affermando che c'è qualche discrepanza nel tuo account. Per risolverlo, presumibilmente, è necessario fare clic sul collegamento specificato e compilare i campi richiesti.

Mentre tali truffe prendono di mira le persone, il più delle volte, sono rivolte alle aziende.

I messaggi di spear phishing che prendono di mira le aziende possono presentarsi in diverse forme, come un falso ordine di acquisto di un cliente o una falsa richiesta del cliente.

Tuttavia, il tema centrale rimane lo stesso: indurre i destinatari a credere che l'e-mail provenga da una fonte affidabile.

3. Frode del CEO

Questo è un tipo molto specifico di truffa di phishing.

Funziona così:

L'hacker si traveste da CEO di un'azienda e invia un messaggio di posta elettronica a un dipendente di alto livello, richiedendo un trasferimento di denaro su un determinato account.

La chiave di tali campagne dannose è avere abbastanza informazioni sul CEO dell'azienda e presentarsi come loro.

Questa è l'unica cosa (ed è una cosa importante) che li distingue da una campagna di phishing "spray and pray".

4. Phishing Dropbox

Alcuni phisher prendono di mira gli utenti di un'azienda o di un servizio specifico.

Prendi Dropbox, per esempio. Milioni di persone lo usano ogni giorno per condividere file e creare backup.

Data la sua popolarità, non c'è da meravigliarsi se gli hacker prendono di mira ripetutamente i suoi utenti.

In uno di questi attacchi, agli utenti di Dropbox è stato detto che qualcuno ha inviato loro un file, ma è troppo grande per essere inviato come allegato di posta elettronica. I phisher avevano fornito "convenientemente" un collegamento da cui accedere a tale file.

Naturalmente, il collegamento ha portato a una falsa pagina di accesso a Dropbox, da cui i criminali informatici sono stati in grado di rubare le credenziali di accesso degli utenti.

5. Phishing di Google Documenti

Gli hacker prendono di mira gli utenti di Google Docs più o meno allo stesso modo in cui depredano gli utenti di Dropbox.

Vale a dire, creano una falsa pagina di accesso all'account Google e quindi la utilizzano per raccogliere le credenziali dell'utente.

Bene, questi sono solo alcuni esempi di email di phishing . Ci sono molti altri tipi di truffe in giro.

Sebbene l'obiettivo e i meccanismi di questi attacchi possano variare, sono tutti incentrati sul convincere l'utente a scaricare un file dannoso o a inserire informazioni personali su una pagina Web falsa.

Ora, impariamo come identificare tali attacchi.

10 suggerimenti su come individuare un'e-mail di phishing

Sapevi che ogni giorno vengono effettuati 135 milioni di tentativi di attacchi di phishing? O che quasi il 25% delle vittime non recupera mai completamente le perdite?

La minaccia di un attacco e-mail di phishing è reale.

Questo è perché:

I phisher prendono di mira sia aziende che individui.

Se usi la posta elettronica, sei tecnicamente a rischio.

Quindi cosa puoi fare per tenerti al sicuro?

Bene, dai un'occhiata ai seguenti suggerimenti la prossima volta che apri la tua casella di posta.

1. Non fidarti ciecamente del nome visualizzato.

L'alterazione del nome visualizzato di un'e-mail è un classico stratagemma utilizzato dai phisher.

È così che funziona:

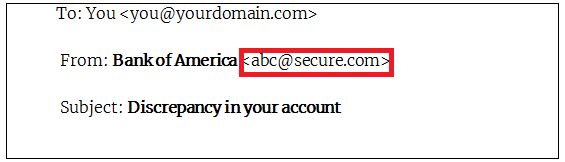

Un utente malintenzionato impersona un'azienda utilizzando il suo nome mentre ti invia un'e-mail da un'e-mail completamente diversa.

Ad esempio, supponiamo che un hacker voglia falsificare il marchio "Bank of America". Potrebbe usarlo con un nome di dominio inaudito, come secure.com .

Quindi l'e-mail che ti è stata consegnata sarà simile a questa:

Una volta consegnata, l'e-mail appare autentica, poiché la maggior parte delle caselle di posta mostra solo il nome visualizzato.

Tuttavia, fidarsi ciecamente del nome visualizzato può metterti nei guai, come mostrato nell'esempio sopra.

Allora qual è la soluzione?

Innanzitutto, controlla l'indirizzo e-mail nel campo "da" dell'intestazione dell'e-mail.

Se non corrisponde al nome visualizzato, puoi scommettere che si tratta di una truffa.

Detto questo, anche se l'indirizzo email sembra autentico, non è abbastanza! È noto che gli hacker alterano anche gli indirizzi e-mail.

La buona notizia è che è tutto ciò che possono fingere.

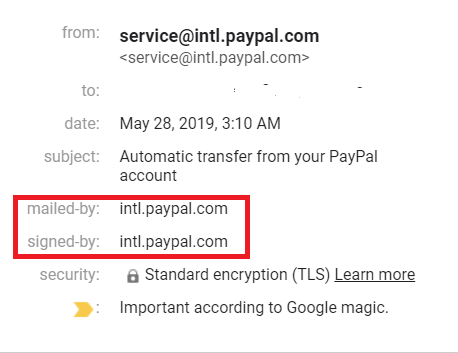

Gli altri campi nell'intestazione dell'e-mail possono raccontarti tutta la storia. Vale a dire: i campi "spedito da" e "firmato da".

Le e-mail di aziende legittime avranno queste sezioni. Ancora più importante, i campi "spedito da" e "firmato da" avranno il nome della stessa azienda.

Ecco un esempio:

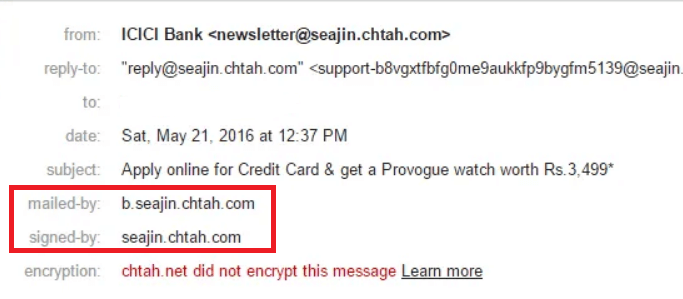

Nel caso in cui vi sia una discrepanza tra spedito da e firmato da, l'e-mail potrebbe essere una truffa.

Ecco un esempio di phishing, in cui i campi inviato da e firmato da , mentre sono presenti, non corrispondono.

2. Controllare gli URL per un nome di dominio fuorviante.

Supponiamo che tu abbia ricevuto un'email da questo indirizzo:

Apple.Infocenter.com

Ora, pensi che questo dominio appartenga ad Apple?

Se hai detto di sì, ti sbagli. Gli hacker spesso sfruttano la mancanza di conoscenza delle persone su come funziona.

Vedete, in un nome di dominio, l'ultima parte è la più importante, mentre quella a sinistra è sostanzialmente insignificante.

Quindi, nell'esempio di cui sopra, "Infocenter" è il nome di dominio effettivo. Ciò significa che una società sconosciuta chiamata Infocenter , non Apple , ti ha inviato l'e-mail.

L'utilizzo di un nome noto come dominio figlio è uno dei segni rivelatori del phishing .

Gli hacker usano spesso questa tattica per indurre gli utenti a credere che l'e-mail provenga da una fonte attendibile.

Per fortuna, ora lo sai meglio e non ti innamorerai di trucchi così economici.

3. Controllare un collegamento prima di fare clic su di esso.

Nessuno può falsificare un nome di dominio, semplicemente non è possibile.

Tuttavia, qualsiasi hacker comune può nasconderlo in un collegamento: è facile come una torta.

Questo ci porta alla domanda principale:

In che modo i criminali informatici nascondono collegamenti dannosi?

Beh, di solito usano una delle tre tattiche che menzioneremo adesso.

Per uno , potrebbero utilizzare un servizio di accorciamento dei collegamenti per nascondere la vera destinazione di un collegamento. Quindi, se vedi un collegamento abbreviato in un'e-mail non richiesta, fai attenzione.

Non fare clic su tali collegamenti. Invece, prima scopri di cosa tratta il collegamento utilizzando uno strumento di espansione URL gratuito, come CheckShortURL o LinkExpander .

Un'altra tattica comune consiste nell'utilizzare la codifica URL per nascondere la destinazione di un sito di phishing. Ad esempio, quando la lettera "A" è codificata come URL, viene letta come %41 .

Ecco un esempio di collegamento codificato: http%3A%2F%2Ftiny.cc%3F712q431bca

Il collegamento sembra strano e questo è spesso un segnale di avvertimento affidabile che qualcosa è sospetto.

Ecco la linea di fondo:

Se un collegamento contiene un mucchio di %, non fare clic su di esso.

Infine , l'ultima manovra per nascondere un URL è inserire il collegamento nel testo. Fortunatamente, identificare tali e-mail di phishing è facile.

Passa semplicemente il mouse sul testo del collegamento ipertestuale e vedrai il collegamento effettivo.

4. C'è un attaccamento non richiesto.

Le email con allegati non richiesti puzzano di frode:

Di solito, le aziende legittime non inviano e-mail casuali con allegati. Se vogliono che tu scarichi qualcosa, preferiscono indirizzarti al loro sito web.

Nel caso in cui il mittente sia un individuo e qualcuno noto a te, fai attenzione ai tipi di file allegati ad alto rischio come .zip, .exe e .scr.

Se non sei sicuro, la cosa migliore da fare è contattare direttamente il mittente e confermare se è stato effettivamente lui a inviare l'e-mail.

5. Controlla gli errori di ortografia.

Se un'e-mail è piena di errori di battitura, grammatica scadente, errori di formattazione o linguaggio imbarazzante, è molto probabile che sia fraudolenta.

Le aziende legittime prestano attenzione quando creano e-mail per i propri clienti.

Sebbene gli hacker siano diventati più sofisticati, a volte commettono ancora errori di base. Puoi ancora identificare facilmente un'e-mail sospetta per la maggior parte del tempo.

6. Leggi attentamente il saluto.

A chi è indirizzata l'e-mail? È indirizzato in modo vago, come in "Gentile cliente stimato"?

Se sì, probabilmente è una truffa.

Il più delle volte, le aziende legittime utilizzano il tuo nome e cognome.

7. L'e-mail ti chiede di inviare denaro.

Questo è un regalo morto.

Dopotutto, i tuoi soldi sono ciò che cercano i phisher. Se ti scrivono, prima o poi te lo chiederanno.

Non agire su un'e-mail che ti chiede di inviare denaro per coprire commissioni, spese, tasse o qualcosa di simile. È una truffa sicura.

8. L'e-mail richiede informazioni personali

È sempre un brutto segno quando un'e-mail richiede informazioni personali, come il numero della carta di credito o i dettagli del conto bancario.

La tua banca non ti chiederà i dettagli del tuo conto. Li ha già.

Allo stesso modo, altre società rispettabili o agenzie governative non ti invieranno email per condividere informazioni riservate. Non è così che funzionano.

Se ricevi un'e-mail di questo tipo, puoi essere certo che fa parte di una truffa di phishing.

9. L'e-mail fa un'offerta o una minaccia irrealistica.

I phisher spesso inducono le persone a rinunciare a denaro o informazioni sensibili promettendo una ricompensa o semplicemente spaventandole.

Ecco un esempio:

Ricevi un'e-mail che ti chiede di compilare rapidamente un modulo (che richiede i dettagli del tuo account). Questo, presumibilmente, se non desideri che il tuo conto bancario venga cancellato e che i beni vengano sequestrati.

Bene, questa è ovviamente una truffa.

Non è necessario essere Sherlock Holmes per capire che le banche non chiudono conti e non sequestrano beni solo perché qualcuno non ha risposto a un'e-mail.

Allo stesso modo, se un'e-mail offre una ricompensa che sembra troppo bella per essere vera, fai attenzione.

10. Rivedere la riga della firma.

È possibile identificare un attacco di phishing dalla riga della firma.

L'e-mail fornisce informazioni sul mittente? Elenca le informazioni di contatto dell'azienda?

In caso contrario, ci sono buone probabilità che l'e-mail sia un tentativo di phishing.

Le aziende rispettabili forniscono sempre tali informazioni nelle loro e-mail.

Tuttavia, ottenere una buona soluzione antivirus può anche aiutarti a stare al sicuro.

Avvolgendo

Il phishing è un tipo di attacco di ingegneria sociale, in cui gli hacker cercano di rubare le informazioni personali degli utenti.

Nel corso del tempo, tali attacchi sono diventati più frequenti, con ricerche che mostrano che ogni giorno vengono eseguiti 135 milioni di attacchi di phishing e-mail.

Il modo migliore per contrastare tali truffe è scoprire come individuare un'e-mail di phishing .

Questo articolo ha messo in luce cosa cercare quando si apre un'e-mail. Presta attenzione a questo e starai bene.

Bene, questa è stata la guida completa per scoprire come individuare un'e-mail di phishing .

Stai attento!

FAQ

Se sei caduto vittima di una truffa di phishing, segui questi passaggi immediatamente per prevenire o mitigare il danno.

Passaggio 1: disconnettere il dispositivo da Internet.

Se utilizzi il Wi-Fi, spegni semplicemente il router.

In caso di rete cablata, scollegare il cavo Internet dal laptop o dal desktop.

Passaggio 2: esegui il backup di tutti i tuoi file.

Un attacco di phishing può facilmente portare alla perdita di dati. Pertanto, non perdere tempo a creare un backup dei dati offline (offline perché non sei più connesso a Internet).

Utilizza un disco rigido esterno, una chiavetta USB o un DVD per eseguire il backup dei file.

Passaggio 3: eseguire una scansione antimalware.

Esegui una scansione completa del sistema utilizzando il tuo software antivirus/antimalware per eliminare o mettere in quarantena il malware che potrebbe essersi intrufolato nel tuo sistema.

Passaggio 4: modifica la password dell'e-mail.

Infine, cambia la password del tuo account di posta elettronica. Potresti prendere in considerazione l'attivazione dell'autenticazione a due fattori, che offre un ulteriore livello di difesa. Puoi anche considerare l'utilizzo di un gestore di password, che genera password complesse per te.

Per scoprire se un'e-mail è autentica o meno, controlla prima l'indirizzo e-mail elencato nella sezione "da" dell'intestazione dell'e-mail.

Se non corrisponde al nome del mittente o sembra sospetto, si tratta di una truffa di phishing.

Nel caso in cui l'indirizzo nel campo "da" sembri autentico, indaga ulteriormente controllando le sezioni "spedito da" e "firmato da".

Assicurati che l'e-mail sia firmata dalla stessa azienda che ha inviato l'e-mail.

Ecco alcune cose che dovresti cercare in un'e-mail di phishing:

Saluto generico: i truffatori in genere inviano un'e-mail fraudolenta a migliaia o addirittura milioni di persone contemporaneamente. Pertanto, queste e-mail tendono ad avere saluti generici, come "Il nostro stimato cliente". Se il tuo nome non compare nell'e-mail, sii sospettoso.

Collegamento contraffatto – Solo perché un collegamento ha un nome che riconosci non significa che il collegamento sia autentico. Passa il mouse sul collegamento per vedere se si collega effettivamente alla società reale. Una discrepanza qui indica una frode.

Richieste di trasferimento di denaro o informazioni personali: i truffatori inviano e-mail di phishing per sottrarre denaro. Potrebbero chiedere soldi a titolo definitivo o potrebbero prima provare a rubare le tue informazioni personali. Se ricevi un'email che richiede uno di questi, non agire su di esso.

Senso di urgenza: promuovere la paura o il senso di urgenza è una tattica comune utilizzata dai criminali informatici. Ad esempio, potrebbero chiederti di verificare le tue informazioni bancarie "immediatamente" per evitare la sospensione dell'account.

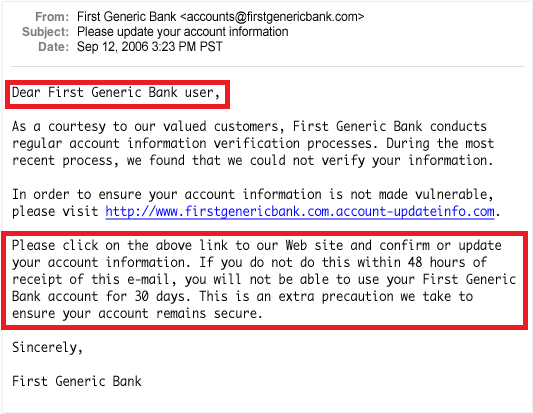

Ecco un esempio di phishing:

Come puoi vedere, l'e-mail tradisce alcuni dei segni più evidenti di phishing: un saluto generico, una richiesta di informazioni personali e l'uso di un linguaggio minaccioso.

Se hai ricevuto un'e-mail di phishing, segnalala inoltrandola alla Federal Trade Commission (FTC) all'indirizzo [email protected] e all'Anti-Phishing Working Group all'indirizzo [email protected].

Le e-mail di phishing sono messaggi di frode inviati da criminali informatici per indurre gli utenti a condividere le proprie informazioni personali. Ciò può includere numeri di conto bancario, password e dettagli della carta di credito.

Tali e-mail spesso chiedono agli utenti di fare clic su un collegamento incorporato e inserire le proprie informazioni personali su una pagina Web falsa, dove i loro dettagli vengono infine raccolti e passati agli hacker.

A volte, gli autori delle minacce cercano di convincere utenti ignari a scaricare un allegato dannoso, progettato per rubare dati riservati dai loro sistemi.