L'ascesa del phishing durante le settimane di emergenza: best practice e autenticazione per difendersi

Pubblicato: 2020-04-28In questo articolo

Perché sono in aumento i tentativi di abuso? Perché, in questo momento, i destinatari sono più vulnerabili. Diamo un'occhiata ai passi che le aziende possono intraprendere e ai vantaggi di DKIM, DMARC e, in futuro, dei sistemi BIMI.

I criminali informatici cercano sempre di sfruttare i momenti difficili per trasmettere le loro frodi , che si tratti di phishing , truffe o altri tipi di abuso. Le settimane che stiamo vivendo non fanno davvero eccezione.

Qual è la base di questo "slancio" dei criminali informatici? Sperano che il filtro di ricezione si allenti durante queste settimane, che è un'ipotesi infondata, e che i destinatari diventino più vulnerabili e inclini a interagire con le comunicazioni nella loro casella di posta.

Questa seconda ipotesi è in realtà fondata, come mostrato nel nostro precedente post sul blog. Lì, abbiamo riportato come i tassi di apertura e i clic di marzo fossero significativamente superiori alle medie per il resto dell'anno.

Siamo sempre stati in prima linea nella lotta contro ogni tipo di abuso via e-mail integrando la discussione e facendo quanto in nostro potere per prevenire la diffusione di comunicazioni fraudolente. Oggi vogliamo darvi un'idea più precisa di come sono i tentativi di phishing, oltre a qualche indicazione su come contrastare il cybercrimine .

MailUp ha costruito negli anni solide relazioni globali con ISP e blacklist . Condividiamo tutti costantemente informazioni su politiche, pratiche e problemi. Chiunque desideri aiutare MailUp a fornire un servizio migliore oa collaborare è il benvenuto. Per favore, scrivici a abuse@mailup.com .

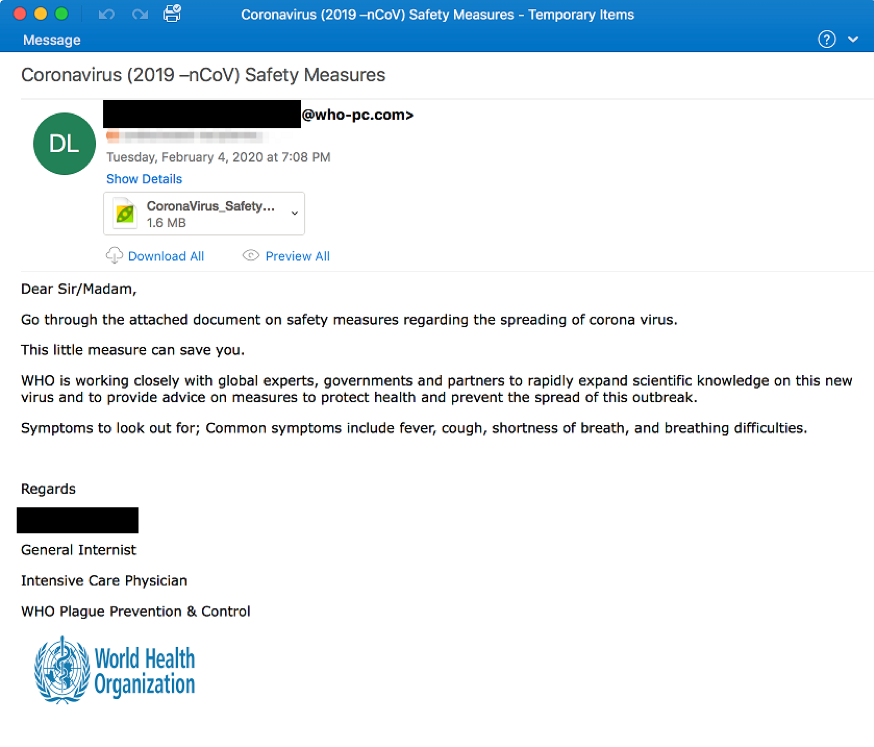

Casi di phishing segnalati durante l'attuale emergenza

Siamo venuti a conoscenza di numerosi tentativi di abuso, anche se non hanno interessato l'infrastruttura di MailUp. Questi possono essere raggruppati in due macro categorie :

1. Tentativi di phishing mascherati da comunicazioni istituzionali . Troverai diversi esempi di tali tentativi in questo post.

2. Malware trasmesso tramite un sito simile alla mappa delle infezioni della Johns Hopkins University.

I nostri amici di SpamHaus hanno riassunto la situazione generale in questo post sul blog.

Best practice per difendersi dal phishing

Pur nella consapevolezza che il phishing non può essere completamente risolto, diamo uno sguardo alle best practice che possono scoraggiare (se non addirittura prevenire ) questo tipo di problema:

- Cerca sempre di rendere riconoscibile la tua brand identity nei messaggi che invii. Questo può sembrare banale ma non lo è: chi fa phishing, anche se cerca di replicare il tuo logo, non potrà mai copiare al 100% tutti i dettagli che fanno parte della tua identità digitale.

- Non utilizzare domini "sosia" o "cugino" nelle comunicazioni ufficiali. Se i destinatari possono aspettarsi comunicazioni da domini come "marca-email.com", allora potrebbero erroneamente considerare domini legittimi che non lo sono (es. "marca-email.com" o "marca-mail.com"). Utilizza sempre il tuo dominio e, se desideri differenziare i flussi, adotta sottodomini (email.nomemarca.com), come indicato nelle best practice pubblicate dal M3AAWG.

- Sii consapevole di quale dominio viene utilizzato nella firma DKIM e, se possibile, prova ad allineare questo dominio con quello che utilizzi come mittente.

- Pubblica una policy DMARC appropriata (quarantena/rifiuto) per salvaguardare la reputazione dei tuoi domini. Sebbene gli aggressori continueranno a utilizzare domini simili, le loro possibilità di ingannare i destinatari saranno notevolmente ridotte. Inoltre, questo ti renderà pronto a sfruttare al meglio le notizie dell'ecosistema di e-mail marketing (BIMI, ad esempio) in futuro.

Ti stai chiedendo cosa significano le abbreviazioni DKIM, DMARC e BIMI? Facciamo luce su questo.

Autenticazioni: cosa sono e a cosa servono

DKIM

DKIM (acronimo di DomainKeys Identified Mail) è un sistema di autenticazione della posta elettronica. Aggiungendo una firma cifrata , rende i destinatari in grado di verificare se il messaggio è stato alterato , almeno nei suoi campi fondamentali, tra l'invio e la ricezione.

Vale a dire, la nostra chiave pubblica DKIM deve essere aggiunta alle impostazioni del tuo dominio web e una firma specifica viene aggiunta a tutte le e-mail che inviamo per te.

La cifratura di questa firma si basa su alcuni elementi di ogni e-mail inviata ed è, quindi, unica per ogni messaggio. Quando si analizza la posta elettronica, il server di posta ricevente decrittograferà la firma con la suddetta chiave pubblica. Quindi genererà una stringa newhash basata sugli stessi elementi. L'e-mail sarà considerata autenticata DKIM, se c'è una corrispondenza tra la firma decifrata e la nuova stringa hash. Ecco un esempio di firma DKIM:

Firma DKIM: v=1; a=rsa-sha256; c=rilassato/rilassato; s=transazionale; d=mailup.com ;

h=Da:A:Date:Subject:MIME-Version:Content-Type:List-Id:List-Unsubscribe:Message-ID; i=news-it@mailup.com;

bh=eFMbGLxi/7mcdDRUg+V0yHUTmA1F4EXExVBQxIxBr2I=;

b=ra3pGFHHvCr9OZsm9vnOid……..Yj00/+nTKs=

Se il messaggio ha una firma valida (cioè non manipolata), allora il dominio di firma, identificato dal d=tag, comunicherà chi sei ai destinatari che quindi gestiranno la posta di conseguenza. I sistemi di valutazione della reputazione dei principali Mailbox Provider hanno dato sempre più peso a questo identificatore rispetto ad altri (es. l'IP). Oggi alcuni provider (come Gmail) consentono di monitorare la reputazione in base a questo identificatore. In breve, questo è diventato un elemento obbligatorio per la consegna della comunicazione.

La configurazione di DKIM avviene attraverso la configurazione dei record DNS. Questa non è un'operazione difficile. Tuttavia, è impossibile avere una firma personalizzata standard per tutti i clienti proprio perché è obbligatorio avere una firma DKIM.

Per questo motivo, tutti i principali ESP utilizzano una o più firme dei loro domini di servizio. Ciò garantisce la conformità alle best practice ma produce una sorta di "reputazione condivisa" tra tutti i clienti di quel cluster. Ora, questo potrebbe non essere ottimale in alcuni casi (specialmente se alcuni clienti hanno volumi molto più grandi o hanno prestazioni inferiori rispetto ad altri).

Per questo motivo la piattaforma MailUp offre la possibilità di utilizzare il proprio dominio come firma DKIM. Siamo a disposizione di tutti i clienti attraverso la nostra consulenza sulla deliverability per coloro che cercano ulteriori informazioni o necessitano di aiuto nella configurazione dei record DKIM.

Proteggi i tuoi invii

Non sei ancora cliente MailUp? Contattaci

DMARC

In sostanza, DMARC consente al proprietario di un dominio, che è anche il mittente dei messaggi di posta elettronica, di chiedere ai provider di posta di non recapitare messaggi non autorizzati che sembrano provenire dal loro dominio . Come avrai intuito, questo è un meccanismo utile per prevenire attacchi di phishing e spoofing.

Da un punto di vista tecnico, DMARC (Domain-based Message Authentication, Reporting & Conformance) è un sistema basato su autenticazione DKIM e SPF che aiuta i server riceventi (es. Gmail, Yahoo, Libero, ecc.) a sapere cosa fare quando un messaggio può non è abbellito . Per fare ciò, consente al mittente dell'e-mail di pubblicare una “ politica ” per istruire i server riceventi su come gestire eventuali problemi di autenticazione. Inoltre, DMARC fornisce un meccanismo di segnalazione per le azioni intraprese, in base alla politica. In questo modo coordina i risultati di DKIM e SPF e specifica in quali circostanze l'indirizzo e-mail del mittente, spesso visibile al destinatario finale, può essere considerato legittimo.

Le istituzioni finanziarie e altre società soggette ad attacchi di phishing e spoofing possono proteggersi al meglio implementando una politica DMARC.

La configurazione errata di un record DMARC può avere un effetto sostanzialmente negativo sulla consegna, non solo per le e-mail inviate tramite noi, ma anche per tutte le comunicazioni inviate da un dominio abilitato DMARC (ad es. e-mail dei dipendenti a destinatari esterni). Ciò significa che ti consigliamo di consultare un esperto di deliverability per una corretta implementazione della policy DMARC .

BIMI

BIMI (Indicatori di marca per l'identificazione dei messaggi) rappresenta il prossimo futuro dell'e-mail marketing.

Attualmente, è stato adottato solo da Verizon Media Group (in altre parole, Yahoo! e AOL) ma con un impegno da parte di Google. BIMI è uno standard indipendente dal fornitore che consente ai marchi di visualizzare il proprio logo verificato nella casella di posta del destinatario per e-mail completamente autenticate (DMARC).

BIMI incoraggia i grandi marchi ad adottare un'adeguata autenticazione della posta elettronica, in particolare DMARC, quando inviano messaggi di massa ai consumatori. I mittenti che si impegnano a implementare DMARC vengono premiati con la visualizzazione del loro logo . Ciò migliora sia il riconoscimento che la fiducia.

In sintesi

Come avrai notato, il nostro consiglio è di prendere il controllo in anticipo. Siamo sicuri che questa serie di implementazioni sia destinata a dare i suoi frutti in termini di protezione dagli abusi e di qualità dell'invio.

In effetti, solo l'invio non è sufficiente. Spam, database obsoleti e impostazioni errate possono ridurre il tasso di consegna e danneggiare la reputazione del tuo marchio. Per proteggerti dai rischi puoi contare sui servizi di Deliverability Suite. Le sue configurazioni personalizzate e il monitoraggio costante manterranno sempre al sicuro la tua deliverability.