電子メール認証が配信可能性の向上にどのように役立つか

公開: 2020-08-21あなたが電子メールを送るとき、あなたはあなたの意図された受信者がそれらを受け取ることを知りたいですよね?

そのため、「配信可能性」という用語はあなたにとって重要である必要があります。

配信可能性が高いということは、メールが目的の場所に届いていることを意味します。 しかし、彼らはどのようにそれを行うのでしょうか? 1つの方法は、電子メール認証です。

ActiveCampaignの配信可能性チームの3人のメンバー(Hanna Fray、Patrick Cappy、David Carriger)が、メール認証がメール配信率の向上にどのように役立つかについてのウェビナートークを主導しました。

上記のウェビナーをご覧になるか、以下の要約を読んで、メール認証について知っておく必要のあるすべてのことを学んでください。

メール認証とは何ですか?

電子メール認証は、メッセージが正当であるか非合法であるかを検証することです。

メールを送信する場合、メールボックスプロバイダー(Gmail、Outlook、AOL、Yahooなど)は、そのメッセージがドメイン名またはメールアドレスの所有者から送信された正当なメールなのか、スパマーやフィッシャーによって送信された偽造メールなのかを識別する必要があります。 これには、ActiveCampaignなどのESPから送信された電子メールが含まれます。

送信者の身元を確認するために使用される電子メール認証には、3つの確立された方法があります。

- Domain Keys Identified Mail(DKIM)

- Sender Policy Framework(SPF)

- ドメインベースのメッセージ認証、レポート、および準拠(DMARC)

DKIM(ドメインキーIDIDメール)

DKIMは、送信者が電子メールメッセージに適用できる署名です。

「これは基本的に、小切手に名前を署名するような署名です。これをメールメッセージに適用して、メッセージが送信され、受信者に届いたときに、受信者がどこを見て、どこを見ようかを確認できるようにすることができます。このメッセージはから来ています。 彼らがあなたのブランドドメインのDKIM署名を見ると、彼らは「わかりました、これは一致します、彼らを通過させましょう」と言うでしょう」とパトリックは言います。

この署名は、メッセージの送信者と称されるものが実際にメッセージの送信者であることを明確にします。 任意のドメインを署名として使用できます。

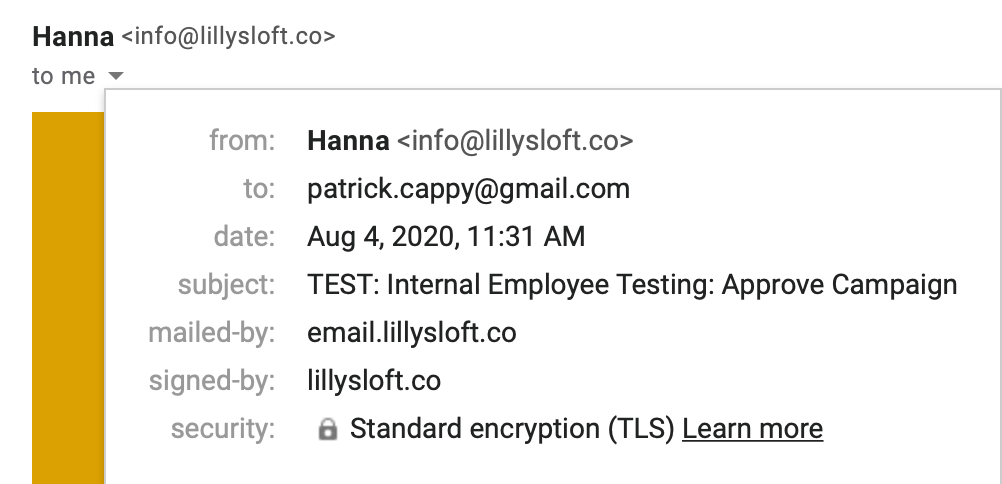

「署名者」セクションの下にある、DKIMで検証された電子メール署名の例。

「署名者」セクションの下にある、DKIMで検証された電子メール署名の例。

SPF(Sender Policy Framework)

SPFはSenderPolicyFrameworkの略です。 これらは、ESPがドメイン名からユーザーに代わってメールを送信することを承認するドメイン上の追加のレコードです。

「SPFとActiveCampaignの優れている点は、すでに自動的に構成されていることです。 そのため、別のレコードを作成する必要はありません。 独自のSPFレコードを追加する場合を除いて、変更する必要はありません」とPatrick氏は言います。

それでも既存のSPFレコードにActiveCampaignを追加したい場合は、既存のSPFレコードに「include:emsd1.com」を追加するか、新しいレコードを作成することで追加できます。 たとえば、G SuiteとActiveCampaignの両方からメールを送信する場合、SPFレコードは次のようになります。

v = spf 1 include:emsd1.com include:_spf.google.com〜all

注:ドメイン名に対して作成できるSPFレコードは1つだけです。 既存のSPFレコードがある場合は、新しいSPFレコードを作成するのではなく、既存のレコードを変更する必要があります。

DMARC(ドメインベースのメッセージ認証、レポート、および準拠)

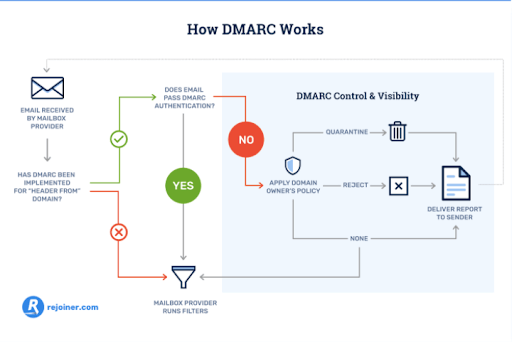

DMARCを使用すると、ドメイン所有者は、メールボックスプロバイダー(GoogleやMicrosoftなど)に、電子メールがSPFおよびDKIMチェックに失敗した場合の対処方法を指示するポリシーを作成できます。

「DMARCは基本的に、ドメインの下に一種の追加のセキュリティレイヤーを提供し、その追加の電子メール認証レイヤーを提供するように設定されています」とPatrick氏は言います。

DMARCは、次の3つの主要なポリシー構成をサポートします。

- なし

- 検疫

- 拒絶

DMARCの3つの構成。 (ソース)

DMARCの3つの構成。 (ソース)

- なし–DMARCが失敗した場合に電子メールを正常に処理する必要があることを示します。 これは、DMARCレコードがまったくないことと同じですが、DMARCのレポート機能を引き続き利用できます。

- 隔離– DMARCチェックが失敗した場合に、電子メールをスパムフォルダに配信する必要があることを示します。

- 拒否– DMARCチェックが失敗した場合に、電子メールをバウンスする(受信者に配信しない)必要があることを示します。

DMARCの使用を開始するには、構成の誤りが発生した場合に配信可能性に影響を与えないように、「なし」のポリシーから開始する必要があります。 次に、DMARCレポートを監視して、より厳密なポリシーを使用した場合の影響を確認できます。

電子メール認証の長所と短所

メールを送信することにはリスクはないと考えたいと思いますが、残念ながら、メールをいじることができる(そしてそうする)人もいます。 電子メール認証はこのリスクを最小限に抑えるのに役立ちますが、それは電子メール認証を使用するリスクがないことを意味しますか?

電子メール認証を使用する(または使用しない)ことには賛否両論があります。

メール認証の長所

- 詐欺からの保護とスパマーやフィッシングの阻止

- メールの配信可能性を向上させます

「電子メール認証がない場合、スパマーは基本的にあなたの行動を模倣し、「差出人」の電子メールアドレスを変更し、フィルターを通過して何らかの損害を与えることができます」とハンナは言います。

電子メール認証がない場合、スパマーは電子メールの送信元アドレスを自由に変更し、スパムフィルターやその他の防御策をすり抜けようとする可能性があります。

フィッシング詐欺師は、メッセージが正当な送信者から発信されたように見えるように送信者アドレスを変更します。

「Netflixから入手しました。 NetLixから送られてきましたが、かなり説得力があったので、すぐにわかりました。 しかし、リンクをクリックして個人情報を取得するのが得意な場合もあります」とハンナ氏は述べています。

サイバー犯罪者は、銀行、ソーシャルネットワーク、およびその他の有名なエンティティのブランドルックアンドフィールをコピーして、パスワードやアカウント番号などのユーザー情報が盗まれる可能性のある不正なWebサイトにクリックスルーするように受信者を誘導します。

「認証を設定している場合、特にDMARCポリシーを設定している場合は、これがあなたとあなたのブランドに発生するのをより適切に防ぐことができます。 そして、私たちはそのドメインを保護しています」とハンナは言います。

すべての主要なメールボックスプロバイダーは、電子メール認証を使用して、疑わしいスパム電子メールを除外します。 これは、電子メールが正当な送信元から発信されていることを検証するのに役立ちます。

また、配信可能性の向上にも役立ちます。

電子メール認証=優れた配信可能性。 (ソース)

電子メール認証=優れた配信可能性。 (ソース)

電子メール認証は、通知やその他の重要な製品の電子メールをユーザーの受信トレイに送信する機能を向上させるのに役立ちます。

これは、電子メール認証により、電子メールの送信ドメインが受信メールサーバーによって信頼される可能性が高くなるためです。

メール認証の短所

本当に1つだけです、そしてそれはたぶんだけです。

- 配信可能性を損なう*

「正当な送信者でない場合、リストを購入する場合は、リストをクリーンアップしないでください。購読解除を無視してください。スパムや不正使用に関する苦情が非常に多い場合は、これらすべてが悪い全体的な評判につながります。 そして、あなたは行って、「ねえ、あなたが私だと思っていたそのスパマーまたはその悪いセンター、はい、私は間違いなくその人です」と言います。 メールはどうなると思いますか?」 ハンナは言います。

「電子メール認証を実装すると、落ち込みが見られる可能性があることに注意してください。ただし、それを改善することはできます。」

ドメインアラインメントは電子メール認証にどのように影響しますか?

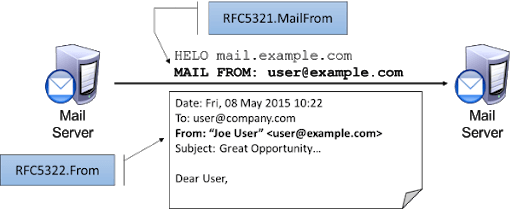

DMARCはドメインアラインメントに依存します。 すべての電子メールには、受信者に表示されるFrom:アドレスがあります(これはFriendly From、またはRFC 5322.Fromとして知られています)。 したがって、 user @ example.comの場合、ドメインはexample.comです。

すべての電子メールには、バウンス通知の送信先を他のサーバーに通知するために使用される個別のMAIL FROMアドレス(EnvelopeFromまたはRFC5321.Fromとして知られています)もあります。 これは、Return-Pathと呼ばれることもあります(これは、電子メール認証会社であるReturn Pathがその名前を取得する場所です)。

「1970年代と言って、時間をさかのぼってみましょう。 したがって、電子メールのバージョンを作成する必要があります。非同期で人と通信する必要があるため、電話に出て電話をかけるだけでは不十分です。 あなたが知っている、あなたは彼らにメッセージを送る必要があり、彼らは彼ら自身の時間にそれを受け取り、あなたに返答することができる必要があります。」

「それがメールの仕組みです。 したがって、彼らが電子メールを作成するとき、それはあなたがメッセージまたは封筒を持っているメールに非常に似ているように設計されました。 そして、あなたは手紙自体を持っています。 そのため、封筒は1人の人に宛てて送ることができます。 そして、その手紙は他の誰かに宛てて送ることができます。 そして、それはSPFとDKIMとdemarkがどのように機能するかに関係しているので、その電子メールを送信すると、封筒に特定の送信者がいて、手紙自体に特定の送信者がいるという考えが浮かびます。それは彼らがドメインアラインメントと呼んでいるものです」とDavidは言います。

「これは、SPFで調整された電子メールの例であり、エンベロープexample.com内のドメイン名が、受信者に表示される[email protected]と一致するようになっています。」

ドメインアラインメントが電子メールにどのように表示されるか。 (ソース)

ドメインアラインメントが電子メールにどのように表示されるか。 (ソース)

「これをハンナに送る場合、またはこれをパトリックに送る場合、私はここにいる人をだまそうとしているのではありません。 両方に同じドメインを使用しています。 これにより、SPFのDMARCアライメントが渡されます。 ただし、場合によっては、SPFが調整されないこともあります。 したがって、実際にDMARCを渡すことができる別の方法があります。 DKIMを使用することもできます」とDavidは言います。

DKIMは、署名された署名を電子メールに挿入して、送信者の信頼性を確認します。

DKIM署名の一部は、ドメイン識別子( d =値)です。 したがって、 example.comのキーを使用してメールに署名する場合、DKIM署名はd=example.comフィールドを使用してそのことを示します。

DKIMが合格し(メッセージが受信者に配信される前に変更または改ざんされていない)、DKIMが調整されている(Friendly FromのドメインがDKIM署名のドメインと一致している)場合、DMARCも合格します。

デフォルトでは、ActiveCampaignから送信される電子メールは整列されません。

Envelope Fromとして、独自の電子メールアドレス(ドメイン名はお客様のアドレスとは異なります)を使用します。 これが、ActiveCampaignがバウンスを自動的に処理する方法です。

メールアドレスがバウンスすると、バウンス通知を受信するためわかります。 次に、メールアドレスが存在しないためにバウンスしたかどうかを確認し、そのメールをリストから自動的に登録解除するプロセスを用意します。

幸い、これは簡単に修正できます。

ActiveCampaignアカウント内にDKIMを設定すると、整列されたDKIMを介してDMARCを渡すことができます(ドメイン名を使用してメッセージに署名します)。

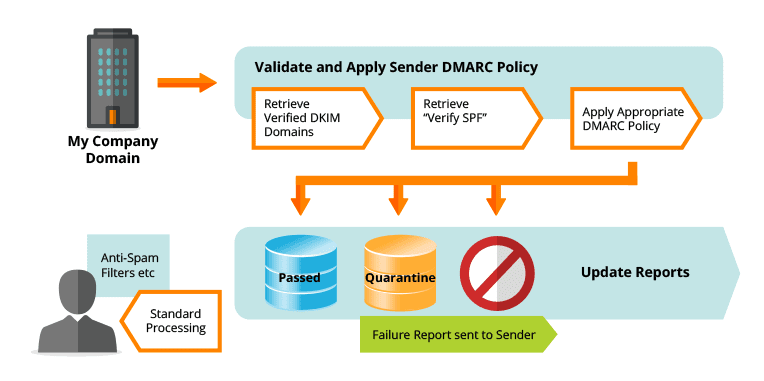

DMARCの仕組み。 (ソース)

DMARCの仕組み。 (ソース)

「メールボックスプロバイダーがメッセージを受信すると、「DMARCレコードはありますか?」と言われます。 そして、もしあれば、彼らはSPFを調べ、DKIMを調べます。そして、そのうちの1つが合格して調整される必要があります。 SPFが合格し、それが整列している場合、マークを合格しました。 DKIMが合格し、調整された場合、すばらしいです。合格しました。 したがって、一方が失敗するかどうかは、もう一方が成功する限り問題ではありません」とDavidは言います。

「大多数の人にとって、DKIMで十分です。 私たちはあなたのためにSPFを処理し、DKIMをセットアップします。 ただし、DMARCポリシーを設定するという点では、認証の側面が手間がかかりすぎるということは、必ずしもすべての人にとって意味があるとは限りません。 フィッシングやスパムにさらされる可能性のある業種にいない場合でも、それほど心配する必要はありません。 それがオプションであり、なぜそれが役立つのかを知っておいてください。 しかし、大多数の皆さんにとって、確かに、DKIMから始めてください。うまくいけば、配信可能性がいくらか改善されるでしょう」とハンナは言います。