フィッシングメールを見つける方法は? [決定的なガイド]

公開: 2019-07-11目次

フィッシングとは何ですか?

6つの一般的なフィッシング攻撃

フィッシングメールを見つける方法に関する10のヒント

まとめ

毎年、何千人もの人々がフィッシング攻撃で苦労して稼いだお金を失っています。フィッシング攻撃は主に電子メールで行われます。

フィッシングメールを見つける方法がわからない場合は、追いつく必要があります。 このような詐欺はすべての人に影響を及ぼし、今ではかつてないほど広まっています。

知ってますか…?

- 平均的なユーザーは、1か月に16通の悪意のある電子メールを受信します。

- 75%以上の企業が、電子メールフィッシング攻撃を経験しています。

- デジタル違反は、中堅企業に平均160万ドルの費用がかかります。

- フィッシングは50億ドルの産業です。

- 最近の調査によると、97%の人がフィッシングメールを特定できません。

ご覧のとおり、フィッシングは個人と企業の両方にとって深刻な脅威であり、小さなミスは多くの費用がかかる可能性があります。

これは疑問を投げかけます:

どうすれば身を守ることができますか?

重要なのは、このタイプの詐欺がどのように機能し、その警告サインがどのように機能するかを理解することです。 これにより、1マイル離れた場所にある不正な電子メールを見つけることができます。

心配しないでください。サイバー犯罪者を倒すのは思ったより簡単です。記事の終わりまでに、それがどのように行われるかがわかります。

だから、転がりましょう。

フィッシングとは何ですか?

フィッシングは池での釣りに似ていますが、釣り竿にフックを取り付ける代わりに、フィッシング詐欺師がそれをメールに入れます。 このようにして、彼らは個人情報を盗むことができます。

今、あなたは疑問に思うかもしれません:

これはどのように行われますか?

さて、フィッシング詐欺師は本物の個人または会社を装い、ユーザーにWebサイトへのリンクをクリックするように説得します。これは本物のように見えます。 これは実際には偽物であり、操作全体の「フック」になるように設計されています。 ユーザーが情報を入力すると、事実上盗まれます。

あるいは、ハッカーは人々をだまして、無害に見えるが実際にはマルウェアまたはランサムウェアであるファイルをダウンロードさせる可能性があります。

マルウェアは、データを盗むように設計された悪意のあるソフトウェアです。 対照的に、ランサムウェアは感染したコンピューター上のすべてのファイルを暗号化します。 その後、ハッカーはデータの暗号化を解除するために身代金を要求できます。

フィッシングとは何かがわかったところで、最も一般的な種類のフィッシング攻撃を見つけましょう。

6つの一般的なフィッシング攻撃

フィッシング攻撃にはさまざまな形とサイズがあります。

1.欺瞞的なフィッシング

欺瞞的なフィッシングは、最も洗練されておらず、最も一般的なタイプの電子メールフィッシング詐欺です。 これは「スプレーアンドプレイ」アプローチを使用しており、大量のメールが数百万のユーザーに送信されます。

これらは、「賞品を獲得しました」と「銀行からの緊急メッセージ」のメッセージであり、ユーザーに恐怖を植え付けたり、貪欲に盲目にしたりして、ユーザーをだまそうとします。

ほとんどの場合、偽のWebページが含まれていますが、これは本物に非常によく似ています。

たとえば、PayPal詐欺師は、アカウントの問題を修正するためにリンクをクリックするようにユーザーに求める電子メールを送信する場合があります。 リンクをクリックすると、偽のPayPalページに移動し、そこでログインの詳細が収集されて別のサイトに送信されます。

時々、ハッカーは悪意のある添付ファイル付きの空白の電子メールを送信することによって、ユーザーの好奇心を利用します。

これはまさに、最も効果的なファイル暗号化マルウェアの1つと見なされているLockyランサムウェアが2017年に普及した方法です。

攻撃者はわずか24時間以内に、悪意のあるペイロードを隠したzipファイルと「スキャン」、「印刷」、または「ダウンロード」という件名の2300万通の電子メールを配信しました。

誰かがファイルをクリックすると、Lockyランサムウェアはそのコンピューター上のすべてのファイルを暗号化しました。 データを取り戻すために、不幸な犠牲者は0.5ビットコイン(当時2,300ドル)を支払わなければなりませんでした。

時間の経過とともに、このような詐欺はさらに巧妙になりました。 身を守りたい場合は、フィッシングメールを特定する方法を知っている必要があります。

ここでは予防が唯一の実行可能なアプローチです。 悪意のあるソフトウェアを実行すると、できることはあまりありません。

2.スピアフィッシング

欺瞞的なフィッシングとは異なり、このタイプの詐欺ははるかにパーソナライズされています。

攻撃者は、標的の名前やその他の詳細を使用して攻撃メールをカスタマイズし、メールが本物であると信じ込ませるように仕向けます。

スピアフィッシングの目的は、詐欺的なフィッシングと同じです。被害者に悪意のあるファイルをダウンロードしたり、偽のWebページに個人情報を入力させたりすることです。

個人レベルでは、攻撃者は銀行のように信頼できるビジネスになりすます可能性があります。

アカウントに不一致があることを示すメールを送信する場合があります。 伝えられるところでは、それを修正するには、指定されたリンクをクリックして、必須フィールドに入力する必要があります。

このような詐欺は個人を標的にしますが、多くの場合、企業を標的としています。

クライアントからの偽の発注書や誤った顧客からの問い合わせなど、企業を標的とするスピアフィッシングメッセージはさまざまな形式で送信される可能性があります。

ただし、中心的なテーマは同じです。受信者を落ち着かせて、電子メールが信頼できるソースからのものであると信じ込ませます。

3.CEO詐欺

これは非常に特殊な種類のフィッシング詐欺です。

それはこのように動作します:

ハッカーは会社のCEOになりすまして、高レベルの従業員に電子メールメッセージを送信し、特定のアカウントへの送金を要求します。

このような悪意のあるキャンペーンの鍵は、会社のCEOに関する十分な情報を入手し、自分自身を彼らとして提示することです。

これは、「スプレーアンドプレイ」フィッシングキャンペーンから彼らを際立たせる唯一のものです(そしてそれは大きなものです)。

4.Dropboxフィッシング

一部のフィッシング詐欺師は、特定の企業またはサービスのユーザーを標的としています。

たとえば、Dropboxを考えてみましょう。 何百万もの人々がファイルの共有とバックアップの作成に毎日それを使用しています。

その人気を考えると、ハッカーが繰り返しユーザーを標的にするのも不思議ではありません。

そのような攻撃の1つで、Dropboxユーザーは誰かがファイルを送信したと言われましたが、大きすぎて電子メールの添付ファイルとして送信できません。 フィッシング詐欺師は、そのファイルにアクセスするためのリンクを「便利に」提供していました。

当然のことながら、このリンクは偽のDropboxログインページにつながり、そこからサイバー犯罪者がユーザーのログイン資格情報を盗むことができました。

5.Googleドキュメントのフィッシング

ハッカーは、Dropboxユーザーを捕食するのとほぼ同じ方法でGoogleドキュメントユーザーを標的にします。

つまり、偽のGoogleアカウントのログインページを作成し、それを使用してユーザーの資格情報を収集します。

了解しました。これらはフィッシングメールの例のほんの一部です。 他にも多くの種類の詐欺が行われています。

これらの攻撃の目的とメカニズムはさまざまですが、それらはすべて、悪意のあるファイルをダウンロードするか、偽のWebページに個人情報を入力するようにユーザーを誘導することを中心としています。

それでは、そのような攻撃を特定する方法を学びましょう。

フィッシングメールを見つける方法に関する10のヒント

フィッシング攻撃の試みが毎日1億3500万回行われていることをご存知ですか? それとも、犠牲者の25%近くが損失を完全に回復することは決してないのでしょうか。

フィッシングメール攻撃の脅威は現実のものです。

それの訳は:

フィッシング詐欺師は、企業と個人を同様に標的にします。

電子メールを使用する場合、技術的に危険にさらされています。

では、自分を安全に保つために何ができるでしょうか。

さて、次に受信トレイを開くときに、次のヒントを見てください。

1.表示名をやみくもに信用しないでください。

電子メールの表示名を変更することは、フィッシング詐欺師が使用する古典的な策略です。

これがその仕組みです:

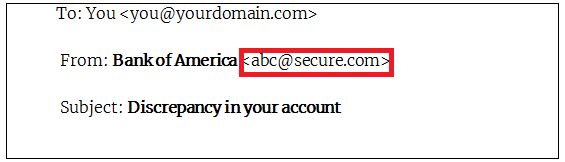

攻撃者は、まったく別の電子メールからあなたに電子メールを送信するときに、その名前を使用して会社になりすます。

たとえば、ハッカーが「バンクオブアメリカ」というブランドを偽装したいとします。 彼女はsecure.comのような前代未聞のドメイン名でそれを使用するかもしれません。

したがって、配信される電子メールは次のようになります。

ほとんどの受信トレイには表示名しか表示されないため、配信されると、電子メールは本物のように見えます。

ただし、上記の例に示すように、表示名を盲目的に信頼すると、問題が発生する可能性があります。

それで、解決策は何ですか?

まず、メールヘッダーの「差出人」フィールドでメールアドレスを確認します。

表示されている名前と一致しない場合は、詐欺である可能性があります。

とはいえ、メールアドレスが本物のように見えても、それだけでは十分ではありません。 ハッカーは電子メールアドレスも変更することが知られています。

良いニュースは、彼らが偽造できるのはそれだけだということです。

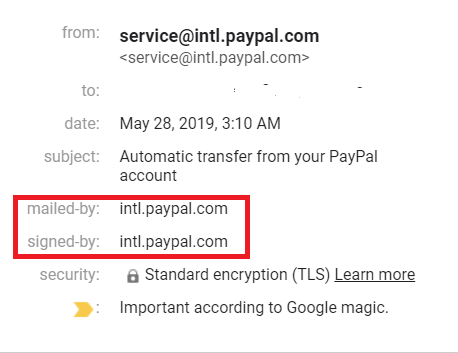

電子メールヘッダーの他のフィールドは、全体像を伝えることができます。 つまり、「mailed-by」フィールドと「signed-by」フィールド。

合法的な会社からの電子メールには、これらのセクションがあります。 さらに重要なことに、「mailed-by」フィールドと「signed-by」フィールドには同じ会社の名前が付けられます。

次に例を示します。

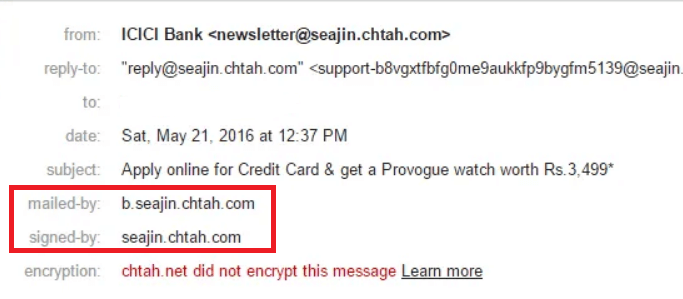

郵送者と署名者の間に不一致がある場合、電子メールは詐欺である可能性があります。

これはフィッシングの例です。mailed-byフィールドとsigned-byフィールドは存在しますが、一致しません。

2.URLで誤解を招くドメイン名を確認します。

このアドレスからメールを受け取ったとしましょう。

Apple.Infocenter.com

さて、このドメインはAppleのものだと思いますか?

はいと言った場合、あなたは間違っています。 ハッカーは、これがどのように機能するかについての人々の知識の欠如を悪用することがよくあります。

ご覧のとおり、ドメイン名では、最後の部分が最も重要ですが、左側の部分は基本的に重要ではありません。

したがって、前述の例では、「Infocenter」が実際のドメイン名です。 これは、 AppleではなくInfocenterというあいまいな会社からメールが届いたことを意味します。

よく知られている名前を子ドメインとして使用することは、フィッシングの明らかな兆候の1つです。

ハッカーは、この戦術を使用して、ユーザーをだまして、電子メールが信頼できるソースから送信されたものであると信じ込ませることがよくあります。

ありがたいことに、あなたは今よりよく知っており、そのような安いトリックに陥ることはありません。

3.リンクをクリックする前に、リンクを確認してください。

誰もドメイン名を偽造することはできません–それは不可能です。

パイと同じくらい簡単にだ-しかし、どんなのありふれハッカーは、リンクでそれを偽装することができます。

これは私たちに主な質問をもたらします:

サイバー犯罪者はどのようにして悪意のあるリンクを隠しますか?

ええと、通常、彼らは私たちが今言及する3つの戦術のいずれかを使用します。

1つは、リンク短縮サービスを使用して、リンクの実際の宛先を隠す場合があります。 したがって、一方的な電子メールに短縮されたリンクが表示された場合は、注意が必要です。

そのようなリンクをクリックしないでください。 代わりに、まず、 CheckShortURLやLinkExpanderなどの無料のURLエキスパンダーツールを使用してリンクが何であるかを調べます。

もう1つの一般的な戦術は、URLエンコードを使用してフィッシングサイトの宛先を非表示にすることです。 たとえば、文字「A」がURLエンコードされている場合、 %41と表示されます。

エンコードされたリンクの例を次に示します。http%3A%2F%2Ftiny.cc%3F712q431bca

リンクは奇妙に見えます—そしてそれはしばしば何かが怪しいという信頼できる警告サインです。

結論は次のとおりです。

リンクに%が含まれている場合は、クリックしないでください。

最後に、URLを非表示にする最後の操作は、リンクをテキストに配置することです。 幸い、このようなフィッシングメールを特定するのは簡単です。

ハイパーリンクされたテキストの上にマウスを置くだけで、実際のリンクが表示されます。

4.一方的な添付ファイルがあります。

未承諾の添付ファイルが付いた電子メールは詐欺の悪臭を放ちます:

通常、合法的な企業は添付ファイル付きのランダムな電子メールを送信しません。 彼らがあなたに何かをダウンロードして欲しいなら、彼らはむしろあなたを彼ら自身のウェブサイトに導くでしょう。

送信者が個人であり、あなたが知っている人である場合は、.zip、.exe、.scrなどのリスクの高い添付ファイルの種類に注意してください。

よくわからない場合は、送信者に直接連絡して、実際にメールを送信したのが送信者であるかどうかを確認するのが最善の方法です。

5.スペルミスがないか確認します。

メールにタイプミス、文法の誤り、フォーマットの誤り、または扱いにくい言葉が含まれている場合は、不正である可能性があります。

合法的な企業は、顧客への電子メールを作成するときに注意を払います。

ハッカーはより洗練されてきましたが、それでも基本的な間違いを犯すことがあります。 それでも、ほとんどの場合、疑わしい電子メールを簡単に特定できます。

6.敬礼を注意深く読んでください。

メールの宛先は誰ですか? 「DearEsteemedCustomer」のように、漠然と取り上げられていますか?

はいの場合、それはおそらく詐欺です。

多くの場合、合法的な企業はあなたの姓名を使用します。

7.電子メールはあなたに送金するように頼みます。

これは死んだプレゼントです。

結局のところ、あなたのお金はフィッシング詐欺師が求めているものです。 彼らがあなたに手紙を書いているなら、遅かれ早かれ彼らはそれを求めます。

手数料、経費、税金、または同様のものをカバーするために送金するように求める電子メールに基づいて行動しないでください。 それは確実な詐欺です。

8.電子メールは個人情報を要求します

電子メールがクレジットカード番号や銀行口座の詳細などの個人情報を要求する場合、これは常に悪い兆候です。

あなたの銀行はあなたにあなたの口座の詳細を尋ねるつもりはありません。 それはすでにそれらを持っています。

同様に、他の評判の良い企業や政府機関は、機密情報を共有するためにあなたに電子メールを送信しません。 それは彼らがどのように動作するかではありません。

このようなメールを受け取った場合は、それがフィッシング詐欺の一部であると確信できます。

9.電子メールは非現実的な申し出または脅迫を行います。

フィッシング詐欺師は、報酬を約束したり、単に怖がらせたりすることで、人々をだましてお金や機密情報をあきらめることがよくあります。

次に例を示します。

フォームにすばやく記入するように求めるメールが届きます(アカウントの詳細を尋ねます)。これは、銀行口座をキャンセルして資産を差し押さえたくない場合と言われています。

まあ、これは明らかに詐欺です。

誰かが電子メールに返信しなかったという理由だけで銀行が口座を閉鎖したり資産を差し押さえたりしないことを理解するために、シャーロックホームズである必要はありません。

同様に、電子メールがあまりにも良さそうに聞こえる報酬を提供している場合は、気を付けてください。

10.署名欄を確認します。

署名欄からフィッシング攻撃を特定できます。

メールには送信者に関する情報が記載されていますか? 会社の連絡先情報は記載されていますか?

そうでない場合は、電子メールがフィッシングの試みである可能性が高くなります。

評判の良い会社は常にそのような情報を彼らの電子メールで提供します。

それでも、優れたウイルス対策ソリューションを入手することで、安全を確保することもできます。

まとめ

フィッシングは、ハッカーがユーザーの個人情報を盗もうとするソーシャルエンジニアリング攻撃の一種です。

時間の経過とともに、このような攻撃はより頻繁になり、調査によると、毎日1億3500万件のフィッシングメール攻撃が実行されています。

このような詐欺を阻止する最善の方法は、フィッシングメールを見つける方法を見つけることです。

この記事は、メールを開くときに何を探すべきかを明らかにしました。 それに注意してください—そしてあなたは大丈夫でしょう。

了解しました。これは、フィッシングメールを見つける方法を見つけるための広範なガイドでした。

気をつけて!

よくある質問

フィッシング詐欺の被害に遭った場合は、すぐに次の手順に従って被害を防止または軽減してください。

ステップ1-インターネットからデバイスを切断します。

Wi-Fiを使用している場合は、ルーターの電源を切るだけです。

有線ネットワークの場合は、ラップトップまたはデスクトップからインターネットケーブルを外します。

ステップ2–すべてのファイルをバックアップします。

フィッシング攻撃は、データの損失につながる可能性があります。 したがって、オフラインデータバックアップの作成に時間を無駄にしないでください(インターネットに接続しなくなったため、オフラインになります)。

外付けハードドライブ、USBサムドライブ、またはDVDを使用してファイルをバックアップします。

ステップ3–マルウェアスキャンを実行します。

ウイルス対策/マルウェア対策ソフトウェアを使用してシステム全体のスキャンを実行し、システムに侵入した可能性のあるマルウェアを削除または隔離します。

ステップ4–メールパスワードを変更します。

最後に、メールアカウントのパスワードを変更します。 追加の防御層を提供する2要素認証のアクティブ化を検討することをお勧めします。 強力なパスワードを生成するパスワードマネージャーの使用を検討することもできます。

メールが本物かどうかを確認するには、まずメールヘッダーの「差出人」セクションに記載されているメールアドレスを確認します。

送信者の名前と一致しないか、疑わしいと思われる場合は、フィッシング詐欺です。

「from」フィールドのアドレスが本物であると思われる場合は、「mailed-by」セクションと「signed-by」セクションを確認してさらに調査してください。

メールが送信したのと同じ会社によって署名されていることを確認してください。

フィッシングメールで探すべきことがいくつかあります。

一般的な挨拶–詐欺師は通常、一度に数千または数百万の人々に不正な電子メールを送信します。 したがって、これらの電子メールには、「大切なお客様」のような一般的な挨拶が含まれる傾向があります。 あなたの名前がメールに表示されていない場合は、疑ってください。

偽造されたリンク–あなたが認識している名前がリンクにあるからといって、そのリンクが本物であるとは限りません。 リンクの上にマウスを置くと、実際に実際の会社にリンクしているかどうかを確認できます。 ここでの不一致は詐欺を示しています。

送金または個人情報の要求–詐欺師は、フィッシングメールを送信してあなたからお金を盗みます。 彼らは完全にお金を要求するかもしれませんし、最初にあなたの個人情報を盗もうとするかもしれません。 これらのいずれかを要求する電子メールを受け取った場合は、それに基づいて行動しないでください。

切迫感–恐怖や切迫感を助長することは、サイバー犯罪者が使用する一般的な戦術です。 たとえば、アカウントの停止を回避するために、銀行情報を「すぐに」確認するように求められる場合があります。

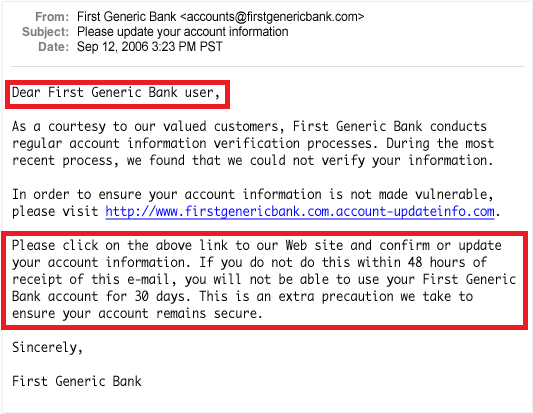

フィッシングの例は次のとおりです。

ご覧のとおり、このメールは、一般的な挨拶、個人情報の要求、脅迫的な言葉の使用など、フィッシングの最も明白な兆候のいくつかを裏切っています。

フィッシングメールを受信した場合は、連邦取引委員会(FTC)([email protected])およびフィッシング対策ワーキンググループ([email protected])に転送して報告してください。

フィッシングメールは、サイバー犯罪者がユーザーをだまして個人情報を共有させるために送信する詐欺メッセージです。 これには、銀行口座番号、パスワード、クレジットカードの詳細が含まれる場合があります。

このような電子メールは、多くの場合、埋め込まれたリンクをクリックして偽のWebページに個人情報を入力するようにユーザーに要求し、そこで詳細が収集されてハッカーに渡されます。

脅威アクターは、疑いを持たないユーザーに、システムから機密データを盗むように設計された悪意のある添付ファイルをダウンロードするように説得しようとすることがあります。