受信トレイの保護は市民の義務です

公開: 2020-03-172016年の選挙以来、私たちが政治プロセスに関与し、問題について話し合い、ニュースを読み、最終的には憲法で定められた投票活動に従事するために使用するメカニズムに決定的な焦点が当てられてきました。 電子メールは投票プロセスに正接していますが、それでも、個人的および専門的の両方で、私たちの日常生活の重要な要素であり、多くの場合、サイバー攻撃の最初の一斉射撃です。 もちろん、フィッシングは電子メールを介したソーシャルエンジニアリングによる攻撃ですが、フィッシング攻撃が成功した場合の影響は広範囲に及び、無限に壊滅的なものになる可能性があります。

David Ingramは、ブリスマと民主党の大統領候補に対するフィッシング攻撃に焦点を当てた最近の記事でそれを最もよく述べています。 人を割る? それほど難しくはありません。」 大統領候補は、金融詐欺だけでなく、2020年の選挙を狂わせようとしている国が後援するハッカーの試みについて警告されています。

2016年には、29通のメールが選挙にどのように干渉したかを見ました。 フィッシングは依然として主要なベクトルであり、大規模なデータ侵害やその他の形態の悪意のあるハッキングにつながります。 昨年、大統領候補がキャンペーンの一環としてメールをどのように使用しているかを調べました。 候補者の分野はそれよりもはるかに広かったので、調査する電子メールの例とフレーバーが多数ありました。 その調査から、キャンペーンのほぼ50%に、ドメインメッセージング認証レポートおよび適合性(DMARC)レコードがないか、電子メールのDMARCチェックに失敗したことがわかりました。

念のため、DMARCは、送信者がドメインネームシステム(DNS)で公開できるポリシーであり、Gmailなどの受信ドメインに、他のメール認証チェックに失敗した場合のメッセージの処理方法を通知します。 ポリシーは規範的であり、正当な送信者になりすます詐欺的なメッセージを配信しないようにこれらのドメインに指示することができます。 これは、攻撃の一部としてなりすましに依存するバックアクターの努力を阻止できる非常に強力なツールです。

DMARCと送信ドメイン/送信アドレスのセキュリティに焦点が当てられていないことは、政治的な送信者だけに限定されているわけではありません。 まったく逆に、民間部門は施行時にDMARCを積極的に採用していません。送信側の世界の大多数は、DMARCレコードを公開していないか、施行時に公開していません。 この採用の欠如は、Twilio SendGridなどのプラットフォームの重要性をさらに示しており、特にアメリカでのこのような危機的な時期に、コンプライアンスと不正使用防止の作業に多額の投資を行っています。

全体論的アプローチ

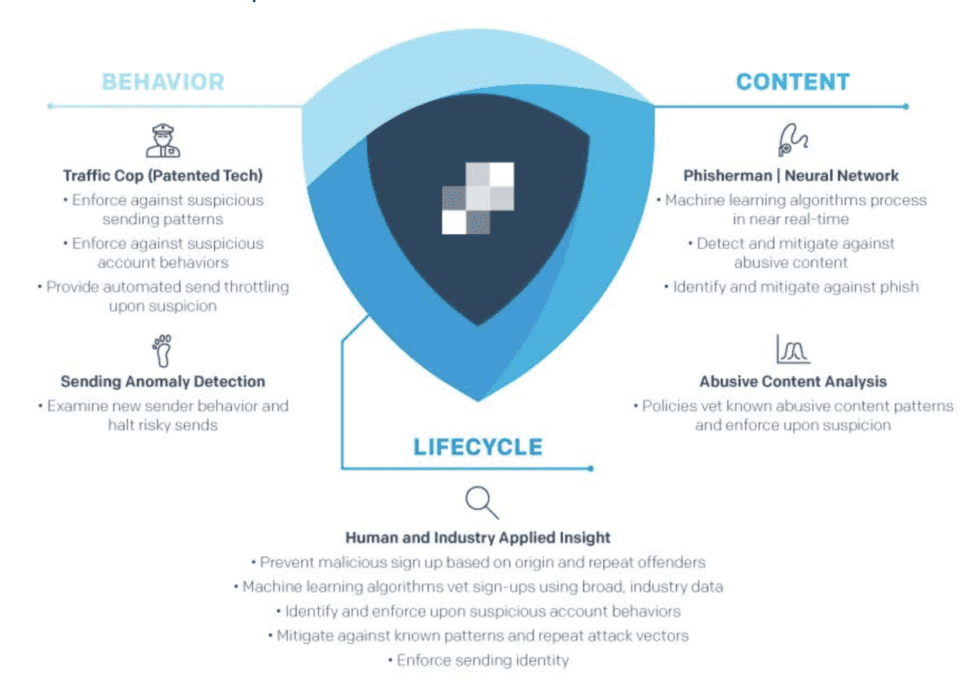

2020年の選挙が進行中であり、2016年にその役割を果たしたために電子メールが顕微鏡下にある中、TwilioSendGridが不正なメールがシステムから送信されるのをどのように防ぐかを簡単に振り返ってみましょう。

2019年の第4四半期中、Twilio SendGridは99.99%の受信トレイ保護率を維持し、休暇中に新しいボリュームレコードを設定しました。 受信トレイ保護率は、TwilioSendGridによって四半期ごとに処理されるフィッシング以外の電子メールの測定値です。

規模のセルフサービスSAASプラットフォームは、その機能や市場に関係なく、すべて悪意のある攻撃者による兵器化の可能性に直面しています。 規模が大きいほど、正当なユーザーがビジネスの一部として依存しているツールを使用するための悪意のある人物を特定して阻止することが難しくなります。 絶えず変化する脅威の速度に適応できるスケーラブルなソリューションでコンプライアンスの懸念に対処することがどれほど重要であるかを十分に強調することはできません。 脅威を実際に阻止することに次ぐのは、これらのソリューションの有効性を測定およびベンチマークして、それらを永続的に改善し、市場で透明性と認識を高めることです。

トラフィックと送信者を360度見渡して、新しいアカウントの登録と動作を理解します。 必要に応じて、送信パターンが正当であるとシステムが判断するまで、スロットルとレートの制限を適用します。

機械学習(ML)プロセスは、ほぼリアルタイムでコンテンツをスキャンして、フィッシングを示す不正行為のベクトルを探します。 覚えておきましょう。スパムは主観的なものです。ある人のスパムは別の人のハムです。 ただし、フィッシングは客観的に恐ろしいものであり、プラットフォーム上でビジネスを行っていないため、アルゴリズムを積極的にトレーニングして、フィッシングを探し出し、送信されないようにします。

行動の枠組みと専用のMLに支えられているのは、マシンの結果を確認し、パターンを調査し、繰り返しの犯罪者を監視し、必要に応じて新しい摩擦を導入し、それに直面するための対策を展開することができる人間です:悪意のある攻撃者は恐ろしい速度で攻撃ベクトルを進化させます。 彼らは攻撃を進化させ、防御のギャップについてプラットフォームを注意深く調査するだけでなく、プラットフォームを切り替えたり、配布戦術を適用してできるだけ多くのプラットフォームを利用して攻撃の原因を特定することをより困難にします。

公民を超えて

外国の実体は現在の選挙システムを妨害する方法としてフィッシングメールを倍増しているため、悪意のある人物が選挙の「ノイズ」を利用して無実の人々を社会的に攻撃するのを防ぐために、フィッシングのないメールフローを維持することが非常に重要です。設計された攻撃。 これが、ビジネスを安全に拡大し、お客様を保護する唯一の方法です。 したがって、コンプライアンスに重点を置くことは、悪意のある人物の最悪の傾向を防ぐだけでなく、悪意のある人物がブランドや顧客を悪用しようとする試みによって顧客のビジネスコミュニケーションが妨げられないようにするビジネス継続性の計画の一部です。顧客。

違いを生むためにできること

お客様の顧客をフィッシングから隔離するための道筋は明らかです。プラットフォームを拡張する際には、常にコンプライアンスを優先する必要があります。 同様に、DMARCは非常に強力な鎧であり、ブランドと顧客をなりすましや悪意のある攻撃から保護するため、DMARCの施行を簡単にするためのツールを提唱し、顧客に提供する必要があります。 また、Messaging Malware Mobile Anti-Abuse Working Group(M3AAWG)などの組織や、公的、私的、法執行機関を同じテーブルに集めて共通の敵と戦う他の志を同じくする組織と協力し続ける必要があります。 ただし、フィッシング攻撃の餌食にならないようにするためにできることは次のとおりです。

- 送信ドメインにSenderPolicyFramework(SPF)をデプロイして、許可されたIPを特定の送信送信ドメインに関連付けます。

- 送信ドメインのDomainKeysIdentified Mail(DKIM)レコードを設定して公開し、公開鍵と秘密鍵のペアを利用して電子メールの整合性を確保します。

- メールサーバーがSTARTTLSを利用して、送信中のメッセージが暗号化されていることを確認してください。

- 電子メール認証レコードを調整して、電子メールの送信方法に継続性を持たせます

- あなたに代わって電子メールを送信できる人を制限します。メッセージングの無秩序な増加は、ある場合にはマーケティング目的で、別の場合にはトランザクション目的で電子メールを活用する複数の部門を持つ大規模な組織で一般的です。

- ドメインベースのメッセージング認証レポートおよびコンフォーマンス(DMARC)レコードを施行時に公開します。これにより、受信ドメインは、SPFまたはDKIMチェック、あるいはその両方に失敗したメッセージを拒否するように指示されます。

- すべてのインターネットアカウント(利用可能な場合)、特に個人用とビジネス用の両方の電子メールアカウントで多要素認証を使用します。 多要素認証は、アカウントの乗っ取りを阻止するのに99.9%効果的であることが証明されています。 David Ingramのアドバイスに思いを馳せて、システムをクラッキングするのは難しいですが、人をクラッキングするのは難しいことではありません。したがって、システムにアクセスするために複数の形式の認証を要求することは、あなた自身の好奇心をバックアップし、それがあなたを良くしないことを保証するようなものです。

- それが真実であるには良すぎるように聞こえる場合、またはわずかに範囲外である場合は、他のチャネルを使用して確認することを恐れないでください。 そうです、あなたが知っている誰かから少しでも疑わしいと思われる電子メールを受け取った場合、またはあなたのスパイダーマンを刺激する何かをするようにあなたに頼んでいる場合は、遠慮なく電話を手に取ってください。 送信者のアカウントが危険にさらされる可能性があるため、送信者に連絡するための別の方法を使用することは、確認が実際のアカウント所有者からのものであり、その中に潜んでいる悪意のある人物ではないことを確認する方法です。