Wszystko, co musisz wiedzieć o botnecie 3ve

Opublikowany: 2021-07-08Współcześni reklamodawcy mają do czynienia ze znacznie więcej niż tylko konwersją potencjalnych klientów, ponieważ wzrost liczby botnetów i oszustw związanych z kliknięciami nadal wpływa na sukces kampanii reklamowych.

Botnety są teraz odpowiedzialne za dużą liczbę fałszywych kliknięć. A w ostatnich latach botnet 3ve był jedną z najbardziej wyrafinowanych operacji botnetowych, jakie kiedykolwiek widziano.

Działał od 2013 do 2018 roku i zainfekował ponad 1,7 miliona komputerów na całym świecie, powodując spustoszenie i kosztując miliony reklamodawców.

Ale jak to się stało tak globalnym dylematem? Jesteśmy tutaj, aby szczegółowo opisać jego wzloty i upadki, a także zwrócić uwagę na problemy, jakie stwarzają botnety, wraz ze wskazówkami, jak chronić swoją firmę.

Jak odkryto 3ve?

Wymawiany jako eve, botnet działał od 2013 do 2018 roku, ale został odkryty dopiero w 2016 roku przez HUMAN (wcześniej White Ops), specjalistę ds. cyberbezpieczeństwa.

Firma współpracowała z Google i FBI, aby zlikwidować pierścień oszustów, przy udziale takich organizacji, jak Adobe, McAfee i Amazon.

Firma 3ve wykorzystała pakiety złośliwego oprogramowania Boaxxe/Miuref i Kovter do infekowania komputerów PC wiadomościami spamowymi i zainfekowanymi załącznikami do wiadomości e-mail.

Po raz pierwszy został wykryty przez HUMAN, gdy badano sieć Methbot . Początkowo 3ve wydawało się być standardową farmą botów, w której nie było nic wyjątkowego.

Ale w 2017 roku jego aktywność wzrosła i generowała miliardy dziennych zapytań ofertowych. Było to od 3 do 12 miliardów dziennie.

Wykryte złośliwe oprogramowanie wykorzystywało antykryminalistyczne, taktykę unikania, w której złośliwe oprogramowanie skanuje procesy, sprzęt, nazwę użytkownika i adres IP komputera. Wszystko, co sprawi, że będzie można go zidentyfikować.

Po obejściu tego problemu Google i HUMAN stopniowo odkryli pełną skalę operacji 3ve. Jak wyjaśnił Google w swoim dokumencie „ Polowanie na 3ve” :

„Jednym ze sposobów na ograniczenie operacji botów jest umieszczenie na czarnej liście wszystkich znanych adresów IP. Jednak ze względu na agresywność tej operacji, a także jej zdolność do szybkiego pozyskiwania nowych adresów IP, zdaliśmy sobie sprawę, że czarna lista tylko tymczasowo przerwałaby aktywność 3ve. Aby usunąć to na stałe, musieliśmy zrozumieć strukturę i organizację 3ve, musieliśmy upewnić się, że operatorzy sądzili, że pozostaną niezauważeni w celu ich obserwowania i zastosowania naszej wiedzy do przyszłych działań związanych z bezpieczeństwem, a także musieliśmy zwiększyć nasze wysiłki poza Google i [CZŁOWIEK]”.

Google zaczął budować infrastrukturę partnerów, aby położyć kres 3ve. Ale robiąc to, gigant wyszukiwania musiał upewnić się, że botnet wierzy, że nadal jest niewykryty.

To, co nastąpiło później, było gigantycznym przedsięwzięciem, w które zaangażowane były duże organizacje, wszystkie współpracujące w celu zniszczenia prawdopodobnie najbardziej wyrafinowanego botnetu w historii.

Operacja 3ve

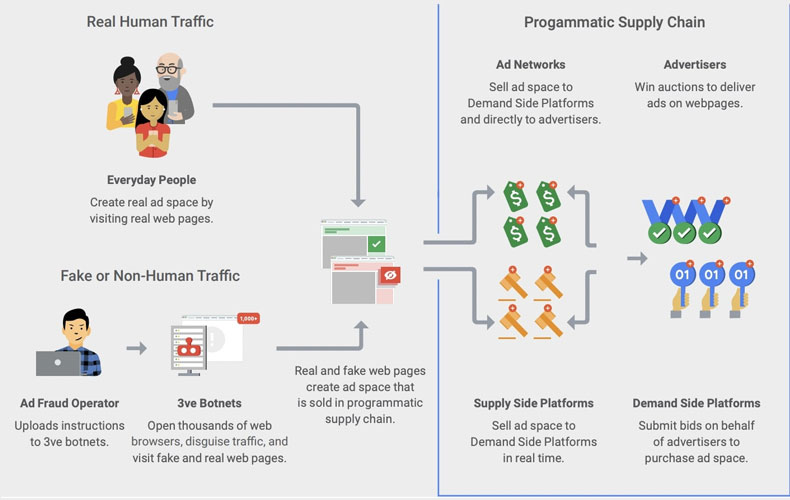

3ve działał w ciekawy sposób, wykorzystując fałszywe i niskiej jakości strony internetowe, które były uczestnikami Google AdSense. Następnie sprzedawał fałszywy ruch premium reklamodawcom.

Może z powodzeniem sfałszować domeny renomowanych i prestiżowych wydawców, nie pozostawiając reklamodawców tych mądrzejszych, że zostali oszukani.

Zdolność 3ve do zainfekowania dziesiątek tysięcy komputerów pozwoliła na wygenerowanie masy nielegalnych kliknięć w reklamy, na czym ta operacja zarobiła pieniądze.

Jak zauważył Google w białej księdze The Hunt for 3vE:

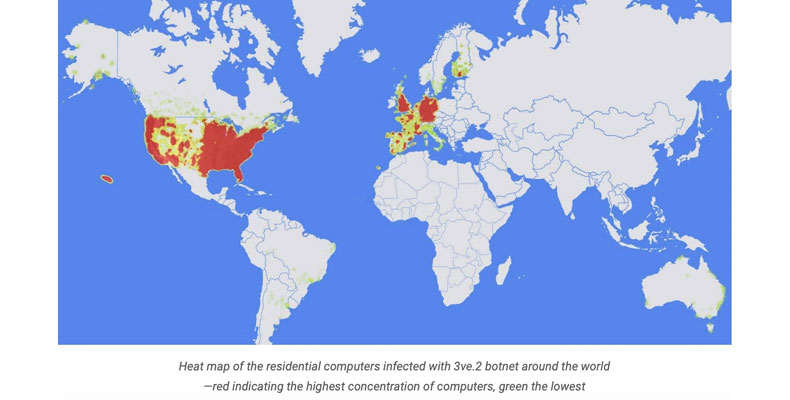

„Operatorzy firmy 3ve bardzo starali się, aby sieci reklamowe nie zauważyły ich nielegalnej działalności. Z tego powodu, na przykład, złośliwe oprogramowanie 3ve jest w pełni uruchamiane tylko w krajach, w których organiczni użytkownicy Internetu prawdopodobnie przeglądają te same strony premium, które 3ve podrabia, w tym w Stanach Zjednoczonych, Kanadzie i Wielkiej Brytanii. Populację ofiar 3ve pokazano na poniższym rysunku.”

Im bardziej się to okazywało, tym bardziej rozrosła się operacja.

Jego operatorzy byli również w stanie stale unikać wykrycia, ukrywając boty 3ve. Tak więc nawet po umieszczeniu części ruchu na czarnej liście mogą one ponownie się zmaterializować w innym miejscu.

Operatorzy 3ve stosowali różne taktyki, aby pozostać niewykrytym. W tym unikanie tagów, naśladowanie ludzkich zachowań przed kliknięciem reklamy i szybkie przywracanie adresów IP w domach.

W szczytowym momencie botnet 3ve:

- Wygenerowano ponad 3 miliardy zapytań o stawkę dziennie

- Skompromitowany 1 milion adresów IP

- Zainfekowano ponad 700 000 komputerów

- Fałszywe 10 000+ stron internetowych

Jak zlikwidowano 3ve?

Google, HUMAN i FBI zdały sobie sprawę, że operacja wymaga zamknięcia na dobre, aby nie mogła już dalej ewoluować.

W sumie 15 głównych firm branżowych współpracowało z Google, Human i FBI Internet Crime Complaint Center, aby przerwać tę operację.

Lista organizacji, które pomogły usunąć 3ve obejmują:

- Cegła suszona na słońcu

- Biuro handlowe

- Amazonka

- Przysięga

- Malwarebytes

- ESET

- Punkt kontrolny

- Symantec

- F-Secure

- McAfee

- Trend Micro

- Departament Bezpieczeństwa Wewnętrznego

Dzięki systemowi inteligencji opartej na współpracy, grupa robocza spędziła miesiące, obserwując 3ve w akcji, aby ustalić, jak to działa.

Połączone organizacje były w stanie szczegółowo zbadać 3ve, aby zmapować jego infrastrukturę, strategie monetyzacji i główne komponenty.

Na przykład McAfee i inni specjaliści od antywirusów pracowali nad zrozumieniem złośliwego oprogramowania, którym 3ve infekowało komputery.

Doprowadziło to do skoordynowanego technicznego usunięcia infrastruktury, uniemożliwiając operatorom odbudowę 3ve.

W ciągu 18 godzin Google zgłosił ruch związany z zapytaniami ofertowymi firmy 3ve bliski 0%.

Pod koniec śledztwa Departament Sprawiedliwości USA wydał 13 aktów oskarżenia przeciwko 8 osobom. 6 z tych oszustów pochodzi z Rosji, a pozostali 2 z Kazachstanu.

Komunikat prasowy Departamentu Sprawiedliwości z listopada 2018 r. Ośmiu oskarżonych oskarżonych , ujawnił nazwiska osób i stwierdził:

„Dzisiaj w sądzie federalnym na Brooklynie ogłoszono również nakazy zajęcia upoważniające FBI do przejęcia kontroli nad 31 domenami internetowymi oraz nakazy przeszukania upoważniające FBI do pobierania informacji z 89 serwerów komputerowych, które były częścią infrastruktury botnetów zajmujących się reklamą cyfrową. oszustwa. FBI, współpracując z partnerami z sektora prywatnego, przekierowało ruch internetowy do tych domen (działanie znane jako „sinkholing”) w celu zakłócenia i demontażu tych botnetów”.

Opłaty dotyczyły utraty dziesiątek milionów dolarów w wyniku oszustw związanych z reklamą cyfrową.

Wyniki zatrzymania 3ve z pewnością były sygnałem ostrzegawczym dla branży reklamowej i technologicznej, podkreślając, dlaczego ważne jest, aby zachować proaktywność w walce z oszustami internetowymi.

Chroń swoje reklamy przed następnym 3ve

Niestety, chociaż 3ve mogło zostać usunięte, nadal istnieje wiele innych aktywnych botnetów.

A każdy reklamodawca, który prowadzi płatne wyszukiwania, reklamy displayowe lub wideo, jest narażony na ryzyko utraty pieniędzy w wyniku oszustw reklamowych.

W 2019 r. Spamhaus (organizacja zajmująca się wywiadem zagrożeń) opublikowała raport o zagrożeniach botnetowych. Jego odkrycia wykazały dramatyczny wzrost liczby nazw domen zarejestrowanych w hostach botnetów. Wzrost wzrósł o 100% w porównaniu ze statystykami z 2017 roku.

Jak ujawnił nasz Global Click Fraud Report 2021 , botnety pozostają najbardziej szkodliwą formą oszustw związanych z kliknięciami.

To bardzo gra w kotka i myszkę. Cały czas odkrywane są nowe botnety. Na przykład w marcu 2021 r. odkryto botnet przeznaczony dla systemu Windows i okazało się, że jego rozmiar rośnie.

Nazywane złośliwym oprogramowaniem Purple Fox , wykorzystuje wiadomości e-mail phishingowe i zestawy do wykorzystywania w celu infekowania maszyn i szybko rozprzestrzenia się z jednego komputera na drugi. Złośliwe oprogramowanie atakuje komputery z systemem Windows z dostępem do Internetu, które używają słabych haseł.

Im więcej reklam wyświetlasz w sieci reklamowej Google, im więcej witryn reklamujesz i im więcej wydajesz pieniędzy, tym większa szansa, że padniesz ofiarą oszustwa.

Operatorzy botnetów ciężko pracują, aby ich boty były jak najbardziej nieodróżnialne od ludzkich zachowań.

To sprawia, że bardzo trudno jest nawet wykryć nielegalne działania w kampaniach reklamowych, nie mówiąc już o powstrzymaniu ich.

Ważna jest czujność. Oraz do ochrony kampanii reklamowych i firmy dzięki najnowszym dostępnym danym. To może dać ci ogromny start w blokowaniu oszustów.

Lekcje wyciągnięte z 3ve

Niestety, botnety nie znikną, podobnie jak firma 3ve udowodniła, jak wyrafinowane stają się operacje unikania wykrycia.

Zlikwidowanie sieci wymagało całej siły roboczej złożonej z tysięcy osób z głównych globalnych graczy. Połączona siła Google, HUMAN, FBI i wielu innych, aby powstrzymać złośliwe oprogramowanie rozprzestrzeniające działania botów innych niż ludzie.

Wnioski wyciągnięte z 3ve pomogły w walce z oszustami i na pewno pomogą w przyszłych dochodzeniach.

Ale możesz także chronić swoje kampanie reklamowe, podejmując proaktywne kroki. Mamy ponad 60 000 darmowych list wykluczeń dla aplikacji, kanałów i witryn, które uniemożliwiają wyświetlanie reklam w podejrzanych i mało skutecznych witrynach.

Dodaj to do swojego konta Google Ads, a natychmiast wykluczysz oszustów i poprawisz jakość ruchu.

Pomaga to chronić wizerunek Twojej marki, unikać nietrafnych witryn internetowych, zapobiegać nielegalnym kliknięciom i poprawiać ROI.

Pobierz pełną listę wykluczeń poniżej.