Przewodnik dla przedsiębiorcy dotyczący tworzenia aplikacji mobilnej zgodnej z HIPAA

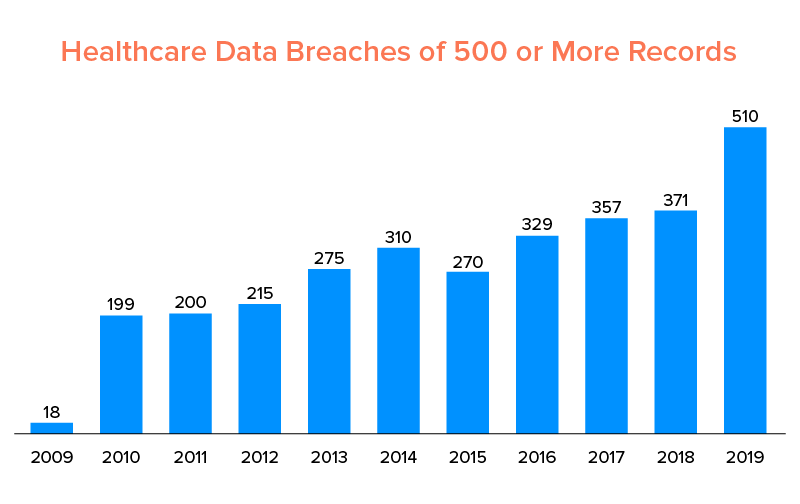

Opublikowany: 2020-06-12Jeśli kiedykolwiek miałeś kontakt z branżą opieki zdrowotnej, istnieje duże prawdopodobieństwo, że słyszałeś o aplikacjach zgodnych z HIPAA . Musiałeś również słyszeć, jak jest to warunek wstępny dla rozwoju zastosowań opieki zdrowotnej. W tym artykule przedstawimy podstawowy wgląd w proces tworzenia aplikacji HIPAA, aby pomóc w rozpoczęciu podróży cyfrowej transformacji opieki zdrowotnej.

Epoka, w której obecnie żyjemy, operuje jedną prostą formułą – dane to złoto. Kiedy przyjrzymy się jakiejkolwiek branży, która zajmuje się danymi użytkowników (wrażliwymi lub nie), jesteśmy również zobowiązani do zauważenia pewnych zgodności mających na celu zwiększenie bezpieczeństwa tej branży.

Również sektor opieki zdrowotnej nie jest nietknięty potrzebą ścisłej zgodności, aby chronić dane użytkowników przed niewłaściwym wykorzystaniem w erze mobile-first.

Chociaż zgodność różni się w zależności od kraju, ta, która stała się uniwersalna pod wieloma względami, to HIPAA – Ustawa o przenośności i odpowiedzialności w ubezpieczeniach zdrowotnych.

Przyjrzyjmy się procesowi tworzenia aplikacji zgodnej z HIPAA , który zapewnia, że Twoja aplikacja jest opracowywana tak, aby spełniała wymagania zgodności.

Czym jest ustawa HIPAA?

Ustawa HIPAA zapewnia zero anomalii podczas obsługi i przechowywania danych pacjenta, zwłaszcza na platformie oprogramowania. Obejmuje to również udostępnianie informacji związanych z rozliczeniami i ubezpieczeniem zdrowotnym dla pacjentów medycznych.

Pomysł opracowania aplikacji mobilnej zgodnej z HIPAA powstał w 1996 roku w celu uregulowania ochrony danych pacjentów, obniżenia kosztów opieki zdrowotnej i zapewnienia ubezpieczenia zdrowotnego osobom, które straciły lub zmieniły pracę. Jednak część działania, którą jesteśmy zainteresowani jako programiści, a Ty jako przedsiębiorcy tworzący aplikacje, to wymóg zapewnienia, że aplikacja chroni użytkowników przed oszustwami dotyczącymi danych.

Pierwszą częścią zrozumienia i wdrożenia zgodności z przepisami HIPAA jest poznanie rodzaju danych, z którymi współdziała domena oprogramowania medycznego.

- PHI (chronione informacje zdrowotne) — ten zestaw informacji składa się z rachunków od lekarzy, skanów MRI, wiadomości e-mail, wyników badań i innych informacji medycznych. Ponadto dane geolokalizacyjne osoby znajdującej się na terytorium są również liczone jako PHI.

- CHI (informacje o stanie zdrowia konsumentów) — informacje te składają się z danych, które można zebrać z monitora fitness, na przykład: liczba spalonych kalorii, odczyty tętna i liczba kroków.

Kiedy jesteś na ścieżce zrozumienia zgodności aplikacji mobilnych z HIPAA, wciąż istnieje wiele zamieszania wokół tego, dlaczego zasady HIPAA są ważne. Odpowiedzmy na następujące pytania.

Co sprawia, że zgodność z HIPAA jest ważna?

Rozporządzenie HIPAA to kompleksowa ustawa, która została uchwalona w celu pomocy zarówno instytucjom opieki zdrowotnej, jak i pacjentom. Dlatego zrozumienie, dlaczego jest to ważne, jest konieczne dla obu interesariuszy podczas tworzenia oprogramowania zgodnego z HIPAA .

Dla Pacjentów:

- Żaden podmiot nie może przekazywać żadnych informacji o pacjentach bez jego zgody – zgodnie z wymogami HIPAA tylko pracownicy służby zdrowia mogą udostępniać informacje o pacjentach zainteresowanym stronom. Ponadto tylko te zainteresowane strony, które uczestniczą w operacjach opieki zdrowotnej, mają być objęte PHI, co z kolei zapewnia wysoki poziom poufności i prywatności.

- Specjaliści zajmujący się rozliczeniami i sprzedawcy recept nie mogą przesyłać dalej informacji o pacjentach – Inni interesariusze, jak wspomniano w powyższym punkcie, nie mogą przesyłać dalej informacji o pacjentach.

- Podmioty powinny powiadomić pacjentów o naruszeniu – Pacjenci mają pełne prawo do swoich danych medycznych. Umożliwia to płynny przepływ wymiany danych między wieloma instytucjami opieki zdrowotnej.

Dla szpitali:

Znaczenie przestrzegania przepisów HIPAA w aplikacjach mobilnych dla szpitali polega na zrozumieniu, co by się stało, gdyby nie były przestrzegane. W przypadku nieprzestrzegania przepisów, szpitale są zobowiązane do zapłaty ogromnych grzywien. Indywidualny przypadek naruszenia danych może wynieść od 100 do 50 000 USD grzywny.

Istnieje wiele żywych przykładów tego, jak kosztowne może być dla szpitali naruszenie zgodności z HIPAA – zarówno z powodów finansowych, jak i wizerunkowych. Na przykład w 2015 r. szpital w Massachusetts musiał zapłacić grzywnę w wysokości 218 000 USD za narażenie danych ponad 500 pacjentów tylko dlatego, że ich aplikacja do udostępniania plików nie spełniała wymogów bezpieczeństwa HIPAA.

Jak zrobić aplikacje mobilne zgodne z HIPAA ?

Opracowywanie aplikacji dla opieki zdrowotnej zgodnych z HIPAA może czasami stanowić wyzwanie dla twórców aplikacji opieki zdrowotnej, zwłaszcza że wymaga wielu modyfikacji zarówno pod względem funkcji, jak i wyglądu.

Nasze doświadczenie w opracowaniu ponad 70 rozwiązań mHealth pomogło nam w stworzeniu listy kontrolnej zgodności HIPAA dla rozwoju oprogramowania . Oto wgląd w to –

Wykonywanie połączeń w aplikacji telefonicznej zgodnej z HIPAA dla następujących czterech podstawowych zasad:

- Prywatność

- Bezpieczeństwo

- Egzekwowanie

- Naruszenie

Jako przedsiębiorca tworzący aplikacje musiałbyś przyjrzeć się wszystkim czterem zasadom. Te, które firma zajmująca się tworzeniem aplikacji dla służby zdrowia, taka jak my, omija przede wszystkim, odpowiadając na pytanie, jak sprawić, by oprogramowanie było zgodne z HIPAA, to zasady prywatności i bezpieczeństwa HIPAA . Składają się głównie z zabezpieczeń fizycznych i technicznych .

Zabezpieczenia fizyczne

Obejmuje ochronę zaplecza, sieci do przesyłania danych i urządzeń z systemem Android lub iOS – zapewniając, że nie można ich złamać, zgubić ani ukraść. Aby zapewnić bezpieczeństwo aplikacji, musisz wymusić uwierzytelnianie, jednocześnie uniemożliwiając dostęp do aplikacji bez uwierzytelnienia — coś, co można osiągnąć za pomocą systemu uwierzytelniania wieloskładnikowego.

Zabezpieczenia techniczne

Koncentrują się na całkowitym zaszyfrowaniu danych, które mogą być przesyłane lub przechowywane na serwerach i urządzeniach. Niektóre z technicznych praktyk ochronnych obejmują:

- Awaryjny proces dostępu

- Unikalna identyfikacja użytkownika

- Automatyczne wylogowanie

Inną najlepszą praktyką w tym zakresie może być przestrzeganie minimalnych wymagań dotyczących konieczności: nie zbieraj więcej danych, niż potrzebujesz, ani nie przechowuj danych dłużej, niż jest to faktycznie potrzebne do pracy. Dodatkowo unikaj przesyłania danych PHI w powiadomieniach push lub wycieku informacji w logach i kopiach zapasowych.

Kroki tworzenia aplikacji zgodnych z HIPAA

Oto główne kroki tworzenia aplikacji na urządzenia mobilne zgodne z HIPAA:

- Uzyskaj pomoc od ekspertów: Cały proces tworzenia aplikacji zgodnych z HIPAA jest złożony. Nie próbuj więc spełniać wszystkich wymagań HIPAA bez wskazówek, jeśli nie masz wystarczającego doświadczenia. Lepiej skontaktować się z renomowaną firmą programistyczną zgodną z HIPAA . Skorzystanie z pomocy doświadczonych programistów aplikacji opieki zdrowotnej w zakresie tworzenia zgodnych aplikacji ułatwi zadanie i pomoże lepiej się przygotować. Zatrudnienie eksperta jest korzystne zarówno dla startupów, jak i dużych firm medycznych.

- Ocena danych pacjenta: Każda instytucja opieki zdrowotnej będzie miała dostęp do poufnych danych pacjenta. Dane te mogą być przechowywane, udostępniane i utrzymywane za pośrednictwem aplikacji mobilnej. Musisz przeanalizować i określić, co wchodzi w zakres kompetencji PHI. Gdy to zrobisz, zobacz, jakich danych PHI możesz uniknąć przechowywania lub przesyłania za pośrednictwem aplikacji mobilnej.

- Znajdź rozwiązania innych firm zgodne z HIPAA: Zapewnienie aplikacji zgodnej z HIPAA jest bardzo kosztowne. W takich sytuacjach zaleca się korzystanie z infrastruktury i rozwiązań, które są już zgodne z HIPAA, zamiast tworzenia aplikacji mobilnych zgodnych z HIPAA od podstaw. Nazywa się to IaaS — Infrastruktura jako usługa. Na przykład Amazon Web Services i TrueVault są zgodne z HIPAA i odpowiadają za bezpieczeństwo danych.

Jeśli korzystasz z usług zewnętrznego dostawcy rozwiązań do przechowywania i zarządzania danymi PHI, musisz podpisać umowę o partnerstwie biznesowym z firmami zewnętrznymi i upewnić się, że są one wiarygodne.

- Chroń wrażliwe dane: używaj najlepszych środków bezpieczeństwa, aby chronić wrażliwe dane swoich pacjentów. Użyj kilku poziomów szyfrowania i upewnij się, że nie ma naruszeń bezpieczeństwa.

- Utrzymuj i testuj swoją aplikację pod kątem bezpieczeństwa: testowanie aplikacji jest naprawdę ważne. Zrób to po każdej aktualizacji. Jeśli wystąpi jakiś problem z Twoją aplikacją, możesz go natychmiast naprawić.

Konserwacja to ciągły proces, którego musisz przestrzegać, aby Twoja aplikacja była bezpieczna. Po utworzeniu aplikacji zgodnej z ustawą HIPAA musisz regularnie ją aktualizować; w przeciwnym razie może wystąpić naruszenie bezpieczeństwa.

Ogólne cechy aplikacji zgodnych z HIPAA

Chociaż podobnie jak w innych sektorach aplikacji mobilnych, nie ma dwóch takich samych zastosowań w służbie zdrowia. Istnieją jednak pewne funkcje, które są wspólne dla wszystkich procesów opracowywania aplikacji dla opieki zdrowotnej zgodnych z HIPAA , co omówiliśmy również w naszym przewodniku tworzenia aplikacji mHealth .

Identyfikacja użytkownika: W celu uwierzytelnienia użytkowników najlepiej jest poprosić ich o kod PIN lub hasło. Możesz również podnieść tę funkcję, wdrażając identyfikację biometryczną i karty inteligentne.

Dostęp w nagłych wypadkach: W przypadku klęsk żywiołowych warunki sieci i podstawowe usługi mogą ulec zakłóceniu. Chociaż organizowanie takich przypadków nie jest bezpośrednim wymogiem, dobrą decyzją byłoby świadome posiadanie przepisu, który odnosi się do tych kwestii.

Szyfrowanie: dane, które są przechowywane lub przesyłane, muszą być zaszyfrowane. Gdy korzystasz z usług takich jak Google Cloud lub AWS, które obsługują Transport Layer Security 1.2, automatycznie uzyskujesz pełne szyfrowanie. Chociaż TLS może wystarczyć, dobrym posunięciem może być dalsze wzmocnienie go za pomocą szyfrowania AES.

Które aplikacje dla służby zdrowia powinny być zgodne z zasadami HIPAA?

Kiedy oceniamy aplikację pod kątem konieczności przestrzegania zasady prywatności HIPAA, głównie bierzemy pod uwagę trzy kryteria, aby określić, które z nich są aplikacjami zgodnymi z HIPAA:

Podmiot

Gdy aplikacja jest używana przez jakiś podmiot objęty ubezpieczeniem, taki jak szpital, lekarz lub ubezpieczyciel zdrowotny, najprawdopodobniej będzie on zgodny z wymaganiami dotyczącymi tworzenia oprogramowania zgodnymi z HIPAA.

Na przykład, jeśli planujesz zaprojektować aplikację, która ułatwi interakcję pacjent-lekarz, będzie musiała być zgodna z zasadami HIPAA, ponieważ zarówno szpitale, jak i lekarze są podmiotami objętymi ubezpieczeniem. Z drugiej strony, aplikacja, która tylko pomaga osobie w przestrzeganiu harmonogramu leczenia, niekoniecznie będzie musiała przestrzegać zasad prywatności HIPAA, ponieważ nie ma zaangażowanych podmiotów objętych ubezpieczeniem.

Kiedy mówimy o podmiotach, ważne jest, aby zapoznać się z Zasadami prywatności. Reguła dotyczy tego, czym są Chronione dane zdrowotne, jednocześnie określając, kto jest odpowiedzialny za zapewnienie, że szczegóły PI nie zostaną ujawnione.

Zgodnie z regułą prywatności istnieją dwa rodzaje organizacji, które podlegają zgodności z prawem HIPAA:

- Współpracownik biznesowy: Są to podmioty, które zbierają, przechowują, przetwarzają, a następnie przekazują PHI w imieniu podmiotów objętych ubezpieczeniem.

- Podmioty objęte: są to organizacje opieki zdrowotnej, dostawcy, izby rozliczeniowe itp., które dokonują niektórych transakcji administracyjnych i finansowych drogą elektroniczną. Niektóre z tych transakcji obejmują transfer środków, fakturowanie elektroniczne itp.

Dane

Zgodność aplikacji mobilnej z HIPAA koncentruje się głównie na chronionych informacjach zdrowotnych – wszelkich informacjach medycznych, które można wykorzystać do identyfikacji osoby, wraz z danymi, które zostały utworzone, wykorzystane lub ujawnione w czasie, gdy organizacje opieki zdrowotnej zarządzały usługami, takimi jak diagnoza lub leczenie, były oferowane .

PHI składa się z dwóch sekcji: informacje umożliwiające identyfikację oraz dane medyczne. Ważną rzeczą, na którą należy zwrócić uwagę, jest to, że tylko wtedy, gdy informacje umożliwiające identyfikację osoby są powiązane z danymi medycznymi, informacje stają się PHI.

Na przykład aplikacja, która pomaga lekarzom w diagnozowaniu chorób skóry poprzez badanie anonimowych zdjęć, nie wchodzi w interakcję z żadnym PHI. Jeśli jednak wymienisz nazwisko lub adres pacjenta, stanie się to PHI.

Podsumowując: jeśli informacje udostępniane lub przechowywane w aplikacji można zidentyfikować indywidualnie, muszą one być zgodne z wymogami prawa HIPAA . Ta sama zasada obowiązuje, gdy dane wrażliwe są przechowywane na serwerze innej firmy.

Bezpieczeństwo oprogramowania

Ostatni czynnik, który pomaga określić, czy tworzenie aplikacji opieki zdrowotnej podlega przepisom HIPAA, jest związany z zastosowaną technologią i składa się z wielu standardów stosowanych do ochrony i kontroli dostępu do elektronicznych chronionych informacji zdrowotnych (ePHI).

Standardy te składają się głównie z kontroli integralności, audytu i dostępu.

Kroki, które wykonuje Appinventiv, aby wykonać aplikację zgodną z HIPAA

W Appinventiv zawsze koncentrujemy się na podejściu do tworzenia aplikacji mobilnych na pierwszym miejscu pod kątem bezpieczeństwa . Niezależnie od tego, czy tworzymy aplikację Fintech, czy oprogramowanie On-demand, priorytetem zawsze jest zapewnienie, że w każdych warunkach dane użytkowników są chronione.

Tworząc aplikacje mobilne zgodne z ustawą HIPAA , spełniamy kilka wymagań, spełniając naszą rolę jako firma zajmująca się opracowywaniem niestandardowego oprogramowania do opieki zdrowotnej. Przyjrzyjmy się im.

1. Szyfrowanie transportu

Podczas tworzenia oprogramowania zgodnego z HIPAA obowiązkowe jest zaszyfrowanie danych dotyczących zdrowia podczas transmisji. Pierwszym krokiem, jaki wykonujemy, aby to osiągnąć, jest użycie protokołów HTTP i SSL. W przypadku przesyłania danych klient-serwer, gdy dane mają być przesłane w treści żądania POST, najpierw szyfrujemy je po stronie nadawcy, a następnie deszyfrujemy po stronie odbiorcy. Pomaga to w zapobieganiu atakom typu man-in-the-middle. Dodatkowo przesyłamy i przechowujemy hasła w wartościach skrótu, aby chronić dane przed narażeniem na szwank.

2. Kopia zapasowa

Dostawcy hostingu, z którymi współpracujemy, oferują usługi odzyskiwania i tworzenia kopii zapasowych, co zapewnia, że dane nie zostaną utracone w nagłych wypadkach lub w razie wypadku. Na przykład, jeśli oprogramowanie sieciowe wysyła dane gdzie indziej, wiadomości są archiwizowane, bezpiecznie przechowywane i udostępniane upoważnionemu personelowi.

3. Autoryzacja

Nasz zespół ekspertów ds. aplikacji mHealth tworzy i aktualizuje Twoją aplikację medyczną w taki sposób, aby autoryzacja była dobrze chroniona. Niektóre ze sposobów, w jakie to robimy, to: audyt kontroli dostępu, zabezpieczanie loginów, które zapewniają, że dostęp do danych ma tylko upoważniony personel.

4. Uczciwość

Podczas opracowywania aplikacji mobilnych zgodnych z HIPAA ważne jest, aby skonfigurować infrastrukturę, która zapewni, że zbieranie, przechowywanie i przesyłanie informacji jest bezpieczne i nie można jej zmienić w żaden sposób, celowo lub przez pomyłkę.

Pierwszym krokiem w tym zakresie jest upewnienie się, że system może wykryć i zgłosić nieautoryzowane manipulowanie danymi, nawet w przypadku zmiany najmniejszej części informacji. Środki takie jak szyfrowanie, regularne tworzenie kopii zapasowych, autoryzacja dostępu wraz z odpowiednio zdefiniowaną rolą i uprawnieniami użytkowników, a także ograniczenie fizycznego dostępu do infrastruktury, stają się niezbędnymi elementami podczas tworzenia aplikacji zgodnych z HIPAA.

5. Szyfrowanie pamięci

Zasadą postępowania z PHI jest to, że powinien on być dostępny tylko dla upoważnionego personelu. W tej regule obejmujemy wszystkie dane, które są przechowywane w systemie oprogramowania – kopie zapasowe, bazy danych i logi. Nasi eksperci stosują szyfrowanie wspierane przez branżę za pomocą algorytmów RSA i AES z silnymi kluczami. Korzystamy nawet z zaszyfrowanych baz danych, takich jak SQLCipher, do bezpiecznego przechowywania danych na zapleczu.

6. Utylizacja

Niezwykle ważne jest, aby zarchiwizowane i zapasowe dane, które utraciły ważność, zostały trwale usunięte. Podejmujemy działania w celu usunięcia wszystkich niewykorzystanych danych w bezpieczny i niemożliwy do odzyskania sposób.

Jak zarządzamy gromadzeniem, przesyłaniem i przechowywaniem PHI

Planując nasz proces zarządzania PHI, bierzemy pod uwagę trzy sytuacje:

- Gdy informacje są przesyłane – między urządzeniem a serwerem – korzystamy z nowoczesnych mechanizmów szyfrowania i TLS do zarządzania danymi w ruchu. W przypadkach, gdy urządzenia działają w niezaufanych sieciach, takich jak publiczne wi-fi, korzystamy z procesu przypinania certyfikatu

- Gdy informacje znajdują się po stronie serwera – gdy dane trafią do magazynu serwera, tworzymy przepisy dotyczące rotacji kluczy, zarządzania kluczami, zaszyfrowanej kopii zapasowej, rejestrowania audytu itp.

- Gdy informacje są w spoczynku na urządzeniu – iOS i Android zwykle przechowują te dane na dyskach, gdy sieć jest offline. To z kolei może wiązać się z wysokimi karami i grzywnami. Dlatego ważne jest, aby dane były dobrze zaszyfrowane.

Wniosek

Kierując się wpływem pandemii koronawirusa na sektor opieki zdrowotnej , wkrótce wkraczamy w fazę, w której transformacja cyfrowa opieki zdrowotnej będzie nową normą. Oznacza to, że w nadchodzącym czasie nastąpi gwałtowne przesunięcie w kierunku przestrzegania zgodności. Największy sukces odniosą cyfrowi transformiści opieki zdrowotnej, którzy w końcu zrozumieją niuanse zgodności i wdrożą je w swoim oprogramowaniu medycznym.

[Przeczytaj również: Kieszonkowy przewodnik po zgodności z przepisami dotyczącymi opieki zdrowotnej]