Jak rozpoznać e-mail phishingowy? [Ostateczny przewodnik]

Opublikowany: 2019-07-11Spis treści

Co to jest phishing?

6 typowych ataków phishingowych

10 wskazówek, jak rozpoznać e-mail phishingowy

Zawijanie

Każdego roku tysiące osób traci ciężko zarobione pieniądze w wyniku ataków phishingowych, które w większości przeprowadzane są za pośrednictwem poczty elektronicznej.

Jeśli nie wiesz, jak rozpoznać e-mail phishingowy , masz trochę do nadrobienia. Takie oszustwa dotykają wszystkich i są teraz bardziej rozpowszechnione niż kiedykolwiek.

Czy wiedziałeś…?

- Przeciętny użytkownik otrzymuje 16 złośliwych wiadomości e-mail miesięcznie.

- Ponad 75% firm doświadczyło ataku phishingowego na pocztę elektroniczną.

- Naruszenie technologii cyfrowej kosztuje średnie firmy średnio 1,6 miliona dolarów.

- Phishing to branża warta 5 miliardów dolarów.

- Według niedawnej ankiety 97% osób nie może zidentyfikować wiadomości phishingowej.

Jak widać, phishing jest poważnym zagrożeniem zarówno dla osób fizycznych, jak i firm — a mały błąd może sporo kosztować.

To nasuwa pytanie:

Jak możesz się chronić?

Kluczem jest zrozumienie, jak działa ten rodzaj oszustwa i jego znaków ostrzegawczych. Umożliwi to wykrywanie fałszywych wiadomości e-mail z odległości mili.

Nie martw się, pokonanie cyberprzestępców jest łatwiejsze niż myślisz — a pod koniec artykułu dowiesz się, jak to się robi.

Więc ruszajmy.

Co to jest phishing?

Phishing jest podobny do łowienia w stawie, ale zamiast przyczepić haczyk do wędki, phisher umieszcza go w wiadomości e-mail. W ten sposób mogą ukraść dane osobowe.

Teraz możesz się zastanawiać:

Jak to się robi?

Cóż, phisher podszywa się pod prawdziwą osobę lub firmę i przekonuje użytkowników do kliknięcia linku do strony internetowej, która wygląda na prawdziwą. Właściwie to podróbka, zaprojektowana jako „haczyk” w całej operacji. Gdy użytkownicy wprowadzą swoje informacje, są one skutecznie skradzione.

Alternatywnie hakerzy mogą nakłonić ludzi do pobrania pliku, który wygląda nieszkodliwie, ale w rzeczywistości jest złośliwym oprogramowaniem lub oprogramowaniem ransomware.

Malware to złośliwe oprogramowanie zaprojektowane w celu kradzieży danych. Natomiast ransomware szyfruje wszystkie pliki na zainfekowanym komputerze. Haker może następnie zażądać okupu za odszyfrowanie danych.

Teraz, gdy wiemy, czym jest phishing, poznajmy najczęstsze rodzaje ataków phishingowych.

6 typowych ataków phishingowych

Ataki phishingowe mają różne kształty i rozmiary:

1. Zwodniczy phishing

Zwodniczy phishing to najmniej wyrafinowany i najczęstszy rodzaj phishingu e-mailowego . Wykorzystuje podejście „rozpyl i módl”, w którym masowe wiadomości e-mail są wysyłane do milionów użytkowników.

Są to wiadomości „Wygrałeś nagrodę” i „PILNA wiadomość od Twojego banku”, które próbują oszukać użytkowników, zaszczepiając w nich strach lub oślepiając ich chciwością.

Najczęściej chodzi o fałszywą stronę internetową, która wygląda bardzo podobnie do prawdziwej.

Na przykład oszuści PayPal mogą wysłać wiadomość e-mail, prosząc użytkowników o kliknięcie łącza w celu rozwiązania problemu z kontem. Łącze przekieruje ich na fałszywą stronę PayPal, gdzie ich dane logowania zostaną zebrane i przesłane do innej witryny.

Czasami hakerzy grają na ciekawości użytkowników, wysyłając puste e-maile ze złośliwym załącznikiem.

Właśnie w ten sposób w 2017 r. rozpowszechniło się oprogramowanie ransomware Locky, uważane za jedno z najskuteczniejszych złośliwych programów szyfrujących pliki.

W ciągu zaledwie 24 godzin cyberprzestępcy dostarczyli 23 miliony wiadomości e-mail z plikiem zip, który ukrywał złośliwy ładunek – oraz wiersz tematu o treści „skanuj”, „drukuj” lub „pobierz”.

Gdy ktoś kliknął plik, oprogramowanie ransomware Locky zaszyfrowało wszystkie jego pliki na wspomnianym komputerze. Aby odzyskać dane, nieszczęsne ofiary musiały zapłacić 0,5 bitcoina (wówczas 2300 USD).

Z biegiem czasu takie oszustwa stały się jeszcze bardziej wyrafinowane. Jeśli chcesz się chronić, musisz wiedzieć, jak rozpoznać wiadomość phishingową .

Jedynym realnym podejściem jest tutaj zapobieganie. Po uruchomieniu złośliwego oprogramowania niewiele możesz zrobić.

2. Spear phishing

W przeciwieństwie do zwodniczego phishingu ten rodzaj oszustwa jest znacznie bardziej spersonalizowany.

Osoby zajmujące się zagrożeniami dostosowują wiadomości e-mail dotyczące ataku, podając nazwę celu i inne szczegóły, aby przekonać ich, że wiadomość e-mail jest prawdziwa.

Cel spear phishingu jest taki sam, jak zwodniczego phishingu — nakłonienie ofiary do pobrania szkodliwego pliku lub wprowadzenia danych osobowych na fałszywej stronie internetowej.

Na poziomie osobistym napastnicy mogą podszywać się pod firmę, której ufasz – na przykład Twój bank.

Mogą wysyłać e-maile z informacją o rozbieżności na Twoim koncie. Aby to naprawić, rzekomo musisz kliknąć określony link i wypełnić wymagane pola.

Chociaż takie oszustwa są skierowane do osób fizycznych, najczęściej są wymierzone w firmy.

Wiadomości typu spear phishing skierowane do firm mogą przybierać różne formy, na przykład fałszywe zamówienie od klienta lub fałszywe zapytanie klienta.

Jednak główny motyw pozostaje ten sam — uśpić odbiorców, aby uwierzyli, że wiadomość e-mail pochodzi z wiarygodnego źródła.

3. Oszustwo CEO

Jest to bardzo specyficzny rodzaj oszustwa phishingowego.

Działa to tak:

Haker przebiera się za prezesa firmy i wysyła wiadomość e-mail do pracownika wysokiego szczebla z prośbą o przelew pieniędzy na określone konto.

Kluczem do takich złośliwych kampanii jest posiadanie wystarczającej ilości informacji o prezesie firmy i przedstawianie się jako on.

To jedyna rzecz (i to duża), która wyróżnia ich na tle kampanii phishingowej „sprayuj i módl się”.

4. Phishing Dropbox

Niektórzy phisherzy atakują użytkowników określonej firmy lub usługi.

Weźmy na przykład Dropbox. Miliony ludzi używają go codziennie do udostępniania plików i tworzenia kopii zapasowych.

Biorąc pod uwagę jego popularność, nic dziwnego, że hakerzy wielokrotnie atakują jego użytkowników.

W jednym z takich ataków użytkownicy Dropbox zostali poinformowani, że ktoś wysłał im plik, ale jest on zbyt duży, aby można go było wysłać jako załącznik do wiadomości e-mail. Phisherzy „wygodnie” podali link, z którego można uzyskać dostęp do tego pliku.

Naturalnie odsyłacz prowadził do fałszywej strony logowania do Dropbox, z której cyberprzestępcy mogli wykraść dane logowania użytkowników.

5. Wyłudzanie informacji w Dokumentach Google

Hakerzy atakują użytkowników Dokumentów Google w taki sam sposób, w jaki polują na użytkowników Dropbox.

Mianowicie tworzą fałszywą stronę logowania do konta Google, a następnie używają jej do zbierania danych uwierzytelniających użytkownika.

Dobrze, więc to tylko kilka przykładów wiadomości phishingowych . Istnieje wiele innych rodzajów oszustw.

Chociaż cel i mechanika tych ataków mogą się różnić, wszystkie koncentrują się na nakłonieniu użytkownika do pobrania złośliwego pliku lub wprowadzenia danych osobowych na fałszywej stronie internetowej.

Teraz nauczmy się identyfikować takie ataki.

10 wskazówek, jak rozpoznać e-mail phishingowy

Czy wiesz, że każdego dnia ma miejsce 135 milionów prób ataków phishingowych? Albo że prawie 25% ofiar nigdy w pełni nie odzyskuje swoich strat?

Zagrożenie atakiem phishingowym na wiadomości e-mail jest realne.

To dlatego, że:

Phisherzy atakują zarówno firmy, jak i osoby prywatne.

Jeśli korzystasz z poczty e-mail, jesteś technicznie zagrożony.

Co więc możesz zrobić, aby zachować bezpieczeństwo?

Cóż, spójrz na poniższe wskazówki, gdy następnym razem otworzysz skrzynkę odbiorczą.

1. Nie ufaj ślepo nazwie wyświetlanej.

Zmiana nazwy wyświetlanej wiadomości e-mail to klasyczna sztuczka stosowana przez phisherów.

Tak to działa:

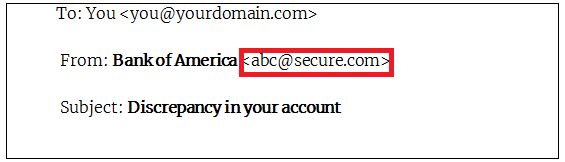

Atakujący podszywa się pod firmę, używając jej nazwy podczas wysyłania wiadomości e-mail z zupełnie innego adresu e-mail.

Załóżmy na przykład, że haker chce sfałszować markę „Bank of America”. Może używać go z niespotykaną nazwą domeny, np . secure.com .

Dostarczona do Ciebie wiadomość e-mail będzie więc wyglądać mniej więcej tak:

Po dostarczeniu wiadomość e-mail wygląda na prawdziwą, ponieważ większość skrzynek odbiorczych pokazuje tylko nazwę wyświetlaną.

Jednak ślepe zaufanie do wyświetlanej nazwy może spowodować kłopoty — jak pokazano w powyższym przykładzie.

Więc jakie jest rozwiązanie?

Najpierw sprawdź adres e-mail w polu „od” nagłówka wiadomości e-mail.

Jeśli nie pasuje do wyświetlanej nazwy, możesz się założyć, że to oszustwo.

To powiedziawszy, nawet jeśli adres e-mail wygląda na prawdziwy, to nie wystarczy! Wiadomo, że hakerzy również zmieniają adresy e-mail.

Dobra wiadomość jest taka, że to wszystko, co mogą udawać.

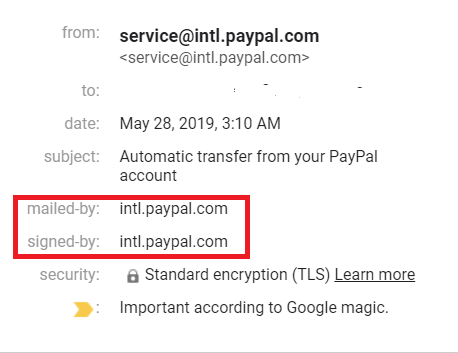

Pozostałe pola w nagłówku e-maila mogą opowiedzieć Ci całą historię. Mianowicie – pola „mailed-by” i „signed-by”.

E-maile od legalnych firm będą zawierały te sekcje. Co ważniejsze, pola „wysłany przez” i „podpisany przez” będą miały nazwę tej samej firmy.

Oto przykład:

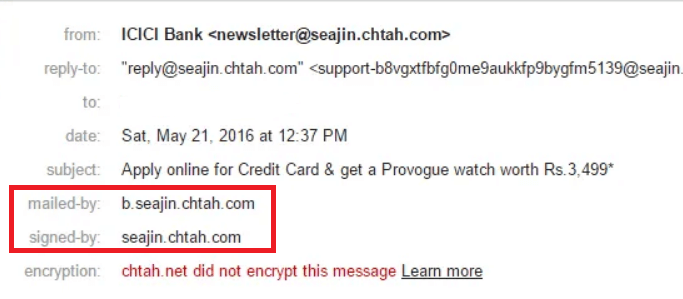

W przypadku niezgodności między mailed-by a sign-by, wiadomość e-mail może być oszustwem.

Oto przykład phishingu, w którym pola „mailed-by” i „signed-by” są obecne, ale nie pasują do siebie.

2. Sprawdź adresy URL pod kątem wprowadzającej w błąd nazwy domeny.

Załóżmy, że otrzymałeś wiadomość e-mail z tego adresu:

Apple.Infocenter.com

Czy uważasz, że ta domena należy do Apple?

Jeśli powiedziałeś tak, to się mylisz. Hakerzy często wykorzystują brak wiedzy ludzi na temat tego, jak to działa.

Widzisz, w nazwie domeny ostatnia część jest najważniejsza, podczas gdy ta po lewej stronie jest w zasadzie nieistotna.

W powyższym przykładzie „Infocenter” to rzeczywista nazwa domeny. Oznacza to, że niejasna firma o nazwie Infocenter – a nie Apple – wysłała Ci wiadomość e-mail.

Używanie dobrze znanej nazwy jako domeny podrzędnej jest jedną z charakterystycznych oznak phishingu .

Hakerzy często stosują tę taktykę, aby oszukać użytkowników, aby uwierzyli, że wiadomość e-mail pochodzi z renomowanego źródła.

Na szczęście już wiesz lepiej i nie nabierzecie się na takie tanie sztuczki.

3. Sprawdź link przed kliknięciem na niego.

Nikt nie może sfałszować nazwy domeny – to po prostu niemożliwe.

Jednak każdy przeciętny haker może ukryć to w linku – to proste jak bułka z masłem.

To prowadzi nas do głównego pytania:

Jak cyberprzestępcy ukrywają złośliwe linki?

Cóż, zazwyczaj używają jednej z trzech taktyk , o których teraz wspomnimy.

Po pierwsze , mogą użyć usługi skracania linków, aby ukryć prawdziwe miejsce docelowe linku. Tak więc – jeśli zobaczysz skrócony link w niechcianej wiadomości e-mail, zachowaj ostrożność.

Nie klikaj w takie linki. Zamiast tego najpierw dowiedz się, o czym jest link, korzystając z bezpłatnego narzędzia do rozszerzania adresów URL, takiego jak CheckShortURL lub LinkExpander .

Inną powszechną taktyką jest użycie kodowania adresów URL w celu ukrycia miejsca docelowego witryny phishingowej. Na przykład, gdy litera „A” jest zakodowana w adresie URL, brzmi ona jako %41 .

Oto przykład zakodowanego linku: http%3A%2F%2Ftiny.cc%3F712q431bca

Link wygląda dziwnie — i często jest to niezawodny znak ostrzegawczy, że coś jest podejrzane.

Oto podsumowanie:

Jeśli link zawiera kilka %, nie klikaj go.

Wreszcie ostatni manewr za ukrywanie adresu URL jest umieszczenie linku w tekście. Na szczęście identyfikacja takich wiadomości phishingowych jest łatwa.

Po prostu najedź myszą na tekst hiperłącza, a zobaczysz właściwy link.

4. Istnieje niezamówiony załącznik.

E-maile z niechcianymi załącznikami śmierdzą oszustwem:

Zwykle legalne firmy nie wysyłają losowych wiadomości e-mail z załącznikami. Jeśli chcą, abyś coś pobrał, woleliby skierować Cię na własną stronę internetową.

Jeśli nadawca jest osobą fizyczną i znaną Ci osobą, uważaj na typy plików załączników wysokiego ryzyka, takie jak .zip, .exe i .scr.

Jeśli nie masz pewności, najlepiej skontaktować się bezpośrednio z nadawcą i potwierdzić, czy to on rzeczywiście wysłał wiadomość e-mail.

5. Sprawdź, czy nie ma błędów ortograficznych.

Jeśli wiadomość e-mail zawiera literówki, słabą gramatykę, błędy formatowania lub niezręczny język, najprawdopodobniej jest to oszukańcza wiadomość.

Legalne firmy zwracają uwagę na tworzenie e-maili do swoich klientów.

Chociaż hakerzy stali się bardziej wyrafinowani, czasami wciąż popełniają podstawowe błędy. W większości przypadków nadal można łatwo zidentyfikować podejrzaną wiadomość e-mail.

6. Przeczytaj uważnie pozdrowienie.

Do kogo adresowany jest e-mail? Czy odnosi się do niego niejasno, jak w „Szanowny Kliencie”?

Jeśli tak, to prawdopodobnie oszustwo.

Najczęściej legalne firmy używają Twojego imienia i nazwiska.

7. Wiadomość e-mail z prośbą o przesłanie pieniędzy.

To martwa gratka.

W końcu phisherzy chcą Twoich pieniędzy. Jeśli do Ciebie napiszą, prędzej czy później poproszą o to.

Nie działaj na wiadomość e-mail z prośbą o przesłanie pieniędzy na pokrycie opłat, wydatków, podatków itp. To pewne oszustwo.

8. Wiadomość e-mail prosi o podanie danych osobowych

Gdy wiadomość e-mail prosi o podanie danych osobowych, takich jak numer karty kredytowej lub dane konta bankowego, zawsze jest to zły znak.

Twój bank nie poprosi Cię o dane Twojego konta. Już je ma.

Podobnie inne renomowane firmy lub agencje rządowe nie wyślą Ci wiadomości e-mail w celu udostępnienia poufnych informacji. Oni tak nie działają.

Jeśli otrzymasz taki e-mail, możesz być pewien, że jest to część oszustwa phishingowego.

9. E-mail zawiera nierealistyczną ofertę lub groźbę.

Phisherzy często nakłaniają ludzi do rezygnacji z pieniędzy lub poufnych informacji, obiecując nagrodę lub po prostu ich strasząc.

Oto przykład:

Otrzymasz wiadomość e-mail z prośbą o szybkie wypełnienie formularza (z prośbą o podanie danych konta). To jest rzekomo, jeśli nie chcesz, aby Twoje konto bankowe zostało zlikwidowane, a aktywa przejęte.

Cóż, to oczywiście oszustwo.

Nie trzeba być Sherlockiem Holmesem, żeby zrozumieć, że banki nie zamykają kont i nie przejmują aktywów tylko dlatego, że ktoś nie odpowiedział na e-mail.

Podobnie, jeśli wiadomość e-mail oferuje nagrodę, która brzmi zbyt dobrze, aby była prawdziwa, uważaj.

10. Przejrzyj wiersz podpisu.

Atak phishingowy można rozpoznać po linii podpisu.

Czy e-mail zawiera informacje o nadawcy? Czy zawiera dane kontaktowe firmy?

Jeśli nie, istnieje duża szansa, że wiadomość e-mail jest próbą wyłudzenia informacji.

Renomowane firmy zawsze podają takie informacje w swoich e-mailach.

Mimo to uzyskanie dobrego rozwiązania antywirusowego może również pomóc w zachowaniu bezpieczeństwa.

Zawijanie

Phishing to rodzaj ataku socjotechnicznego, w którym hakerzy próbują ukraść dane osobowe użytkowników.

Z biegiem czasu takie ataki stały się coraz częstsze, a badania wykazały, że dziennie przeprowadzanych jest 135 milionów ataków phishingowych na wiadomości e-mail.

Najlepszym sposobem na udaremnienie takich oszustw jest dowiedzenie się, jak wykryć wiadomość phishingową .

Ten artykuł rzucił światło na to, na co zwracać uwagę podczas otwierania wiadomości e-mail. Zwróć na to uwagę — a wszystko będzie dobrze.

Dobrze, więc to był obszerny przewodnik, jak rozpoznać e-maile phishingowe .

Trzymaj się!

FAQ

Jeśli padłeś ofiarą oszustwa polegającego na wyłudzaniu informacji, natychmiast wykonaj te czynności, aby zapobiec szkodom lub je złagodzić.

Krok 1 – Odłącz urządzenie od Internetu.

Jeśli korzystasz z Wi-Fi, po prostu wyłącz router.

W przypadku sieci przewodowej odłącz kabel internetowy od laptopa lub komputera stacjonarnego.

Krok 2 – Wykonaj kopię zapasową wszystkich plików.

Atak phishingowy może łatwo doprowadzić do utraty danych. Dlatego nie trać czasu na tworzenie kopii zapasowej danych w trybie offline (offline, ponieważ nie masz już połączenia z Internetem).

Użyj zewnętrznego dysku twardego, pamięci USB lub dysku DVD, aby utworzyć kopię zapasową plików.

Krok 3 – Uruchom skanowanie w poszukiwaniu złośliwego oprogramowania.

Przeprowadź pełne skanowanie systemu za pomocą oprogramowania antywirusowego/antymalware, aby usunąć lub poddać kwarantannie złośliwe oprogramowanie, które mogło dostać się do systemu.

Krok 4 – Zmień hasło do poczty e-mail.

Na koniec zmień hasło do swojego konta e-mail. Możesz rozważyć aktywację uwierzytelniania dwuskładnikowego, które oferuje dodatkową warstwę ochrony. Możesz również rozważyć użycie menedżera haseł, który generuje dla Ciebie silne hasła.

Aby dowiedzieć się, czy wiadomość e-mail jest oryginalna, najpierw sprawdź adres e-mail podany w sekcji „od” nagłówka wiadomości e-mail.

Jeśli nie pasuje do nazwy nadawcy lub wygląda podejrzanie, jest to oszustwo phishingowe.

Jeśli adres w polu „od” wygląda na prawdziwy, zbadaj go dokładniej, sprawdzając sekcje „mailed-by” i „signed-by”.

Upewnij się, że e-mail jest podpisany przez tę samą firmę, która go wysłała.

Oto kilka rzeczy, których powinieneś szukać w wiadomości phishingowej:

Ogólne powitanie — oszuści zazwyczaj wysyłają oszukańczą wiadomość e-mail do tysięcy, a nawet milionów osób jednocześnie. Dlatego te e-maile mają zwykle ogólne pozdrowienia, takie jak „Nasz cenny klient”. Jeśli Twoje imię i nazwisko nie pojawia się w e-mailu, bądź podejrzliwy.

Sfałszowany link — tylko dlatego, że link ma nazwę, którą rozpoznajesz, nie oznacza, że jest on prawdziwy. Najedź kursorem myszy na link, aby sprawdzić, czy rzeczywiście prowadzi do prawdziwej firmy. Niedopasowanie tutaj wskazuje na oszustwo.

Prośby o przelew pieniędzy lub dane osobowe — oszuści wysyłają wiadomości phishingowe, aby wyłudzić od Ciebie pieniądze. Mogą poprosić o pieniądze wprost lub mogą najpierw spróbować ukraść Twoje dane osobowe. Jeśli otrzymasz wiadomość e-mail z prośbą o którekolwiek z nich, nie podejmuj żadnych działań.

Poczucie pilności — promowanie strachu lub poczucia pilności jest powszechną taktyką stosowaną przez cyberprzestępców. Na przykład mogą poprosić Cię o „natychmiastową” weryfikację informacji bankowych, aby uniknąć zawieszenia konta.

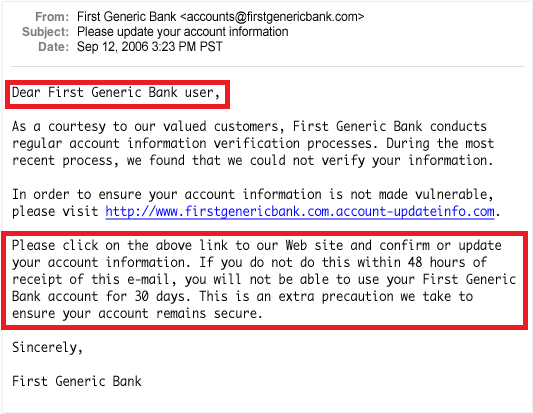

Oto przykład phishingu:

Jak widać, wiadomość e-mail zdradza niektóre z najbardziej oczywistych oznak phishingu — ogólne powitanie, prośba o podanie danych osobowych i użycie groźnego języka.

Jeśli otrzymasz wiadomość e-mail phishingową, zgłoś ją, przesyłając ją do Federalnej Komisji Handlu (FTC) na adres [email protected] oraz do grupy roboczej ds. zwalczania phishingu na adres [email protected].

Wiadomości phishingowe to fałszywe wiadomości wysyłane przez cyberprzestępców w celu nakłonienia użytkowników do udostępnienia ich danych osobowych. Może to obejmować numery kont bankowych, hasło i dane karty kredytowej.

Takie e-maile często proszą użytkowników o kliknięcie wbudowanego linku i podanie swoich danych osobowych na fałszywej stronie internetowej, gdzie ich dane są ostatecznie gromadzone i przekazywane hakerom.

Czasami cyberprzestępcy próbują przekonać niczego niepodejrzewających użytkowników do pobrania złośliwego załącznika, którego celem jest kradzież poufnych danych z ich systemów.