Najlepsze praktyki w zakresie bezpieczeństwa aplikacji mobilnych w celu zapewnienia aplikacji odpornej na włamania

Opublikowany: 2018-11-27Zbudowanie rewolucyjnej aplikacji mobilnej to dopiero pierwszy krok w rozwoju aplikacji mobilnej. Po zbudowaniu aplikacji istnieją tysiące obowiązkowych procesów związanych z tworzeniem aplikacji. Jeden z wielu kluczowych kroków w bezpieczeństwie aplikacji mobilnych.

W tym artykule przyjrzymy się, jakie są podstawowe praktyki bezpieczeństwa aplikacji mobilnych , które należy wdrożyć po sfinalizowaniu rozwoju.

W ciągu ostatniej dekady wszyscy byliśmy świadkami rozwoju branży tworzenia aplikacji mobilnych, ale także cyberprzestępczości. A te przestępstwa doprowadziły nas do etapu, w którym nie można przesłać aplikacji do Play Store lub App Store bez podjęcia pewnych środków w celu jej zabezpieczenia.

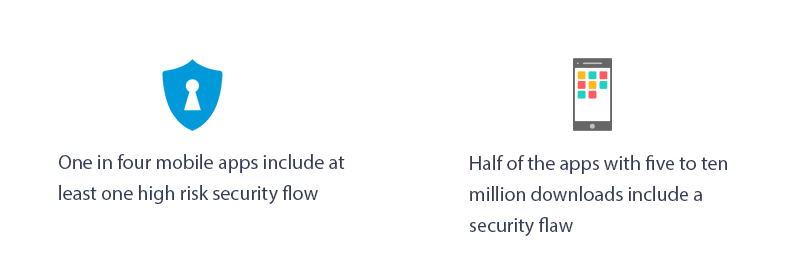

Jednak dochodząc do tego, co pociągają za sobą środki bezpieczeństwa, najpierw musimy zrozumieć, dlaczego istnieje potrzeba podejmowania tych działań i jakie są potencjalne problemy z bezpieczeństwem aplikacji, które nękają branżę tworzenia aplikacji mobilnych. Aby uzyskać oszacowanie z życia wzięte, spójrzmy na fakty:

Bezpieczeństwo aplikacji mobilnych to coś więcej niż ochrona przed złośliwym oprogramowaniem i zagrożeniami. Najpierw zidentyfikujmy niektóre zagrożenia bezpieczeństwa aplikacji mobilnych OWASP, aby lepiej zrozumieć środki bezpieczeństwa.

Dlaczego potrzebujemy zabezpieczeń aplikacji mobilnych: potencjalne zagrożenia i ich rozwiązania

Zagrożenia, które pojawiają się w świecie tworzenia aplikacji, chociaż są złośliwe, można rozwiązać za pomocą prostych kroków w celu zabezpieczenia aplikacji mobilnej. Przyjrzyjmy się głównym problemom związanym z bezpieczeństwem aplikacji mobilnych.

1. Wadliwe kontrolki serwera:

Komunikacja między aplikacją a użytkownikiem spoza urządzenia mobilnego odbywa się za pośrednictwem serwerów. A takie serwery są głównym celem hakerów na całym świecie. Głównym powodem podatności serwera jest to, że czasami programiści pomijają niezbędne zabezpieczenia po stronie serwera. Może się to zdarzyć z powodu braku wiedzy na temat kwestii bezpieczeństwa aplikacji mobilnych, niewielkich budżetów na cele bezpieczeństwa lub luk powstałych w wyniku rozwoju międzyplatformowego.

Rozwiązanie:

Najważniejszym krokiem w ochronie serwerów jest skanowanie aplikacji za pomocą automatycznych skanerów. W przeciwnym razie te skanery mogą być wykorzystywane przez hakerów do wyszukiwania luk w aplikacjach i wykorzystywania ich. Automatyczne skanery wykryją typowe problemy i błędy, które można łatwo rozwiązać.

2. Brak ochrony binarnej:

Jest to również jeden z głównych problemów związanych z bezpieczeństwem aplikacji OWASP, który należy rozwiązać, ponieważ w przypadku braku ochrony binarnej aplikacji mobilnej każdy haker lub przeciwnik może łatwo odtworzyć kod aplikacji w celu wprowadzenia złośliwego oprogramowania. Mogą również redystrybuować piracką aplikację tego samego i wstrzykiwać jej również zagrożenie. Wszystko to może prowadzić do krytycznych problemów, takich jak kradzież danych i uszkodzenie wizerunku marki, a w konsekwencji utrata przychodów.

Rozwiązanie:

Aby zabezpieczyć pliki binarne, ważne jest wdrożenie binarnych procedur wzmacniania. W ramach tej procedury pliki binarne są analizowane i odpowiednio modyfikowane, aby chronić je przed typowymi zagrożeniami bezpieczeństwa aplikacji mobilnych. Ta procedura naprawia starszy kod bez angażowania w ogóle kodu źródłowego. Podczas pracy nad procesami bezpieczeństwa aplikacji mobilnych konieczne jest zapewnienie kodowania bezpieczeństwa do wykrywania jailbreaków, kontroli sum kontrolnych, kontroli wykrywania debuggerów i przypinania certyfikatów.

3. Niepewność przechowywania danych:

Inną dużą luką, która jest powszechna w bezpieczeństwie aplikacji mobilnych, jest brak bezpiecznego systemu przechowywania danych. W rzeczywistości twórcy aplikacji mobilnych często polegają na pamięci masowej klienta w przypadku danych wewnętrznych. Jednak podczas posiadania urządzenia mobilnego przez rywala, te wewnętrzne dane mogą być bardzo łatwo dostępne i wykorzystywane lub manipulowane. Może to prowadzić do kilku przestępstw, takich jak kradzież tożsamości lub PCI (naruszenie zasad zewnętrznych).

Rozwiązanie:

Jednym ze środków bezpieczeństwa aplikacji, które należy tutaj rozważyć, jest zbudowanie dodatkowej warstwy szyfrowania w stosunku do szyfrowania na poziomie podstawowym systemu operacyjnego. Daje to ogromny wzrost bezpieczeństwa danych.

4. Niewystarczająca ochrona warstwy transportowej:

Warstwa transportowa to ścieżka, przez którą odbywa się transfer danych między klientem a serwerem. Jeśli na tym etapie nie zostaną wprowadzone odpowiednie standardy bezpieczeństwa aplikacji mobilnych, każdy haker może uzyskać dostęp do danych wewnętrznych w celu ich kradzieży lub modyfikacji. Prowadzi to do poważnych przestępstw, takich jak kradzież tożsamości i oszustwa.

Rozwiązanie:

Aby wzmocnić zabezpieczenia warstwy transportowej, należy włączyć przypinanie SSL w aplikacjach na iOS i Androida. Oprócz tego możesz używać standardowych zestawów szyfrowania zamiast zwykłych. Dodatkowo, unikanie ujawnienia identyfikatora sesji użytkownika z powodu mieszanych sesji SSL, ostrzeganie użytkownika w przypadku nieprawidłowego certyfikatu, korzystanie z wersji SSL niezależnych narzędzi analitycznych to powszechne praktyki, które mogą uchronić użytkowników przed niebezpiecznym naruszeniem bezpieczeństwa.

5. Niezamierzony wyciek danych:

Niezamierzony wyciek danych ma miejsce, gdy krytyczne aplikacje mobilne są przechowywane w wrażliwych lokalizacjach na urządzeniu mobilnym. Na przykład aplikacja jest przechowywana w miejscu, w którym może łatwo uzyskać do niej dostęp inne aplikacje lub urządzenia, co ostatecznie skutkuje naruszeniem danych w aplikacji i nieautoryzowanym wykorzystaniem danych.

Rozwiązanie:

Monitorowanie typowych punktów wycieku danych, takich jak logowanie, tło aplikacji, buforowanie, obiekty plików cookie przeglądarki i przechowywanie danych HTML5.

Oprócz tych 5 zagrożeń bezpieczeństwa dla rozwoju urządzeń mobilnych, istnieje kilka innych powszechnie występujących przeszkód na drodze do tworzenia bezpiecznych aplikacji mobilnych. Tutaj są:

- Brak uwierzytelniania wieloskładnikowego — proces zapewnia wiele warstw zabezpieczeń przed wpuszczeniem osoby do aplikacji. Może to być odpowiedź na osobiste pytanie, OTP, konfiguracja SMS-ów lub inne środki. Brak uwierzytelniania wieloskładnikowego może prowadzić do kilku problemów, co sprawia, że jest to kluczowa część odpowiedzi na pytanie, jak zabezpieczyć aplikację.

- Brak możliwości prawidłowego szyfrowania — ważnym elementem najlepszych praktyk w zakresie bezpieczeństwa aplikacji mobilnych jest zapewnienie odpowiedniego szyfrowania. Niemożność tego może prowadzić do kradzieży kodu, kradzieży własności intelektualnej, naruszenia prywatności i wielu innych problemów.

- Wstrzyknięcie złośliwego kodu — treści generowane przez użytkowników, takie jak formularze, są często pomijane jako zagrożenie. Załóżmy, że użytkownik dodaje swój identyfikator i hasło, a następnie aplikacja komunikuje się z danymi po stronie serwera w celu uwierzytelnienia informacji. Teraz aplikacje, które nie ograniczają znaków wprowadzanych przez użytkownika, narażają się na ryzyko wstrzyknięcia kodu w celu uzyskania dostępu do serwera.

- Inżynieria odwrotna – to każdy koszmar bezpiecznego tworzenia aplikacji mobilnych. Podejście to może być wykorzystane do pokazania, jak aplikacja działa w backendzie i ujawnienia algorytmów szyfrowania podczas modyfikowania kodu źródłowego itp.

- Niebezpieczne przechowywanie danych — niezabezpieczone przechowywanie danych może mieć miejsce w wielu miejscach wewnątrz aplikacji — pliki cookie, magazyn danych binarnych, baza danych SQL itp. Jeśli haker uzyska dostęp do bazy danych lub urządzenia, może zmienić legalne aplikacje, aby przenieść informacje na komputery .

Po zapoznaniu się z ogólnymi zagrożeniami, które nękają wszystkie aplikacje mobilne i niektórymi z najlepszych praktyk bezpieczeństwa aplikacji mobilnych, których należy przestrzegać, aby uniknąć tych problemów , przejdźmy do szczegółów dotyczących bezpieczeństwa aplikacji mobilnych na Androida i iOS.

Jak zabezpieczyć aplikacje na Androida?

Oto niektóre ze skutecznych najlepszych praktyk w zakresie bezpieczeństwa aplikacji na Androida: –

Szyfrowanie danych w pamięci zewnętrznej –

Ogólnie pojemność pamięci wewnętrznej urządzenia jest ograniczona. Ta wada często zmusza użytkowników do korzystania z urządzeń zewnętrznych, takich jak dysk twardy i dyski flash, w celu bezpiecznego przechowywania danych. Czasami dane te składają się również z danych wrażliwych i poufnych. Ponieważ dane przechowywane na zewnętrznym urządzeniu pamięci masowej są łatwo dostępne dla wszystkich aplikacji urządzenia, bardzo ważne jest zapisywanie danych w zaszyfrowanym formacie. Jednym z najczęściej używanych algorytmów szyfrowania przez twórców aplikacji mobilnych jest AES lub Advanced Encryption Standard.

Korzystanie z pamięci wewnętrznej dla danych wrażliwych —

Wszystkie aplikacje na Androida mają wewnętrzny katalog pamięci. A pliki przechowywane w tym katalogu są wyjątkowo bezpieczne, ponieważ do tworzenia plików używają trybu MODE_PRIVATE. Mówiąc najprościej, ten tryb zapewnia, że pliki jednej konkretnej aplikacji nie będą dostępne dla innych aplikacji zapisanych na urządzeniu. Dlatego jest to jedna z najlepszych praktyk uwierzytelniania aplikacji mobilnych, na której należy się skupić.

Używając HTTPS –

Komunikacja między aplikacją a serwerem powinna odbywać się za pośrednictwem połączenia HTTPS. Wielu użytkowników Androida często jest połączonych z kilkoma otwartymi sieciami Wi-Fi w miejscach publicznych, a używanie HTTP zamiast HTTPS może narazić urządzenie na wiele złośliwych hotspotów, które mogą łatwo zmienić zawartość ruchu HTTP i sprawić, że aplikacje urządzenia będą zachowywać się nieoczekiwanie.

Korzystanie z GCM zamiast SMS-ów –

W czasach, gdy nie istniały Google Cloud Messaging czy GCM, do przesyłania danych z serwerów do aplikacji używano SMS-ów, ale dziś GCM jest wykorzystywany w dużej mierze. Ale jeśli nadal nie przeszedłeś z SMS-a na GCM, musisz. Dzieje się tak, ponieważ protokół SMS nie jest ani bezpieczny, ani szyfrowany. Co więcej, SMS-y mogą być dostępne i odczytywane przez dowolną inną aplikację na urządzeniu użytkownika. Komunikacja GCM jest uwierzytelniana za pomocą tokenów rejestracji, które są regularnie odświeżane po stronie klienta i są uwierzytelniane przy użyciu unikalnego klucza API po stronie serwera.

Inne ważne najlepsze praktyki w zakresie bezpieczeństwa tworzenia aplikacji mobilnych mogą obejmować sprawdzanie poprawności danych wprowadzonych przez użytkownika, unikanie konieczności posiadania danych osobowych oraz korzystanie z ProGuard przed opublikowaniem aplikacji. Ideą jest zabezpieczenie użytkowników aplikacji przed jak największą ilością złośliwego oprogramowania.

Jak zabezpieczyć aplikacje na iOS?

Oto niektóre z najlepszych praktyk w zakresie bezpieczeństwa aplikacji na iOS: –

Przechowywanie danych –

Aby znacznie uprościć architekturę aplikacji i poprawić jej bezpieczeństwo, najlepszym sposobem jest przechowywanie danych aplikacji w pamięci zamiast zapisywania ich na dysku lub wysyłania na zdalny serwer. Chociaż jeśli przechowywanie danych lokalnie jest Twoją jedyną opcją, istnieje wiele sposobów: –

Brelok do kluczy:

Najlepszym miejscem do przechowywania niewielkich ilości wrażliwych danych, które nie wymagają częstego dostępu, jest pęk kluczy. Dane przechowywane w pękach kluczy są zarządzane przez system operacyjny, ale nie są dostępne dla żadnej innej aplikacji. – Pamięć podręczna: jeśli nie trzeba tworzyć kopii zapasowej danych w iCloud lub iTunes, można je przechowywać w katalogu Caches w piaskownicy aplikacji. – System domyślny: System domyślny to wygodna metoda przechowywania dużych ilości danych.

Bezpieczeństwo sieci:

Apple jest znane ze swojej polityki bezpieczeństwa i prywatności i od lat pracuje, aby osiągnąć ten poziom. Kilka lat temu Apple wprowadził App Transport Security, który wymusza na aplikacjach mobilnych innych firm wysyłanie żądań sieciowych za pośrednictwem bezpieczniejszego połączenia, tj. HTTPS.

Bezpieczeństwo informacji wrażliwych –

Większość aplikacji mobilnych korzysta z poufnych danych użytkownika, takich jak książka adresowa, lokalizacja itp. Ale jako programista musisz upewnić się, że wszystkie informacje, o które prosisz użytkownika, są w rzeczywistości niezbędne do uzyskania dostępu i nie tylko. co ważne, do przechowywania. Tak więc, jeśli informacje, których potrzebujesz, są dostępne za pośrednictwem natywnego frameworka, nie ma potrzeby duplikowania i przechowywania tych informacji.

Widzieliśmy teraz praktyki bezpieczeństwa aplikacji mobilnych na Androida i iOS dla aplikacji odpornej na hakowanie. Ale żaden rozwój nie może być tak łatwy, jak jest napisane. W trakcie procesu zawsze pojawiają się pewne wyzwania. Idźmy dalej i poznajmy wyzwania, z którymi borykają się i rozwiązują niemal wszystkie czołowe firmy zajmujące się tworzeniem aplikacji w USA.

Wyzwania związane z bezpieczeństwem aplikacji mobilnych

Udowodniono, jak podatne mogą być aplikacje mobilne, jeśli nie zostaną podjęte wystarczające środki w celu ich zabezpieczenia przed zewnętrznym złośliwym oprogramowaniem. Poniżej przedstawiono wyzwania, które mogą się pojawić w dowolnym momencie, jeśli testy bezpieczeństwa aplikacji mobilnej nie zostaną zakończone zgodnie z wymaganiami.

Fragmentacja urządzenia –

Przed opublikowaniem aplikacji w sklepach z aplikacjami należy postępować zgodnie z podstawowymi procesami. Konieczne jest zróżnicowanie urządzeń, które obejmują różne rozdzielczości, funkcje, funkcje i ograniczenia w strategiach testowania aplikacji mobilnych . Wykrycie luk w zabezpieczeniach konkretnych urządzeń może dać twórcom aplikacji jeden krok do przodu w zakresie środków bezpieczeństwa aplikacji. Nie tylko urządzenia, ale także różne wersje popularnych systemów operacyjnych to ważny krok, który należy uwzględnić przed wydaniem aplikacji, aby uwzględnić wszystkie możliwe luki.

Słabe szyfrowanie –

W przypadku słabego szyfrowania urządzenie mobilne jest podatne na przyjęcie danych z dowolnego dostępnego urządzenia. Atakujący ze złośliwym oprogramowaniem nieustannie szukają otwartego końca w publicznych urządzeniach mobilnych, a Twoja aplikacja może być tak otwarta, jeśli nie zastosujesz się do silnego procesu szyfrowania. Tak więc inwestowanie wysiłków w silne szyfrowanie jest również jednym z najlepszych sposobów na stworzenie aplikacji mobilnej odpornej na włamania .

Słabsze kontrole hostingu –

Dzieje się tak głównie podczas tworzenia pierwszej aplikacji mobilnej firmy, która zwykle pozostawia dane narażone na działanie systemów po stronie serwera. Dlatego serwery używane do hostowania Twojej aplikacji muszą mieć wystarczające środki bezpieczeństwa aplikacji, aby uniemożliwić nieautoryzowanym użytkownikom dostęp do ważnych danych.

Lista kontrolna wytycznych dotyczących bezpieczeństwa aplikacji mobilnych

Jest wiele rzeczy, którymi kieruje się każda firma tworząca aplikacje mobilne, tworząc bezpieczne aplikacje. Oto lista kontrolna, którą często stosujemy –

- Użyj uwierzytelniania po stronie serwera

- Użyj algorytmów kryptograficznych

- Upewnij się, że dane wprowadzane przez użytkownika spełniają standardy kontrolne

- Twórz algorytmy zagrożeń do tworzenia kopii zapasowych danych

- Zaciemnianie, aby zatrzymać inżynierię wsteczną

Istnieje wiele sposobów na stworzenie odpornej na włamania aplikacji mobilnej, poprzez audyt bezpieczeństwa aplikacji mobilnej, przed atakami z nieznanych źródeł i żadne środki bezpieczeństwa nigdy nie są wystarczające. Jednym ze sposobów jest zapoznanie się z najlepszymi praktykami w zakresie bezpieczeństwa tworzenia aplikacji mobilnych. Obecnie świat cyfrowy jest otwarty dla wszystkich i żaden użytkownik nie jest wystarczająco bezpieczny przed złośliwym oprogramowaniem i naruszeniami bezpieczeństwa, ale te środki zapewniają bezpieczeństwo danych osobowych na urządzeniach cyfrowych.