13 mitów dotyczących bezpieczeństwa WordPress | Chroń swoją witrynę przed włamaniem!

Opublikowany: 2019-03-23Chociaż WordPress jest domem dla ogromnej społeczności użytkowników z całego świata i jest najlepszą platformą do zarządzania treścią, to pierwsze miejsce stawia cel na plecach i pojawia się wiele mitów dotyczących bezpieczeństwa WordPressa.

Znajdziesz wiele porad dotyczących bezpieczeństwa dotyczących ochrony swoich witryn, a także sposobów na poprawę bezpieczeństwa WooCommerce, ale doprowadziło to do wielu mitów, które w rzeczywistości nie przynoszą żadnych korzyści dla ochrony Twojej witryny. Niektóre z tych wskazówek mogą nawet sprawić, że będzie bardziej podatny na ataki.

Mity dotyczące bezpieczeństwa WordPress

Przeanalizujmy 13 najważniejszych mitów dotyczących bezpieczeństwa WordPress i co możesz zrobić, aby właściwie chronić swoją witrynę WordPress.

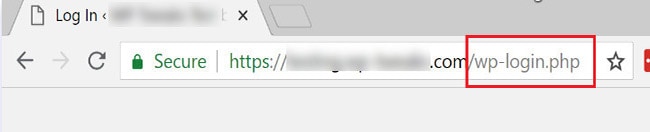

1. Ukryj swoje strony wp-admin lub wp-login, a nikt nie może znaleźć adresu URL logowania

Logika tego pomysłu polega na powstrzymywaniu potencjalnych hakerów przed zhakowaniem rzeczy, których nie mogą znaleźć. Jeśli adres URL logowania nie jest standardowym adresem URL /wp-admin/ WordPress, czy nie jesteś chroniony przed atakami typu brute force? Ukrywanie adresu URL wp-admin może pomóc powstrzymać niektóre ataki, ale nie powstrzyma ich wszystkich.

Powodem, dla którego ta strategia nie działa, jest to, że istnieją inne sposoby logowania się do witryn WordPress poza normalnym sposobem korzystania z przeglądarki internetowej, takie jak REST API lub XML-RPC. Oznacza to, że nawet jeśli zmienisz adres URL logowania WordPress , wtyczka lub motyw, którego używasz, nadal może zawierać link do zmienionego adresu URL.

Chociaż ukrywanie funkcji zaplecza jest wystarczająco dobre, aby zapobiec większości prób bezpośredniego dostępu, osoby, które znajdą niestandardowe adresy URL wp-admin lub wp-login, mogą nadal być przekierowywane na strony logowania.

Innym powodem, dla którego to nie działa, jest to, że całkowite ukrycie backendu spowodowałoby uszkodzenie witryny. Wszystko, co zainstalujesz, zakłada, że wp-admin będzie w adresie URL.

Ukrywanie adresu URL logowania może być przesłonięte, ale nie może całkowicie zmienić faktycznego linku do twoich loginów WordPress, a dostosowanie adresu URL logowania może w rzeczywistości powodować wiele problemów, ponieważ wiele motywów, wtyczek i aplikacji na stałe koduje wp-login.php do swoich kod podstawowy.

Jeśli te wtyczki, motywy itp. nie mogą znaleźć linku, zamiast tego znajdują błąd. Bardziej niezawodnym rozwiązaniem byłoby użycie uwierzytelniania dwuskładnikowego i odmawianie złamanych haseł.

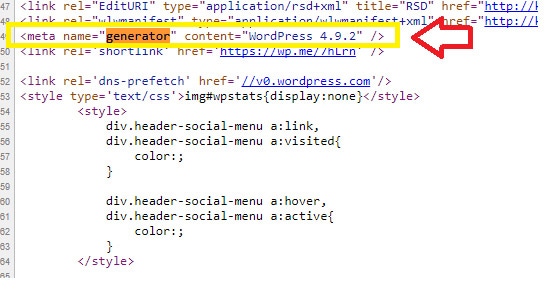

2. Ukryj numer wersji WordPressa i nazwę motywu dla dodatkowej ochrony

Ideą tej taktyki jest to, że jeśli hakerzy mają te informacje, mogą je wykorzystać, aby uzyskać dostęp do Twojej witryny.

Ukrycie informacji o wersji WordPressa lub nazwy motywu nie ochroni Cię przed naruszeniami bezpieczeństwa, ponieważ istnieje wiele botów wyszukujących znane luki w kodzie działającym w Twojej witrynie.

Zamiast ukrywać te informacje, upewnij się, że Twoja instalacja WordPressa jest zawsze aktualna, aby upewnić się, że masz zainstalowane najnowsze poprawki bezpieczeństwa.

3. Zmień nazwę katalogu wp-content i jesteś bezpieczny

Twoje wtyczki, motywy i folder przesyłania multimediów znajdują się w katalogu wp-content w Twojej witrynie. Jest tam mnóstwo kodu i informacji do wykorzystania, więc rozsądnie jest chronić te informacje.

Jednak zmiana nazwy katalogu zawartości nie spowoduje dodania tej dodatkowej warstwy ochrony do Twojej witryny. Korzystając z narzędzi programistycznych przeglądarki, nazwę Twojej zawartości wp można znaleźć, nawet jeśli ją zmienisz.

Zmiana nazwy może nawet powodować konflikty z wtyczkami, które mają zakodowaną ścieżkę katalogu wp-content, której muszą używać do pracy.

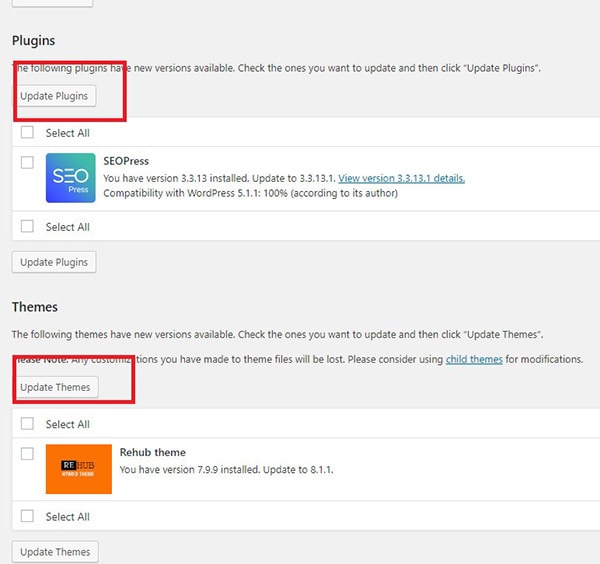

Jedynym powodem, dla którego powinieneś się martwić o swój katalog wp-content, jest to, czy zawiera on wtyczkę lub motyw z luką, którą można wykorzystać. Najlepszym sposobem, aby temu zapobiec, jest aktualizowanie motywów i wtyczek, aby uniknąć luk w zabezpieczeniach.

4. Hakowanie zdarza się tylko na dużych stronach

Nawet jeśli Twoja witryna WordPress jest mała i ma niewielki ruch, ważne jest, aby być proaktywnym, jeśli chodzi o zabezpieczenie witryny.

Haker nie dba o to, jak duża lub zajęta jest strona. Każda witryna, która jest podatna na ataki, może stać się centrum złośliwych witryn, wiadomości spamowych, a nawet kopania bitcoinów. Kluczem jest raczej podatność niż rozmiar witryny lub poziom ruchu.

Możesz to złagodzić, stale aktualizując wtyczki, motywy i sam WordPress oraz instalując zaufaną wtyczkę bezpieczeństwa dla WordPress. Wysokiej jakości hosting i uwierzytelnianie dwuskładnikowe są również ważnymi elementami utrzymania atakujących na dystans.

5. WordPress nie jest bezpieczną platformą

Być może słyszeliście już to twierdzenie, ale to po prostu nieprawda. WordPress, będący obecnie jednym z najlepszych systemów zarządzania treścią online, nie osiągnął miejsca, w którym jest teraz, bez solidnych, niezawodnych środków bezpieczeństwa.

Największa luka pochodzi od użytkowników i można jej uniknąć dzięki środkom zapobiegawczym podejmowanym przez właścicieli witryn. Powodem numer jeden włamań jest przestarzałe oprogramowanie, a większość wtyczek będzie regularnie aktualizowana, aby naprawić potencjalne luki w ich kodzie.

Upewnij się, że zawsze aktualizujesz swoje motywy i wtyczki. Gdy witryna zostanie zhakowana, nie jest to wada WordPressa — to luka w czujności użytkownika, która pozostawia ją otwartą na atak .

6. Regularne aktualizacje zawsze zapewniają bezpieczeństwo Twojej witryny

Regularne aktualizowanie wtyczek i motywów ma kluczowe znaczenie dla utrzymania bezpieczeństwa witryny, ale nie jest to lekarstwo na potencjalne wykorzystanie witryny. WordPress ma wiele dostępnych wtyczek i motywów, a duża ich liczba nie była aktualizowana przez dwa lub więcej lat.

Wtyczki, które nie otrzymały odpowiedniej, regularnej konserwacji, mogą zawierać przestarzałe funkcje, które spowalniają czas ładowania lub, co gorsza, psują witrynę.

Sprawdź, czy Twoje wtyczki otrzymują aktywne wsparcie, aby chronić Cię przed potencjalnymi exploitami, i usuń stare wtyczki, które nie otrzymują już wsparcia, aby zminimalizować ryzyko włamania.

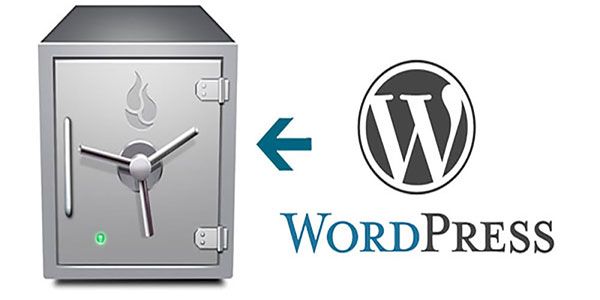

7. Kopie zapasowe zawsze naprawią Twoją witrynę

Kopie zapasowe to jedno z najczęstszych rozwiązań służących do naprawy zhakowanych witryn. Podczas gdy pełna kopia zapasowa witryny (sprawdź najlepsze bezpłatne wtyczki do tworzenia kopii zapasowych WordPress) umożliwia przywrócenie witryny, pozostawia ona te same luki w zabezpieczeniach, które w pierwszej kolejności naruszyły Twoją witrynę.

- Nazwa

- Darmowa wersja

- Wersja płatnaZ dodatkowymi ulepszeniami i dodatkami

- Pełna kopia zapasowa witrynyCzy można wykonać kopię zapasową całej witryny ze wszystkimi plikami?

- Kopie zapasowe baz danychCzy można wykonać kopię zapasową tylko bazy danych?

- Kopie zapasowe do DropboxCzy można zapisywać pliki kopii zapasowej w Dropbox?

- Kopie zapasowe do Amazon S3Czy można zapisywać pliki kopii zapasowej w Amazon S3?

- Kopie zapasowe na Dysku GoogleCzy można zapisywać pliki kopii zapasowej na Dysku Google?

- Kopie zapasowe na FTPCzy można zapisać pliki kopii zapasowej na FTP?

- Kopie zapasowe do RackspaceCzy można zapisać pliki kopii zapasowej w Rackspace?

- Powiadomienie e-mailPowiadomienie e-mail o utworzeniu kopii zapasowej

- Zmienia tylko kopie zapasoweW celu zmniejszenia zasobów serwera i zaoszczędzenia miejsca do kopii zapasowej dodawane są tylko nowe zmiany

- Zaplanowane kopie zapasowe

- Kopie zapasowe w czasie rzeczywistymPliki kopii zapasowych są tworzone za każdym razem, gdy wprowadzasz zmiany w witrynie

- Przenieś witrynęSkopiuj witrynę lub przenieś ją na nowego hosta

- Przywracanie pojedynczych plikówPrzywróć pojedyncze pliki/pliki z kopii zapasowej zamiast całości

- Przywróć kopię zapasową z interfejsu

- Skanowanie bezpieczeństwa i złośliwego oprogramowaniaOpcje wyszukiwania wirusów i innych infekcji

- Naprawa i optymalizacja bazy danychOpcje optymalizacji bazy danych wordpress

- Obsługa wielu witryn

- Cena wersji płatnejZe wszystkimi dodatkami i funkcjami (najtańszy plan dla 1-2 witryn)

- WsteczWPupPosiada również wersję premium/płatną z dodatkowymi dodatkami i ulepszeniami

- Tylko w wersji płatnej

- 75$Dla planu standardowego

- BackUpWordPressPosiada również wersję premium/płatną z dodatkowymi dodatkami i ulepszeniami

- Dostępne tylko z płatnym dodatkiem, którego cena wynosi około 24 $

- Dostępne tylko z płatnym dodatkiem, którego cena wynosi około 24 $

- Dostępne tylko z płatnym dodatkiem, którego cena wynosi około 24 $

- Dostępne tylko z płatnym dodatkiem, którego cena wynosi około 24 $

- Dostępne tylko z płatnym dodatkiem, którego cena wynosi około 24 $

- 60$Dla planu osobistego

- UpdraftPlusPosiada również wersję premium/płatną z dodatkowymi dodatkami i ulepszeniami

- Dostępne tylko z płatnym dodatkiem, którego cena wynosi około 15 $

- Płatny dodatekDostępne tylko z płatnym dodatkiem, którego cena wynosi około 30 $

- Płatny dodatekDostępne tylko z płatnym dodatkiem, którego cena wynosi około 25 $

- 99$ (nieograniczona liczba stron)Dla planu deweloperskiego ze wszystkimi dodatkami i nieograniczonej liczby witryn

Więc jak to naprawić? Nie polegaj tylko na kopiach zapasowych, aby naprawić witrynę po udanym włamaniu, ponieważ utracisz dane i zapisy, takie jak transakcje, które miały miejsce po ostatniej kopii zapasowej.

Aby zapisać swoje informacje, uważaj na stosowanie poprawek do rzeczywistych błędów kodu, zanim staniesz się ofiarą udanej próby włamania.

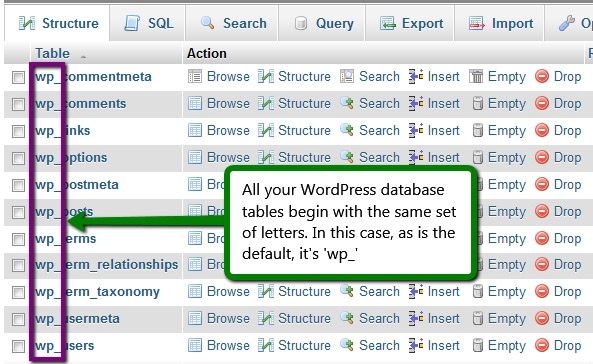

8. Zmiana prefiksu tabeli WordPress poprawia Twoje bezpieczeństwo

To powszechne zalecenie. Zmiana prefiksu tabel bazy danych WordPress zapobiegnie atakom typu SQL injection. Jednak nie jest to tak proste, jak zmiana „wp_” na inną wartość.

Nie ma jeszcze żadnego dowodu na to, że ta metoda zrobi wszystko, aby poprawić bezpieczeństwo Twojej witryny. I może narazić całą witrynę na ryzyko, jeśli nie zostanie wykonana perfekcyjnie.

Takie środki są uważane za „teatr bezpieczeństwa”, ponieważ sprawiają wrażenie, że wkładasz wiele wysiłku, aby poprawić swoje bezpieczeństwo, podczas gdy w rzeczywistości osiągasz bardzo niewiele. Aby chronić witrynę przed atakami typu SQL injection , wymaga ona trójstronnego podejścia do bezpieczeństwa.

Oprócz ciągłego łatania i aktualizowania wtyczek, motywów i rdzenia będziesz potrzebować skutecznej zapory aplikacji internetowej. I oczywiście upewnij się, że monitorujesz swoją witrynę pod kątem podejrzanych prób logowania lub złośliwego oprogramowania.

9. Moja strona posiada certyfikat SSL, więc jest całkowicie bezpieczna

Należy pamiętać o certyfikatach SSL, że zapewniane przez nie bezpieczeństwo jest czysto transakcyjne. Chroni tylko informacje przesyłane między Twoją witryną a odwiedzającymi — takie jak informacje o karcie kredytowej i dane osobowe (zobacz, jak dodać bezpłatny certyfikat SSL do witryny WordPress).

Jednak certyfikaty SSL nie chronią plików i danych znajdujących się w samej witrynie . Aby chronić dane witryny, konieczne jest posiadanie zapory aplikacji sieci Web i upewnienie się, że wtyczki, motywy i podstawowe pliki są aktualne.

10. Moja strona internetowa jest bezpieczna; Korzystam z CDN lub zapory w chmurze

Sieci dostarczania treści lub sieci CDN oraz usługi zapory w chmurze, takie jak Cloudflare, Incapsula lub Sucuri, zabezpieczają Twoje witryny, przekierowując ruch na ich serwery i filtrując ruch według reguł zapory. Jeśli Twój ruch jest zgodny z regułami zapory, trafia do Twojej witryny.

Chociaż może Ci się wydawać, że jest to doskonały sposób na uniknięcie ujawnienia rzeczywistej lokalizacji serwera Twojej witryny, początkowy adres IP Twojej witryny może Cię zdradzić i może być trudny do ukrycia, jeśli nie niemożliwy.

- Sieć dostarczania treści

- Ochrona przed największymi atakami wolumetrycznymi

- Pełna widoczność warstwy aplikacji

- Łagodzenie ataków na serwery DNS

- Ochrona usług infrastruktury nieinternetowej(FTP, SMTP, VOIP itp.)

- Wykrywanie i łagodzenie ataków w warstwie aplikacji

- Błyskawiczne dostosowywanie i propagacja reguł bezpieczeństwa

- Widoczność i kontrola w czasie rzeczywistym

- Ochrona źródłowych adresów IP przed atakami DDoS

- Monitorowanie zewnętrznych ataków DDoS na infrastrukturę sieciową

- Kompresja i minifikacja

- Optymalizacja treści i sieci

- Buforowanie treści generowanych zarówno statycznie, jak i dynamicznie

- Obsługa buforowanych zasobów bezpośrednio z pamięci fizycznej

- Buforowanie drugiego poziomu na dyskach SSD w celu aktualizacji pamięci podręcznej w czasie rzeczywistym

- Zgodna z PCI zapora aplikacji internetowych (WAF)

- Kontrola dostępu

- System monitorowania oparty na reputacji IP

- Samoobsługa Dostosowywanie reguł bezpieczeństwa

- 60-sekundowa propagacja reguł bezpieczeństwa

- Ochrona przed tylnymi drzwiami chroniąca przed infekcją złośliwym oprogramowaniem

- Integracja API

- Uwierzytelnianie dwuskładnikowe, aby zapobiec kradzieży haseł

- Globalne równoważenie obciążenia serwera

- Warstwa aplikacji Równoważenie obciążenia serwera lokalnego

- Przełączanie awaryjne witryny warstwy aplikacji

- Monitorowanie stanu warstwy aplikacji w czasie rzeczywistym

- Zasady dostarczania aplikacji(np. przekierowania na podstawie plików cookie, nagłówka itp.)

- System biletowy

- Wsparcie telefoniczne

- Obsługa HTTP/2HTTP/2 to najnowsza ewolucja protokołu HTTP, która oferuje znaczną poprawę szybkości ładowania i responsywności witryny.

- Centra danych

- Początek-Pociągnij

- Push (przesyłanie na serwery CDN)

- Wyczyść/Wyczyść wszystko

- Gzip

- Honoruje wszystkie nagłówki serwera pochodzenia

- Może zastąpić nagłówki serwera pochodzenia

- Ustaw nagłówki buforowania dla wypchniętych plików

- Niestandardowe rekordy CNAME

- HTTPS

- Ochrona Hotlink

- Czat na żywo

- Darmowe kopie zapasowe

- Integracja z WordPress

- Cena

- Incapsula

- Zawsze włączone

- 30

- Wyślij ponownie od początku lub skompresuj na krawędzi

- Udostępniony certyfikat jest bezpłatny we wszystkich abonamentach z wyjątkiem bezpłatnego.

- Udostępniony certyfikat jest bezpłatny we wszystkich abonamentach z wyjątkiem bezpłatnego.

- Integruje się niezależnie od WordPressa. Musisz zmienić ustawienia DNS. Wszystkie instrukcje otrzymasz w wiadomości e-mail i na pulpicie nawigacyjnym Incapsula.

- Plany darmowe i płatneBezpłatny plan obejmuje ochronę przed botami, kontrolę dostępu, ochronę logowania, CDN i Optymalizator, analitykę witryny i wsparcie społeczności. Płatny plan PRO zaczyna się od 59 USD miesięcznie i obejmuje te same funkcje, co plan bezpłatny, a także obsługę SSL, zaawansowaną wydajność i obsługę poczty e-mail.

- CloudFlare

- podręcznik

- 86

- Integruje się niezależnie od WordPressa. Wystarczy, że zarejestrujesz się w CloudFlare, a następnie przypiszesz nowe serwery DNS do swojej nazwy domeny. CloudFlare odbiera stamtąd.

- Plany darmowe i płatneOferują bezpłatny podstawowy plan odpowiedni dla małych stron internetowych i blogów oraz płatne pakiety, które wahają się od 20 do 200 USD.

- Akamai

- Ponad 100 000

- Wyślij ponownie od początku lub skompresuj na krawędzi

- Aby uzyskać wycenę produktów Akamai, musisz się z nimi skontaktować.

- Max CDN

- MaxCDN wkrótce zacznie oferować DDOS i WAF

- MaxCDN wkrótce zacznie oferować DDOS i WAF

- MaxCDN wkrótce zacznie oferować DDOS i WAF

- MaxCDN wkrótce zacznie oferować DDOS i WAF

- MaxCDN wkrótce zacznie oferować DDOS i WAF

- MaxCDN wkrótce zacznie oferować DDOS i WAF

- MaxCDN wkrótce zacznie oferować DDOS i WAF

- 75

- CDN obsługuje gzipowanie

- Po skonfigurowaniu strefy ściągania możesz zintegrować MaxCDN za pomocą wtyczki pamięci podręcznej. Na przykład W3 Total Cache, Super Cache lub WP Rocket.

- Od 9 USD/miesiąc do 299 USD/miesiącIstnieje również niestandardowa cena za gigabajt

- Klucz CDN

- 25

- Tylko jeśli serwer pochodzenia obsługuje Gzip

- Po ustawieniu możesz zintegrować się za pomocą wtyczki pamięci podręcznej. Na przykład W3 Total Cache, Super Cache lub WP Rocket.

- Płać na bieżącoNie musisz kupować żadnych pakietów. Cena zaczyna się od 0,04 USD / GB

Jest to częsty problem u dostawców zapór sieciowych w chmurze, a prostym rozwiązaniem jest wdrożenie środków bezpieczeństwa punktów końcowych w Twojej witrynie. Jeśli chronisz swoje dane w miejscu ich pochodzenia, jest to najlepsza bezpośrednia ochrona przed hakerami i innymi formami ataków.

11. Blokowanie adresów IP trzyma hakerów na dystans

Istnieją przydatne usługi online do rejestrowania podejrzanych logowań i śledzenia adresów IP, a nawet mogą całkowicie blokować te adresy IP.

Chociaż możesz sądzić, że blokowanie adresów IP jest skuteczną metodą uniemożliwiania hakerom dostępu do Twojej witryny, hakerzy stale zmieniają adresy IP i często działają jednocześnie z wielu adresów IP, aby osiągnąć swoje cele.

Kiedy zablokujesz jeden adres IP, mogą po prostu przełączyć się na następny , który ustawili. Co gorsza, nieprawidłowe blokowanie adresów IP może spowodować awarię witryny, co może być czasochłonne w naprawie.

12. Bezpieczna nazwa użytkownika i hasło to wszystko, czego potrzebujesz

Chociaż unikalna nazwa użytkownika administratora i silne, złożone hasło są niezbędne do prawidłowego zabezpieczenia Twojej witryny, nie jest to niezawodna metoda na udaremnianie atakom potencjalnym hakerom.

Jedną z powszechnych taktyk stosowanych do włamywania się do witryn jest używanie botów do przechodzenia przez tysiące popularnych haseł ze standardową nazwą użytkownika „admin”.

Upewnij się, że zmieniasz swoje imię z admin i zawierasz w haśle wiele rodzajów znaków , w tym wielkie i małe litery, cyfry, interpunkcję i inne unikalne symbole, które utrudnią złamanie.

Pamiętaj jednak, że skuteczna kombinacja nazwy użytkownika/hasła nie ochroni przed wszystkim. Hakerzy mają inne sposoby atakowania Twojej witryny, w tym poprzez luki w nieaktualnych motywach lub wtyczkach, naruszenia bezpieczeństwa danych, a nawet programy phishingowe.

13. Po prostu wyłącz wtyczki/motywy, których nie używasz

Jest to częsty błąd popełniany przez wielu właścicieli witryn. Zamiast usuwać stare wtyczki, wyłączają je. Jednak nawet nieaktywne wtyczki i motywy mogą zostać wykorzystane z powodu braku aktualizacji lub poprawek bezpieczeństwa.

Chociaż możesz aktualizować wyłączone wtyczki i motywy, lepszą opcją jest usunięcie rzeczy, których nie potrzebujesz, aby zminimalizować zagrożenia bezpieczeństwa.

Wnioski dotyczące mitów bezpieczeństwa WordPress

Istnieje wiele powodów, dla których witryny WordPress są hackowane. Po przeczytaniu tych mitów dotyczących bezpieczeństwa WordPress optymalizacja bezpieczeństwa w Twojej witrynie może wydawać się nieco zniechęcająca. Nie zawsze łatwo jest stwierdzić, czy środek bezpieczeństwa będzie skuteczny i co jest po prostu „teatrem bezpieczeństwa”.

Dbanie o bezpieczeństwo witryny WordPress jest bardzo ważne, a także zapobieganie kradzieży treści. Chociaż nie ma sposobu, aby zapewnić, że witryna będzie w 100% niewrażliwa na ataki, istnieje wiele praktyk i środków ostrożności, które można uwzględnić w zarządzaniu witryną i jej konserwacji, które mogą zminimalizować ryzyko włamań i zapewnić spokój ducha.

Aby być bezpiecznym, najlepiej zainstalować wtyczki zabezpieczające WordPress, takie jak iThemes Security, WordFence, MalCare, Swift Security lub Hide My WP, które zapewniają ogromną liczbę ustawień i opcji, które możesz włączyć, aby chronić swoją witrynę i wdrożyć warstwy bezpieczeństwa. Aby uzyskać więcej informacji, zobacz przegląd iThemes Security, przegląd MalCare, Wordfence vs iThemes Security, Swift Security vs Hide My WP.