Creșterea phishing-ului în săptămânile de urgență: cele mai bune practici și autentificare pentru a vă apăra

Publicat: 2020-04-28În acest articol

De ce sunt în creștere încercările de abuz? Pentru că, chiar acum, destinatarii sunt mai vulnerabili. Să ne uităm la pașii pe care îi pot face companiile și la avantajele sistemelor DKIM, DMARC și, în viitor, BIMI.

Infractorii cibernetici încearcă întotdeauna să exploateze momentele dificile pentru a-și transmite fraudele , fie că este vorba de phishing , escrocherii sau alte tipuri de abuz. Săptămânile pe care le-am trăit nu fac, într-adevăr, excepție.

Care este baza pentru acest „impuls” al infractorilor cibernetici? Ei speră că filtrul de recepție se va slăbi în aceste săptămâni, ceea ce este o ipoteză fără temei, și că destinatarii vor deveni mai vulnerabili și înclinați să interacționeze cu comunicările din căsuța lor de e-mail.

Această a doua ipoteză este de fapt fondată, așa cum se arată în postarea noastră anterioară pe blog. Acolo, am raportat cum ratele de deschidere și clicurile din martie au fost semnificativ mai mari decât mediile pentru restul anului.

Am fost întotdeauna în fruntea luptei împotriva oricărui tip de abuz prin e-mail, adăugând la discuție și făcând tot ce ne stă în putere pentru a preveni răspândirea comunicărilor frauduloase. Astăzi, dorim să vă oferim o idee mai precisă despre cum arată încercările de phishing, plus câteva indicații despre cum să luați împotriva criminalității cibernetice .

MailUp a construit de-a lungul anilor relații solide, globale, cu ISP-urile și listele negre . Cu toții împărtășim în mod constant informații despre politici, practici și probleme. Oricine dorește să ajute MailUp să ofere un serviciu mai bun sau să colaboreze este binevenit. Vă rugăm să ne scrieți la abuse@mailup.com .

Cazuri de phishing raportate în timpul situației de urgență actuale

Am luat cunoștință de numeroase încercări de abuz, chiar dacă nu au afectat infrastructura MailUp. Acestea pot fi grupate în două macrocategorii :

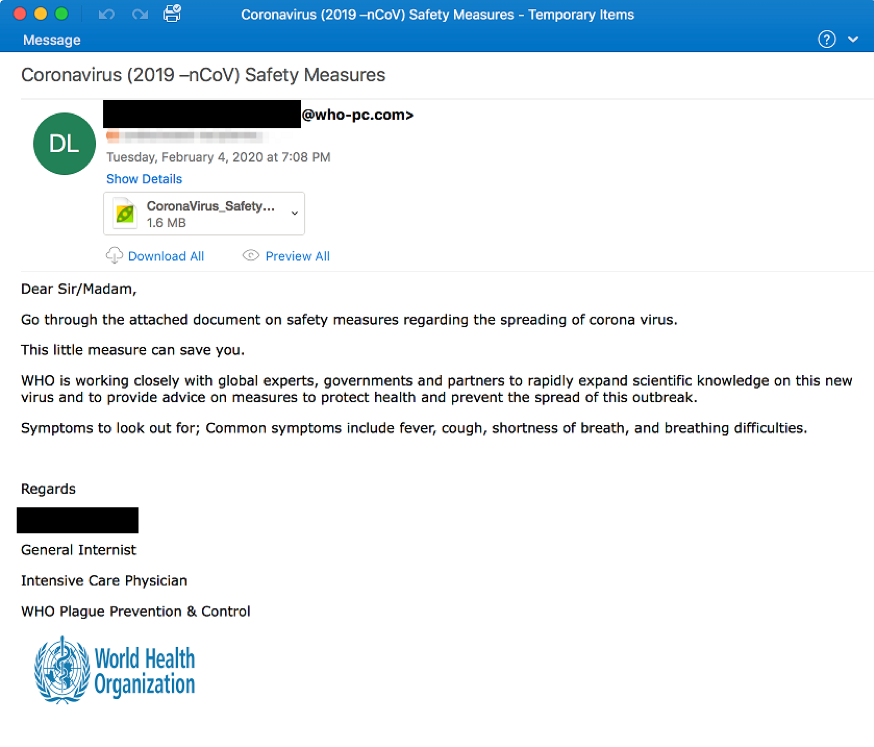

1. Tentative de phishing deghizate în comunicări instituționale . Veți găsi mai multe exemple de astfel de încercări în această postare.

2. Programe malware transmise printr-un site similar cu harta infecțiilor de la Universitatea Johns Hopkins.

Prietenii noștri SpamHaus au rezumat situația generală în această postare pe blog.

Cele mai bune practici pentru a vă apăra împotriva phishingului

Deși fiind conștienți că phishingul nu poate fi rezolvat pe deplin, să aruncăm o privire la cele mai bune practici care pot descuraja (dacă nu chiar preveni ) acest tip de problemă:

- Încercați întotdeauna să vă faceți identitatea de marcă recunoscută în mesajele pe care le trimiteți. Acest lucru poate părea banal, dar nu este: cei care fac phishing, chiar dacă încearcă să-ți replice logo-ul, nu pot copia niciodată 100% toate detaliile care fac parte din identitatea ta digitală.

- Nu utilizați domenii „semănătoare” sau „văr” în comunicările dumneavoastră oficiale. Dacă destinatarii se pot aștepta la comunicări de la domenii precum „brandname-email.com”, atunci ar putea lua în considerare în mod eronat domenii legitime care nu sunt (de exemplu „brand-name-email.com” sau „brandname-mail.com”). Utilizați întotdeauna domeniul dvs. și, dacă doriți să diferențiați fluxurile, adoptați subdomenii (email.brandname.com), așa cum se indică în cele mai bune practici publicate de M3AAWG.

- Fiți conștienți de ce domeniu este utilizat în semnătura DKIM și, dacă este posibil, încercați să aliniați acest domeniu cu cel pe care îl utilizați ca expeditor.

- Publicați o politică DMARC adecvată (carantină / respingere) pentru a proteja reputația domeniilor dvs. Deși atacatorii vor continua să folosească domenii similare, șansele lor de a înșela destinatarii vor fi semnificativ reduse. În plus, acest lucru vă va face gata să utilizați cât mai bine știrile ecosistemului de marketing prin e-mail (BIMI, de exemplu) în viitor.

Vă întrebați ce înseamnă abrevierile DKIM, DMARC și BIMI? Să aruncăm puțină lumină asupra acestui lucru.

Autentificări: ce sunt și pentru ce sunt

DKIM

DKIM (acronim pentru DomainKeys Identified Mail) este un sistem de autentificare a e-mailului. Prin adăugarea unei semnături criptate , face receptorii capabili să verifice dacă mesajul a fost modificat , cel puțin în câmpurile sale fundamentale, între trimitere și primire.

Și anume, cheia noastră publică DKIM trebuie adăugată la setările domeniului dvs. web și o semnătură specifică este adăugată la toate e-mailurile pe care le trimitem pentru dvs.

Criptarea acestei semnături se bazează pe unele elemente ale fiecărui e-mail trimis și, prin urmare, este unică pentru fiecare mesaj. Atunci când vă analizați e-mail-ul, serverul de e-mail care îl primește va decripta semnătura cu cheia publică menționată mai sus. Va genera apoi un șir newhash bazat pe aceleași elemente. E-mailul va fi considerat autentificat DKIM, dacă există o potrivire între semnătura decriptată și noul șir hash. Iată un exemplu de semnătură DKIM:

Semnătura DKIM: v=1; a=rsa-sha256; c=relaxat/relaxat; s=tranzacţional; d=mailup.com ;

h=From:To:Date:Subject:MIME-Version:Content-Type:List-Id:List-Unsubscribe:Message-ID; i=news-it@mailup.com;

bh=eFMbGLxi/7mcdDRUg+V0yHUTmA1F4EXExVBQxIxBr2I=;

b=ra3pGFHHvCr9OZsm9vnOid……..Yj00/+nTKs=

Dacă mesajul are o semnătură validă (adică, nu este manipulată), atunci domeniul de semnătură—identificat prin d=tag—va comunica cine sunteți destinatarilor care apoi vor gestiona corespondența în consecință. Sistemele de evaluare a reputației principalelor Furnizori de cutii poștale au acordat din ce în ce mai multă importanță acestui identificator în comparație cu altele (de exemplu IP). În prezent, unii furnizori (cum ar fi Gmail) permit monitorizarea reputației pe baza acestui identificator. Pe scurt, acesta a devenit un element obligatoriu pentru transmiterea comunicării.

Configurarea DKIM are loc prin configurarea înregistrărilor DNS. Aceasta nu este o operație dificilă. Cu toate acestea, este imposibil să existe o semnătură personalizată standard pentru toți clienții tocmai pentru că deținerea unei semnături DKIM este obligatorie.

Din acest motiv, toate ESP majore folosesc una sau mai multe semnături ale domeniilor lor de servicii. Acest lucru asigură conformitatea celor mai bune practici, dar produce un fel de „reputație partajată” între toți clienții din acel cluster. Acum, acest lucru poate să nu fie optim în anumite cazuri (mai ales dacă unii clienți au volume mult mai mari sau performanțe mai mici decât alții).

Din acest motiv, platforma MailUp oferă șansa de a folosi propriul domeniu ca semnătură DKIM. Suntem disponibili pentru toți clienții prin intermediul consultanței noastre de livrabilitate pentru cei care caută informații suplimentare sau au nevoie de ajutor în configurarea înregistrărilor DKIM.

Protejați-vă corespondența

Nu sunteți încă client MailUp? Contactează- ne

DMARC

În esență, DMARC permite unui proprietar de domeniu, care este și expeditorul mesajelor de e-mail, să ceară furnizorilor de e-mail să nu livreze mesaje neautorizate care par să provină de pe domeniul lor . După cum probabil ați ghicit, acesta este un mecanism util pentru a preveni atacurile de tip phishing și spoofing.

Din punct de vedere tehnic, DMARC (Domain-based Message Authentication, Reporting & Conformance) este un sistem bazat pe autentificare DKIM și SPF care ajută serverele de recepție (de exemplu Gmail, Yahoo, Libero etc.) să știe ce să facă atunci când un mesaj poate nu este înfrumusețată . Pentru a face acest lucru, permite expeditorului de e-mail să publice o „ politică ” pentru a instrui serverele de primire despre cum să gestioneze orice probleme de autentificare. În plus, DMARC oferă un mecanism de raportare pentru acțiunile întreprinse, pe baza politicii. În acest fel, coordonează rezultatele DKIM și SPF și specifică în ce circumstanțe adresa de e-mail a expeditorului, care este adesea vizibilă pentru destinatarul final, poate fi considerată legitimă.

Instituțiile financiare și alte companii supuse atacurilor de phishing și spoofing se pot proteja cel mai bine prin implementarea unei politici DMARC.

Configurarea incorectă a unei înregistrări DMARC poate avea un efect negativ substanțial asupra livrării, nu numai pentru e-mailurile trimise prin intermediul nostru, ci și pentru toate comunicările trimise de un domeniu activat DMARC (de exemplu, e-mailurile angajaților către destinatari externi). Adică, vă recomandăm să consultați un expert în livrabilitate pentru implementarea corectă a politicii DMARC .

BIMI

BIMI (Brand Indicators for Message Identification) reprezintă viitorul apropiat al marketingului prin e-mail.

În prezent, a fost adoptat doar de Verizon Media Group (cu alte cuvinte, Yahoo! & AOL), dar cu un angajament din partea Google. BIMI este un standard independent de furnizor, care permite mărcilor să-și afișeze sigla verificată în cutia de e-mail a destinatarului pentru e-mailuri complet autentificate (DMARC).

BIMI încurajează mărcile majore să adopte o autentificare adecvată pentru e-mail, în special DMARC, atunci când trimit mesaje în masă consumatorilor. Expeditorii care se angajează să implementeze DMARC sunt recompensați cu afișarea siglei lor . Acest lucru sporește atât recunoașterea, cât și încrederea.

În concluzie

După cum poate ați observat, sfatul nostru este să preia controlul din timp. Suntem siguri că această serie de implementări este destinată să dea roade în ceea ce privește protecția împotriva abuzului și calitatea trimiterii.

De fapt, doar trimiterea nu este suficientă. Spamul, bazele de date învechite și setările greșite pot reduce rata de livrare și pot afecta reputația mărcii dvs. Pentru a vă proteja de riscuri, vă puteți baza pe serviciile Deliverability Suite. Configurațiile sale personalizate și monitorizarea constantă vă vor menține întotdeauna livrabilitatea în siguranță.