Рекомендации по обеспечению безопасности мобильных приложений для обеспечения защиты от взлома

Опубликовано: 2018-11-27Создание революционного мобильного приложения — это только первый шаг в разработке мобильных приложений. После того, как вы создали приложение, за его разработкой следуют тысячи обязательных процессов. Один из многих важных шагов в обеспечении безопасности мобильных приложений.

В этой статье мы рассмотрим основные методы обеспечения безопасности мобильных приложений , которые вы должны внедрить после завершения разработки.

За последнее десятилетие мы все были свидетелями того, как росла индустрия разработки мобильных приложений, а также киберпреступления. И эти преступления привели нас к этапу, когда невозможно отправить приложение в Play Store или App Store без принятия определенных мер для его защиты.

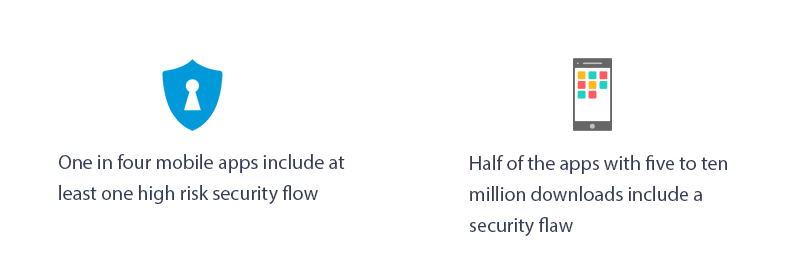

Однако, чтобы понять, что влекут за собой меры безопасности, нам сначала нужно понять, почему существует необходимость в этих действиях и каковы потенциальные проблемы безопасности приложений, которые мешают индустрии разработки мобильных приложений. Для реальной оценки давайте посмотрим на факты:

Безопасность мобильных приложений — это нечто большее, чем их защита от вредоносных программ и угроз. Давайте сначала определим некоторые из угроз безопасности мобильных приложений OWASP, чтобы лучше понять меры безопасности.

Зачем нам безопасность мобильных приложений: потенциальные угрозы и их решения

Угрозы, которые присутствуют в мире разработки приложений, хотя и являются вредоносными, могут быть устранены с помощью простых шагов по обеспечению безопасности мобильного приложения. Давайте посмотрим, каковы основные проблемы безопасности мобильных приложений.

1. Неисправные серверные элементы управления:

Обмен данными между приложением и пользователем за пределами мобильного телефона происходит через серверы. И такие серверы являются основными целями хакеров по всему миру. Основная причина уязвимости сервера заключается в том, что иногда разработчики не учитывают необходимую безопасность на стороне сервера. Это может произойти из-за отсутствия знаний о соображениях безопасности для мобильных приложений, небольших бюджетов для целей безопасности или уязвимостей, вызванных кроссплатформенной разработкой.

Решение:

Самый важный шаг в защите ваших серверов — это сканирование ваших приложений с помощью автоматических сканеров. В противном случае хакеры могут использовать эти сканеры для поиска уязвимостей в ваших приложениях и их эксплуатации. Автоматические сканеры выявят распространенные проблемы и ошибки, которые легко устранить.

2. Отсутствие Бинарной защиты:

Это также одна из основных проблем безопасности приложений OWASP, которую необходимо решить, потому что при отсутствии двоичной защиты для мобильного приложения любой хакер или злоумышленник может легко перепроектировать код приложения и внедрить вредоносное ПО. Они также могут распространять пиратское приложение того же самого и также внедрять в него угрозу. Все это может привести к критическим проблемам, таким как кража данных и ущерб имиджу бренда и, как следствие, потеря доходов.

Решение:

Для защиты двоичных файлов важно развернуть процедуры защиты двоичных файлов. В рамках этой процедуры двоичные файлы анализируются и соответствующим образом модифицируются, чтобы защитить их от распространенных угроз безопасности мобильных приложений. Эта процедура исправляет устаревший код, вообще не затрагивая исходный код. Крайне важно обеспечить код безопасности для обнаружения взломов, контроля контрольных сумм, контроля обнаружения отладчика и закрепления сертификата при работе с процессами безопасности мобильных приложений.

3. Небезопасность хранения данных:

Еще одна большая лазейка, которая часто встречается в безопасности мобильных приложений, — это отсутствие безопасной системы хранения данных. Фактически, разработчики мобильных приложений часто полагаются на клиентское хранилище для внутренних данных. Однако во время владения мобильным устройством конкурентом эти внутренние данные могут быть очень легко доступны и использованы или манипулированы. Это может привести к нескольким преступлениям, таким как кража личных данных или PCI (нарушение внешней политики).

Решение:

Одной из мер безопасности приложения, которые следует здесь рассмотреть, является создание дополнительного уровня шифрования поверх шифрования базового уровня ОС. Это значительно повышает безопасность данных.

4. Недостаточная защита для транспортного уровня:

Транспортный уровень — это путь, по которому происходит передача данных между клиентом и сервером. Если на этом этапе не будут введены правильные стандарты безопасности мобильных приложений, любой хакер может получить доступ к внутренним данным, чтобы украсть или изменить их. Это приводит к серьезным преступлениям, таким как кража личных данных и мошенничество.

Решение:

Чтобы усилить безопасность транспортного уровня, вы должны включить закрепление SSL в приложения для iOS и Android. Наряду с этим вы можете использовать стандартные наборы шифров вместо обычных. Кроме того, предотвращение раскрытия идентификатора сеанса пользователя из-за смешанных сеансов SSL, оповещение пользователя в случае недействительного сертификата, использование SSL-версий сторонней аналитики — это распространенные методы, которые могут уберечь пользователей от опасного нарушения безопасности.

5. Непреднамеренная утечка данных:

Непреднамеренная утечка данных происходит, когда важные мобильные приложения хранятся в уязвимых местах на мобильном устройстве. Например , приложение хранится там, где к нему могут легко получить доступ другие приложения или устройства, что в конечном итоге приводит к утечке данных вашего приложения и несанкционированному использованию данных.

Решение:

Мониторинг общих точек утечки данных, таких как ведение журнала, фон приложения, кэширование, объекты cookie браузера и хранилище данных HTML5.

Помимо этих 5 угроз безопасности при разработке мобильных приложений, существуют и другие часто встречающиеся препятствия на пути создания безопасных мобильных приложений. Они здесь:

- Отсутствие многофакторной аутентификации. Процесс обеспечивает несколько уровней безопасности, прежде чем позволить человеку войти в приложение. Это может быть ответ на личный вопрос, OTP, настройка SMS или другие меры. Отсутствие многофакторной аутентификации может привести к нескольким проблемам, что делает ее важной частью ответа на вопрос, как сделать приложение безопасным.

- Невозможность правильного шифрования. Важным элементом передовой практики обеспечения безопасности мобильных приложений является обеспечение надлежащего шифрования. Его неспособность может привести к краже кода, краже интеллектуальной собственности, нарушению конфиденциальности и многим другим проблемам.

- Внедрение вредоносного кода. Пользовательский контент, такой как формы, часто игнорируется как угроза. Предположим, что пользователь добавляет свой идентификатор и пароль, затем приложение связывается с данными на стороне сервера для аутентификации информации. Теперь приложения, которые не ограничивают ввод символов пользователем, подвергают себя риску внедрения кода для доступа к серверу.

- Реверс-инжиниринг — это кошмар каждой разработки безопасных мобильных приложений. Этот подход можно использовать, чтобы показать, как приложение работает в бэкэнде, и выявить алгоритмы шифрования при изменении исходного кода и т. д.

- Небезопасное хранение данных — небезопасное хранение данных может происходить в нескольких местах внутри приложения — файлы cookie, хранилище двоичных данных, база данных SQL и т. д. Если хакер получает доступ к базе данных или устройству, он может изменить законные приложения, чтобы передать информацию на машины. .

Увидев общие угрозы, которым подвержены все мобильные приложения, и некоторые из лучших методов обеспечения безопасности мобильных приложений, которым следует следовать, чтобы избежать этих проблем , давайте перейдем к особенностям безопасности мобильных приложений Android и iOS.

Как сделать приложения для Android безопасными?

Вот некоторые из эффективных передовых методов обеспечения безопасности приложений для Android:

Шифрование данных на внешнем хранилище –

Как правило, внутренняя память устройства ограничена. И этот недостаток часто вынуждает пользователей использовать внешние устройства, такие как жесткий диск и флэш-накопители, для хранения данных. И эти данные иногда также состоят из секретных и конфиденциальных данных. Поскольку данные, хранящиеся на внешнем запоминающем устройстве, легко доступны для всех приложений устройства, очень важно сохранять данные в зашифрованном формате. Одним из наиболее широко используемых алгоритмов шифрования разработчиками мобильных приложений является AES или Advanced Encryption Standard.

Использование внутреннего хранилища для конфиденциальных данных —

Все приложения Android имеют внутренний каталог хранения. И файлы, хранящиеся в этом каталоге, чрезвычайно безопасны, потому что они используют режим MODE_PRIVATE для создания файлов. Проще говоря, этот режим гарантирует, что файлы одного конкретного приложения не будут доступны другим приложениям, сохраненным на устройстве. Таким образом, это одна из лучших практик аутентификации мобильных приложений, на которой следует сосредоточиться.

Использование HTTPS –

Связь между приложением и сервером должна осуществляться через соединение HTTPS. Многочисленные пользователи Android часто подключены к нескольким открытым сетям Wi-Fi в общественных местах, и использование HTTP вместо HTTPS может сделать устройство уязвимым для многих вредоносных точек доступа, которые могут легко изменить содержимое HTTP-трафика и привести к неожиданному поведению приложений устройства.

Использование GCM вместо SMS –

В то время, когда не существовало Google Cloud Messaging или GCM, SMS использовалось для передачи данных с серверов в приложения, но сегодня широко используется GCM. Но если вы до сих пор не перешли с SMS на GCM, вы должны это сделать. Это связано с тем, что протокол SMS не является ни безопасным, ни зашифрованным. Кроме того, SMS может быть доступно и прочитано любым другим приложением на устройстве пользователя. Связь GCM аутентифицируется регистрационными токенами, которые регулярно обновляются на стороне клиента, и они аутентифицируются с использованием уникального ключа API на стороне сервера.

Другие основные передовые методы обеспечения безопасности разработки мобильных приложений могут включать в себя проверку ввода пользователя, предотвращение необходимости в личных данных и использование ProGuard перед публикацией приложения. Идея состоит в том, чтобы защитить пользователей приложения от как можно большего количества вредоносных программ.

Как сделать iOS-приложения безопасными?

Вот некоторые из рекомендаций по обеспечению безопасности приложений iOS:

Хранение данных –

Чтобы значительно упростить архитектуру вашего приложения и повысить его безопасность, лучше всего хранить данные приложения в памяти, а не записывать их на диск или отправлять на удаленный сервер. Хотя, если локальное хранение данных является вашим единственным вариантом, есть несколько способов:

Брелок:

Связка ключей — лучшее место для хранения небольших объемов конфиденциальных данных, к которым не требуется частый доступ. Данные , хранящиеся в цепочках ключей, управляются операционной системой, но недоступны никаким другим приложениям. – Кэши: если ваши данные не нуждаются в резервном копировании в iCloud или iTunes, вы можете хранить данные в каталоге «Кэши» изолированной программной среды приложения. – Система по умолчанию: система по умолчанию — это удобный метод для хранения больших объемов данных.

Безопасность сети:

Apple известна своей политикой безопасности и конфиденциальности, и в течение многих лет она работала над достижением этого уровня. Несколько лет назад Apple представила App Transport Security, которая заставляет сторонние мобильные приложения отправлять сетевые запросы по более безопасному соединению, например HTTPS.

Безопасность конфиденциальной информации –

Большинство мобильных приложений используют конфиденциальные данные пользователя, такие как адресная книга, местоположение и т. д. Но как разработчик вы должны убедиться, что вся информация, которую вы запрашиваете у пользователя, действительно необходима для доступа и т. д. главное хранить. Таким образом, если к требуемой информации можно получить доступ через собственную структуру, дублирование и хранение этой информации является излишним.

Теперь мы ознакомились с рекомендациями по обеспечению безопасности мобильных приложений Android и iOS для приложения, защищенного от взлома. Но никакое развитие не может быть таким легким, как о нем пишут. В процессе всегда возникают определенные трудности. Давайте двинемся вперед и узнаем о проблемах, с которыми сталкиваются и решают почти все ведущие компании-разработчики приложений в США.

Проблемы, связанные с безопасностью мобильных приложений

Доказано, насколько уязвимыми могут быть мобильные приложения, если для их защиты от внешних вредоносных программ не принимаются достаточные меры. Ниже приведены проблемы, которые могут возникнуть в любое время, если тестирование безопасности мобильного приложения не завершено в соответствии с требованиями.

Фрагментация устройства –

Существуют важные процессы, которые необходимо выполнить перед выпуском приложения в магазины приложений. Необходимо учитывать разнообразие устройств, которые охватывают различные разрешения, функциональные возможности, функции и ограничения в ваших стратегиях тестирования мобильных приложений . Обнаружение специфических уязвимостей устройства может помочь разработчикам приложений сделать шаг вперед в мерах безопасности приложений. Не только устройства, но и различные версии популярных ОС — это важный шаг, который нужно сделать перед выпуском приложения, чтобы закрыть все возможные лазейки.

Слабое шифрование —

В случае слабого шифрования мобильное устройство уязвимо для приема данных с любого доступного устройства. Злоумышленники с вредоносными программами находятся в постоянном поиске открытого доступа на общедоступных мобильных устройствах, и ваше приложение может стать таким открытым, если вы не будете строго следовать процессу шифрования. Таким образом, вложение ваших усилий в надежное шифрование также является одним из лучших способов сделать мобильное приложение защищенным от взлома.

Более слабый контроль хостинга –

В основном это происходит во время разработки первого мобильного приложения для бизнеса, которое обычно оставляет данные открытыми для серверных систем. Следовательно, серверы, которые используются для размещения вашего приложения, должны иметь достаточные меры безопасности, чтобы предотвратить доступ неавторизованных пользователей к важным данным.

Контрольный список рекомендаций по безопасности мобильных приложений

Есть ряд вещей, которым следует каждая компания по разработке мобильных приложений при создании безопасных приложений. Вот контрольный список, которому мы обычно следуем:

- Использовать аутентификацию на стороне сервера

- Используйте криптографические алгоритмы

- Убедитесь, что вводимые пользователем данные соответствуют стандартам проверки

- Создайте алгоритмы угроз для резервного копирования данных

- Запутывание, чтобы остановить обратный инжиниринг

Существует много способов сделать мобильное приложение защищенным от взлома, посредством аудита безопасности мобильного приложения, от атак из неизвестных источников, и никакие меры безопасности никогда не могут быть достаточными. Один из способов сделать это — изучить лучшие практики безопасности разработки мобильных приложений. Сегодня цифровой мир открыт для всех, и ни один пользователь никогда не будет достаточно защищен от вредоносных программ и нарушений безопасности, но эти меры гарантируют безопасность ваших личных данных на ваших цифровых устройствах.