16 советов по безопасности WordPress, которые помогут обеспечить безопасность вашего сайта (2023 г.)

Опубликовано: 2023-10-27Вам нужен полный список советов по безопасности WordPress, которые защитят ваш сайт от распространенных опасностей, которыми славится WordPress?

В этом посте вы найдете более дюжины базовых и дополнительных советов по безопасности, которые вы можете применить, чтобы защитить свой сайт от уязвимостей и взломов.

Вот советы по безопасности WordPress, которые мы рассмотрим в этом посте:

- Выберите качественный хостинг WordPress.

- Управляйте ядром WordPress, темами и плагинами.

- Установите плагин безопасности WordPress.

- Установите плагин резервного копирования.

- Тщательно выбирайте сторонние темы и плагины.

- Узнайте о ролях пользователей WordPress и их разрешениях.

- Внедрите протоколы защиты на внутренней странице входа в систему вашего сайта.

- Используйте безопасные имена пользователей и пароли.

- Включите SSL-сертификат для вашего сайта.

- Запретить редактирование файлов.

- Отключить выполнение PHP.

- Измените префикс базы данных WordPress.

- Защитите свой файл wp-config.php.

- Переименуйте страницу входа в WordPress.

- Отключите просмотр каталогов.

- Выйдите из системы неактивных пользователей.

Мы организовали два отдельных списка: базовые советы по безопасности и дополнительные советы по безопасности.

Начнем с основных советов по безопасности.

Основные советы по безопасности WordPress для всех пользователей

1. Выберите качественный хостинг WordPress

Все начинается здесь.

Если вы не выберете качественный хостинг WordPress с хорошей репутацией, ваш сайт будет уязвим для атак, независимо от того, насколько высокий уровень безопасности вы реализуете в WordPress.

Хотя ваш сайт состоит из кода, этот код существует внутри файлов, файлов, которые необходимо установить на веб-сервер.

По крайней мере, выберите хост, который известен тем, что поддерживает быстрые и безопасные серверы, поддерживает актуальность своих серверных технологий и предоставляет доступ к последним версиям PHP.

Мы используем Cloudways для размещения мастера блогов. Это быстро и доступно. Его масштабируемость также является важным фактором, поскольку мы получаем много трафика.

Они предлагают следующие функции безопасности:

- Надстройка Cloudflare Enterprise, реализующая защиту от DDoS и брандмауэр веб-приложений (WAF).

- Серверные брандмауэры.

- Безопасность входа.

- Безопасность базы данных.

- Защита ботов.

- Бесплатные SSL-сертификаты.

- Управление ролями пользователей.

- Безопасное управление операционной системой.

- Двухфакторная аутентификация.

Однако, что касается безопасности WordPress, вам может быть лучше использовать управляемый хост WordPress, особенно если вы не являетесь опытным пользователем WordPress.

Управляемый хостинг WordPress

Управляемый хостинг WordPress — это форма хостинга WordPress, в которой ваш хост управляет многими аспектами поддержки сайта WordPress за вас.

Обычно это включает в себя аспекты безопасности WordPress.

Вот пример использования нашего наиболее рекомендуемого управляемого хоста WordPress WPX Hosting. Этот хостинг-провайдер предлагает следующие функции безопасности:

- Удаление вредоносного ПО включено во все планы.

- Исправления сайта, если ваш сайт отключается.

- Защита от DDoS.

- Автоматическое резервное копирование с возможностью хранения резервных копий до 28 дней.

- Собственная CDN с 35 периферийными локациями.

- Бесплатные SSL-сертификаты.

- Промежуточная область для тестирования обновлений перед их запуском.

- Двухфакторная аутентификация.

- Расширенная безопасность учетной записи, которая позволяет вам ограничить доступ к вашей учетной записи хостинга WPX на аппаратном уровне.

2. Правильно управляйте ядром WordPress, темами и плагинами.

Как мы уже говорили, ваш сайт WordPress состоит из файлов и кода. Сюда входят темы WordPress и плагины WordPress, а также сам WordPress, известный как «ядро WordPress».

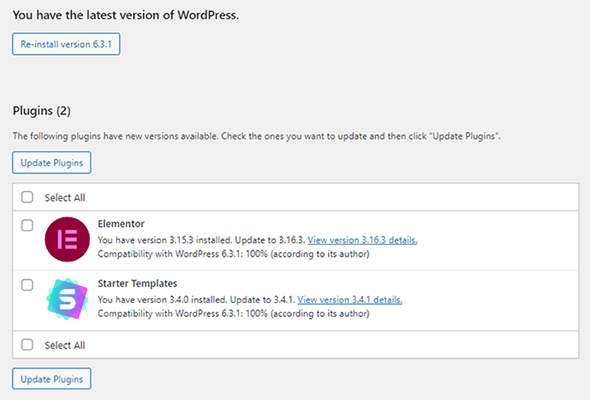

Как и компьютерные и телефонные приложения, которые вы используете, файлы WordPress регулярно получают обновления для реализации новых функций и исправлений безопасности.

Вот почему крайне важно как можно чаще обновлять сам WordPress, ваши темы и плагины. Несоблюдение этого требования может привести к тому, что ваш сайт подвергнется разрушительным недостаткам безопасности.

Вы всегда должны стараться использовать на своем сайте последнюю версию WordPress.

К счастью, WordPress уже автоматически реализует экстренные обновления безопасности, и вы также можете настроить автоматические обновления WordPress по всем направлениям.

Однако лучше всего выполнять большинство обновлений WordPress вручную через промежуточную область (например, ту, которую позволяет создать хостинг WPX), чтобы вы могли протестировать изменения, которые эти обновления вносят в ваш сайт, в контролируемой среде, прежде чем отправлять их в рабочую версию. твой сайт.

В общем, каждую неделю выделяйте время для проверки, тестирования и применения обновлений WordPress на своем сайте, чтобы обеспечить его максимальную безопасность.

Также обязательно удалите темы и плагины, которые вы больше не используете.

Включение автоматического обновления тем и плагинов

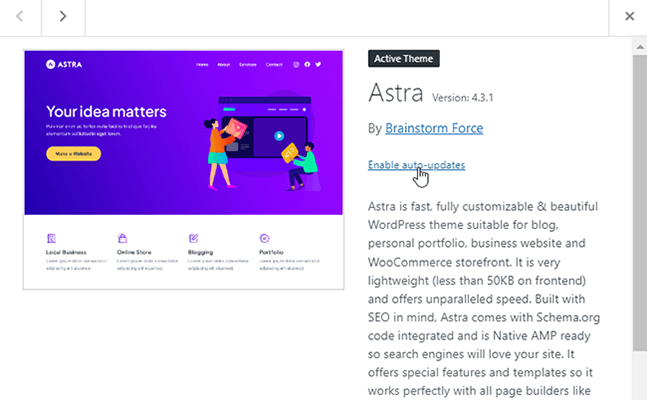

Вы можете включить автоматическое обновление WordPress для тем и плагинов без плагина внутри WordPress.

Для тем перейдите в «Внешний вид» → «Темы», выберите тему и нажмите кнопку «Включить автоматические обновления».

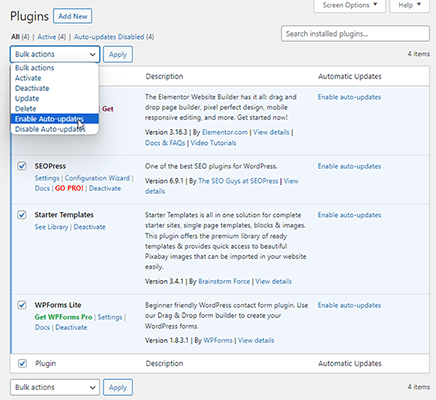

Включение автоматического обновления плагинов работает таким же образом.

Перейдите в «Плагины» → «Установленные плагины» и нажмите кнопку «Включить автоматические обновления» для любого плагина, для которого вы хотите включить автоматическое обновление.

Вы даже можете использовать массовую опцию, чтобы включить автоматическое обновление для всех плагинов за один раз.

3. Установите специальный плагин безопасности WordPress.

Если вы не размещаете свой веб-сайт WordPress на управляемом хосте WordPress, лучше всего использовать специальный плагин безопасности WordPress.

Мы рекомендуем плагины безопасности WordPress MalCare или Sucuri.

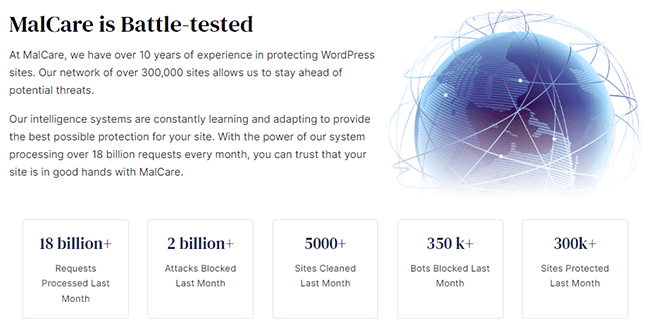

MalCare реализует следующие функции на вашем сайте WordPress:

- Сканер вредоносных программ.

- Удаление вредоносного ПО.

- Брандмауэр, специально созданный для WordPress.

- Защита входа.

- Мониторинг работоспособности.

- Инкрементное резервное копирование и восстановление сайта в один клик.

- Защита ботов.

- Сканер уязвимостей.

- Журнал активности, позволяющий выявить подозрительное поведение.

- Уведомления по электронной почте о вредоносных программах и уязвимостях.

Sucuri также предлагает множество этих функций, но в основном известен своими функциями сканирования и удаления вредоносных программ, а также способностью внедрять брандмауэр для защиты вашего сайта WordPress.

MalCare более доступен, чем Sucuri, и даже включает ограниченный бесплатный план.

4. Установите обратный плагин WordPress.

Резервные копии обеспечивают один из лучших способов защитить ваш веб-сайт в случае сбоя других аспектов безопасности.

Если ваш сайт взломан или поврежден, или обновление сломало некоторые вещи, вы можете использовать резервную копию, чтобы восстановить его до того времени, когда он функционировал нормально.

Если ваш хостинг не предлагает резервное копирование и вы не получаете эту функцию от плагина безопасности, вам обязательно следует использовать специальный плагин резервного копирования.

Мы рекомендуем WP STAGING.

Как следует из названия, он специализируется на создании сайтов, но также предлагает функции резервного копирования, миграции и клонирования.

Этот плагин предлагает автоматическое резервное копирование и позволяет хранить его на Google Диске или Amazon S3.

Если вам нужны инкрементные резервные копии и многие из тех же функций, которые предлагает WP STAGING, попробуйте BlogVault.

Оба решения позволяют восстановить ваш сайт из резервной копии.

Примечание. Хотя выбор качественного хостинга WordPress означает, что вы вряд ли будете использовать сторонние резервные копии, мы все равно рекомендуем использовать одно из вышеперечисленных решений в качестве меры предосторожности.

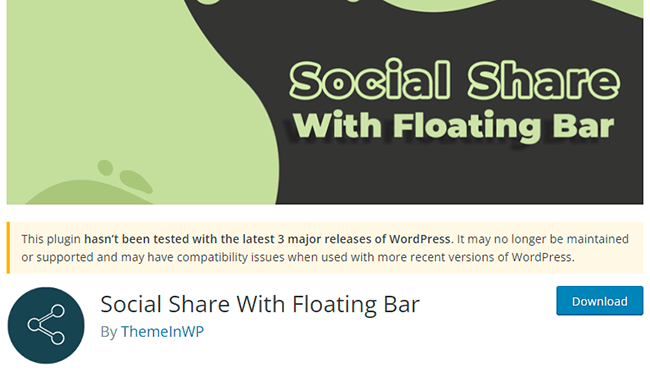

5. Будьте осторожны со сторонними темами и плагинами WordPress.

Когда вы слышите о взломе сайтов WordPress, обычно это происходит по одной из двух причин: устаревшие версии ядра WordPress и сторонние темы и плагины.

Вот почему так важно быть в курсе обновлений WordPress. Несмотря на это, все обновления в мире не могут защитить ваш сайт от вредоносной или плохо закодированной сторонней темы или плагина.

Прежде чем вы решите установить тему или плагин на свой сайт, проведите исследование.

Для начала, когда в последний раз обновлялась тема или плагин? Если тема или плагин не обновлялись более года, это плохой знак.

Обязательно прочитайте обзоры тем или плагинов, а также темы поддержки. Это даст вам лучшие показатели того, насколько хорошо поддерживается тема или плагин.

Обязательно введите название темы или плагина в поиск в социальных сетях, особенно в Twitter, Reddit и Facebook.

На этих сайтах могут быть жалобы, которые не рассматриваются на официальной странице темы или плагина на WordPress.org.

6. Помните о ролях пользователей WordPress и их разрешениях.

Владельцам веб-сайтов WordPress важно знать различия между ролями пользователей WordPress и разрешениями, которые каждая из них предоставляет.

Вот краткое описание разрешений, к которым имеет доступ каждая роль:

- Администратор (Администратор) — может получить доступ ко всем областям панели управления WordPress и вносить изменения в любую часть веб-сайта, а также к любому пользователю на этом сайте.

- Редактор — имеет доступ к сообщениям и страницам WordPress и имеет возможность добавлять, публиковать, удалять и редактировать этот контент, даже если он не создавал его самостоятельно.

- Автор – Имеет возможность добавлять, редактировать и публиковать свои сообщения.

- Автор – имеет возможность добавлять и редактировать свои сообщения.

- Подписчик – может редактировать свой профиль пользователя и оставлять комментарии с помощью встроенной системы комментариев WordPress.

Итак, если вы нанимаете редактора для своего блога, вам следует назначить ему роль редактора, а не роль администратора.

Таким образом, они смогут обрабатывать контент вашего сайта, но не смогут вносить изменения в вашу тему, плагины и настройки WordPress.

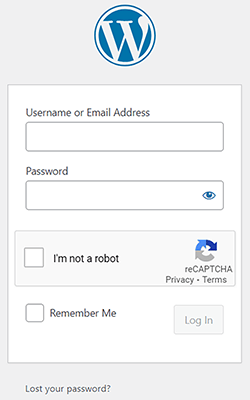

7. Защитите страницу входа в WordPress.

Страница входа в WordPress — это страница, которую вы используете для входа в панель управления WordPress.

Обычно вы можете получить к нему доступ, перейдя на yourdomain.com/wp-login.php.

Существует множество различных методов, которые мы можем использовать для защиты страницы входа в WordPress.

В этом разделе мы упомянем два метода, но в расширенном разделе этой статьи есть и дополнительные методы.

Первый метод, который мы упомянем, — это просто добавить форму CAPTCHA на страницу входа на ваш сайт.

Если вы решите использовать плагин безопасности MalCare, о котором мы упоминали ранее, вам не понадобится отдельный плагин для добавления этой функции на ваш веб-сайт.

Этот плагин позволяет ограничить попытки входа в систему, автоматически показывая CAPTCHA посетителям, которые они должны решить, если им не удастся войти в систему после трех попыток.

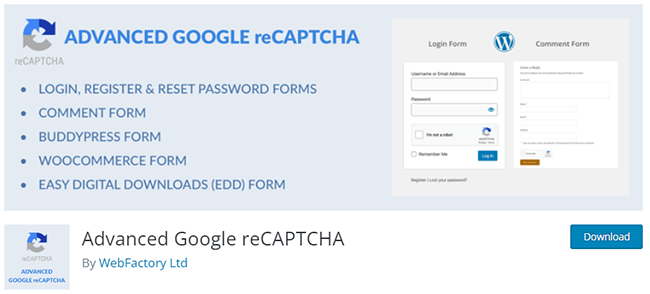

Если вы не используете MalCare, используйте вместо этого плагин, например Advanced Google reCAPTCHA.

Это действительно простой плагин, который позволяет добавлять форму CAPTCHA в форму входа, форму регистрации и многое другое.

Когда у вас активирован этот плагин, вам и всем, кто зайдет на вашу страницу входа, необходимо будет заполнить форму CAPTCHA, чтобы войти в систему.

Помимо этого, еще один простой способ защитить страницу входа в WordPress — включить двухфакторную аутентификацию.

Используйте такой плагин, как Two Factor Authentication (от создателей UpdraftPlus), чтобы добавить двухфакторную аутентификацию на свою страницу входа. Плагин интегрируется с Google Authenticator.

8. Используйте безопасные учетные данные для входа.

Формы CAPTCHA и методы двухфакторной аутентификации затрудняют проникновение злоумышленников на ваш сайт, но не делают его невозможным.

Вот почему важно использовать безопасные учетные данные для входа. Это добавляет дополнительный уровень безопасности вашему сайту.

Во-первых, вам никогда не следует использовать «admin» в качестве имени пользователя или собственного имени.

Вместо этого объедините фрагменты своего имени. Например, если вас зовут Дэвид Смит и вы родились 10 октября 1980 года, используйте в качестве имени пользователя «dasm1080» или что-то подобное.

Таким образом, если злоумышленник попытается проникнуть на ваш сайт, ему сначала нужно будет узнать ваше имя пользователя.

Это немного продвинутый совет, но на самом деле вы можете скрыть имена пользователей WordPress и усложнить их поиск злоумышленникам. Это хорошо, поскольку иногда имена пользователей можно найти в исходном коде страницы.

Кроме того, URL-адреса, которые WordPress генерирует для страниц архива авторов, обычно содержат имя пользователя каждого автора.

Чтобы бороться с этим, перейдите в профиль пользователя этого автора в WordPress и заполните поля «Имя», «Фамилия», «Псевдоним» и «Отображаемое имя как», указав что-то, кроме имени пользователя.

Чтобы сделать еще один шаг вперед, и именно здесь в игру вступает расширенный совет, получите доступ к базе данных вашего сайта через phpMyAdmin и найдите таблицу wp_users. Бит «wp» может выглядеть немного иначе, если вы или ваш хост изменили префикс вашей базы данных, но к нему все равно будет прикреплена часть «_users».

Что вам нужно сделать, так это отредактировать запись в базе данных каждого пользователя и изменить значение «user_nicename» на другое значение, отличное от того, которое установлено для имени пользователя.

Имя пользователя подойдет. Только не забудьте заполнить пробелы тире, например «дэвид-смит».

Что касается паролей, используйте генератор паролей, чтобы придумать безопасный пароль, и рассмотрите возможность сохранения его в менеджере паролей для быстрого доступа.

9. Настройте SSL для своего сайта.

SSL или Secure Sockets Layer — это протокол безопасности, который шифрует данные при их передаче между двумя сетями.

Обычно это используется для шифрования платежной информации и конфиденциальных данных клиентов.

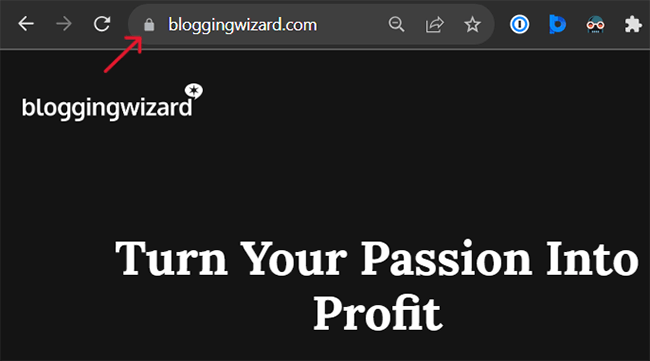

Есть два способа узнать, зашифрован ли сайт с помощью SSL-сертификата: замок, отображаемый в адресной строке, и использование сайта «https» вместо «http».

Поскольку SSL является облегченным фактором ранжирования Google, всем сайтам рекомендуется установить SSL, даже если они никогда не планируют принимать платежи.

К счастью, в наши дни большинство хостов предлагают сертификаты SSL бесплатно через Let's Encrypt, поэтому теперь все настроить проще и дешевле, чем когда-либо.

Просмотрите базу знаний вашего хоста, чтобы узнать, как это сделать, поскольку каждый хост обрабатывает это по-своему.

Советы по безопасности WordPress для опытных пользователей

10. Отключить редактирование файлов

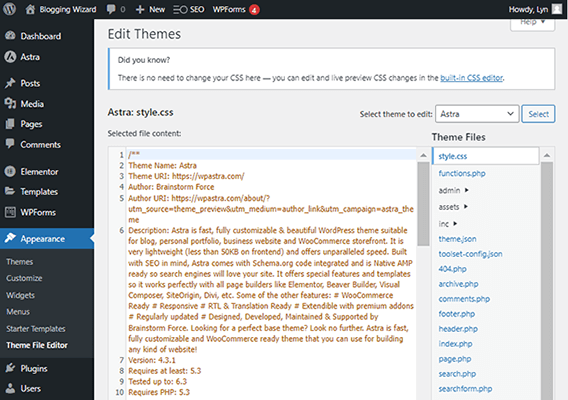

Панель управления WordPress, или администратор WordPress, для администраторов имеет два редактора файлов, которые позволяют редактировать файлы тем и плагинов.

Вы можете найти их, перейдя в «Внешний вид» → «Редактор файлов тем» и «Плагины» → «Редактор файлов плагинов».

Внесение изменений в эти файлы может привести к поломке вашего сайта. Хуже того, если хакер когда-либо получит доступ к одной из ваших учетных записей администратора, он сможет использовать эти редакторы для внедрения вредоносного кода на ваш сайт.

Вот почему владельцам веб-сайтов WordPress рекомендуется полностью отключить редактирование файлов.

Все, что вам нужно сделать, это добавить следующий код в файл wp-config.php:

define('DISALLOW_FILE_EDIT', правда);Если на вашем хостинге нет файлового менеджера, вам потребуется получить доступ к файлам вашего сайта через FTP, загрузить файл wp-config.php, отредактировать его в текстовом редакторе, сохранить, а затем повторно загрузить на тот же сервер. местоположение в файловой системе вашей установки WordPress.

Только не забудьте перезаписать оригинал.

Кроме того, обязательно сделайте резервную копию своего сайта, прежде чем вносить изменения в файловую систему. Также может быть хорошей идеей загрузить копию файла wp-config.php, прежде чем применять к нему изменения.

11. Отключите выполнение PHP.

Хакеры часто создают бэкдоры в файловой системе вашего сайта, выполняя внутри нее файлы PHP.

Вы можете заблокировать подобные атаки, отключив выполнение файлов PHP в папках, в которых изначально не должно быть файлов PHP, например в папке «Загрузки», где хранятся ваши медиафайлы.

Блокирование выполнения PHP в папках, содержащих PHP, может фактически привести к поломке вашего сайта, поэтому на всякий случай часто рекомендуется отключать выполнение PHP только для папок, где PHP никогда не обнаруживается.

Если вы используете плагин безопасности MalCare, вы можете отключить выполнение PHP, введя учетные данные FTP вашего сайта.

Если нет, вам придется сделать это вручную, отредактировав файловую систему вашего сайта.

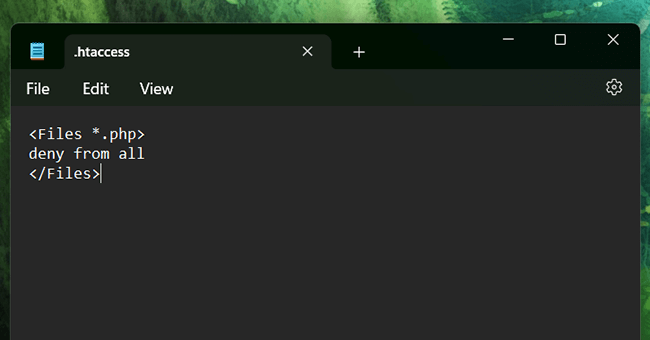

Начните с открытия текстового редактора на вашем компьютере и добавления в него следующего кода:

<Файлы *.php> отрицать от всех </Файлы>

Затем сохраните этот файл и назовите его «.htaccess». Обязательно поставьте точку «.» перед «htaccess».

Теперь все, что вам нужно сделать, это получить доступ к файловой системе вашего сайта, загрузить новый файл .htaccess в папку «Загрузки» и сохранить изменения.

12. Измените префикс базы данных WordPress.

Мы говорили это несколько раз, но ваш сайт состоит из кода, хранящегося в файлах.

Мы не упомянули, что ваш сайт также состоит из таблиц базы данных. Подобно коду или файлам, удаление или внесение изменений в эти таблицы может нанести серьезный ущерб вашему сайту.

К сожалению, если хакер знает префикс вашей базы данных, он может использовать его для атаки на ваш сайт, не обращаясь к нему вручную.

Все веб-сайты WordPress по умолчанию используют префикс «wp», поэтому так важно изменить его, поскольку хакеры уже знакомы с этим префиксом.

К счастью, многие хосты уже автоматически меняют префикс вашего сайта по умолчанию, как только вы создаете с ними сайт.

Вы узнаете, если они это сделали, если в таблицах вашей базы данных перед каждым значением подчеркивания будет указано что-то, кроме «wp», например «fx87_user» вместо обычного «wp_user».

На самом деле это довольно просто сделать, если вы знакомы с доступом к файловой системе вашего сайта.

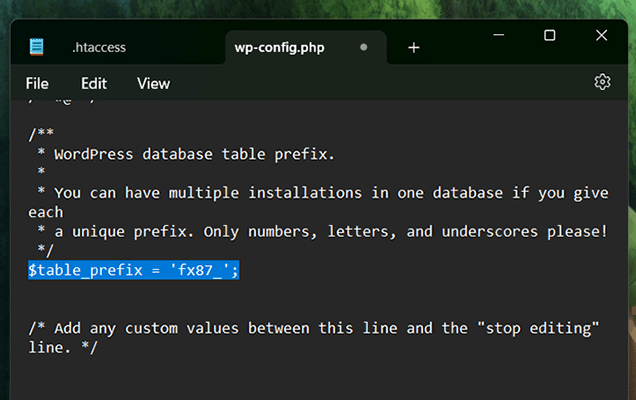

Для этого совета снова потребуется файл wp-config.php. Как и раньше, рекомендуется сохранить ваш сайт, а также копию файла wp-config.php, прежде чем вносить в него изменения.

Вот шаги для изменения префикса базы данных WordPress:

- Загрузите файл wp-config.php вашего сайта.

- Откройте файл в текстовом редакторе.

- Найдите строку с надписью «$table_prefix». Если вся строка гласит: «$table_prefix = 'wp_'; вам нужно изменить его.

- Измените префикс «wp» на две-пять букв и цифр, которые злоумышленнику будет трудно угадать.

- Убедитесь, что ваш новый префикс по-прежнему содержит кавычки и точку с запятой. Пример: $table_prefix = «fx87_»;

- Сохраните файл wp-config.php и загрузите его в то же место в файловой системе вашего сайта.

- При появлении запроса перезапишите исходный файл wp-config.php.

13. Защитите файл wp-config.php, переместив его.

Некоторые стратегии атак включают в себя внедрение кода в файл wp-config.php, который сначала требует, чтобы злоумышленник его скачал.

Вы можете значительно затруднить хакерам поиск вашего файла wp-config.php, переместив его.

WordPress позволяет вам переместить файл wp-config.php на один каталог вверх без необходимости делать что-либо еще. Ваш сайт по-прежнему сможет получить к нему доступ оттуда.

Однако, поскольку один из каталогов выше по-прежнему может быть общей папкой, лучше переместить его немного дальше.

Следовать этому совету несложно, но изменения, которые он вносит в ваш сайт, весьма сложны, особенно если что-то пойдет не так, поэтому продолжайте, только если вы знаете, что делаете.

Вот шаги для перемещения файла wp-config.php:

- Сделайте копию файла wp-config.php и сохраните ее на своем компьютере.

- Получите доступ к файловой системе вашего сайта и найдите папку, содержащую папку public_html.

- Создайте новую папку в этом каталоге и назовите ее так, чтобы она не идентифицировала ее как папку, содержащую ваш файл wp-config.php. Что-то вроде «bw-assets» подойдёт. Примечание. Не используйте bw-assets на своем сайте. Используйте что-нибудь оригинальное, что вы придумали, чтобы оно было более безопасным.

- Установите уровень разрешений вашей новой папки на 700.

- Скопируйте и вставьте файл wp-config.php во вновь созданную папку и переименуйте его так, чтобы он не идентифицировал его как файл wp-config.php. Опять же, что-то вроде «bw-asset.php» подойдет.

- Измените уровень разрешений этого нового файла на 600.

Отредактируйте исходный файл wp-config.php, удалите из него код и замените его следующим:

<?php

include('/home/usr/bw-assets/bw-asset.php');

?>Путь к файлу в кавычках должен совпадать с абсолютным путем к файлу вашего сайта, включая то, как вы назвали вновь созданную папку и файл.

После этого сохраните файл.

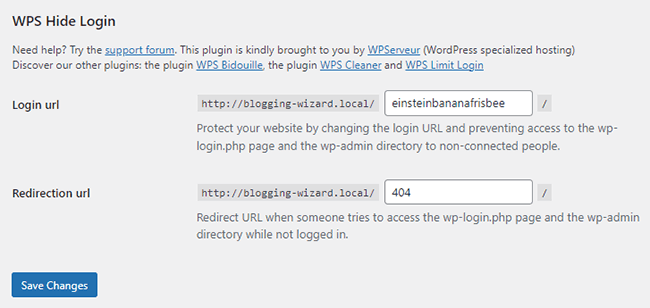

14. Переименуйте страницу входа в WordPress.

Страница входа в WordPress по умолчанию существует по адресу /wp-login.php и аналогичных URL-адресов. Итак, если вы хотите войти на свой сайт WordPress, просто перейдите по адресу yourdomain.com/wp-login.php или yourdomain.com/wp-admin.

Хакерам это хорошо известно. Получив доступ к форме входа на ваш сайт, они могут инициировать грубую атаку, чтобы попытаться взломать вашу защиту.

Будем надеяться, что эта защита включает в себя ограничение попыток входа в систему с помощью плагина безопасности или формы CAPTCHA, но вы также можете вообще скрыть страницу входа.

Используйте такой плагин, как WPS Hide Login, чтобы реализовать эту функцию.

Плагин добавляет простую настройку на страницу общих настроек WordPress, настройку, которая позволяет вам изменить URL-адрес для входа, введя желаемый URL-адрес в текстовое поле.

Используйте что-нибудь безопасное и необычное, чтобы хакеры не могли его легко угадать. Может быть, попробуйте использовать комбинацию слов, чтобы она казалась бессмысленной, например, «эйнштейнбананафрисби».

После внесения этого изменения вы больше не сможете получить доступ к своей странице входа через wp-login.php или аналогичные URL-адреса. Вы сможете использовать только yourdomain.com/einsteinbananafrisbee, поэтому убедитесь, что вы можете это запомнить.

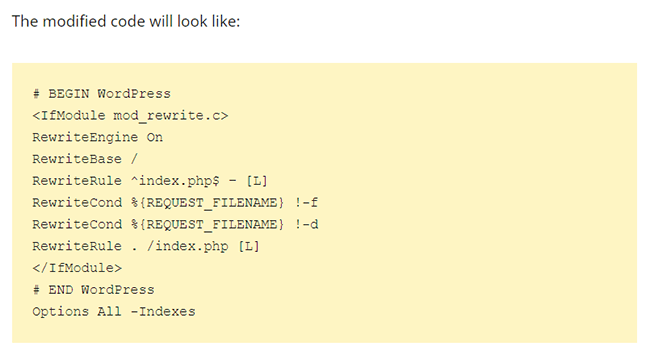

15. Отключите просмотр каталогов.

Просмотр каталогов — это функция веб-дизайна, которая позволяет пользователю вводить каталог в виде URL-адреса в адресной строке и просматривать содержимое этого каталога.

Хакеры используют это как способ просмотра каталога без необходимости злонамеренного доступа к сайту. Сделав это, они потенциально смогут определить файлы и уязвимости, которыми они могут воспользоваться.

Лучший способ решить эту проблему — полностью отключить просмотр каталогов.

Начните с проверки, включен ли просмотр каталогов для вашего сайта. Вы можете это узнать, перейдя на yourdomain.com/wp-includes. Если вы столкнулись с ошибкой 403 Forbidden, просмотр каталогов уже отключен, и вам не о чем беспокоиться.

Однако если вместо этого вы увидите список файлов, вам придется самостоятельно отключить просмотр каталогов.

Начните с доступа к файловой системе вашего сайта и найдите файл .htaccess.

Как и в случае с файлом wp-config.php, вам следует создать резервную копию вашего сайта и создать копию вашего .htaccess, прежде чем вносить в него изменения.

Затем загрузите его, откройте в текстовом редакторе и добавьте в конец этот фрагмент кода:

Опции Все - Индексы

Сохраните файл и повторно загрузите его на свой сайт WordPress, убедившись, что оригинал перезаписан.

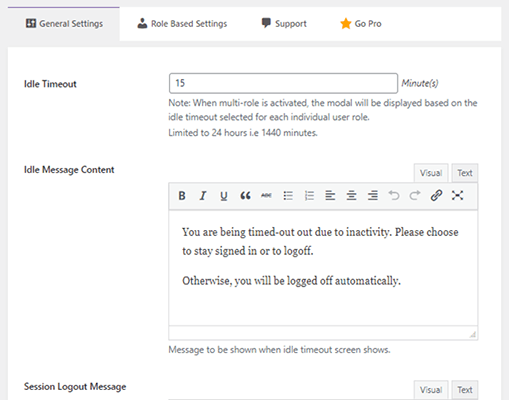

16. Выйдите из системы неактивных пользователей

Коллеги-администраторы, редакторы и авторы могут думать, что их рабочие места безопасны, но никогда нельзя быть слишком осторожным.

Если администратор или редактор отходит от своего компьютера, когда они вошли на ваш сайт, они потенциально могут открыть ваш сайт для уязвимостей, даже не осознавая этого, особенно если они находятся в публичном месте и их компьютер украден.

Чтобы бороться с этим, рекомендуется выходить из системы неактивных пользователей. Плагин Inactive Logout предлагает один из самых простых способов выполнить работу.

Плагин позволяет настроить автоматический выход из системы при неактивности в течение определенного периода времени.

Вы даже можете настроить предупреждающие сообщения на случай, если пользователи на самом деле находятся за своими компьютерами, а не взаимодействуют с веб-сайтом.

Это довольно простой и понятный плагин, который позволяет реализовать дополнительный уровень безопасности сайта WordPress.

Заключительные мысли и что делать, если ваш сайт взломали

Если ваш сайт взломан, вы можете увидеть некоторые из следующих предупреждающих знаков при попытке взаимодействия с ним:

- Не получается войти в систему.

- Изменения во внешнем интерфейсе, которые вы не вносили.

- Все страницы вашего сайта перенаправляются на совершенно другой сайт.

Сюда не входят предупреждения, которые вы могли получить от вашего хоста или плагина безопасности.

Независимо от того, что происходит с вашим сайтом, теперь вы знаете, что у него проблемы. Вот что делать, если это произойдет.

Первое, что вам нужно сделать, это перевести свой сайт в режим обслуживания с помощью плагина режима обслуживания.

Плагин «Скоро в продаже» и «Режим обслуживания» — хорошо известный плагин, который отлично подходит для этой цели.

Взломанный сайт также делает ваших пользователей уязвимыми для атак, поэтому чем быстрее вы заблокируете внешний доступ к вашему сайту, пока он остается скомпрометированным, тем лучше.

Если ваш сайт отключен от сети, выполните следующие действия, чтобы защитить его:

- Измените пароли для всех пользователей вашего сайта, особенно для учетных записей администраторов.

- Просмотрите всех пользователей на вашем сайте и удалите учетные записи администраторов, которые вы не узнаете.

- Установите обновления WordPress на случай, если вы пропустили важное обновление безопасности для сторонней темы или плагина.

- Используйте плагин безопасности для сканирования и удаления вредоносных программ. Если вы используете такой хост, как хостинг WPX, они удалят вредоносное ПО за вас. Если у вас установлен MalCare, плагин сможет удалить его за вас. В противном случае вам может потребоваться использовать внешний сервис, например Sucuri, который удалит его вручную.

- Восстановите карту сайта и повторно отправьте свой сайт в Google через консоль поиска Google. Это на случай, если ваш файл карты сайта был поврежден.

- Переустановите чистые версии ядра WordPress, а также темы и плагины, которые были на вашем сайте.

- Очистите свою базу данных с помощью плагина WordPress, такого как WP-Optimize.

- Отключите режим обслуживания, как только ваш сайт станет стабильным.

- Проведите аудит безопасности, чтобы выявить уязвимости безопасности, которые могли привести к взлому.

Хотя может возникнуть соблазн восстановить ваш сайт из резервной копии, вы не знаете, как долго вредоносный код был скрыт внутри вашего сайта.

По этой причине лучше не прибегать к резервному копированию при очистке зараженного сайта.

Раскрытие информации: наш контент поддерживается читателями. Если вы нажмете на определенные ссылки, мы можем получить комиссию. Это увеличивает эксплуатационные расходы мастера блогов. Ваша поддержка очень ценится.