ฟิชชิ่งที่เพิ่มขึ้นในช่วงสัปดาห์ที่เกิดเหตุฉุกเฉิน: แนวทางปฏิบัติที่ดีที่สุดและการรับรองความถูกต้องเพื่อป้องกันตัวเอง

เผยแพร่แล้ว: 2020-04-28ในบทความนี้

เหตุใดความพยายามในการละเมิดจึงเพิ่มขึ้น เพราะตอนนี้ผู้รับมีความเสี่ยงมากขึ้น มาดูขั้นตอนที่บริษัทสามารถทำได้และข้อดีของ DKIM, DMARC และระบบ BIMI ในอนาคต

อาชญากรไซเบอร์มักจะพยายามใช้ประโยชน์จากช่วงเวลาที่ยากลำบากในการถ่ายทอดการ ฉ้อโกง ไม่ว่าจะเป็น ฟิชชิง การหลอกลวง หรือการล่วงละเมิดประเภทอื่นๆ สัปดาห์ที่เราได้รับก็ไม่มีข้อยกเว้น

อะไรเป็นพื้นฐานสำหรับ “โมเมนตัม” ของอาชญากรไซเบอร์? พวกเขาหวังว่าตัวกรองการรับรู้จะคลายขึ้นในช่วงสัปดาห์นี้ ซึ่ง เป็น สมมติฐานที่ ไร้เหตุผล และ ผู้รับจะ อ่อนแอมากขึ้น และมีแนวโน้มที่จะโต้ตอบกับการสื่อสารในกล่องจดหมายของพวกเขา

สมมติฐานที่สองนี้เกิดขึ้นจริงดังที่แสดงในโพสต์บล็อกก่อนหน้าของเรา เราได้รายงานว่า อัตราการเปิดและการคลิกใน เดือนมีนาคม สูงกว่า ค่าเฉลี่ยในช่วงที่เหลือของปี อย่างมีนัยสำคัญ

เราอยู่ในระดับแนวหน้าเสมอในการต่อสู้กับการละเมิดทุกรูปแบบโดยการเพิ่มการสนทนาและทำทุกอย่างในอำนาจของเราเพื่อป้องกันการแพร่กระจายของการสื่อสารที่เป็นการฉ้อโกง วันนี้ เราต้องการเสนอแนวคิดที่แม่นยำยิ่งขึ้นแก่คุณว่าความพยายามในการฟิชชิงเป็นอย่างไร บวกกับข้อบ่งชี้บางประการ เกี่ยวกับวิธียืนหยัดต่อสู้กับ อาชญากรรมไซเบอร์

MailUp ได้สร้างความสัมพันธ์ที่มั่นคงและเป็นสากลกับ ISP และบัญชีดำ ตลอดหลายปีที่ผ่านมา เราทุกคนแบ่งปันข้อมูลเกี่ยวกับนโยบาย แนวปฏิบัติ และประเด็นต่างๆ อย่างสม่ำเสมอ ใครก็ตามที่ต้องการช่วย MailUp ให้บริการที่ดีขึ้นหรือ ทำงานร่วมกัน ได้ ยินดีต้อนรับ กรุณา เขียนถึงเราที่ abuse@mailup.com

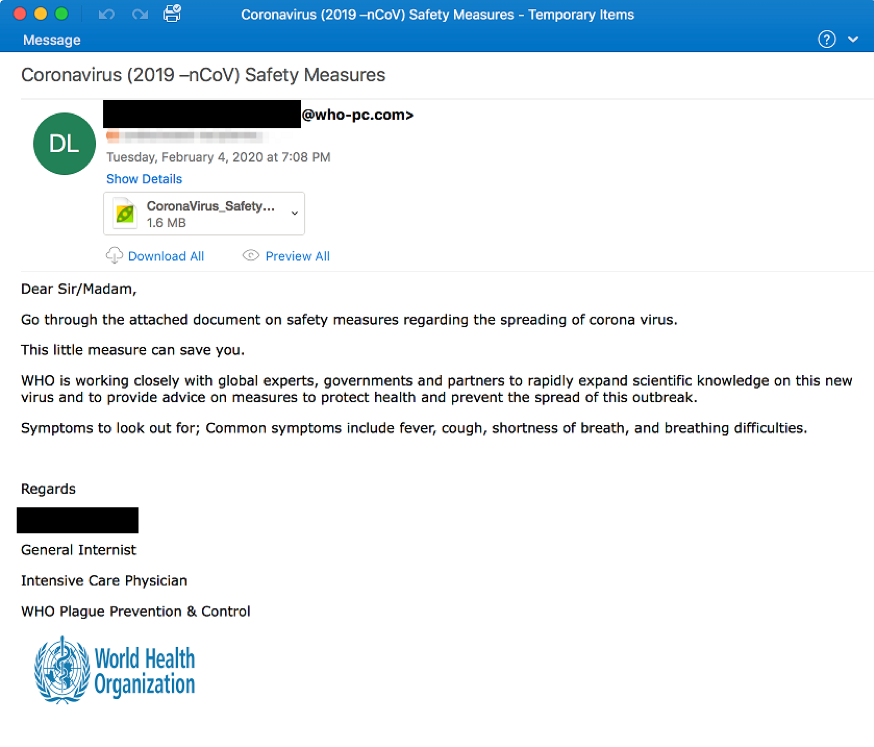

กรณีฟิชชิ่งรายงานในกรณีฉุกเฉินในปัจจุบัน

เรารับทราบถึงความพยายามในการละเมิดหลายครั้ง แม้ว่าจะไม่ได้ส่งผลกระทบต่อโครงสร้างพื้นฐานของ MailUp สิ่งเหล่านี้สามารถจัดกลุ่มเป็น สองหมวดหมู่มาโคร :

1. ฟิชชิ่งพยายามปลอมแปลงเป็นการ สื่อสารทางสถาบัน คุณจะพบตัวอย่างต่างๆ ของความพยายามดังกล่าวในโพสต์นี้

2. มัลแวร์ที่ ส่งผ่านเว็บไซต์ที่คล้ายกับแผนที่การติดเชื้อของมหาวิทยาลัยจอห์น ฮอปกินส์

เพื่อนของ SpamHaus ได้สรุปสถานการณ์ทั่วไปในโพสต์บล็อกนี้

แนวทางปฏิบัติที่ดีที่สุดในการป้องกันตัวเองจากฟิชชิ่ง

แม้จะตระหนักว่าฟิชชิ่งไม่สามารถแก้ไขได้อย่างสมบูรณ์ เรามาดูแนวทางปฏิบัติที่ดีที่สุดที่อาจ กีดกัน (หากไม่ได้ ป้องกัน ) ปัญหาประเภทนี้:

- พยายามทำให้ แบรนด์ของคุณเป็นที่รู้จัก ในข้อความที่คุณส่งเสมอ สิ่งนี้อาจดูเหมือนเล็กน้อยแต่ไม่ใช่: ผู้ที่ทำการฟิชชิ่ง แม้ว่าจะพยายามเลียนแบบโลโก้ของคุณ แต่ก็ไม่สามารถคัดลอกรายละเอียดทั้งหมดที่เป็นส่วนหนึ่งของข้อมูลดิจิทัลของคุณได้ 100%

- อย่าใช้ โดเมน "ที่คล้ายกัน" หรือ "ลูกพี่ลูกน้อง" ในการสื่อสารอย่างเป็นทางการของคุณ หากผู้รับคาดหวังการสื่อสารจากโดเมน เช่น “brandname-email.com” ก็อาจพิจารณาโดเมนที่ถูกต้องตามกฎหมายที่ไม่ใช่ (เช่น “brand-name-email.com” หรือ “brandname-mail.com”) ใช้โดเมนของคุณเสมอ และหากคุณต้องการสร้างความแตกต่างให้กับโฟลว์ ให้ใช้โดเมนย่อย (email.brandname.com) ตามที่ระบุไว้ในแนวทางปฏิบัติที่ดีที่สุดที่เผยแพร่โดย M3AAWG

- โปรดทราบว่าโดเมนใดที่ใช้ใน ลายเซ็น DKIM และหากเป็นไปได้ ให้ลองจัดโดเมนนี้กับโดเมนที่คุณใช้เป็นผู้ส่ง

- เผยแพร่ นโยบาย DMARC ที่เหมาะสม (กักกัน / ปฏิเสธ) เพื่อปกป้องชื่อเสียงของโดเมนของคุณ แม้ว่าผู้โจมตีจะใช้โดเมนที่คล้ายคลึงกันต่อไป แต่โอกาสในการหลอกลวงผู้รับจะลดลงอย่างมาก นอกจากนี้ จะทำให้คุณพร้อมที่จะใช้ประโยชน์จากข่าวสารของระบบนิเวศการตลาดทางอีเมล (เช่น BIMI) ให้เกิดประโยชน์สูงสุดในอนาคต

คุณสงสัยหรือไม่ว่าตัวย่อ DKIM, DMARC และ BIMI หมายถึงอะไร ให้ความกระจ่างเกี่ยวกับเรื่องนี้

การตรวจสอบความถูกต้อง: มันคืออะไรและมีไว้เพื่ออะไร

DKIM

DKIM (ตัวย่อสำหรับ DomainKeys Identified Mail) เป็นระบบตรวจสอบอีเมล ด้วยการเพิ่ม ลายเซ็นที่เข้ารหัส มันทำให้ผู้รับสามารถ ตรวจสอบได้ว่าข้อความนั้นได้รับการแก้ไข หรือไม่ อย่างน้อยก็ในฟิลด์พื้นฐาน ระหว่างการส่งและรับ

กล่าวคือ ต้องเพิ่ม DKIM คีย์สาธารณะของเราในการตั้งค่าโดเมนเว็บของคุณ และเพิ่ม ลายเซ็นเฉพาะ ลงในอีเมลทั้งหมดที่เราส่งให้คุณ

การเข้ารหัสของลายเซ็นนี้ขึ้นอยู่กับองค์ประกอบบางอย่างของอีเมลที่ส่งแต่ละรายการ ดังนั้นจึงไม่ซ้ำกันสำหรับแต่ละข้อความ เมื่อวิเคราะห์อีเมลของคุณ เซิร์ฟเวอร์อีเมลที่ได้รับจะถอดรหัสลายเซ็นด้วยกุญแจสาธารณะดังกล่าว จากนั้นจะสร้าง สตริง newhash ตามองค์ประกอบเดียวกัน อีเมลจะได้รับการพิจารณารับรองความถูกต้องของ DKIM หากมีการจับคู่ระหว่างลายเซ็นที่ถอดรหัสแล้วกับสตริงแฮชใหม่ นี่คือตัวอย่างลายเซ็น DKIM:

DKIM-ลายเซ็น: v=1; a=rsa-sha256; c=ผ่อนคลาย/ผ่อนคลาย; s=ธุรกรรม; d=mailup.com ;

h=From:To:Date:Subject:MIME-Version:Content-Type:List-Id:List-Unsubscribe:Message-ID; i=news-it@mailup.com;

bh=eFMbGLxi/7mcdDRUg+V0yHUTmA1F4EXExVBQxIxBr2I=;

b=ra3pGFHHvCr9OZsm9vnOid……..Yj00/+nTKs=

หากข้อความมีลายเซ็นที่ถูกต้อง (เช่น ไม่ถูกจัดการ) โดเมนการลงนาม—ระบุโดย d=tag—จะสื่อสารว่าคุณเป็นใครกับผู้รับซึ่งจะจัดการกับเมลตามลำดับ ระบบการประเมินชื่อเสียงของ ผู้ให้บริการกล่องจดหมายหลัก ได้ให้ความสำคัญกับตัวระบุนี้มากขึ้นเมื่อเทียบกับระบบอื่นๆ (เช่น IP) ในปัจจุบัน ผู้ให้บริการบางราย (เช่น Gmail) อนุญาตให้ตรวจสอบชื่อเสียงตามตัวระบุนี้ ในระยะสั้นนี้ได้กลายเป็นองค์ประกอบ บังคับ สำหรับการส่งมอบการสื่อสาร

การกำหนดค่า DKIM เกิดขึ้นผ่านการกำหนดค่าระเบียน DNS การดำเนินการนี้ไม่ใช่เรื่องยาก อย่างไรก็ตาม เป็นไปไม่ได้ที่จะมีลายเซ็นส่วนบุคคลที่เป็นมาตรฐานสำหรับลูกค้าทุกรายอย่างแม่นยำ เนื่องจากต้องมีลายเซ็น DKIM

ด้วยเหตุนี้ ESP รายใหญ่ทั้งหมดจึงใช้ลายเซ็นของโดเมนบริการตั้งแต่หนึ่งรายการขึ้นไป สิ่งนี้ให้การปฏิบัติตามแนวทางปฏิบัติที่ดีที่สุด แต่สร้าง “ชื่อเสียงที่แบ่งปัน” ใน หมู่ลูกค้าทั้งหมดในคลัสเตอร์นั้น ตอนนี้อาจไม่เหมาะสมในบางกรณี

ด้วยเหตุนี้ แพลตฟอร์ม MailUp จึงมีโอกาสใช้โดเมนของคุณเองเป็นลายเซ็น DKIM เราพร้อมให้บริการ ลูกค้าทุกรายผ่านการให้คำปรึกษาด้านการส่งมอบของเราสำหรับผู้ที่ต้องการข้อมูลเพิ่มเติมหรือต้องการความช่วยเหลือในการกำหนดค่าบันทึก DKIM

ปกป้องการส่งจดหมายของคุณ

ยังไม่ได้เป็นลูกค้า MailUp? ติดต่อ เรา

DMARC

โดยพื้นฐานแล้ว DMARC อนุญาตให้เจ้าของโดเมนซึ่งเป็นผู้ส่งข้อความอีเมลด้วย สามารถขอให้ผู้ให้บริการอีเมล ไม่ส่งข้อความที่ไม่ได้รับอนุญาตซึ่งดูเหมือนว่ามาจากโดเมนของตน อย่างที่คุณอาจเดาได้ นี่คือกลไกที่มีประโยชน์ในการป้องกันฟิชชิงและการปลอมแปลง

จากมุมมองทางเทคนิค DMARC (Domain-based Message Authentication,Reporting & Conformance) เป็นระบบที่ใช้การตรวจสอบสิทธิ์ DKIM และ SPF ซึ่งช่วยให้เซิร์ฟเวอร์ที่รับ (เช่น Gmail, Yahoo, Libero เป็นต้น) รู้ ว่าต้องทำอย่างไรเมื่อข้อความสามารถ ไม่ได้สวยงาม ในการทำเช่นนั้น จะช่วยให้ผู้ส่งอีเมลสามารถเผยแพร่ " นโยบาย " เพื่อแนะนำเซิร์ฟเวอร์ที่รับเกี่ยวกับวิธีจัดการปัญหาการรับรองความถูกต้อง นอกจากนี้ DMARC ยังจัดให้มีกลไก การรายงาน สำหรับการดำเนินการตามนโยบาย ด้วยวิธีนี้ จะประสานผลลัพธ์ของ DKIM และ SPF และระบุว่าที่อยู่อีเมลของผู้ส่งซึ่งมักจะมองเห็นได้สำหรับผู้รับสุดท้ายนั้น จะถือว่าถูกต้องตามกฎหมายภายใต้สถานการณ์ใด

สถาบันการเงิน และบริษัทอื่นๆ ที่อยู่ภายใต้การโจมตีแบบฟิชชิงและการปลอมแปลงสามารถป้องกันตนเองได้ดีที่สุดโดยใช้นโยบาย DMARC

การกำหนดค่าบันทึก DMARC ไม่ถูกต้องอาจส่งผลเสียอย่างมากต่อความสามารถในการส่ง ไม่เพียงแต่สำหรับอีเมลที่ส่งผ่านเราเท่านั้น แต่ยังรวมถึงการสื่อสารทั้งหมดที่ส่งโดยโดเมนที่เปิดใช้งาน DMARC (เช่น อีเมลของพนักงานไปยังผู้รับภายนอก) หมายความว่า เราขอแนะนำให้คุณปรึกษาผู้เชี่ยวชาญด้านความสามารถในการส่งเพื่อนำนโยบาย DMARC ไปปฏิบัติอย่างเหมาะสม

BIMI

BIMI(ตัวบ่งชี้แบรนด์สำหรับการระบุข้อความ) แสดงถึง อนาคตอันใกล้ ของการตลาดทางอีเมล

ปัจจุบันนี้ Verizon Media Group นำมาใช้เท่านั้น (หรืออีกนัยหนึ่งคือ Yahoo!& AOL) แต่ด้วยความมุ่งมั่นของ Google BIMI เป็นมาตรฐานที่ไม่ขึ้นกับผู้ขาย ซึ่งช่วยให้แบรนด์ต่างๆ สามารถ แสดงโลโก้ที่ได้รับการยืนยันในกล่องขาเข้าของ ผู้รับสำหรับอีเมลที่มีการพิสูจน์ตัวตนอย่างสมบูรณ์ (DMARC)

BIMI ส่งเสริมให้แบรนด์หลักใช้การรับรองความถูกต้องของอีเมลที่เพียงพอ โดยเฉพาะ DMARC เมื่อส่งข้อความจำนวนมากถึงผู้บริโภค ผู้ส่งที่ตกลงปรับใช้ DMARC จะได้รับรางวัลเป็นการ แสดง โลโก้ ซึ่งจะช่วยปรับปรุงทั้งการจดจำและความไว้วางใจ

สรุป

อย่างที่คุณอาจสังเกตเห็น คำแนะนำของเราคือการควบคุมล่วงหน้า เรามั่นใจว่าชุดการใช้งานนี้ถูกกำหนดให้ บังเกิดผล ในแง่ของการป้องกันการละเมิดและคุณภาพการส่ง

อันที่จริงแค่ส่งอย่างเดียวไม่พอ สแปม ฐานข้อมูลที่ล้าสมัย และการตั้งค่าที่ไม่ถูกต้อง สามารถลดอัตราการส่งและทำลายชื่อเสียงของแบรนด์ของคุณได้ เพื่อ ป้องกันตัวเองจากความเสี่ยง คุณสามารถวางใจใช้บริการ Deliverability Suite การกำหนดค่าแบบกำหนดเองและการตรวจสอบอย่างต่อเนื่องจะช่วยให้การส่งมอบของคุณปลอดภัยอยู่เสมอ