PCI DSS Uyumlu Fintech Mobil Uygulaması Nasıl Geliştirilir?

Yayınlanan: 2019-10-29Uygulamanız ister PayPal gibi tam teşekküllü bir Fintech uygulaması, ister Netflix gibi kullanıcılardan abonelikler için uygulama içi ödeme yapmalarını isteyen bir medya akışı uygulaması olun, kaçırmayı göze alamayacağınız bir şey var: PCI DSS Uyumluluğu.

Veri ihlaline yol açan PCI güvenlik standartlarına bakmamak, ücretler, para cezaları ve hatta iş kaybı gibi yıkıcı mali sonuçlara yol açabilir. Bu makale, doğru geliştirme yönünde ilerlemeye yardımcı olmak için fintech uygulaması için PCI uyumluluğunun tüm temellerini kapsar.

PCI mobil ödeme kabul güvenlik rehberimizin içermesi gerekenler:

- PCI DSS nedir?

- PCI Uyumluluk Gereksinimlerinin Kapsamı

- Neden PCI DSS uyumluluğuna odaklanmalısınız?

- PCI Uyumluluğu Nasıl Korunur?

- Sürekli Uyum İçin Plan Oluşturma

- Çözüm

- PCI DSS uyumlu Fintech Mobil Uygulama Geliştirme Hakkında SSS

PCI DSS nedir?

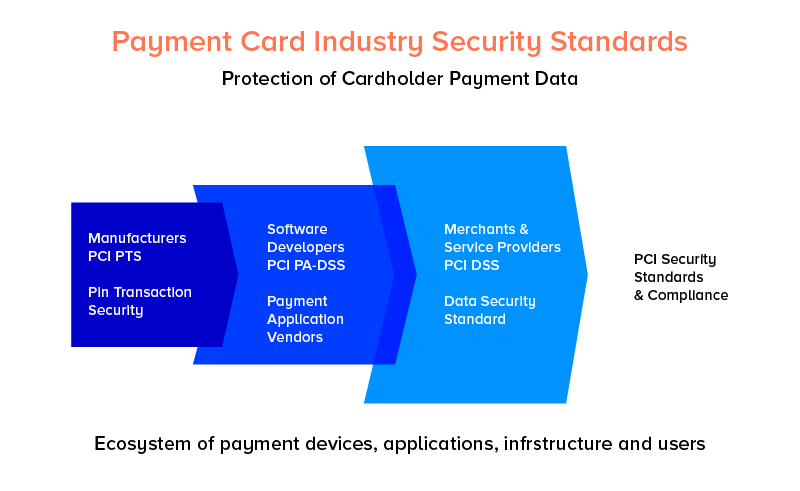

PCI Payment Card Industry Data Security Standard (PCI DSS), sektörde 'kart sahibi verileri' olarak adlandırılan kredi ve banka kartı ayrıntılarını korumaya yönelik, oldukça kuralcı bir teknik standarttır. PCI DSS'nin amacı, kart ödemelerini kabul eden kuruluşlar içinde kart sahiplerinin verilerini güvence altına alarak ödeme kartları açısından sahtekarlığı önlemektir.

PCI uyumluluk merkezleri, Bilgi Teknolojisi hizmetleri etrafında döner. Kuruluşlar içinde uyumluluğu sağlamak amacıyla atanan BT'ye yönelik uyumluluk yöneticileri , PCI uyumluluğu mobil uygulama geliştirme sürecinin PCI DSS gereksinimleri kontrol listesini karşıladığından emin olmak için gerekli yazılım geliştirici deneyimine ve bilgisine sahip olmalıdır.

Artık PCI DSS'nin ne olduğunun tanımıyla birlikte, fintech uygulamasının özel PCI geliştirme gereksinimlerine bakalım.

PCI Uyumluluk Gereksinimlerinin Kapsamı

Fintech uygulama geliştirme sürecini etkileyen PCI DSS gereksinimlerinin çoğu, Gereksinimler 3, 4 ve 6 kapsamındadır. Bu gereksinimler, kart sahibi verilerinin depolanmasını, şifreleme uygulamalarını, erişim kontrolünü ve ağ güvenliğini kapsar. PCI kapsam kılavuzunu tam olarak anlamak için üçüne de ayrı ayrı bakalım.

PCI Geliştirme Gereksinimi 3: Depolanan Kart Sahibi Verilerini Koruyun

Kart sahibinin verileri, ödeme kartında işlenen, yazdırılan, saklanan veya iletilen bilgileri ifade eder. Kartlarla ödeme kabul eden uygulamaların, verilerin kartta yazdırılmış veya yerel olarak depolanmış olmasına bakılmaksızın, kart sahiplerinin verilerini koruması ve yetkisiz kullanımı önlemesi gerekir.

Genel olarak, iş ihtiyaçlarının karşılanması için kesinlikle gerekli olana kadar hiçbir kart sahibine ait veri saklanmamalıdır. Manyetik şerit üzerinde belirtilen hassas veriler kesinlikle saklanmamalı ve PAN detaylarını saklamak zorunda kalacağınız durumlarda okunamaz hale getirilmelidir. Gereksinim 3'e bakıldığında PCI uyumluluk kontrol listesinde dikkate alınması gereken diğer bazı şeyler şunlardır.

3.1

Veri saklama ve saklama süresi, veri saklama politikasındaki belgeler gibi yasal ve ticari amaçlara göre sınırlandırılmalıdır. Tüm gereksiz veriler en az üç ayda bir temizlenmelidir.

3.2

Hassas kimlik doğrulama verileri, şifrelenmiş olsa bile yetkilendirmeden sonra saklanmamalıdır. Yine de, geçerli bir iş gerekçesi varsa ve veriler güvenli bir şekilde saklanırsa, yayıncılar kimlik doğrulama verilerini saklayabilir.

3.3

PAN görüntülendiğinde maskelenmelidir. İlk altı veya son dört basamak, görüntülemeniz gereken tek basamaktır.

3.4

PAN nerede saklanırsa saklansın okunamaz hale getirilmelidir - buna dijital medya, günlüklerdeki, yedekleme medyası ve kablosuz ağlardan alınan veriler dahildir. Appinventiv'de bu nokta için önerdiğimiz teknoloji çözümleri, eksiksiz PAN'ın güçlü tek yönlü karma işlevi, güçlü kriptografi, yüksek düzeyde güvenli depolanmış pedlere sahip dizin belirteci vb. içerir.

3.5

Kart sahibi verilerinin şifrelenmesi için kullanılan anahtarlar, kötüye kullanım ve ifşaya karşı korunmalıdır.

3.6

Şirketler, kart sahibi verilerinin şifrelenmesinde kullanılan kriptografik anahtarlar için uygun anahtar yönetimi prosedürünü ve sürecini eksiksiz olarak belgelemeli ve uygulamalıdır.

PCI Geliştirme Gereksinimi 4: Kart sahiplerinin verilerinin genel, açık ağlar üzerinden iletimini şifreleyin

Bilgisayar korsanlarının, kart sahiplerinin verilerinin açık, genel ağlar üzerinden iletimini engellemesi özellikle imkansız değildir ve uygulamanın özel verilerini onlardan korumak çok önemlidir. Bunu yapmanın bir yolu , verilerin şifrelenmesidir .

4.1

Uygulama geliştirme şirketleri , genel ağ üzerinden iletimi sırasında kart sahiplerinin hassas verilerini koruyan iOS uygulamasında TLS/ SSL Pinning ve Android çözümleri gibi güçlü güvenlik protokolleri ve şifreleme kullanmalıdır.

4.2

Korumasız PAN'ler asla son kullanıcıların mesajlaşma teknolojileri tarafından gönderilmemelidir.

PCI Geliştirme Gereksinimi 6: Güvenli Uygulamalar Geliştirin ve Bakımını Yapın

Fintech uygulaması için PCI gereksinimleri , PCI DSS mobil uygulama uyumluluğu kapsamında kabul edilen harici ve dahili uygulamanın geliştirilmesi açısındandır - bu , kart sahiplerinin verilerini işleyen, depolayan ve ileten her gelişmiş uygulama anlamına gelir .

Fintech geliştirme şirketleri tarafından dış kuruluşlar tarafından kullanılmak üzere oluşturulan PCI ödeme uygulamaları , Ödeme Uygulaması Veri Güvenliği Standardı (PA-DSS) ile uyumlu olmalı ve PA-QSA tarafından değerlendirilmelidir.

6.1

6.1 gereksinimine uygunluk, yazılım geliştirme döngüsünde kullanılan kitaplıkların ve araçların uygun şekilde belgelenmiş bir yazılım varlık kaydı gerektirir. Yazılım varlık kaydındaki her öğe şunları içermelidir:

- bir sürüm numarası

- Yazılım nasıl ve nerede kullanılır?

- Sağladıkları işlevin net açıklaması.

Yazılım kütüphaneleri ve araçları sık sık güncellendiğinden, kayıtların sürekli olarak gözden geçirilmesi ve güncel tutulması büyük önem taşımaktadır.

Bir yazılım varlık kaydı oluşturulduktan sonra, güvenlik açıklarına ilişkin bildirimlerin ve güncellenmiş sürümlerin gönderilmesi için kayıttaki her öğenin düzenli olarak izlenmesi için bir süreç uygulanmalıdır.

Gereksinim 6.1 ayrıca, varlık kaydındaki öğelerde tanımlanan her güvenlik açığı için atanması gereken bir risk sıralaması gerektirmektedir. Güvenlik açıklarının risk değerlendirmesi yapılmalı ve “Kritik”, “Yüksek”, “Orta” veya “Düşük” olarak adlandırılan risk derecelendirme etiketi ile etiketlenmelidir. Bu risk seviyeleri daha sonra yamanın önceliklendirilmesine yardımcı olacaktır.

6.2

Bu gereksinim, güvenlik açığı izleme üzerine kuruludur ve kritik düzeydeki güvenlik yamalarının satıcının yayın tarihinden itibaren bir ay içinde ele alınmasını ve uygulanmasını gerektirir.

Düşük seviyelerde derecelendirilen güvenlik açıkları yamaları, yayınlandıktan 2 ila 3 ay sonra uygulanmalıdır.

Yamaların belirlenen süre içinde tanımlanmasını ve dahil edilmesini sağlamak için yama yayın izleme ve yamalama sürecinin bir günlüğü tutulmalıdır.

6.3

Endüstrinin en iyi uygulamalarına dayanan bir yazılım geliştirme yaşam döngüsünün kullanılmasını gerektirir. Yazılım geliştirme yaşam döngüsünün her bölümü, geliştirmenin kavramsallaştırma, tasarım, araştırma ve uygulama test süreçlerinde mobil uygulama güvenliği ve PCI gereksinimlerinin nasıl ele alındığına ilişkin ayrıntılarla belgelenmelidir.

PCI ödeme uygulaması geliştirme belgesi, uygulamanın kart sahibi verilerini nasıl işlediği, paylaştığı ve depoladığı ile ilgili bölümleri kapsayacak kadar açıklayıcı olmalıdır. 6.3 uyumluluğunu elde etmek için amaç, üçüncü taraf geliştiricilerin bile anlaması için belgeleri yeterince açıklayıcı hale getirmek olmalıdır.

Geliştiricilerin geliştirme yaşam döngüsüne bağlı kaldıklarından emin olmak için, her geliştirme aşamasının tamamlanması belgelenmeli ve geliştirme sürecinin denetimleri düzenli olarak yapılmalıdır.

- 6.3.1: Uygulamalar son kullanıcılara sunulmadan önce test veya özel uygulama hesapları, şifreler ve Kullanıcı IDS'leri kaldırılmalıdır.

- 6.3.2: Özel kodlar, varsa, kodlama güvenlik açıklarını belirlemek için yayınlanmadan önce gözden geçirilmelidir.

6.4

Yazılım geliştirme şirketleri, sistem bileşenlerinde yapılan tüm değişiklikler için değişiklik kontrol sürecini takip etmelidir. Bu süreçler aşağıdaki gereksinimleri içermelidir:

- Üretim ortamlarından farklı geliştirme ve test ortamları

- Geliştirme/test ve üretim ortamı arasında belirlenen farklı görevler

- Üretim verileri geliştirme veya test için kullanılmamalıdır

- Test verileri, aktif hale gelmeden veya üretime geçmeden önce sistem bileşenlerinden kaldırılmalıdır.

6.5

Fintech yazılım geliştirme şirketi ve finansal uygulama geliştiricilerinin , uygulamanın kodlama dilleriyle uyumlu güvenli kodlama yöntemleri konusunda eğitim almalarını gerektirir . Kodlama teknikleri, endüstrinin en iyi uygulamaları temelinde olmalı ve ekibin bunları bütünüyle takip etmesini sağlamak için belgelenmelidir.

6.6

İnternet üzerinden erişilebilen web uygulamaları gibi halka açık olan ödeme uygulamaları, bir Web Uygulaması Güvenlik Duvarı (WAF) veya sıkı bir Web Uygulaması Güvenlik Açığı Taraması süreci aracılığıyla korunmalıdır.

Bu PCI gereksiniminin önemi ve minimum düzeyde güvenlik kontrolleri nasıl belirlediği göz önüne alındığında, web uygulama güvenliğinde “kemer ve kuşak” yaklaşımını tercih eden güvenlik bilincine sahip bazı kuruluşlar bulunmaktadır.

Neden PCI DSS uyumluluğuna odaklanmalısınız?

Büyük finansal hizmet sağlayıcılarla işbirliği yapması gereken yeni şirketler veya yeni başlayanlar için PCI DSS, pazarlık konusu yapılamaz.

Uyumlu olmayı düşünmelerinin nedenleri, PCI'nın müşterilere ve diğer kuruluşlara güvenilirliği artırmanın ve onlara güvenilirlik göstermenin yanı sıra önlemleri iyileştirmesinde yatmaktadır.

Bir girişimin, muhtemelen maliyetli olan tam bir PCI DSS uyum denetiminden geçmesi önemli olmasa da, makul bir bakış açısıyla yardımcı olmak ve topu harekete geçirmek için doğru danışmanlığı almak faydalıdır.

Bu tür istişareler, kalite güvenlik değerlendiricileri olarak bilinir ve kuruluşların kredi kartı bilgilerini nasıl ele aldıklarına ilişkin değerlendirmeler yapmalarına yardımcı olmak için PCI Güvenlik Standartları Konseyi tarafından hazırlanmış ve onaylanmıştır.

Bu değerlendiriciler, en zorlu uyumluluk gereksinimleri için gerçek çözümler gördükleri için özellikle yeni şirketler için yararlıdır.

PCI Uyumluluğu Nasıl Korunur?

PCI DSS uyumluluğunun aşamaları iki bölüme ayrılabilir: İlk kısım bir PCI DSS uyumluluk durumuna ulaşmaktır - bu bir PCI uyumluluk kontrol listesi oluşturularak garanti edilebilir - ve ikinci kısım bir PCI'yi sürdürmektir. DSS uygunluk durumu.

İkinci kısım – PCI DSS'de uyumlu kalma, genellikle uyumluluğun yalnızca PCI DSS denetim kontrol listesini takip etmekle ilgili olduğu şeklindeki yanlış varsayımlar nedeniyle elde edilmesi zor bir durumdur. Uyumluluğu sürdürmenin formülü, sürekli bir PCI uyumlu durum sağlayan süreçler geliştirmektir.

Güvenlik süreçlerinin ayrıntılı kayıtlarını tutmak ve yönetimin gözetimini uygulamak, gönül rahatlığının sisteme girmesini önlemek ve herhangi bir zamanda bir PCI DSS uyum durumunun doğrulanabilmesini sağlamak için gerekli bir yaklaşımdır.

Sürekli Uyum İçin Plan Oluşturma

Sürekli uyumluluk, çalışma ortamınızın standartlara uygun olmasını ve müşteri bilgilerini korumaya uygun olmasını sağlar. Uyumluluk, bir kontrol listesindeki tüm gereksinimleri karşılamaktan fazlasını içerir. İşlemleri uygun şekilde değiştirebilmeniz için bu gerekliliklerin özel gündeminize nasıl uygulanacağını düşünmeniz gerekir. Sürekli uyumluluğu garantilemek için önlem alabileceğiniz birkaç aşama şunları içerir:

- Erişim Kontrolü İçin Bir Plan

- PCI Gereksinimleriyle Uyumlu Politika Geliştirme

- Ayrıntılı Kayıt Tutma ve Muhafaza Etme

- Gözetim Yönetimi

- Güvenlik Açıklarını Ölçmek için Düzenli Testler

Çözüm

Son kullanıcıların güvenliğinden işletmenizin geleceğine kadar PCI DSS uyumluluğunun doğru uygulanması ve sürdürülmesine kadar her şeyle , uyumluluğun formalitelerini tam olarak anlayan bir fintech uygulama geliştirme şirketi ile iletişime geçmeniz gerekir. Şirket kendi bölgenizde olabilir veya dünyanın herhangi bir yerinde olabilir, örneğin ABD'deki fintech uygulama geliştirme şirketlerini seçebilirsiniz . Kaliteli sonuçlara sahip olmak için en iyisini seçtiğinizden emin olun. Her durumda, herhangi bir sonuca varmadan önce ajansın uzmanlığını ve bilgisini kontrol edin.

PCI DSS uyumlu Fintech Mobil Uygulama Geliştirme Hakkında SSS

S. PCI Uyumluluk Düzeyleri nelerdir?

PCI DSS, işlerini yürütmek için araç sahiplerinin verilerini saklayan, kullanan veya ileten tüm kuruluşlar için gereklidir. Ancak gereksinimler ticari işlemlere göre değişiklik gösterir ve bu da uyumluluğu dört düzeye ayırır.

Seviye 4: tüccar işleme yıllık 20.000'den az işlemdir

Seviye 3: tüccar işleme yıllık 20.000 ila 1 milyon işlem aralığındadır

Seviye 2: tüccar işleme, yılda 1 ila 6 milyon işlem arasındadır

Seviye 1: tüccar işleme, yılda 6 milyondan fazla işlemdir.

S. PCI DSS nedir?

Kart sahiplerine ait verilerin uygulama içinde ve kurum içinde güvenliğini sağlamaya yönelik, yasaların gerektirdiği, bilgilerin kaydedildiği bir dizi standarttır.

S. Fintech Uygulama İşletmesi için PCI Uyumluluğu Ne Anlama Geliyor?

PCI uyumlu bir Fintech uygulama işletmesi, işlemleri için kullanıcıların kart ayrıntılarında çalışmak için yasal olarak hazırlanmıştır. PCI uyumlu olmayan Fintech şirketlerinin kart sahiplerinin hassas verileri etrafında çalışmasına izin verilmez ve ücretler, para cezaları ve hatta iş kaybı gibi ciddi mali sonuçlarla karşı karşıya kalabilir. Sonuçlar, fintech uygulamaları için PCI uyumluluğu yazılımı geliştirmeyi mutlak bir zorunluluk haline getiriyor.

S. Nasıl PCI Uyumlu olunur?

PCI uyumluluk kontrol listenize dahil edilmesi gereken beş ana şey vardır:

- Uyumluluk seviyenizin analizi

- Öz Değerlendirme Anketinin Doldurulması

- Gerekli değişikliklerin/eksiklerin doldurulması

- Bir uygunluk tasdikinin tamamlanması

- evrak dosyalama

S. Ödeme Ağ Geçidini Kullanırken PCI DSS Sertifikası Gerekli mi?

Evet, gereklidir. Ödeme ağ geçidi entegrasyonu, ödeme bilgilerini gerçekten daha dikkate değer veya daha az derecede yönettiğiniz için sizi bir PCI DSS sertifikası alma ihtiyacından kurtarmaz. Her durumda, uygulamanıza veya sitenize bir ödeme ağ geçidi ekleme şekliniz, uygunluk derecesini belirleyecektir.

S. PA DSS ile PCI DSS arasındaki İlişki nedir?

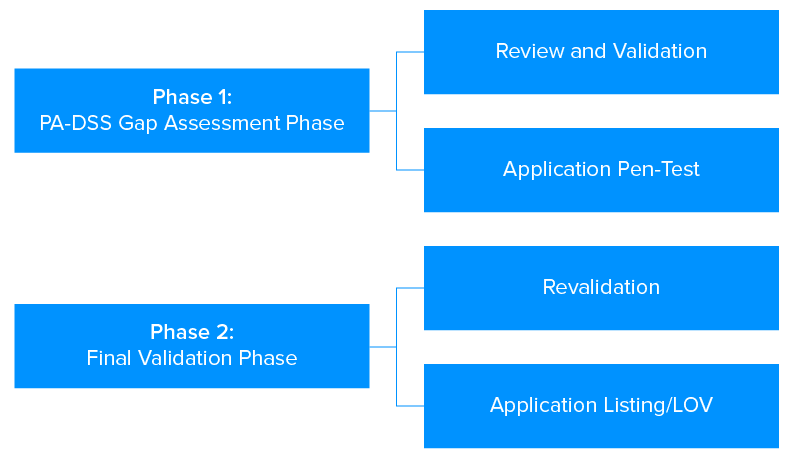

PA DSS , ödemelerin yetkilendirilmesi ve ödenmesi için kart bilgilerini kullanan mobil ödeme uygulamaları geliştiricileri ve entegratörleri için standarttır. PA DSS uyumluluğunu sağlamak için uygulamalar üçüncü taraflara satılmalı, dağıtılmalı veya lisanslanmalıdır. PA DSS'nin uyumluluğu iki aşamaya ayrılmıştır –

PA DSS gereksinimlerine bağlı kalmak, PCI DSS uyumlu olmanıza yardımcı olacaktır.