E-posta Kimlik Doğrulaması Teslim Edilebilirliği Geliştirmenize Nasıl Yardımcı Olabilir?

Yayınlanan: 2020-08-21E-posta gönderdiğinizde, hedeflenen alıcılarınızın onları alacağını bilmek istersiniz, değil mi?

Bu nedenle “teslim edilebilirlik” teriminin sizin için önemli olması gerekiyor.

İyi teslim edilebilirlik, e-postalarınızın gitmelerini istediğiniz yere ulaştığı anlamına gelir. Ama bunu nasıl yapıyorlar? Bir yol, e-posta kimlik doğrulamasıdır.

Üç ActiveCampaign teslim edilebilirlik ekibi üyesi - Hanna Fray, Patrick Cappy ve David Carriger - e-posta kimlik doğrulamasının e-posta teslim edilebilirlik oranlarınızı iyileştirmenize nasıl yardımcı olabileceği hakkında bir web semineri konuşmasına öncülük etti.

E-posta kimlik doğrulaması hakkında bilmeniz gereken her şeyi öğrenmek için yukarıdaki web seminerini izleyin veya aşağıdaki özeti okuyun.

E-posta doğrulaması nedir?

E-posta doğrulama, bir mesajın meşru veya gayri meşru olup olmadığının doğrulanmasıdır.

E-posta gönderdiğinizde, posta kutusu sağlayıcılarının (Gmail, Outlook, AOL ve Yahoo gibi), mesajın alan adı veya e-posta adresinin sahibinden gönderilen meşru bir e-posta mı yoksa bir spam gönderici veya kimlik avcısı tarafından gönderilen sahte bir e-posta mı olduğunu belirlemesi gerekir. Buna, ActiveCampaign gibi ESP'lerden gönderilen e-postalar dahildir.

Bir gönderenin kimliğini doğrulamak için kullanılan 3 yerleşik e-posta doğrulama yöntemi vardır:

- Etki Alanı Anahtarları Tanımlanmış Posta (DKIM)

- Gönderen Politikası Çerçevesi (SPF)

- Etki Alanı Tabanlı İleti Kimlik Doğrulaması, Raporlama ve Uygunluk (DMARC)

DKIM (Alan Anahtarları Tanımlı Posta)

DKIM, herhangi bir göndericinin e-posta mesajlarına uygulayabileceği bir imzadır.

“Aslında bu bir imza – tıpkı bir çekte adınızı imzalamak gibi – e-posta mesajlarınıza uygulayabileceğiniz, böylece mesaj gittiğinde ve alıcıya ulaştığında, bakacaklar ve bakalım nerede diyecekler. bu mesaj şuradan geliyor. Markalı alan adınız için bir DKIM imzası gördüklerinde, 'Tamam, bu eşleşiyor, izin verelim' diyecekler," diyor Patrick.

Bu imza, mesajın sözde göndericisinin aslında mesajın göndericisi olduğunu açıkça ortaya koymaktadır. Herhangi bir etki alanı imza olarak kullanılabilir.

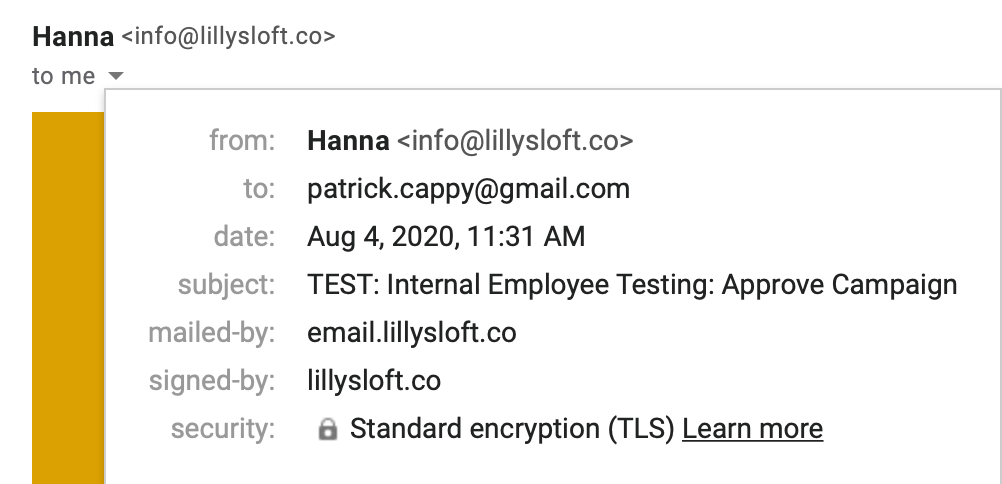

"İmzalayan" bölümünün altında DKIM tarafından doğrulanmış bir e-posta imzası örneği.

"İmzalayan" bölümünün altında DKIM tarafından doğrulanmış bir e-posta imzası örneği.

SPF (Gönderen Politikası Çerçevesi)

SPF, Gönderen Politikası Çerçevesi anlamına gelir. Bunlar, ESP'lere alan adınızdan sizin adınıza posta gönderme yetkisi verecek olan, alanınızdaki ek kayıtlardır.

“SPF ve ActiveCampaign'in güzel yanı, sizin için zaten otomatik olarak yapılandırmamız; bu yüzden içeri girip başka bir kayıt oluşturmanıza gerek yok. Kendi SPF kaydınızı eklemek istemediğiniz sürece birini değiştirmenize gerek yok," diyor Patrick.

Yine de mevcut SPF kaydınıza ActiveCampaign eklemek istiyorsanız, mevcut SPF kaydınıza “include:emsd1.com” ekleyerek veya yeni bir tane oluşturarak bunu yapabilirsiniz. Örneğin, hem G Suite'ten hem de ActiveCampaign'den e-posta gönderirseniz SPF kaydınız şöyle görünebilir:

v= spf 1 içerir:emsd1.com içerir:_spf.google.com ~tümü

Not : Alan adınız için yalnızca bir SPF kaydı oluşturabilirsiniz. Mevcut bir SPF kaydınız varsa, yeni bir SPF kaydı oluşturmak yerine mevcut kaydınızı değiştirmeniz gerekecektir.

DMARC (Alan Tabanlı İleti Kimlik Doğrulama, Raporlama ve Uygunluk)

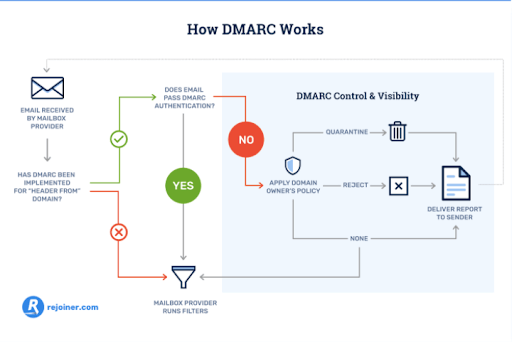

DMARC, alan sahibinin posta kutusu sağlayıcılarına (Google veya Microsoft gibi) e-postanın SPF ve DKIM kontrollerinde başarısız olması durumunda ne yapacaklarını söyleyen bir politika oluşturmasına olanak tanır.

Patrick, "DMARC, temel olarak, etki alanı altında size bir tür ekstra güvenlik katmanı sağlamak ve ayrıca bu ekstra e-posta kimlik doğrulama katmanını sağlamak için ayarlanmıştır" diyor.

DMARC, üç ana ilke yapılandırmasını destekler:

- Hiçbiri

- Karantina

- Reddetmek

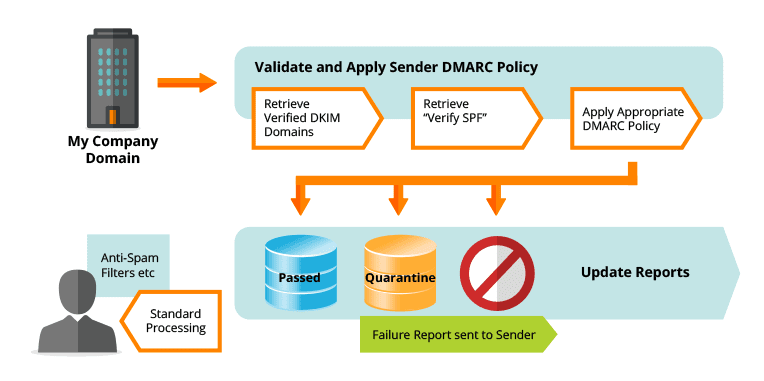

DMARC'nin 3 konfigürasyonu. (Kaynak)

DMARC'nin 3 konfigürasyonu. (Kaynak)

- Yok – DMARC başarısız olursa e-postaların normal şekilde ele alınması gerektiğini belirtir. DMARC'nin raporlama özelliklerinden yararlanmaya devam edebilmenize rağmen, bu hiç bir DMARC kaydına sahip olmamakla eşdeğerdir.

- Karantina – DMARC denetimi başarısız olursa e-postaların spam klasörüne teslim edilmesi gerektiğini belirtir.

- Reddet – DMARC denetimi başarısız olursa e-postaların geri döndürülmesi (alıcıya teslim edilmemesi) gerektiğini belirtir.

DMARC'yi kullanmaya başlamak için, bir yanlış yapılandırma durumunda teslim edilebilirliğinizi etkilememek için “Yok” politikasıyla başlamalısınız. Ardından, daha katı bir politika kullanırsanız etkisinin ne olacağını görmek için DMARC raporlarınızı izleyebilirsiniz.

E-posta kimlik doğrulamasının artıları ve eksileri

Bir e-posta göndermenin herhangi bir riski olmadığını düşünmek istersiniz, ancak ne yazık ki, bunlarla uğraşabilecek (ve yapacak) bazı insanlar var. E-posta kimlik doğrulaması bu riski en aza indirmeye yardımcı olabilir, ancak bu, e-posta kimlik doğrulamasını kullanma riskinin olmadığı anlamına mı geliyor?

E-posta kimlik doğrulamasını kullanmanın (veya kullanmamanın) artıları ve eksileri vardır.

E-posta kimlik doğrulamasının artıları

- Dolandırıcılığa karşı koruma ve spam göndericileri ve kimlik avcılarını durdurun

- E-posta teslim edilebilirliğinizi iyileştirir

Hanna, "E-posta kimlik doğrulamamız olmadığında, spam gönderenler davranışınızı taklit edebilir, 'Kimden' e-posta adreslerini değiştirebilir ve filtrelerden geçerek bazı hasarlara neden olabilir" diyor.

E-posta kimlik doğrulaması olmadan, spam gönderenler istedikleri zaman e-postaların kaynak adresini değiştirebilir ve spam filtreleri ve diğer savunmaları aşmaya çalışabilirler.

Kimlik avcıları, gönderen adresini, ileti meşru bir göndericiden geliyormuş gibi görünecek şekilde değiştirir.

“Netflix'ten bir tane aldım. NetLix'ten göndermelerine rağmen oldukça inandırıcıydı, bu yüzden hemen yakaladım. Ancak bazen bağlantıları tıklamanız ve sizden bazı özel bilgiler almanız konusunda gerçekten iyiler,” diye belirtiyor Hanna.

Siber suçlular, alıcıları şifreler veya hesap numaraları gibi kullanıcı bilgilerinin çalınabileceği dolandırıcılık amaçlı web sitelerine tıklamaya ikna etmek için bankaların, sosyal ağların ve diğer tanınmış kuruluşların marka görünümünü ve hissini kopyalar.

"Kimlik doğrulamasını ayarladığımızda, özellikle de bir DMARC politikamız olduğunda, bunun sizin ve markanızın başına gelmesini daha iyi önleyebiliriz. Ve biz bu alanı koruyoruz," diyor Hanna.

Tüm büyük posta kutusu sağlayıcıları, şüpheli istenmeyen e-postaları filtrelemek için e-posta kimlik doğrulamasını kullanır. E-postanın meşru bir kaynaktan geldiğini doğrulamalarına yardımcı olur.

Ayrıca, teslim edilebilirliğinizi artırmanıza yardımcı olabilir.

E-posta kimlik doğrulaması = iyi teslim edilebilirlik. (Kaynak)

E-posta kimlik doğrulaması = iyi teslim edilebilirlik. (Kaynak)

E-posta kimlik doğrulaması, kullanıcılarınızın gelen kutularına bildirimleri ve diğer kritik ürün e-postalarını alma yeteneğinizi geliştirmenize yardımcı olabilir.

Bunun nedeni, e-posta kimlik doğrulamasının, e-posta sunucuları tarafından e-postanız için alan adlarının gönderilmesine daha fazla güvenilmesine yardımcı olabilmesidir.

E-posta kimlik doğrulamasının eksileri

Gerçekten sadece bir tane var ve bu sadece bir belki.

- Teslim edilebilirliğinize zarar verir*

“Meşru bir gönderici değilseniz, bir liste satın alırsanız, listenizi temizlemeyin, abonelikten çıkmaları görmezden gelin, eğer gerçekten yüksek bir spam ve kötüye kullanım şikayetiniz varsa – tüm bunlar genel olarak kötü bir itibarı besler. Ve sonra gidip, Hey, o spam gönderen ya da benim sandığınız o kötü merkez, evet, kesinlikle o kişiyim diyorsunuz. E-postalarınıza ne olacağını düşünüyorsunuz?” diyor Hanna.

"E-posta kimlik doğrulamasını uyguladığınızda bir düşüş görebileceğinizi unutmayın, ancak bunu iyileştirebilirsiniz."

Etki alanı hizalaması e-posta kimlik doğrulamasını nasıl etkiler?

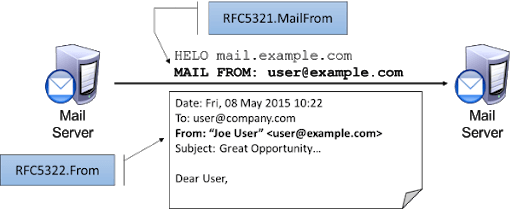

DMARC, alan hizalamasına bağlıdır. Her e-postanın alıcı tarafından görülebilen bir Gönderen: adresi vardır (bu, Dost Kimden veya RFC 5322.Kimden olarak bilinir). Yani [email protected] için etki alanı example.com'dur.

Her e-postanın ayrıca, diğer sunuculara geri dönme bildirimlerinin nereye gönderileceğini bildirmek için kullanılan ayrı bir MAIL FROM adresi (Zarf Gönderen veya RFC 5321.From olarak bilinir) vardır. Buna bazen Dönüş Yolu da denir (bu, e-posta sertifika şirketi olan Dönüş Yolu'nun adını aldığı yerdir).

“1970'leri söylemek için zamanda geriye gidelim, değil mi? Yani postanın elektronik bir versiyonunu yaratmanız gerekiyor, bilirsiniz, insanlarla asenkron olarak iletişim kurmanız gerekiyor, böylece sadece telefonu açıp onları arayamazsınız. Biliyorsunuz, onlara bir mesaj göndermeniz gerekiyor ve onlar da bunu istedikleri zaman alabilmeli ve size cevap verebilmeli."

“E-posta böyle çalışır. Bu nedenle, bir e-posta oluşturduklarında, bir mesajınız veya zarfınız olduğu postaya çok benzer olacak şekilde tasarlanmıştır. Ve sonra mektubun kendisine sahipsin. Ve böylece zarf bir kişiye gönderilebilir. Ve sonra mektup başka birine gönderilebilir, doğru. Ve bu, SPF ve DKIM'in nasıl çalıştığıyla bağlantılıdır ve böylece o e-postayı gönderdiğinizde, zarfın belirli bir göndericisi olduğu fikrine sahip olursunuz ve ardından mektubun kendisinin belirli bir göndericisi vardır ve sınır umursar. bu, etki alanı hizalaması dedikleri şeyde," diyor David.

"Bu, bir SPF ile hizalanmış e-postanın bir örneğidir, böylece example.com zarfındaki alan adı, alıcının göreceği kullanıcı@example.com ile eşleşir."

Bir e-postada alan hizalaması nasıl görünür? (Kaynak)

Bir e-postada alan hizalaması nasıl görünür? (Kaynak)

“Bunu Hanna'ya gönderirsem veya Patrick'e gönderirsem, burada kim olduğumu düşünmeye çalışmıyorum; Her ikisi için de aynı etki alanını kullanıyorum. Bu, SPF için DMARC hizalamasını geçer. Ancak bazıları, bazı durumlarda SPF hizalanmayacaktır. Ve böylece DMARC'yi gerçekten geçebilmemizin başka bir yolu var. DKIM'i de kullanabiliriz” diyor David.

DKIM, gönderenin gerçekliğini doğrulamak için e-postanıza imzalı bir imza ekler.

DKIM imzasının bir kısmı bir etki alanı tanımlayıcısıdır ( d= değeri). Dolayısıyla, ornek.com anahtarıyla posta imzalıyorsanız, DKIM imzası bunu d=example.com alanıyla belirtecektir.

DKIM başarılıysa (mesaj alıcıya teslim edilmeden önce değiştirilmemiş veya kurcalanmamışsa) ve DKIM hizalanmışsa (Dost Kimden'deki alan DKIM imzasındaki alanla eşleşir), bu da DMARC'nin geçmesi için yeterlidir!

Varsayılan olarak, ActiveCampaign'den gönderilen e-postalar hizalanmaz.

Gönderen Zarf olarak kendi e-posta adresimizi (sizinkinden farklı bir alan adına sahip) kullanıyoruz. ActiveCampaign, geri dönmeleri sizin için bu şekilde otomatik olarak işleyebilir!

Bir e-posta adresi geri döndüğünde, geri dönme bildirimini aldığımız için bunu biliyoruz. Ardından, e-posta adresinin mevcut olmadığı için geri dönüp dönmediğini görmek ve bu e-postanın listenizden otomatik olarak aboneliğini iptal etmek için süreçlerimiz var.

Neyse ki, bunu düzeltmek kolaydır!

DKIM'i ActiveCampaign hesabınızda kurarsanız, bu, DMARC'yi uyumlu DKIM aracılığıyla iletmenize olanak tanır (mesajı alan adınızı kullanarak imzalayacağız).

DMARC nasıl çalışır? (Kaynak)

DMARC nasıl çalışır? (Kaynak)

“Posta kutusu sağlayıcısı bir mesaj aldığında, 'DMARC kaydı var mı?' diyecekler. Ve varsa, o zaman SPF'ye bir göz atacaklar ve DKIM'e bir göz atacaklar - ve bunlardan birinin geçmesi ve hizalanması gerekiyor. SPF geçerse ve hizalanırsa, harika bir işareti geçtik. DKIM geçerse ve hizalanırsa, o zaman harika, bir işareti geçtik. Bu nedenle, diğeri başarılı olduğu sürece birinin başarısız olmasının önemi yok” diyor David.

“Çoğu insan için DKIM yeterli olacaktır. SPF'yi sizin yerinize biz hallederiz ve DKIM'i kurarız. Ancak bir DMARC politikasına sahip olmak açısından, herkesin bu kimlik doğrulama yönüne sahip olması çok fazla iş anlamına gelmez. Kimlik avına veya spam'e maruz kalan bir sektörde değilseniz, bu konuda fazla endişelenmeyin. Sadece bunun bir seçenek olduğunu ve neden yardımcı olabileceğini bilin. Ancak çoğunuz için, kesinlikle DKIM ile başlayın ve umarız, teslim edilebilirlikte bir miktar iyileşme görürüz," diyor Hanna.