發現的最大在線廣告欺詐(迄今為止)

已發表: 2020-11-10數字廣告欺詐是一個日益嚴重的問題,並且逐年增加。 廣告商每年願意在廣告上花費數十億美元,這吸引了大量的欺詐者。

我們不只是在談論少數人點擊其他人的廣告; 我們談論的是巨大的廣告欺詐團伙,他們著眼於大筆資金。

這些陰暗的地下組織不斷想出精心設計的欺詐計劃,以從數以百萬計的廣告商中欺詐。 通常,這些欺詐者以惡意軟件或殭屍網絡的形式感染其他人的計算機,為他們點擊。

為了揭示網絡的陰暗面,我們正在研究已發現的最大的在線廣告欺詐圈。 目前,已經發現了許多引人注目的廣告欺詐團伙,每隔幾個月就會發現新的團伙。

為了讓您了解這些廣告欺詐團伙給廣告商造成的損失(還有您!),我們編制了一份有史以來最大的廣告欺詐團伙的清單。

以下是迄今為止發現的最大的在線廣告欺詐團伙。 讓我們從列表中最小的 Clickbot.A 開始。

Clickbot.A (2006)

- 100,000 多台受感染的機器

- 每天 10,000 美元以上的欺詐收入(估計)

- 2006年拆除

我們列表中的第一個廣告欺詐環是 Clickbot.A,這是一種惡意軟件,旨在主動點擊付費點擊互聯網廣告。 早在 2006 年,研究人員 Swa Frantzen 就發現了該惡意軟件,當時該惡意軟件僅感染了 100 台計算機,但很快增長到超過 100,000 台計算機。

該機器人被編寫為 Internet Explorer 的插件,並使用受害者的計算機自動點擊按點擊付費的廣告。 這個欺詐集團花費廣告商的實際數字未知,但據估計每天約為 10,000 美元。

除了受感染的機器數量外,關於殭屍網絡運行背後的組織知之甚少。 截至今天,尚未有任何執法人員逮捕或指控,創作者仍然未知。

然而,我們所知道的是 RSA 和 Panda Software 合作拆除了它,並且從今天起它不再對廣告商構成威脅。

DNSChanger (2006)

- 4,000,000+ 台受感染機器

- 每天 6,000 美元以上的欺詐收入

- 2012 年被 FBI 關閉

我們名單上的下一個廣告欺詐集團是一群愛沙尼亞人,他們創建了一個計算機程序,以便向毫無戒心的用戶強制投放廣告。

DNSChanger 於 2006 年被發現並且今天仍然活躍,它是一種惡意軟件,它感染用戶計算機並向他們注入廣告。

這種惡意軟件旨在將自身傳播到網絡上的相鄰計算機,在高峰時感染了超過 400 萬台計算機。 自從被 FBI 突襲以來,數量已經大大減少,但該程序今天在某些計算機上仍然有效。

一旦計算機被感染,惡意軟件就會向用戶發送廣告並將他們的唯一 IP 計為一次印象。 該團伙擁有大量受感染的用戶,然後冒充假冒數字營銷機構 Rove Digital 向毫無戒心的客戶出售虛假流量和印象。

客戶以為他們為廣告購買了優質的流量和廣告空間,而實際上他們的廣告只是被機器人查看。 客戶會為服務付費,然後會收到大量虛假和欺詐性的觀點。 許多大型政府組織和跨國公司被欺詐,其中包括美國國家航空航天局的 60,000 美元。

多年來,Rove Digital 成功地向客戶收取了超過 1400 萬美元的廣告費。 這算得上每天大約 6,000 美元的欺詐收入,雖然是我們名單上最小的金額,但多年來這些收入加起來是一大筆錢。

該組織的幕後黑手、愛沙尼亞人弗拉基米爾·察斯特辛因犯罪被捕並被引渡到美國,被判入獄 87 個月。 該組織的其他成員也被判處 40 至 48 個月不等的刑期。

DrainerBot (2019)

- 估計每天 40,000 美元以上的收入

- 感染超過 1,000,000 部 Android 手機

最近發現的廣告欺詐環之一以 DrainerBot 的名字命名,它的名字來源於從移動設備中耗盡數據和電池電量。

最初由甲骨文於 2019 年 2 月發現,目前沒有確切數字顯示有多少設備被感染,但無疑超過 100 萬。 在一個軟件開發工具包 (SDK) 中發現,旨在幫助應用程序開發人員通過非法下載的應用程序版本獲利,也不知道該機器人賺了多少錢。

一旦設備被 DrainerBot 感染,機器人就會在設備後台持續運行視頻廣告。 每個視頻廣告都被廣告網絡記錄為合法觀看,而實際上沒有人看到視頻。

這會以極快的速度消耗設備的移動數據,同時每月使用高達 10GB 的移動數據。 由於設備在後台不間斷地運行視頻廣告,因此電池的使用速度也非常快,並且經常讓設備摸起來很燙。

沒有人聲稱對惡意軟件負責或被起訴,因為它似乎籠罩在神秘之中。

哈明巴德 (2016)

- 超過 10,000,000 部受感染的 Android 手機

- 每天 10,000 美元以上的欺詐收入

- 今天仍然活躍

轉到另一種類型的欺詐環,下一組主要關注移動廣告而不是桌面廣告。

Hummingbad 於 2016 年由安全公司 Check Point 發現,是一種專門針對 Android 用戶的移動惡意軟件的名稱。 研究人員估計,該惡意軟件每天欺詐性地查看超過 2000 萬條廣告,並向處於鼎盛時期的毫無戒心的移動用戶下載了 50,000 個應用程序。

所有這些欺詐活動每天為欺詐團伙帶來大約 10,000 美元的利潤,並幫助他們擴大網絡。 每月收入 300,000 美元,這是因欺詐而損失的巨額資金。

時至今日,該惡意軟件仍然在某些 Android 設備上活躍,並且每天仍會產生數千個欺詐性利潤。 儘管讓用戶了解惡意軟件有助於顯著減少數量,但惡意軟件很可能永遠不會被完全刪除,尤其是在有 1000 萬台受感染設備的情況下。

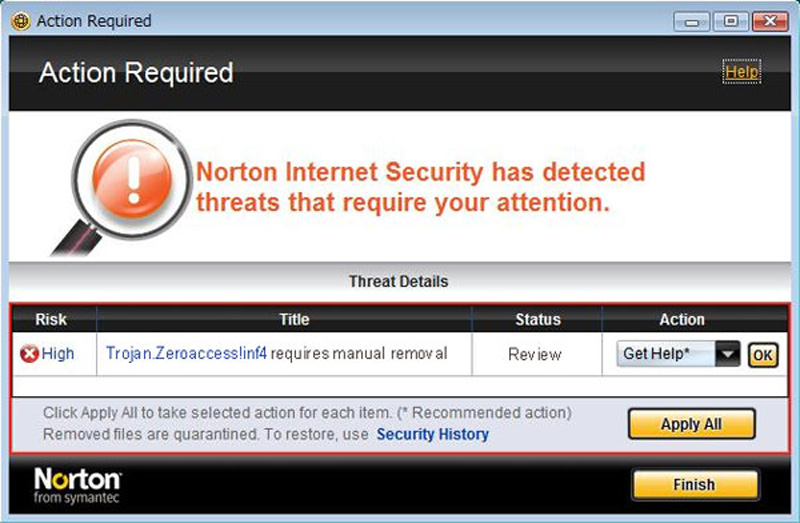

零訪問 (2011)

- 2,000,000+ 台受感染機器

- 每天 100,000 美元以上的欺詐收入

我們列表中的下一個是秘密的特洛伊木馬病毒,它在 2011 年和 2012 年成功感染了超過 200 萬台計算機。 2011 年 5 月發現,一旦特洛伊木馬感染了計算機,它就會開始下載惡意軟件和其他程序,同時對用戶保持匿名.

殭屍網絡的規模有多種估計,從 100 萬到 900 萬不等。 一旦殭屍網絡感染了系統,它就會開始挖掘比特幣等加密貨幣,或者開始欺詐性地點擊廣告。

據估計,詐騙團伙每天賺取的金額約為 100,000 美元。 數百萬台計算機受到影響,毫無疑問,這是有史以來發現的最大的殭屍網絡之一。 將此與它被用於主動點擊 PPC 廣告的事實相結合,這也使其成為發現的最大的廣告欺詐圈之一。

自發現以來,已經發布了大量補丁和防病毒工具來幫助修復受感染的計算機。 時至今日,殭屍網絡仍然活躍,但已經不像以前那麼大了。 6 多年前就被發現,幾乎所有防病毒軟件都能夠檢測到它並將其從受感染的計算機中刪除。

該機器人的創建者仍然未知,很可能永遠不會被識別。 然而,由於有望每天賺取 100,000 美元或更多,欺詐團伙很有可能在未來捲土重來。

變色龍 (2013)

- 120,000 多台受感染的機器

- 每天 200,000 美元以上的欺詐收入

如果您認為每月 3,000,000 美元因欺詐而損失很多,那麼試試 6,000,000 美元。 這是自 2013 年以來一直存在的名為 Chameleon 的殭屍網絡產生的欺詐性收入。

該殭屍網絡由 Spider.io 發現,目前安裝在超過 120,000 台不同的機器上,每天模擬數十億人類訪客。 Spider.io 的研究估計,殭屍網絡每月提供超過 90 億次廣告展示。 每英里的平均成本約為 69 美分,這相當於每個月的欺詐收入超過 600 萬美元。

殭屍網絡本身通過一個簡單的 javascript 程序安裝到計算機上,並在後台持續運行。 自從它被發現以來,幾乎沒有發布額外的信息。 通常,當發現殭屍網絡時,受感染計算機的數量會隨著防病毒軟件開始檢測它們而迅速減少。

目前,變色龍網絡的實際規模未知,但與過去相比,它很可能要小得多。 直到今天,誰負責網絡以及誰運營它還是未知數。 與我們名單上的大多數其他廣告欺詐團伙一樣,到目前為止,還沒有任何國際當局逮捕過任何人。

寂靜淡出 (2020)

- 超過 10,000 個被盜 Facebook 帳戶

- 超過 400 萬美元的欺詐性廣告支出

如果您認為廣告欺詐僅限於 Google Ads,那麼請再想一想。 此列表中較新的廣告欺詐計劃之一,惡意軟件 SilentFade 在其運營期間對 Facebook 和許多廣告商造成了嚴重破壞。

由 Facebook 自己在 2020 年發現的廣告欺詐圈自 2018 年開始運作,並經歷了許多不同的變化。 SilentFade 是 Facebook 對惡意軟件的內部名稱,代表“靜默運行 Facebook 廣告和漏洞利用”。

與此列表中的其他類型的惡意軟件相比,SilentFade 非常獨特。 該惡意軟件並沒有創建一些自動機器人來點擊其他人的 Facebook 廣告,而是做了一些完全不同的事情。

通過使用 Facebook 系統中的漏洞,該惡意軟件實際上會劫持用戶帳戶並開始在他們甚至沒有註意到的情況下投放付費廣告。 這意味著該組織背後的黑客可以使用其他人的錢免費向幾乎任何網站投放廣告。

據報導,總體而言,該組織成功地在 Facebook 廣告上花費了超過 400 萬美元的用戶資金。 雖然不知道他們通過宣傳他們所推廣的許多商品和服務賺了多少錢,但當廣告免費時,任何回報都是利潤!

截至 2020 年,該計劃已被關閉,其利用的漏洞已得到修復。 該惡意軟件不僅表明黑客對利用 Google Ads 之外的網絡感興趣,而且還很好地表明了廣告欺詐惡意軟件在未來可能會做什麼。

方法機器人 (2016)

- 852,992 個唯一 IP 地址

- 每天 3,000,000 美元以上的欺詐收入

排在我們名單頂部的是欺詐團伙的老爸。 由於在其代碼中提到了“meth”,這種獨特類型的欺詐網絡被稱為 Methbot,後來發展成為有史以來發現的最大的廣告欺詐團伙。

White Ops 於 2016 年年中發現,該網絡呈指數級增長,現在每天欺詐性地觀看超過 3 億個視頻廣告。

與此列表中提到的其他欺詐戒指不同,這個欺詐戒指的欺詐方式是獨一無二的。 該組織沒有將自己安裝到毫無戒心的受害者 PC 上,而是使用帶有代理的專用服務器來欺詐性地觀看視頻廣告。

此操作的另一個問題是它非常難以檢測。 網絡中有超過 852,992 個唯一 IP 地址,其中大部分是從合法的 ISP 租用的,例如 Verizon、Comcast 和 Spectrum。 這使得很難區分欺詐觀眾和真實觀眾。

展示廣告的每英里成本從 3.27 美元到 36.72 美元不等,該網絡每天能夠產生 3 到 500 萬美元的收入。 毫無疑問,這是迄今為止發現的最大的點擊欺詐組織。 每天產生超過 200 - 4 億次展示,這個欺詐圈的規模基本上聞所未聞。

自發現以來,該詐騙集團登上了多家報紙的頭條,引起了廣泛關注。 除了發布關於 Methbot 操作的白皮書外,White Ops 還發布了大量列入黑名單的 IP 地址,以幫助廣告商阻止該操作影響他們的廣告。

在各家安全公司研究此操作的幫助下,欺詐圈日益縮小。

這個獨特的欺詐戒指表明欺詐者不斷想出新的方法來逃避檢測並使自己看起來合法。 向該小組學習將為研究人員提供有關未來廣告圈可能決定如何運作的寶貴信息。

就這樣,迄今為止發現的最大欺詐團伙就搞定了。 隨著欺詐規模幾乎每年都在增加,未來很有可能會發現新的廣告欺詐團伙。 然而,由於許多安全研究公司的不斷努力,他們將讓我們了解所有最新的發展。

保護自己免受下一個 Methbot 的侵害

殭屍網絡和廣告欺詐集團是否讓您感到偏執? 不要害怕欺詐者點擊您的廣告,現在就使用世界上最好的點擊欺詐預防軟件來保護自己。

在下方註冊即可免費試用 14 天,無需提供信用卡信息。