幾週緊急情況下網絡釣魚的興起:保護自己的最佳實踐和身份驗證

已發表: 2020-04-28在本文中

為什麼濫用企圖在增加? 因為,現在,接收者更加脆弱。 讓我們看看公司可以採取的步驟以及 DKIM、DMARC 和未來的 BIMI 系統的優勢。

網絡犯罪分子總是試圖利用困難時期來傳達他們的欺詐行為,無論是網絡釣魚、詐騙還是其他類型的濫用行為。 我們經歷的這幾周也不例外。

網絡犯罪分子的這種“勢頭”的基礎是什麼? 他們希望接收過濾器會在這幾週內放鬆,這是一個毫無根據的假設,並且接收者會變得更加脆弱並傾向於與收件箱中的通信進行交互。

這第二個假設實際上是成立的,如我們之前的博客文章所示。 在那裡,我們報告了 3 月份的打開率和點擊量如何顯著高於今年剩餘時間的平均水平。

通過加入討論並儘我們所能防止欺詐性通信的傳播,我們一直處於打擊各種濫用電子郵件的最前沿。 今天,我們希望讓您更準確地了解網絡釣魚企圖是什麼樣的,以及一些有關如何抵禦網絡犯罪的指示。

多年來,MailUp與 ISP和黑名單建立了穩固的全球關係。 我們都不斷地共享有關政策、實踐和問題的信息。 歡迎任何希望幫助 MailUp 提供更好服務或合作的人。 請寫信給我們: [email protected] 。

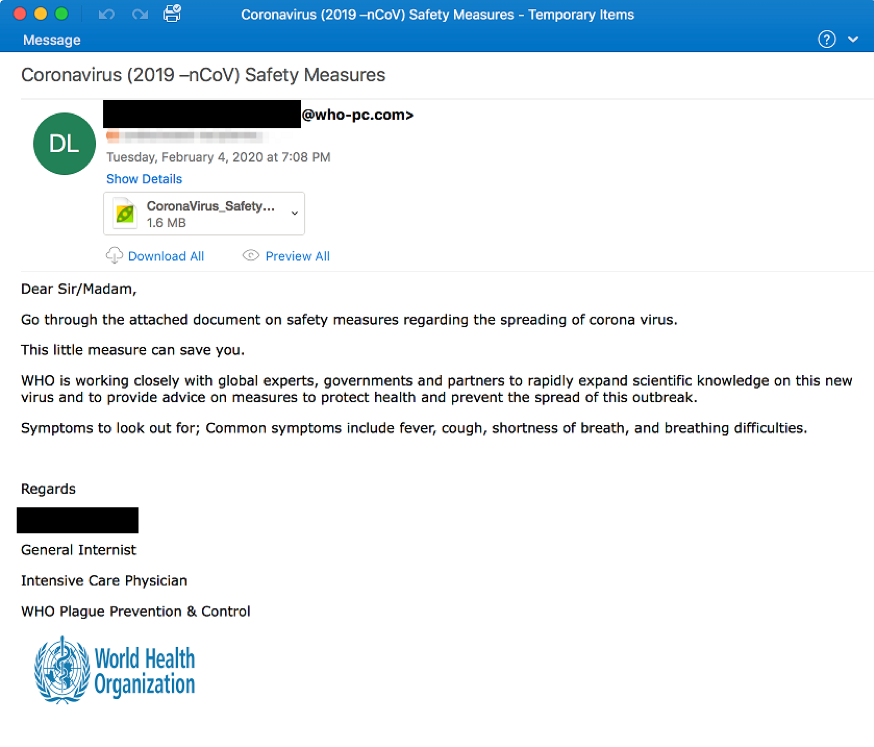

當前緊急情況期間報告的網絡釣魚案例

我們已經意識到許多濫用企圖,即使它們沒有影響 MailUpinfrastructure。 這些可以分為兩個宏類別:

1. 偽裝成機構通信的網絡釣魚企圖。 您將在本文中找到幾個此類嘗試的示例。

2.惡意軟件通過類似於約翰霍普金斯大學感染地圖的站點傳播。

我們的 SpamHaus 朋友在這篇博文中總結了大致情況。

防禦網絡釣魚的最佳實踐

儘管意識到網絡釣魚無法完全解決,但讓我們看一下可以阻止(甚至阻止)此類問題的最佳實踐:

- 始終嘗試在您發送的消息中使您的品牌標識易於識別。 這可能看起來微不足道,但事實並非如此:那些進行網絡釣魚的人,即使他們試圖複製您的徽標,也永遠無法 100% 複製屬於您的數字身份的所有細節。

- 不要在您的官方通訊中使用“相似”或“表親”域名。 如果收件人期望來自諸如“brandname-email.com”之類的域的通信,那麼他們可能會錯誤地認為不是合法域(例如“brand-name-email.com”或“brandname-mail.com”)。 始終使用您的域,如果您想區分流程,請採用子域 (email.brandname.com),如 M3AAWG 發布的最佳實踐中所述。

- 請注意DKIM 簽名中使用的域,如果可能,嘗試將此域與您用作發件人的域對齊。

- 發布適當的 DMARC 政策(隔離/拒絕)以保護您的域的聲譽。 儘管攻擊者將繼續使用類似的域,但他們欺騙收件人的機會將大大減少。此外,這將使您準備好在未來充分利用電子郵件營銷生態系統(例如 BIMI)的新聞。

您想知道 DKIM、DMARC 和 BIMI 的縮寫是什麼意思嗎? 讓我們來解釋一下。

身份驗證:它們是什麼以及它們的用途

DKIM

DKIM(DomainKeys Identified Mail 的首字母縮寫詞)是一種電子郵件身份驗證系統。 通過添加加密簽名,它使接收者能夠驗證消息是否已被更改,至少在其基本字段中,在發送和接收之間。

也就是說,我們的公鑰 DKIM 必須添加到您的網絡域設置中,並且特定簽名會添加到我們為您發送的所有電子郵件中。

此簽名的加密基於每封已發送電子郵件的某些元素,因此對於每封郵件都是唯一的。 在分析您的電子郵件時,接收郵件服務器將使用上述公鑰解密簽名。 然後它將基於相同的元素生成一個newhash 字符串。 如果解密的簽名與新的哈希字符串匹配,則該電子郵件將被視為已通過 DKIM 身份驗證。 這是一個 DKIM 簽名示例:

DKIM-簽名:v=1; a=rsa-sha256; c=放鬆/放鬆; s=事務性; d=mailup.com ;

h=From:To:Date:Subject:MIME-Version:Content-Type:List-Id:List-Unsubscribe:Message-ID; [email protected];

bh=eFMbGLxi/7mcdDRUg+V0yHUTmA1F4EXExVBQxIxBr2I=;

b=ra3pGFHHvCr9OZsm9vnOid……..Yj00/+nTKs=

如果該消息具有有效的簽名(即,未被操縱),則簽名域(由 d=tag 標識)將向接收者傳達您的身份,然後接收者將相應地處理郵件。 主要郵箱提供商的聲譽評估系統與其他(例如 IP)相比,越來越重視此標識符。如今,一些提供商(例如 Gmail)允許基於此標識符監控聲譽。 簡而言之,這已成為通信交付的必備要素。

DKIM 配置通過 DNS 記錄的配置發生。 這不是一個困難的操作。 但是,由於必須擁有 DKIM 簽名,因此不可能為所有客戶提供標準的個性化簽名。

出於這個原因,所有主要的 ESP 都使用其服務域的一個或多個簽名。 這會授予最佳實踐合規性,但會在該集群中的所有客戶之間產生一種“共享聲譽” 。 現在,這在某些情況下可能不是最佳的(特別是如果某些客戶的產量要大得多或性能比其他客戶低)。

為此,MailUp 平台提供了使用您自己的域作為 DKIM 簽名的機會。 我們通過我們的可交付性諮詢服務為尋求更多信息或需要幫助配置 DKIM 記錄的客戶提供服務。

保護您的郵件

還不是 MailUp 客戶? 聯繫我們

DMARC

本質上,DMARC 允許域所有者(也是電子郵件消息的發件人)要求郵件提供商不要發送看似來自其域的未經授權的郵件。 您可能已經猜到了,這是防止網絡釣魚和欺騙攻擊的有用機制。

從技術角度來看,DMARC(Domain-based Message Authentication,Reporting & Conformance)是一個基於 DKIM 和 SPF 身份驗證的系統,它幫助接收服務器(例如 Gmail、Yahoo、Libero 等)知道在消息可以做什麼時沒有經過驗證。 為此,它允許電子郵件發件人發布“策略”以指示接收服務器如何管理任何身份驗證問題。 此外,DMARC 為所採取的行動提供了一個基於政策的報告機制。 這樣,它會協調 DKIM 和 SPF 的結果,並指定在何種情況下發件人電子郵件地址(通常對最終收件人可見)可以被認為是合法的。

金融機構和其他遭受網絡釣魚和欺騙攻擊的公司可以通過實施 DMARC 策略來最好地保護自己。

不正確地配置 DMARC 記錄會對可交付性產生嚴重的負面影響,不僅對通過我們發送的電子郵件,而且對啟用 DMARC 的域發送的所有通信(例如,員工發送給外部收件人的電子郵件)也是如此。 意思是,我們建議您諮詢可交付性專家以了解 DMARC 政策的正確實施。

比米

BIMI(Brand Indicators for Message Identification)代表了電子郵件營銷的近期未來。

目前,它僅被 Verizon Media Group(即雅虎和 AOL)採用,但得到了 Google 的承諾。 BIMI 是一種獨立於供應商的標準,允許品牌在收件人的收件箱中顯示其經過驗證的徽標,以用於完全驗證的電子郵件 (DMARC)。

BIMI鼓勵主要品牌在向消費者發送大量信息時採用適當的電子郵件身份驗證,尤其是DMARC。 承諾實施 DMARC 的發件人將獲得顯示其徽標的獎勵。這增強了認可度和信任度。

總之

您可能已經註意到,我們的建議是提前進行控制。 我們確信這一系列的實現注定會在濫用保護和發送質量方面取得成果。

事實上,僅僅發送是不夠的。 垃圾郵件、過時的數據庫和錯誤的設置會降低送達率並損害您的品牌聲譽。 為了保護自己免受風險,您可以依靠 Deliverability Suite 服務。 其定製配置和持續監控將始終確保您的交付安全。